Perakende sektöründeki sürekli siber suç tehdidinin altını çizen şaşırtıcı bir ifşaatla, Avrupa'nın önde gelen indirimli perakendecilerinden Pepco Group, geçtiğimiz günlerde Macaristan'daki operasyonlarında bir kimlik avı saldırısının kurbanı oldu. Yaklaşık 15 milyon avroluk (16,3 milyon dolar) şaşırtıcı bir kayba yol açan bu olay, sektörde şok etkisi yaratarak işletmeleri siber güvenlik önlemlerini yeniden değerlendirmeye sevk etti.

Saldırı: Kısa Bir Genel Bakış

27 Şubat 2024 tarihinde Pepco Group, Macaristan'daki iş biriminin oltalama teknikleri kullanan siber suçlular tarafından hedef alındığını açıkladı. Saldırganların kendilerini güvenilir varlıklar gibi göstererek bireyleri hassas bilgileri ifşa etmeleri için kandırdıkları bir yöntem olan oltalama, tehdit aktörleri tarafından kullanılan yaygın ancak başarılı bir taktik haline gelmiştir.

Pepco'nun durumunda, saldırganlar yaklaşık 15 milyon Euro'yu başarılı bir şekilde hortumladı ve şirketi fonların geri kazanılması konusunda güvencesiz bir durumda bıraktı. Finansal gerilemeye rağmen Pepco, hiçbir müşteri, tedarikçi ya da personel verisinin tehlikeye atılmadığı konusunda kamuoyuna güvence verdi.

Pepco Grup Saldırısında Kullanılan Olası Kimlik Avı Taktikleri

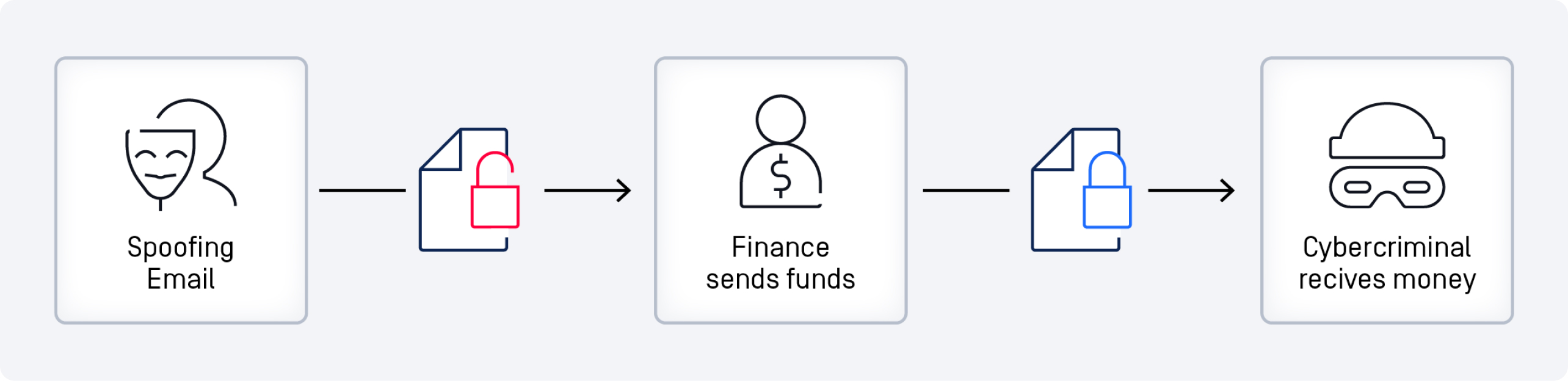

E-posta Sahteciliği:

Saldırganlar, üst düzey yöneticilerden veya güvenilir iç kaynaklardan geliyormuş gibi görünen e-postalar gönderdi. Bunun için "Kimden" adresinde sahtecilik yaparak e-postanın kurum içinden gelmiş gibi görünmesini sağladılar.

Sosyal Mühendislik:

Saldırganlar, inandırıcı senaryolar ve alıcıları gerçekliği doğrulamadan hızlı bir şekilde harekete geçmeye sevk eden bir dil kullanmışlardır.

Aciliyet ve Yetki:

E-postalar aciliyet hissi uyandıracak şekilde hazırlanmış ve yöneticiler ya da müdürler gibi şirket içinde otorite sahibi kişilerden gelmiştir.

Kişiselleştirme ve Yapay Zeka Araçları:

Saldırganlar muhtemelen e-postaları kişiselleştirmek için yapay zeka araçlarını kullanarak yazım hataları gibi tipik oltalama göstergelerinden arındırmışlardır.

Tehdit aktörlerinin kullanmış olabileceği bir diğer teknik de Ticari E-posta Tehlikesi (BEC) idi. Bu saldırı, dahili iletişimleri gözlemlemek ve sahte e-postalar göndermek için en uygun anı seçmek üzere meşru e-posta hesaplarına erişim sağlamayı amaçlamaktadır.

Bunun bir örneği, bir saldırganın bir yöneticinin e-posta hesabını ele geçirmesi, yaklaşan ödemelerle ilgili e-posta dizilerini izlemesi ve ardından fonları alternatif bir hesaba yönlendirmek için stratejik bir anda sahte bir e-posta göndermesi olabilir.

Müdahale: Savunmaların Güçlendirilmesi

Saldırının ardından Pepco, IT güvenlik ve mali kontrol sistemlerini kapsamlı bir şekilde gözden geçirmeye başladı. Amaç açıktı: Gelecekteki saldırılara karşı kuruluşun siber güvenlik önlemlerini güçlendirmek. Bu girişim sadece hasar kontrolü ile ilgili değil, paydaşlar arasında güveni yeniden inşa etmek ve faaliyetlerinin bütünlüğünü sağlamak için stratejik bir hamledir.

Perakende Sektörü için Çıkarımlar

Pepco olayı, perakendenin dijital ortamının doğasında var olan güvenlik açıklarının keskin bir hatırlatıcısıdır. Siber güvenlik artık bir IT endişesi değil, stratejik bir iş zorunluluğudur. CISO'lar ve IT güvenlik uzmanları için bu olay, geleneksel e-posta güvenliğinin yakalayamadıklarını yakalamak için gelişmiş savunma katmanları ekleyerek e-posta güven liğine proaktif ve dinamik bir yaklaşım ihtiyacının altını çiziyor.

Email Security ile Duruşunuzu Değerlendirin OPSWAT

Bu son ihlal, perakende sektörünün e-posta savunmalarını düzenli olarak değerlendirmesi gerektiğinin altını çiziyor. OPSWAT , Microsoft 365 gibi geleneksel güvenlik çözümlerini atlatan tehditleri ortaya çıkaran bir E-posta Risk Değerlendirmesi sunuyor.

Değerlendirmede kullanılan ve muhtemelen yukarıda bahsedilen kimlik avı saldırısını durdurabilecek temel savunma katmanlarından biri OPSWAT'un Gerçek Zamanlı Kimlik Avı Önleme teknolojisidir. Bu çözüm, e-postaları birden fazla tespit mekanizması ve içerik filtreleme teknolojisi aracılığıyla işleyerek spam ve kimlik avı saldırılarının %99,98 oranında tespit edilmesini sağlar.

Ayrıca URL'ler, tıklama anında 30'dan fazla çevrimiçi kaynakla sosyal mühendisliğe karşı itibar kontrollerinden geçecek şekilde yeniden yazılır. QR Kod tarama ve yeniden yazma özelliklerinin yanı sıra sezgisel yöntemler ve makine öğrenimi korumayı daha da geliştirir.

Gelişmiş savunma katmanlarına ihtiyacınız olup olmadığından emin değil misiniz? Kimlik avı, kötü amaçlı yazılım veya diğer istismarların savunmanızı çoktan aşıp aşmadığını ve kuruluşunuzun posta kutusunda olup olmadığını OPSWAT E-posta Risk Değerlendirmesi ile keşfedin.

Bu hızlı değerlendirme yıkıcı değildir ve e-posta güvenlik duruşlarını güçlendirmek isteyen herhangi bir CISO veya IT güvenlik yöneticisi için içgörüler içeren eyleme geçirilebilir bir rapor sunar.