Her kuruluş dosyalara bağlıdır. Sözleşmeleri, hassas verileri, müşteri bilgilerini, fikri mülkiyeti taşırlar ve siber saldırılar için en yaygın araçlardan biri olmaya devam ederler. Ponemon Enstitüsü'nün son araştırmasına göre, işletmelerin %61'i son iki yıl içinde dosyalarla ilgili bir veri ihlali yaşadı ve her bir olay ortalama 2,7 milyon dolara mal oldu.

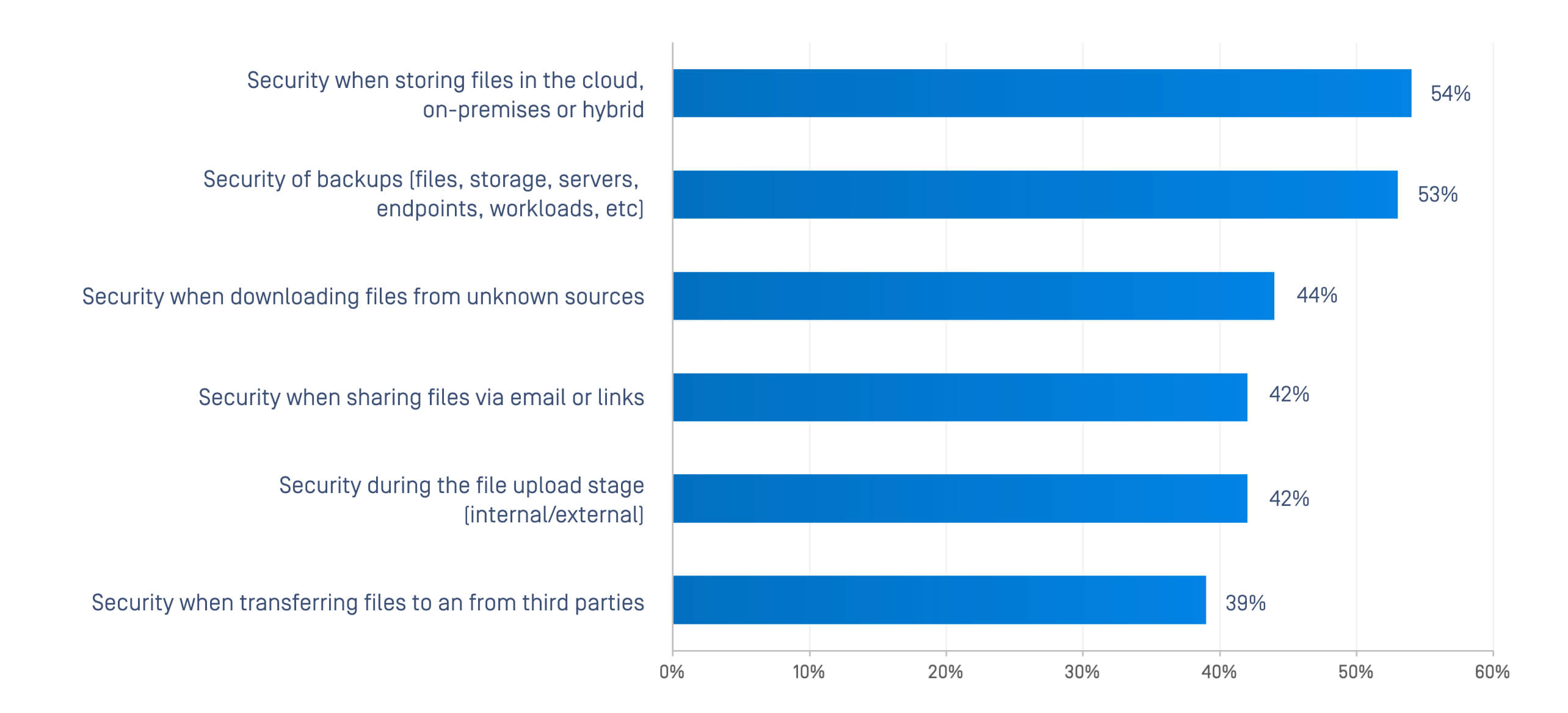

Dosya korumasına duyulan güvenin düşük olması da sorunu daha da derinleştiriyor. Örneğin, kuruluşların yarısından azı yükleme, aktarma, indirme ve üçüncü taraf paylaşımı gibi yaygın iş akışlarında dosyaların güvenliğini sağlama konusunda yüksek güven duymaktadır.

Tek antivirüs motorları, izole veri kaybı önleme araçları ve temel ağ geçitleri gibi eski noktasal çözümler, modern tehditlerin karmaşıklığı için tasarlanmamıştır. Saldırganlar artık günlük dosyaları gizli kötü amaçlı yazılımlar, gömülü komut dosyaları ve istismar edilebilir kütüphaneler ile silahlandırıyor. İster ihmalkar ister kötü niyetli olsun, içeriden gelen riskler, veri gizliliği ve yönetişimle ilgili artan yasal gereklilikler gibi sorunu daha da karmaşık hale getiriyor.

Çok katmanlı dosya güvenliği platformuna girin: yaşam döngüsü boyunca her dosyaya derinlemesine savunma stratejisi uygulayan entegre bir yaklaşım. Parçalı araçların aksine platformlar, kötü amaçlı yazılım tespitinden CDR'ye (içerik etkisizleştirme ve yeniden yapılandırma) kadar çok sayıda tamamlayıcı kontrolü bir araya getirerek esnekliği, denetime hazırlığı artırır ve operasyonel karmaşıklığı azaltır.

Bu makalede, çok katmanlı dosya güvenliği platformunun ne olduğu, kurumların neden bu platformu benimsediği ve ölçülebilir güvenlik ve iş sonuçlarını nasıl sağladığı ele alınmaktadır.

Çok Katmanlı Dosya Güvenliği Platformu Nedir?

Çok katmanlı bir dosya güvenliği platformu, hibrit BT ve OT ortamlarında hassas dosyaları korumak için birden fazla algılama, analiz ve önleme teknolojisini entegre eden birleşik bir sistemdir.

Çok Katmanlı Dosya Güvenliğinin Core İlkeleri

Bu yaklaşım, özünde dosya güvenliği için derinlemesine savunma ilkesini yansıtmaktadır: tek bir araç tüm tehditleri durduramaz, ancak birlikte çalışan birden fazla katman riski önemli ölçüde azaltır.

- Dosyalar her giriş noktasında taranır, sterilize edilir ve analiz edilir.

- Güvenlik katmanları merkezi olarak düzenlenir, parça parça eklenmez.

- Platformlar bulut, uç nokta ve kritik altyapı ortamlarında kapsamı genişletir.

Modern Bir Platformda Temel Güvenlik Katmanları

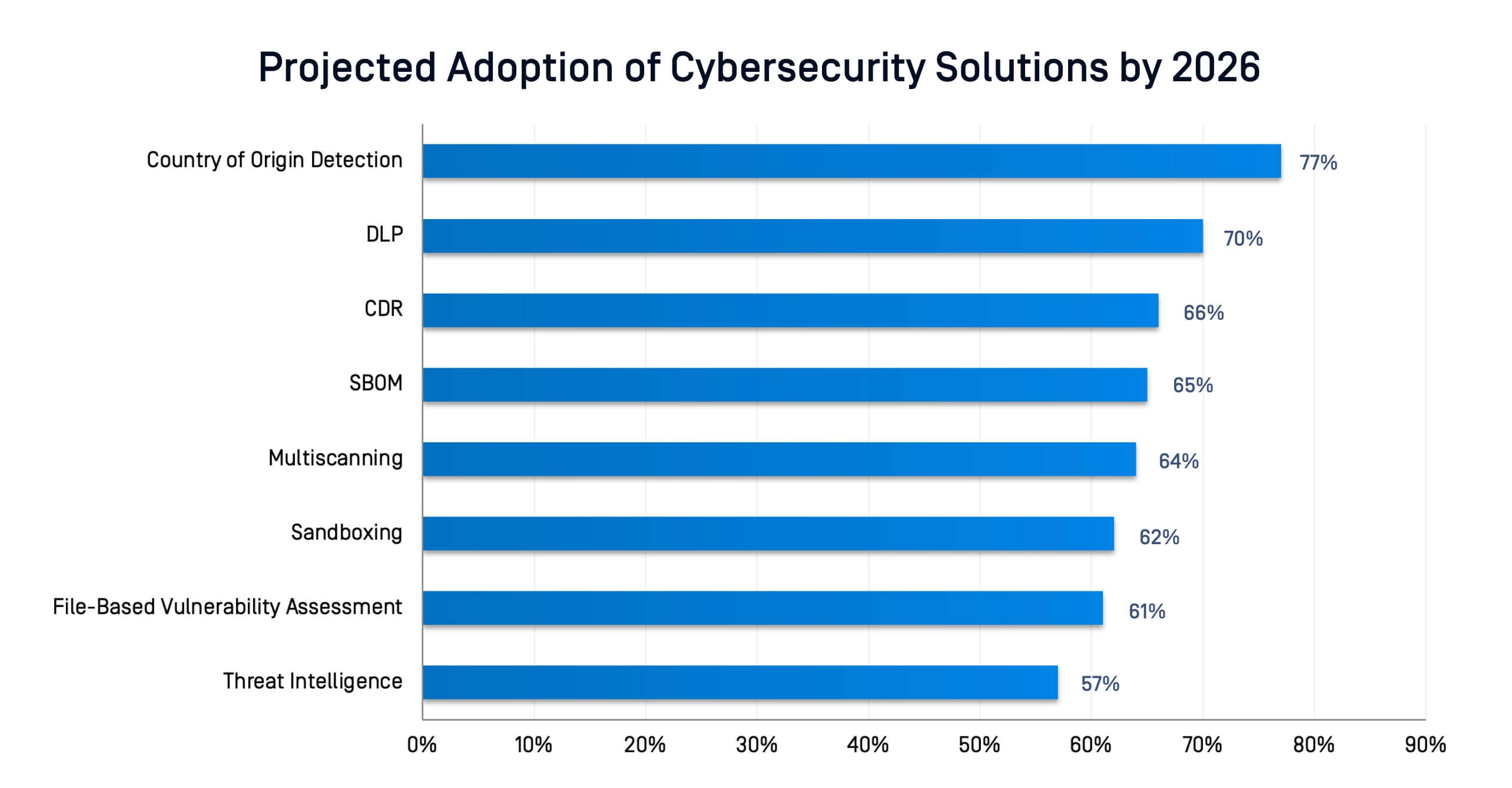

Önde gelen platformlar aşağıdaki gibi teknolojileri birleştirir:

- Düzinelerce kötü amaçlı yazılımdan koruma motoruyla Multiscanning

- Gizli makroları veya kötü amaçlı nesneleri ayıklamak için CDR

- Şüpheli dosyaların dinamik analizi için sandboxing

- Güncel olmayan veya riskli kütüphaneler içeren dosyaları engellemek için File-based vulnerability assessment

- Gizli bağımlılıkları ortaya çıkarmak için SBOM (Software Bill of Materials) analizi (örn. Log4j)

- Kazara veya kötü niyetli sızıntıları durdurmak için DLP (veri kaybı önleme)

- Ortaya çıkan riskler için tehdit istihbaratı korelasyonu

- Belirli bölgelerden gelen yüksek riskli dosyaları işaretlemek için menşe ülke analizi

Çok Katmanlı Dosya Güvenliği Hassas Verileri Nasıl Korur?

Platformlar bu kontrolleri katmanlaştırarak şunlara karşı koruma sağlar:

- Sıradan formatlarda gizlenmiş dosya kaynaklı kötü amaçlı yazılımlar ve fidye yazılımları

- Hassas verilerin kazara sızması (PII, PHI, PCI)

- Gömülü bileşenlerdeki güvenlik açıklarının istismarı

- Zayıf dosya görünürlüğünden yararlanan içeriden gelen tehditler

- Denetime hazır dosya güvenlik günlükleri oluşturarak mevzuata uyumsuzluk

Tek Noktadan Dosya Güvenliği Çözümleri Neden Yetersiz Kalıyor?

Tek noktalı ürünler daha basit bir zaman için tasarlanmıştı. Bugün, düşmanlar aralarındaki boşluklardan faydalanıyor.

Nokta Çözümlerden Kaçan Dosya Kaynaklı Tehditler Gelişiyor

- Office dokümanlarından fidye yazılımı başlatan kötü amaçlı makrolar

- Tek antivirüs motorlarını atlatan gizlenmiş kötü amaçlı yazılım

- CAD, ISO ve ZIP görüntüleri gibi istismar edilebilir dosya formatları

- Yapay zeka araçlarının yanlışlıkla ortaya çıkarabileceği meta veri sızıntıları

Operasyonel Verimsizlikler ve Gizli Maliyetler

Parçalanmış araçlar toplam sahip olma maliyetini artırır. Birden fazla konsol, yinelenen politikalar ve iş akışı entegrasyonunun olmaması zaman ve bütçe kaybına neden olur. Noktasal ürünler ayrıca hibrit ortamlarda ölçeklendirmede başarısız olur ve bulut depolama, uzak uç noktalar veya OT ağlarında kör noktalar bırakır.

Mevzuat ve Uyum Boşlukları

GDPR, HIPAA ve RBI siber güvenlik yönergeleri gibi uyumluluk çerçeveleri hassas veriler üzerinde kanıtlanabilir kontrol talep etmektedir. Noktasal araçlar, işletmelerin uyumluluğu kanıtlamak için ihtiyaç duyduğu denetim izlerini, raporlamayı ve merkezi yönetişimi nadiren sağlar.

Araştırma İçgörüleri: Kurumsal Benimseme ve Etkililik

Veriler açık: kuruluşlar, dosyaları geniş ölçekte tespit etmek, etkisiz hale getirmek ve analiz etmek için birden fazla teknolojiyi birleştiren birleşik güvenlik platformlarının bir parçası olarak çok katmanlı savunma çözümlerine geçiş yapıyor.

Kurumsal Yatırım ve Yatırım Getirisi Eğilimleri

CIO'lar ve CISO'lar ölçülebilir yatırım getirisi raporlamaktadır:

- Azaltılmış veya önlenmiş ihlal maliyetleri (Ponemon, olay başına ortalama 2,7 milyon dolarlık bir maliyetten bahsediyor)

- Araçları tek bir platformda birleştirerek operasyonel karmaşıklığı azaltın

- İyileştirilmiş uyumluluk duruşu, para cezaları ve düzenleyici cezalar riskinin azaltılması

Küresel endüstrilerin modern siber tehditlere nasıl yanıt verdiği hakkında daha fazla bilgi edinin.

Tehdit Etkenleri: İçeriden Gelen Riskler, Dosya Kaynaklı Saldırılar ve Düzenleyici Baskılar

Hibrit Ortamlarda İçeriden Gelen Tehditler

Ponemon'un araştırması, dosya ihlallerinin %45'inin içeriden veri sızdıranlardan, %39'unun ise zayıf görünürlük ve kontrolden kaynaklandığını gösteriyor. Dosyalar artık bulut platformları, uç noktalar ve üçüncü taraf sistemler arasında akıcı bir şekilde hareket ettiğinden ve kötüye kullanım için daha fazla fırsat yarattığından, hibrit ortamlar bu durumu daha da kötüleştiriyor.

Dosya Kaynaklı Kötü Amaçlı Yazılımlar, Fidye Yazılımları ve APT'ler

Saldırganlar, dosyaları fidye yazılımları ve gelişmiş kalıcı tehditler için dağıtım mekanizmaları olarak kullanmaya devam ediyor. Günlük dosya formatlarındaki istismarlar, kötü niyetli yüklerin eski savunmaları atlatmasına ve kurumsal ağlarda yer edinmesine olanak tanıyor.

Uyumluluk, Veri Egemenliği ve Düzenleme

GDPR ve HIPAA'dan Hindistan'ın CERT-In SBOM yönergelerine kadar düzenleyici zorunluluklar, dosya düzeyinde kontrolleri bir gereklilik haline getirmektedir. Veri egemenliği gereksinimleri de kuruluşların hassas dosyaların tam olarak nerede depolandığını, erişildiğini ve aktarıldığını bilmesi gerektiği anlamına gelir.

Platform Düzeyinde Dosya Güvenliği Risk, Maliyet ve Karmaşıklığı Nasıl Azaltır?

Merkezi Yönetim ve Görünürlük

Platformlar, iş akışları-yüklemeler, aktarımlar, indirmeler ve işbirliği genelinde güvenlik politikalarını birleştirir. CIO'lar, uyumluluk için kapsamlı denetim günlükleri ile dosya güvenliği izleme için tek bir cam bölme elde eder.

Entegre Güvenlik Kontrolleri

Ayrı araçlarla uğraşmak yerine, platformlar tek bir iş akışında katmanlı kontrolleri düzenler. Dosyalar bulut depolama, e-posta veya OT ağı üzerinden hareket ederken otomatik olarak taranır, sterilize edilir ve analiz edilir.

Daha Düşük TCO ve İyileştirilmiş Yatırım Getirisi

Kurumlar, birden fazla noktasal ürünü çok katmanlı tek bir platformda birleştirerek lisanslama, entegrasyon ve yönetim maliyetlerini azaltmaktadır. Ponemon'un bulguları, platformları benimseyen kuruluşların, gelişmiş esnekliğin yanı sıra TCO'da (toplam sahip olma maliyeti) önemli tasarruflar bildirdiğini göstermektedir.

Kuruluşunuzu nasıl hızlandıracağınıza ilişkin en son bilgileri edinin.

Temel Özellikler, Değerlendirme Kriterleri ve En İyi Uygulamalar

Sahip Olunması Gereken Özellikler

- Multiscanning anti-malware motorları ile Multiscanning

- Yerleşik tehditleri ve sıfırıncı gün saldırılarını kaldırmak için CDR

- Hızlı dinamik analiz ile sandboxing

- Dosya tabanlı güvenlik açığı ve SBOM analizi

- DLP ve hassas veri sınıflandırması

- Tehdit istihbaratı entegrasyonu

- Menşe ülke kontrolleri

- Merkezi politika uygulaması

Değerlendirme Kriterleri: Nelere Dikkat Edilmeli

- Platformlar arası uyumluluk (bulut, uç nokta, OT)

- Merkezi yönetim konsolu

- Özelleştirilebilir iş akışları ve otomasyon

- Güçlü raporlama ve denetim yetenekleri

- Düzenlemeye tabi sektörlerde satıcı geçmişi

En İyi Uygulama Örnekleri

- Yüksek riskli iş akışlarıyla başlayın (ör. üçüncü taraf yüklemeleri, alanlar arası aktarımlar)

- Mevcut CI/CD işlem hatları ve güvenli dosya aktarım sistemleri ile entegre edin

- Ekipleri sıfır güven dosya işleme politikaları konusunda eğitin

- Düzenleyici zorunluluklara ve tehdit istihbaratına uymak için politikaları düzenli olarak güncelleyin

Dosya Kaynaklı Tehditlere Karşı Dayanıklılık Oluşturma

Dosyalar, tehdit aktörleri için en yaygın saldırı vektörlerinden biridir ve geleneksel çözümler artık buna ayak uyduramamaktadır.

Kurumlar, her dosyada, yolculuğunun her noktasında derinlemesine savunma sağlayan çok katmanlı bir dosya güvenliği platformunu benimsemelidir.

OPSWAT MetaDefender , Metascan™ Multiscanning, Deep CDR™ Teknolojisi, Adaptive Sandbox, Proactive DLP™, SBOM oluşturma ve daha fazlasını tek bir birleşik çerçeve içinde birleştirerek, işletmelerin maliyetleri azaltmasına, uyumluluğu güçlendirmesine ve BT ve OT ortamlarında hassas dosyaları korumasına yardımcı olur.

Sektör uzmanlarının tavsiyeleri ve canlı bir Soru-Cevap oturumu ile OPSWAT 'in kurumunuzun uçtan uca dosya güvenliği esnekliği elde etmesine nasıl yardımcı olabileceğini keşfedin.