- Secure Dosya Aktarımı Nedir?

- Tehditler, Zafiyetler ve Risk Azaltma

- 5 Secure Dosya Aktarım Protokolleri ve Yöntemleri

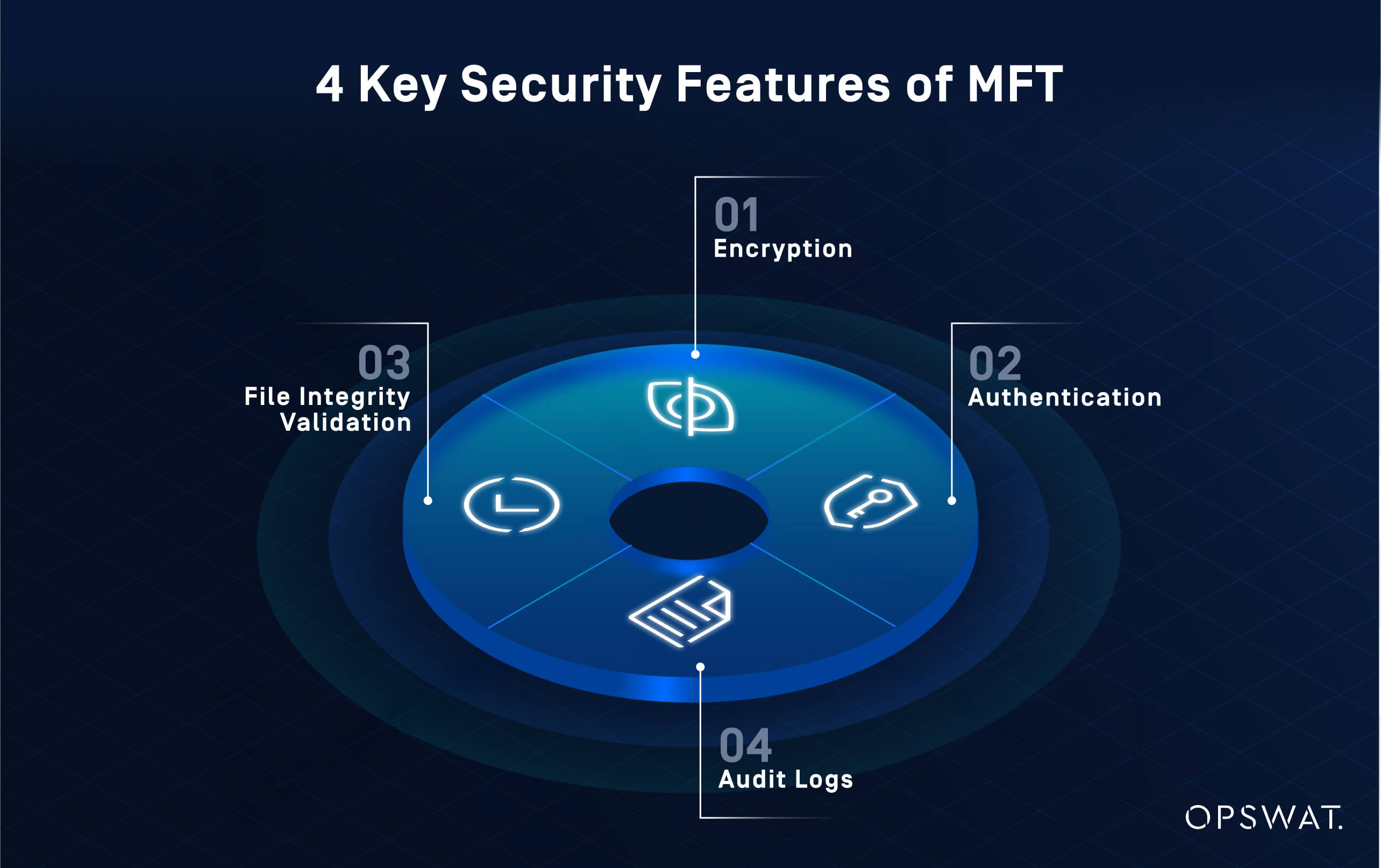

- 4 Secure Dosya Aktarımında Temel Güvenlik Özellikleri

- Dağıtım Yaklaşımları: Şirket İçi, Cloud ve Hibrit

- Uyumluluk ve Düzenleyici Gereklilikler

- Doğru Secure Dosya Aktarımı Çözümünü Seçme

- Sıkça Sorulan Sorular (SSS)

Secure Dosya Aktarımı Nedir?

Secure dosya aktarımı, aktarım sırasında ve depolanırken korumak için şifreleme, kimlik doğrulama ve erişim kontrolü kullanarak ağlar üzerinden veri gönderme işlemidir. Dosyaların kullanıcılar, sistemler veya uygulamalar arasında güvenli bir şekilde değiş tokuş edilmesini sağlayarak yetkisiz erişimi veya veri sızıntısını önler.

Şifreleme, dosyaların içeriğini hem aktarım sırasında hem de beklemede güvence altına alır. Kimlik doğrulama ve kullanıcı izinleri, dosyaları kimin gönderebileceğini veya alabileceğini doğrular. Bu mekanizmalar birlikte, özellikle hassas iş belgeleri, fikri mülkiyet veya PII (kişisel olarak tanımlanabilir bilgiler), PHI (korunan sağlık bilgileri) ve mali kayıtlar gibi düzenlenmiş veriler işlenirken güvenli veri alışverişinin temelini oluşturur.

Secure dosya aktarımı, uyumluluk gereksinimlerinin karşılanmasında kritik bir rol oynar. GDPR, HIPAA ve PCI DSS gibi düzenlemeler veri alışverişi için güvenli yöntemlerin kullanılmasını zorunlu kılmaktadır. Uygun şifreleme ve erişim kontrolleri olmadan, dosya aktarım faaliyetleri kuruluşları ihlallere, cezalara ve itibar kaybına maruz bırakabilir.

Secure dosya aktarım çözümleri, hareket halindeki verileri korumak için SFTP, FTPS, HTTPS ve AS2 gibi protokollere dayanır. Bu protokoller genellikle denetim kaydı, erişim kontrolleri ve uyumluluk uygulaması gibi ek özelliklerle desteklenir.

Secure Dosya Aktarımı Nasıl Çalışır?

Secure dosya aktarımı, aktarım süreci boyunca verileri korumak için şifreleme, kimlik doğrulama ve bütünlük doğrulamasının bir kombinasyonuna dayanır. Bu mekanizmalar dosyaların yetkisiz taraflarca ele geçirilmemesini, değiştirilmemesini veya erişilmemesini sağlar.

- Şifreleme: verilere hem aktarım sırasında hem de dururken uygulanır. Yaygın algoritmalar arasında, uygun şifre çözme anahtarları olmadan içeriği okunamaz hale getiren AES-256 ve RSA bulunur. Bu, iletim veya depolama sırasında hassas bilgilerin açığa çıkmasını önler.

- Kimlik doğrulama ve erişim kontrol mekanizmaları: aktarımı başlatan veya alan kullanıcıların veya sistemlerin kimliğini doğrulayın. Bu genellikle kimlik bilgilerini, dijital sertifikaları veya MFA'yı (çok faktörlü kimlik doğrulama) içerir. Rol tabanlı izinler gibi erişim kontrol politikaları, belirli dosyaları kimin gönderebileceğini, alabileceğini veya görüntüleyebileceğini daha da kısıtlar.

- Bütünlük kontrolleri ve denetim izleri: güvenli dosya aktarım çözümleri genellikle aktarım sırasında dosyada yapılan yetkisiz değişiklikleri tespit etmek için sağlama toplamı doğrulaması veya kriptografik karma işlevleri içerir. Denetim izleri ve günlük kaydı, dosya aktarım etkinliğine görünürlük sağlayarak uyumluluğu ve olay müdahalesini destekler.

Bu katmanlar birlikte, hassas verileri koruyan ve uyumluluğu destekleyen güvenli bir dosya aktarım sürecinin omurgasını oluşturur.

Tehditler, Zafiyetler ve Risk Azaltma

Güçlü şifreleme ve kimlik doğrulamaya rağmen, güvenli dosya aktarım sistemleri siber saldırılar için potansiyel hedef olmaya devam etmektedir. Yaygın tehditleri anlamak ve proaktif risk azaltma stratejileri uygulamak, veri bütünlüğünü ve mevzuata uygunluğu korumak için çok önemlidir.

Dosya Aktarımında Sık Karşılaşılan Tehditler

Secure dosya aktarım ortamları, aşağıdakiler de dahil olmak üzere bir dizi saldırı vektörüne maruz kalabilir:

- MitM (Man-in-the-Middle) saldırıları:Hassas bilgileri çalmak veya değiştirmek için iletim sırasında verilere müdahale etme

- Kimlik bilgisi hırsızlığı:Yetkisiz erişim elde etmek için zayıf veya yeniden kullanılan parolalardan yararlanma

- Kötü amaçlı yazılım enjeksiyonu:Uç noktaları tehlikeye atmak için aktarılan dosyalara kötü amaçlı kod gömme

- Kimlik avı ve sosyal mühendislik:Kullanıcıları yetkisiz transferler başlatmaları veya kimlik bilgilerini ifşa etmeleri için kandırmak

Örnek: Şifreleme olmadan eski FTP kullanan bir üretici MitM müdahalesi yoluyla ihlal edilir. TLS ve rol tabanlı erişime sahip güvenli bir dosya aktarım çözümüne geçtikten sonra, şirket bir denetim izi oluşturabilir ve dosya aktarım uyumluluğunu yeniden kazanabilir.

Risk Değerlendirmesi ve Olay Müdahalesi

Risk değerlendirmeleri, dosya aktarım iş akışlarınızdaki zayıflıkları saldırganlardan önce tespit eder. Güvenli dosya aktarımı uygulamalarının yürürlükte olduğundan emin olmak için şifreleme kullanımı, erişim kontrolleri, otomasyon komut dosyaları ve günlük kaydı değerlendirilir. Temel adımlar şunları içerir:

- Dosya aktarımlarını içeren tüm veri akışlarının haritalanması

- Sistem yapılandırmalarının, kimlik doğrulamanın ve şifrelemenin gözden geçirilmesi

- Olay müdahale prosedürlerinin hız ve netlik açısından test edilmesi

Bir olay meydana geldiğinde, belgelenmiş bir plan hızlı bir şekilde kontrol altına alınmasını ve kurtarılmasını sağlar. Sağlam bir denetim izi soruşturmayı destekler ve düzenleyicilere dosya aktarımı uyumluluk önlemlerinin yerinde olduğunu gösterir.

Örnek: Bir enerji şirketi, dahili sistemler arasında anormal dosya aktarım etkinliği tespit etti. Dosya aktarım platformları otomatik uyarı ve denetim izi içerdiğinden, ihlali hızla izole ettiler, etkilenen sistemleri belirlediler ve olayı GDPR kapsamında gerektiği gibi raporladılar.

5 Secure Dosya Aktarım Protokolleri ve Yöntemleri

Secure dosya aktarım protokolleri verilerin nasıl şifreleneceğini, doğrulanacağını ve sistemler arasında nasıl iletileceğini tanımlar. Her protokol altyapınıza, uyumluluk ihtiyaçlarınıza ve risk toleransınıza bağlı olarak belirli güçlü yönler sunar. En yaygın kullanılan güvenli dosya aktarım protokolleri şunlardır:

- SFTP (Secure Dosya Aktarım Protokolü):Güçlü şifreleme ve kimlik doğrulama ile SSH üzerine inşa edilmiştir

- FTPS (FTP Secure):Şifreli dosya aktarımı için TLS/SSL ile genişletilmiş FTP

- HTTPS:SSL/TLS korumalı tarayıcı tabanlı transferler

- AS2 (Uygulanabilirlik Beyanı 2):B2B ve EDI işlemleri için güvenli veri alışverişi için kullanılır

- SCP (Secure Kopyalama Protokolü):Güvenli dosya kopyalama için basit, SSH tabanlı bir protokol

Her protokol güvenli dosya aktarımını farklı şekillerde destekler ve farklı düzeylerde uyumluluk, otomasyon ve denetim desteği sunar. Örneğin, SFTP ve AS2 yasal düzenlemelere tabi sektörlerde yaygınken, HTTPS kullanıcı dostu bulut dosya aktarımı ve güvenli web portalları için idealdir. Doğru dosya aktarım protokolünü seçmek şunlara bağlıdır:

- Güvenlik duruşu ve şifreli dosya aktarımı ihtiyaçları

- Uyumluluk gereklilikleri ve denetim izi beklentileri

- Kurumsal sistemler veya bulut hizmetleri ile entegrasyon

- Dosya aktarım otomasyonu için kullanılabilirlik ve destek

1. SFTPSecure Dosya Aktarım Protokolü)

SFTP, SSHSecure Shell) üzerine inşa edilmiş güvenli bir dosya aktarım protokolüdür. Hem verileri hem de kimlik doğrulama bilgilerini şifreleyerek güvenilmeyen ağlar arasında aktarılan dosyaları korur. Temel özellikler şunlardır:

- Uçtan uca şifreleme:Tüm komutlar ve dosya içerikleri için

- Güçlü kimlik doğrulama:Parola, ortak anahtar veya iki faktörlü kimlik doğrulama desteği

- Erişim kontrolü:Kullanıcı veya dizin düzeyinde ayrıntılı izinler

- Veri bütünlüğü:Kurcalamayı önlemek için yerleşik dosya bütünlüğü kontrolleri

SFTP özellikle aşağıdakiler için uygundur:

- Sistemler veya uygulamalar arasında otomatik dosya aktarımları

- HIPAA veya PCI DSS gibi düzenlemelerle uyumluluk gerektiren kurumsal iş akışları

- Harici ortaklar veya satıcılarla Secure veri alışverişi

Örnek: Bir sağlık hizmeti sağlayıcısı, hasta kayıtlarını dahili sistemleri ile harici bir teşhis laboratuvarı arasında iletmek için SFTP kullanır. Şifrelenmiş kanal HIPAA düzenlemeleriyle uyumluluğu sağlarken, otomatik komut dosyası hassas verilerin manuel olarak işlenmesini en aza indirir.

2. FTPS (FTP Secure)

FTPS, TLS veya SSL şifrelemesi ekleyerek geleneksel FTP protokolünü genişletir. Hem kimlik doğrulama bilgilerini hem de dosya içeriklerini güvence altına alarak açık ağlar üzerinden şifreli dosya aktarımını mümkün kılar. Temel özellikler şunlardır:

- TLS/SSL şifreleme:Kimlik doğrulama bilgilerini ve dosya içeriklerini aktarım sırasında korur

- Sertifika tabanlı kimlik doğrulama:Hem sunucu hem de istemci sertifikalarını destekler

- Firewall seçenekler:Ağ esnekliği için açık veya örtük modlarda çalışır

- Eski sistemlerle uyumluluk:FTP'nin mevcut olduğu ve güvence altına alınması gereken durumlarda

FTPS yaygın olarak şu alanlarda kullanılır:

- Finansal hizmetlerve eski altyapıya sahip diğer sektörler

- Sertifika tabanlı güven modelleri gerektiren B2B dosya alışverişleri

- TLS şifrelemesini belirten katı uyumluluk zorunlulukları olan ortamlar

Örnek: Küresel bir lojistik şirketi, eski sistemlere dayanan uzun süreli iş ortaklarıyla gönderi bildirimlerini değiştirmek için FTPS kullanmaya devam ediyor. TLS şifrelemesini ve istemci sertifika doğrulamasını etkinleştirerek, hassas sevkiyat verilerini müdahaleye karşı korurken uyumluluğu da sürdürüyorlar.

3. HTTPS ve Web Tabanlı Secure Dosya Aktarımı

HTTPS, tarayıcı tabanlı dosya aktarımları için yaygın olarak kullanılan HTTP protokolünün güvenli bir uzantısıdır. Aktarım sırasında verileri şifrelemek için SSL/TLS'den yararlanır, bu da onu web ortamlarında güvenli dosya paylaşımı için pratik bir seçenek haline getirir. Ortak özellikleri şunlardır:

- SSL/TLS şifreleme:Aktarım sırasında güvenli dosya aktarımı için

- Secure dosya alışverişi: Standart tarayıcılar aracılığıyla, istemci yazılımı gerekmez

- Secure portallar:Birçok MFT (yönetilen dosya aktarımı) çözümü HTTPS tabanlı portallar sunar

- Bulut hizmetleri ile entegrasyon:SaaS ve hibrit ortamlardaSecure dosya paylaşımı

HTTPS genellikle şu alanlarda kullanılır:

- Dahili ekipler veya harici ortaklar arasında geçici dosya paylaşımı

- Güvenli belge yüklemeleri veya indirmeleri gerektiren müşteriye yönelik uygulamalar

- Kullanılabilirlik ve erişilebilirliğe öncelik veren web tabanlı MFT platformları

Örnek: Bir hukuk firması, müşterilerden belge almak için HTTPS tabanlı güvenli bir dosya aktarım portalı kullanmaktadır. Müvekkiller sözleşmeleri ve dava dosyalarını doğrudan tarayıcı üzerinden yükleyebilirken, sistem erişim kısıtlamaları uygular ve indirme bağlantılarının süresi 7 gün sonra otomatik olarak dolar.

4. AS2 ve Diğer Kurumsal Protokoller

AS2 (Uygulanabilirlik Beyanı 2), EDI (Elektronik Veri Değişimi) gibi yapılandırılmış iş verilerinin internet üzerinden iletilmesi için tasarlanmış güvenli bir dosya aktarım protokolüdür. Dosyaları HTTPS üzerinden iletir ve veri bütünlüğünü ve izlenebilirliğini sağlamak için dijital imzalar, şifreleme ve alındı onayları ekler.

AS2'yi dijital belgeler için onaylı posta gibi düşünün - şifrelenmiş, imzalanmış ve teslimatı kanıtlamak için bir makbuzla birlikte iade edilir. Perakende, lojistik ve sağlık gibi sektörlerde EDI gibi yapılandırılmış veri formatları için yaygın olarak kullanılmaktadır.

Temel özellikler şunlardır:

- Uçtan uca şifreleme ve dijital imzalar:Gizlilik, bütünlük ve izlenebilirlik sağlar

- MDN'ler (Mesaj İmha Bildirimleri):Alındığını ve işlendiğini onaylar

- Uyumluluğa hazır mimari:Veri koruma ve denetlenebilirlik için yasal gereklilikleri destekler

- Firewall:Standart HTTP/S portları üzerinden çalışarak dağıtımı basitleştirir

AS2 yaygın olarak şu alanlarda benimsenmiştir:

- Yapılandırılmış veri alışverişi gerektiren kurumsal B2B entegrasyonları

- Lojistik, sağlık ve finans alanlarında EDI iş akışları

- Denetim izlerinin ve mesaj doğrulamanın zorunlu olduğu düzenlemeye tabi sektörler

OFTP2 ve PeSIT gibi diğer kurumsal protokoller de belirli bölgelerde veya sektörlerde kullanılmaktadır. Bu protokoller, niş gereksinimlere veya eski sistemlere göre uyarlanmış benzer güvenlik ve uyumluluk özellikleri sunar.

Örnek: Çok uluslu bir perakendeci, tedarikçilerle sipariş ve envanter verilerini değiş tokuş etmek için AS2 kullanıyor. Protokolün makbuz onayları her iki tarafın da teslimatı doğrulamasını sağlarken, şifreleme ve dijital imzalar bölgeler arasında veri koruma düzenlemeleriyle uyumluluğu sağlar.

5. SCPSecure Kopyalama Protokolü)

SCP, SSHSecure Shell) üzerinden çalışan ve sistemler arasında şifrelenmiş dosya kopyalama sağlayan güvenli bir dosya aktarım yöntemidir. SFTP'den farklı olarak SCP, karmaşık iş akışları veya etkileşimli oturumlar yerine basit, tek seferlik dosya aktarımları için tasarlanmıştır. Temel özellikler şunlardır:

- Şifreli aktarım:Tüm veriler ve kimlik bilgileri SSH aracılığıyla şifrelenir

- Hızlı performans:Tek dosya veya dizinlerin hızlı aktarımı için ideal

- Minimal kurulum:SSH etkinleştirilmiş sistemlerde yapılandırması basit

- Komut satırı arayüzü:Komut dosyası oluşturma ve uzaktan yönetim için verimli

SCP özellikle aşağıdakiler için uygundur:

- Güvenilir sistemler arasında tek seferlik dosya aktarımları

- Günlüklerin veya yapılandırma dosyalarının kopyalanması gibi sistem yönetimi görevleri

- Basitlik ve hızın denetlenebilirlikten daha öncelikli olduğu ortamlar

Örnek: Bir sistem yöneticisi, bir yapılandırma dosyasını geliştirme sunucusundan üretim sunucusuna güvenli bir SSH bağlantısı üzerinden kopyalamak için SCP kullanır. İşlem, etkileşimli bir oturum kurmaya veya ek hizmetleri yönetmeye gerek kalmadan tek bir komutla saniyeler içinde tamamlanır.

Karşılaştırma Tablosu: SFTP vs FTPS vs HTTPS vs AS2 vs SCP

| Özellik | SFTP | FTPS | HTTPS | AS2 | SCP |

|---|---|---|---|---|---|

| Şifreleme | SSH | TLS | TLS | TLS + Mesaj Şifreleme | SSH |

| Kimlik Doğrulama | Kullanıcı adı/parola veya SSH anahtarı | Kullanıcı adı/parola, istemci sertifikaları | İsteğe bağlı giriş, genellikle bağlantı tabanlı | X.509 sertifikaları | Kullanıcı adı/parola veya SSH anahtarı |

| Transfer Yöntemi | Komut satırı veya komut dosyaları | Geleneksel FTP istemcileri/ sunucuları | Tarayıcı tabanlı veya API | Uygulamadan uygulamaya | Komut satırı veya komut dosyaları |

| Kullanım Örneği Uyumu | Dahili iş akışları, otomasyon | FTP ihtiyacı olan eski sistemler | Ad hoc paylaşım, müşteri yüklemeleri | B2B/EDI işlemleri | Basit, hızlı sunucudan sunucuya kopyalama |

| Uyumluluk Desteği | Güçlü (günlük kaydı ile) | Güçlü (TLS yapılandırması ile) | Orta ila güçlü (portal tabanlı) | Yüksek (MDN'ler, denetim izleri) | Sınırlı (yerleşik denetim günlükleri yok) |

| Kullanım Kolaylığı | Teknik | Orta düzeyde | Yüksek | Teknik | Teknik |

| Dosya Yönetimi | Tam (yeniden adlandırma, silme, devam ettirme) | Tam (müşteriye göre değişir) | Sınırlı (yalnızca yükleme/indirme) | Uygulamaya bağlı olarak değişir | Minimal (yalnızca temel kopya) |

4 Secure Dosya Aktarımında Temel Güvenlik Özellikleri

Secure dosya aktarım çözümleri birden fazla koruma katmanı içerir. En etkili sistemler, bekleyen ve aktarım halindeki şifrelemeyi, güçlü kimlik doğrulamayı, ayrıntılı erişim kontrollerini ve ayrıntılı denetim günlüklerini birleştirir. Bu özellikler yetkisiz erişimi önlemek, kötüye kullanımı tespit etmek ve mevzuata uygunluğu göstermek için birlikte çalışır. Core güvenlik özellikleri şunları içerir:

- Şifreleme: Veri gizliliğini korur

- MFA ve erişim izinleri: Yetkisiz erişimi engelleyin

- Dosya bütünlüğü doğrulaması ve kurcalama tespiti: Yetkisiz değişiklikleri tespit edin

- Denetim izleri: Kimin ne zaman ne yaptığını kaydetmek için kullanıcı etkinliklerini ve aktarım olaylarını günlüğe kaydedin

Kuruluşlar güvenli bir dosya aktarım çözümünü değerlendirirken veya yapılandırırken, özellikle de düzenlemeye tabi veya yüksek riskli verileri işlerken tüm bu alanları değerlendirmelidir.

1. Şifreleme: Bekleme ve Aktarım Halindeki Verilerin Korunması

Şifreleme, güvenli dosya aktarımının temelidir. Dosyalar ele geçirilse veya yetkisiz erişilse bile içeriklerinin okunamaz kalmasını sağlar. Dosya aktarımı şifrelemesi, verileri aktarım sırasında korumak için TLS veya SSH gibi protokolleri ve bekleyen dosyaları güvence altına almak için AES-256 gibi standartları kullanır. Bu teknolojiler hem aktarım sırasında hem de bekleme sırasında bilgileri korur.

Şifrelemeyi bir mektubu kilitli bir kasanın içine mühürlemek gibi düşünün: Birisi mektubu ele geçirse bile, anahtar olmadan içindekileri okuyamaz. Bu, finansal kayıtları, tıbbi verileri veya herhangi bir hassas dosyayı korumak için gereklidir.

Uyumluluk gereksinimlerini karşılamak için şifreli dosya aktarımı ister şirket içinde, ister bulutta veya hibrit iş akışlarında olsun tüm ortamlarda tutarlı olmalıdır.

2. Kimlik Doğrulama ve Erişim Kontrolü

Kimlik doğrulama mekanizmaları kullanıcı kimliklerini doğrularken, erişim kontrolleri her bir kullanıcının veya sistemin ne yapmasına izin verildiğini tanımlar. Bunlar birlikte, hassas dosyalara yalnızca doğru kişiler tarafından, doğru koşullar altında erişilmesini sağladıkları için dosya aktarımı uyumluluğunun merkezinde yer alırlar.

- MFA (çok faktörlü kimlik doğrulama): Parolanın ötesinde ikinci bir doğrulama biçimi gerektirerek ekstra bir güvenlik katmanı ekler

- RBAC (Rol tabanlı erişim kontrolü): Kullanıcı rollerine ve sorumluluklarına göre dosyalara ve sistemlere erişimi sınırlar

3. Dosya Bütünlüğü Doğrulama ve Sabotaj Tespiti

Dosya bütünlüğü doğrulaması, dosyaların gönderildikleri ve alındıkları zaman arasında yanlışlıkla veya kötü niyetle değiştirilmemesini sağlar. Tahrifat tespit mekanizmaları, bir dosyanın tam olarak amaçlandığı gibi kaldığını doğrulamak için kriptografik sağlama toplamları veya karmalar (SHA-256 gibi) kullanır.

Bir dosya aktarıldığında, gönderen sistem dosyanın içeriğinin bir özetini (hash) oluşturur. Alıcı sistem aktarımdan sonra hash'i yeniden hesaplar ve orijinaliyle karşılaştırır. Değerler eşleşmezse, dosya bozulmuş veya aktarım sırasında tahrif edilmiş demektir.

Bu yetenek aşağıdakiler için gereklidir:

- Hassas veya düzenlemeye tabi veri alışverişi yaparken gerçekliğin doğrulanması

- Otomatikleştirilmiş iş akışlarında sessiz bozulmayı önleme

- Güvenlik bölgeleri arasında veya harici taraflarla dosya paylaşırken güven sağlamak

4. Denetim İzleri ve Uyumluluk Günlüğü

Denetim izleri tüm dosya aktarım faaliyetlerini kaydeder - kim, neyi, ne zaman ve kime gönderdi. Bu görünürlük, kötüye kullanımın tespit edilmesi, olayların araştırılması ve uyumluluğun sürdürülmesi için gereklidir.

Güvenli bir dosya aktarım çözümü sürecin her adımını günlüğe kaydetmelidir: kimlik doğrulama girişimleri, dosya yükleme ve indirme işlemleri ve izin değişiklikleri. Bu günlükler dosya aktarımı uyumluluğunu destekler ve kuruluşların HIPAA, GDPR ve SOX gibi çerçeveler kapsamındaki düzenleyici raporlama yükümlülüklerini yerine getirmelerine yardımcı olur.

Doğru bir denetim izi ayrıca olaylara daha hızlı müdahale edilmesini sağlar ve adli soruşturmaları destekler. Günlükler kurcalamaya karşı korumalı, aranabilir olmalı ve kuruluşunuzun veri yönetimi politikalarına göre saklanmalıdır.

Dağıtım Yaklaşımları: Şirket İçi, Cloud ve Hibrit

Secure dosya aktarım çözümleri kurumsal ihtiyaçlara, altyapı olgunluğuna ve yasal yükümlülüklere bağlı olarak çeşitli ortamlarda kullanılabilir. Her model kontrol, ölçeklenebilirlik ve entegrasyon açısından farklı avantajlar sunar.

Cloud Secure Dosya Transferi

Cloud dosya aktarım platformları genellikle SaaS olarak sunulur ve yerleşik şifreleme, erişim kontrolü ve denetim günlüğü içerir. Hızlı bir şekilde ölçeklendirilmesi veya dağıtılmış ekipleri desteklemesi gereken kuruluşlar için idealdir. Bulut dağıtımının faydaları:

- Şirket içi donanım olmadan hızlı kurulum

- Bulut depolama, CRM ve ERP sistemleri ile kolay entegrasyon

- API'ler aracılığıyla dosya aktarım otomasyonu için yerel destek

- Ortaklar ve ekipler için küresel erişilebilirlik

Bununla birlikte, bulut dağıtımları, özellikle yüksek düzeyde düzenlemeye tabi sektörlerde, veri yerleşimi, satıcı kilitlenmesi ve üçüncü taraf riski ile ilgili endişeleri artırabilir. Kuruluşlar, verilerinin nerede depolandığı ve yerel yasalara uygun olup olmadığı konusunda endişelenebilir. Sağlayıcıların değiştirilmesi veya harici satıcılar tarafından işlenen hassas veriler üzerindeki kontrolün sürdürülmesi de güvenlik endişelerini artırabilir.

Şirket İçi ve Hibrit Çözümler

Şirket içi dağıtımlar altyapı, veri ve güvenlik politikaları üzerinde maksimum kontrol sağlar. Sıkı uyumluluk gereksinimleri olan veya buluta taşınamayan eski sistemleri olan kuruluşlar tarafından sıklıkla tercih edilirler. Şirket içi ve hibrit modellerin temel avantajları şunlardır:

- Tam kontrol: Sunucuların, depolamanın ve güvenlik yapılandırmalarının doğrudan yönetimi

- Özel entegrasyon: Mevcut BT ortamlarına ve iş akışlarına uyacak şekilde uyarlanmıştır

- Mevzuat uyumu: Belirli yetki alanlarının gerektirdiği veri ikamet ve saklama politikalarını destekler

Hibrit dağıtımlar her iki modelin güçlü yanlarını bir araya getirerek kuruluşların hassas verilerini şirket içinde tutmalarına olanak tanırken ölçeklenebilirlik ve harici işbirliği için bulut özelliklerinden yararlanmalarını sağlar. Hibrit dağıtım için bazı kullanım durumları:

- Yerel uyumluluğu merkezi operasyonlarla dengeleyen küresel işletmeler

- Eski sistemlerden bulut-yerel mimarilere geçiş yapan kuruluşlar

- Hem dahili kontrol hem de harici erişilebilirlik gerektiren iş akışları

Uyumluluk ve Düzenleyici Gereklilikler

Kuruluşlar dosya aktarımı uyumluluğunu yerleşik bir işlev olarak ele almalıdır. Bu olmadan yasal cezalar, denetim başarısızlıkları ve itibar kaybı riskiyle karşı karşıya kalırlar. GDPR, HIPAA, PCI DSS ve SOX gibi uyumluluk çerçeveleri hassas verilerin nasıl iletildiği, depolandığı ve erişildiği konusunda sıkı kontroller gerektirir.

Her düzenleme, güvenli dosya aktarım çözümlerinin ele almak üzere tasarlandığı özel gereksinimleri dayatmaktadır:

- GDPR (Genel Veri Koruma Yönetmeliği):Kişisel verilerin sınır ötesinde güvenli bir şekilde ele alınmasını gerektirir

- HIPAA (Sağlık Sigortası Taşınabilirlik ve Sorumluluk Yasası): Hasta sağlık bilgilerinin şifrelenmesini ve denetlenmesini zorunlu kılar

- PCI DSS (Ödeme Kartı Endüstrisi Veri Güvenliği Standardı):Kart sahibi veri transferlerinin şifrelenmesini ve izlenmesini zorunlu kılar

- SOX (Sarbanes-Oxley Yasası):Finansal verilerin doğrulanabilir bütünlüğünü ve saklanmasını gerektirir

Endüstri Standartlarını Karşılamak

Secure dosya aktarım çözümleri, şifreleme politikalarını uygulayarak, erişimi kısıtlayarak ve dosya etkinliğinin tam bir denetim izini tutarak uyumluluğu destekler. Bu özellikler ayrıca denetimler veya ihlal soruşturmaları sırasında yasal raporlamayı kolaylaştırır.

Örnek: Bölgesel bir banka, finansal raporları düzenleyicilere ve ortak kurumlara iletmek için yönetilen bir dosya aktarım çözümü kullanıyor. Şifreleme, dosya aktarımı denetim izleri ve sıkı erişim politikaları sayesinde banka, SOX ve PCI DSS gereksinimlerini karşılarken operasyonel verimliliği de koruyor.

Doğru Secure Dosya Aktarımı Çözümünü Seçme

Doğru güvenli dosya aktarım çözümünün seçilmesi güvenlik, uyumluluk, kullanılabilirlik ve entegrasyon özelliklerinin dengelenmesini gerektirir. İdeal platform, kurumsal iş akışları, yasal yükümlülükler ve risk toleransı ile uyumlu olmalıdır.

Temel Değerlendirme Kriterleri

Güvenli dosya aktarım seçeneklerini değerlendirirken aşağıdakileri göz önünde bulundurun:

- Güvenlik: Şifreli dosya aktarımı, erişim kontrolü ve ayrıntılı bir denetim izi sunuyor mu?

- Uyumluluk: HIPAA, GDPR, PCI DSS veya SOX için dosya aktarımı uyumluluğunu destekleyebilir mi?

- Kullanılabilirlik: Dahili ve harici kullanıcılar için kullanıcı dostu güvenli bir dosya aktarım portalı sağlıyor mu?

- Entegrasyon: Kurumsal dosya aktarım otomasyonu için bulut depolama, ERP veya diğer sistemlerinize bağlanabilir mi?

Değerlendirme için Kontrol Listesi

Yapılandırılmış bir kontrol listesi seçim sürecini kolaylaştırabilir:

| Çözüm, beklemede ve aktarımda şifrelemeyi destekliyor mu? | |

| Kimlik doğrulama ve erişim kontrol mekanizmaları yapılandırılabilir mi? | |

| Denetim izleri ve uyumluluk raporlaması için destek var mı? | |

| Mevcut BT sistemleri ve iş akışları ile entegre olabilir mi? | |

| Altyapı ve veri yerleşimi ihtiyaçlarını karşılayan dağıtım seçenekleri sunuyor mu? | |

| Platform kurumsal iş yükleri altında ölçeklenebilir ve güvenilir mi? | |

| Kullanıcı arayüzleri ve portallar güvenli ve kullanımı kolay mı? |

Güvenlik öncelikli ortamlar için tasarlanmış bir dosya aktarım platformu mu arıyorsunuz? MetaDefender Managed File Transfer MFT), politika odaklı otomasyon, çok katmanlı tehdit önleme ve BT ve OT iş akışlarında tam denetlenebilirlik sağlar. Hassas dosyaları korumaya ve değişen uyumluluk gereksinimlerini karşılamaya nasıl yardımcı olabileceğimizi öğrenin.

Sıkça Sorulan Sorular (SSS)

S: Güvenli dosya aktarımı nedir?

C: Secure dosya aktarımı, aktarım sırasında ve depolanırken korumak için şifreleme, kimlik doğrulama ve erişim kontrolü kullanarak ağlar üzerinden veri gönderme işlemidir.

S: Güvenli dosya aktarımı nasıl çalışır?

C: Secure dosya aktarımı, aktarım süreci boyunca verileri korumak için şifreleme, kimlik doğrulama ve bütünlük doğrulamasının bir kombinasyonuna dayanır. Bu mekanizmalar dosyaların yetkisiz taraflarca ele geçirilmemesini, değiştirilmemesini veya erişilmemesini sağlar.

S: Yönetilen dosya aktarımıMFT) nedir?

A: Yönetilen dosya aktarımıMFT) kuruluşlar, iş ortakları ve uç noktalar içinde ve arasında dosya hareketini otomatikleştiren ve yöneten güvenli, merkezi bir platformdur. Geleneksel FTP veya bulut paylaşım araçlarından farklı olarak uçtan uca şifreleme, politika uygulama ve görünürlük sağlar.

S: En güvenli dosya aktarımı nedir?

C: En güvenli dosya aktarım yöntemi bağlama göre değişir, ancak SFTP, FTPS ve AS2 şifreleme, kimlik doğrulama ve denetim özellikleri nedeniyle oldukça güvenli kabul edilir. Yönetilen dosya aktarım platformları merkezi kontrol, otomasyon ve uyumluluk raporlamasını da beraberinde getirir.

S: SFTP ve MFT arasındaki fark nedir?

C: SFTP dosya aktarımı için güvenli bir protokoldür. MFT SFTP'yi kullanabilen ancak kurumsal düzeyde güvenli dosya aktarımı sağlamak için otomasyon, erişim kontrolü, politika uygulama ve denetim günlüğü gibi özellikler ekleyen eksiksiz bir çözümdür.

S: OneDrive güvenli bir dosya aktarımı mıdır?

C: OneDrive şifreleme ve erişim denetimleri içerir, ancak öncelikle bir bulut depolama ve dosya paylaşım aracıdır. Özellikle yasal düzenlemelere tabi ortamlarda gerçek anlamda güvenli dosya aktarımı için denetim izleri, ilke denetimleri ve aktarım sırasında ve beklemede şifreleme gibi dosya aktarımı uyumluluk özelliklerine sahip çözümler kullanın.

S: Hangi güvenli dosya aktarım hizmeti sizin için en iyisidir?

C: Küçük dosyalar için basitliğe ihtiyacınız varsa Dropbox Transfer gibi bulut hizmetleri işe yarayabilir. Hassas veriler içeren kurumsal dosya aktarımı için şifreleme, otomasyon ve uyumluluk özellikleri sunan güvenli bir dosya aktarım portalı veya MFT platformu seçin.