Özet

Temmuz 2021’de, Google’ın Feed Proxy hizmetine yönlendiren bir bağlantı kullanılarak kurbanların cihazlarına zararlı bir Microsoft Word dosyası indirilen sofistike bir siber saldırı gerçekleşti. Kullanıcılar makroları farkında olmadan etkinleştirdikten sonra, bir Hancitor yükü dinamik bağlantı kütüphanesi (DLL) çalıştırıldı ve yaygın olarak kullanılan Cobalt Strike aracını çağırdı; bu araç, ele geçirilen ağı analiz ettikten sonra birden fazla yükü sisteme yerleştirdi. Saldırgan, bir saat içinde etki alanı yönetici ayrıcalıkları ve etki alanı üzerinde tam kontrol elde edebiliyor. Bu blog yazısında, OPSWAT Multiscanning olan Metascan ve Deep CDR™ Teknolojisi'nin (Content Disarm and Reconstruction) potansiyel tehdidi nasıl tespit ettiğini ve bu gelişmiş saldırıyı nasıl önlediğini anlatıyoruz.

Saldırı

Günümüzdeki pek çok siber saldırı gibi, bu saldırı da hedef ağdaki bir veya daha fazla kullanıcıya gönderilen bir kimlik avı e-postasıyla başladı. Kötü amaçlı yükleri indirmek için dosyalarda gizli makrolar kullanan saldırı taktiklerine aşinayız. Bu saldırı, gömülü makro yükleri doğrudan indirmediği, ancak zararlı yükleri indirmek için belgenin içindeki bir kabuk kodunu (OLE nesnesi) çıkardığı ve çalıştırdığı için daha da kaçamak ve karmaşıktır.

Hancitor trojan indiricisinin[1] gömülü kopyalarını yükleyebilen kötü amaçlı makrolar içeren bir Microsoft Word belgesi kullanıcılara gönderilmiştir. Kullanıcılar dosyadaki gizli makroları açıp etkinleştirdiklerinde, kurbanların appdata klasöründen bir DLL dosyası yazdı ve çalıştırdı. Ardından Hancitor DLL, Cobalt Strike[2] içeren çeşitli yükleri indirdi ve teslim etti. ve Ficker Stealer[3].

OPSWAT bu gelişmiş saldırıyı önlemenize nasıl yardımcı olabilir?

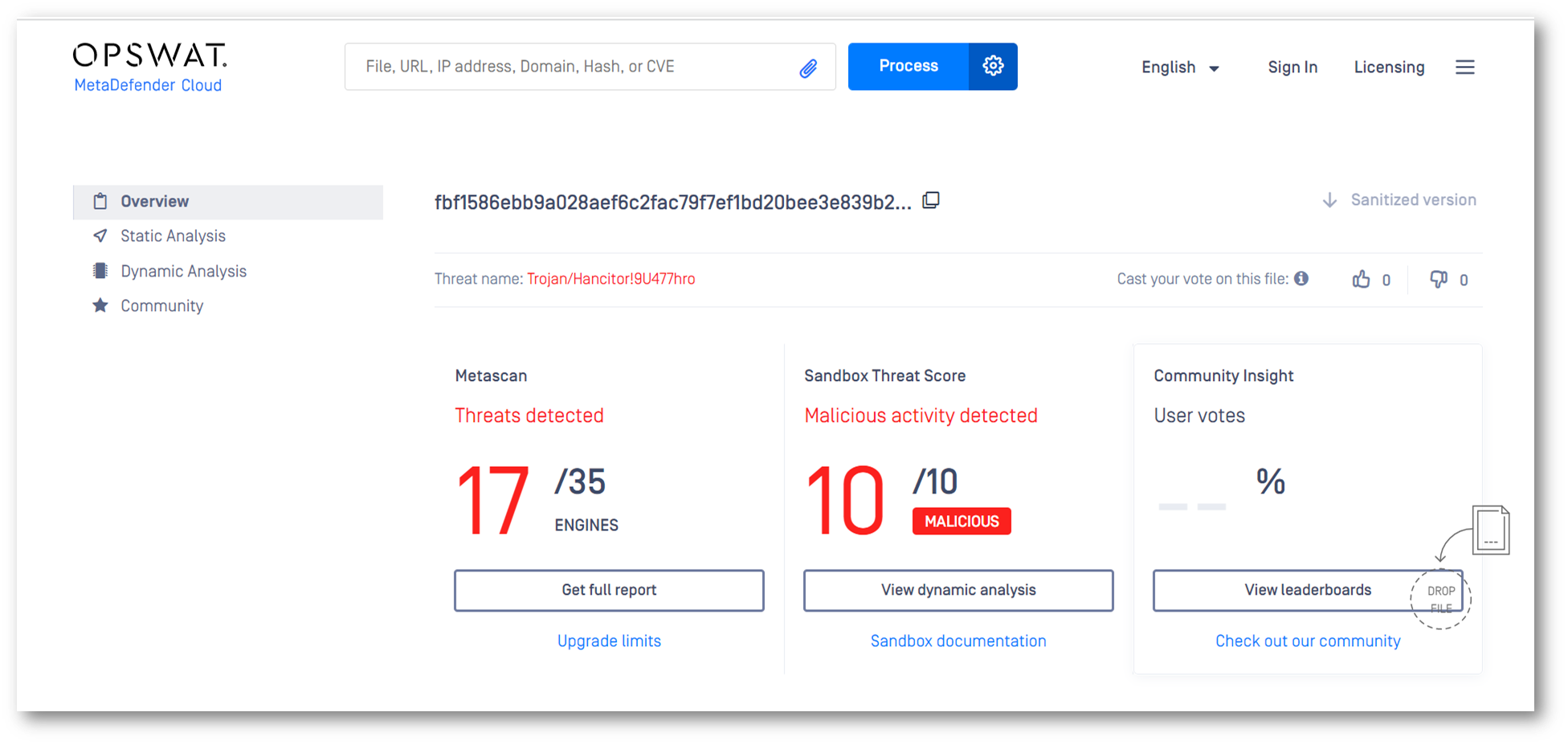

Zararlı MS Word dosyası OPSWAT MetaDefender ile tarandığında, yalnızca 17/35 anti-virüs motoru tehdidi bulmuştur. Bu, tek veya birkaç AV motoruyla taramanın kuruluşunuzu ve kullanıcılarınızı korumak için yeterli olmadığının kesin bir kanıtıdır. Kaçamak taktiklere sahip gelişmiş kötü amaçlı yazılımlar geleneksel savunmaları atlatabilir. Tek bir antivirüs motoru kötü amaçlı yazılımların %40-%80'ini tespit edebilir. OPSWAT Metascan 99'dan daha yüksek algılama oranlarına ulaşmak için şirket içinde ve bulutta 30'dan fazla kötü amaçlı yazılımdan koruma motoruyla dosyaları hızlı bir şekilde taramanıza olanak tanır.

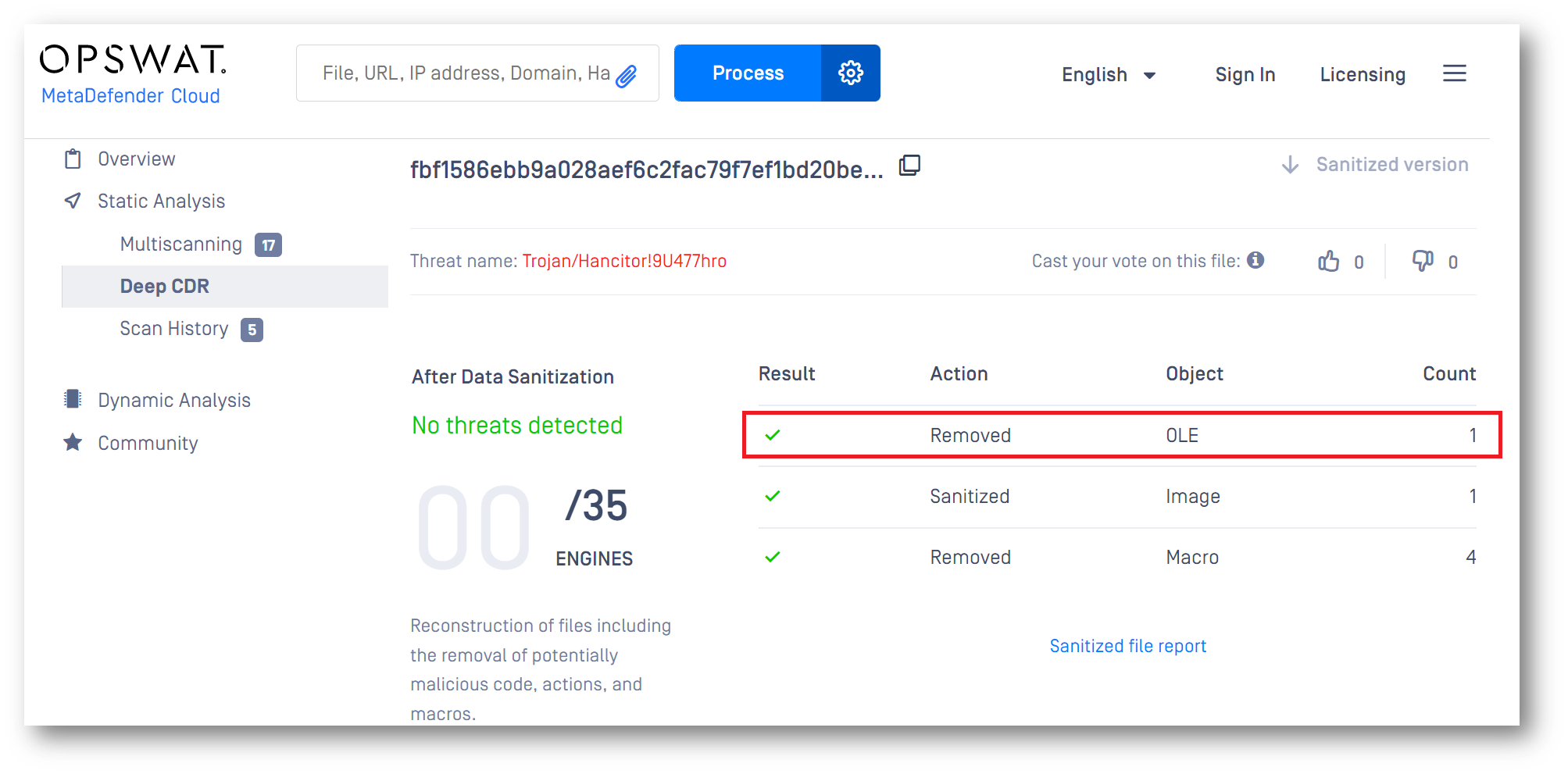

Bununla birlikte, kuruluşunuzu ve kullanıcılarınızı gelişmiş ve sıfırıncı gün saldırılarına karşı korumak için en iyi yaklaşım, tüm dosyaları Deep CDR™ Teknolojisi ile temizlemektir. Dosyalar, dosya türü ve tutarlılığını sağlamak amacıyla temizleme sistemine girerken değerlendirilir ve doğrulanır. Ardından, tüm dosya öğeleri ayrı bileşenlere ayrılır ve potansiyel olarak zararlı öğeler kaldırılır veya temizlenir. Deep CDR™ Teknolojisi, ayrıntılı bir temizleme raporu sunarak yöneticilerin herhangi bir ek analiz aracına ihtiyaç duymadan kötü amaçlı yazılım davranışını analiz etmelerine de olanak tanır. Aşağıda, Deep CDR™ Teknolojisinin dosyadaki tüm potansiyel tehditleri nasıl ortadan kaldırdığını ve kullanıcılara güvenli bir dosya sağladığını gösteriyoruz.

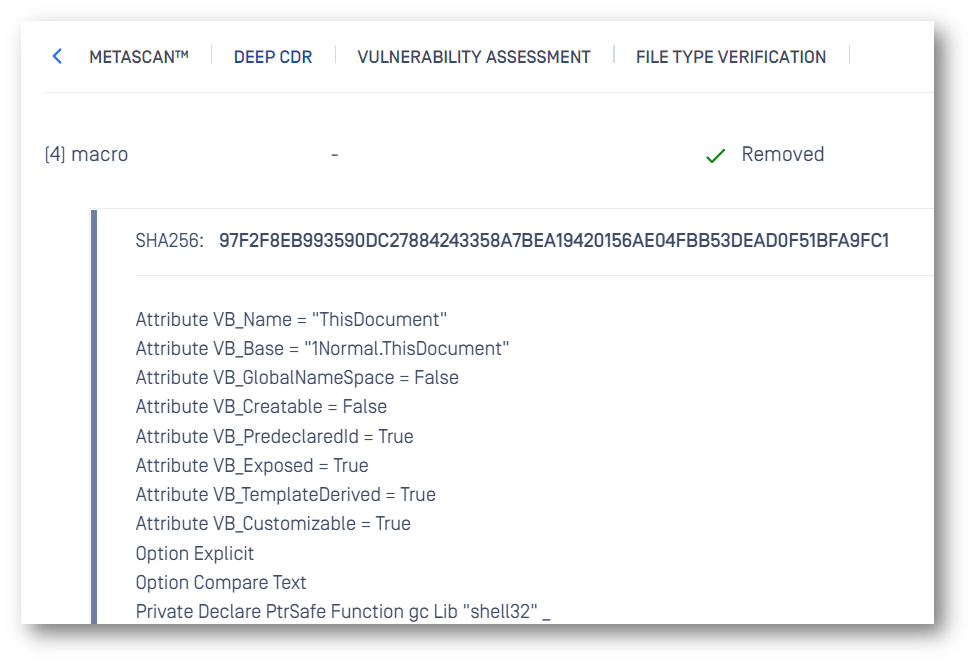

Deep CDR™ Teknolojisi ile bu zararlı Word belgesini inceledik ve bir OLE nesnesi ile dört makro dahil olmak üzere birkaç aktif bileşen tespit ettik. Kodun gizlemesini kaldırdığımızda, belgenin şu komutu çalıştırmaya çalıştığını gördük: (C:\Windows\System32\rundll32.exe C:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG).

Sanitizasyon sonucunda gösterildiği gibi, belgedeki tüm aktif içerik dosyadan kaldırılmıştır. Gömülü nesnelerden biri (OLE nesnesi), kullanıcılara ulaşmadan önce etkisiz hale getirilmezse, Hancitor truva atını (ier.dll dosyası) kullanıcıların makinesine (istemeden etkinleştirdiklerinde) yükleyecektir.

Ağlarını korumak için, herhangi bir kuruluşun dahili çalışanlarına gönderilen tüm dosyaların / e-postaların güvenli olduğundan emin olması ve aynı zamanda dosya kullanılabilirliğini sağlaması hayati önem taşır. Güvenli dosyaları milisaniyeler içinde maksimum kullanılabilirlikle teslim ediyoruz, böylece iş akışınız kesintiye uğramıyor.

Deep CDR™ Teknolojisi, her bir dosyayı temizleyerek ve içlerinde barındırılabilecek olası tehditleri ortadan kaldırarak, bilinen ve bilinmeyen tehditler; karmaşık ve sanal ortam farkındalığına sahip tehditler; ve "Tamamen Tespit Edilemez" kötü amaçlı yazılımlar, VMware algılama, kod gizleme ve diğerleri gibi kötü amaçlı yazılım kaçırma teknolojileriyle donatılmış tehditler dahil olmak üzere tüm dosya tabanlı tehditleri etkili bir şekilde "etkisiz hale getirir".

Deep CDR™ Teknolojisi hakkında daha fazla bilgi edinin veya bir OPSWAT uzmanıyla görüşerek sıfırıncı gün ve gelişmiş kaçak kötü amaçlı yazılımları önlemek için en uygun güvenlik çözümünü keşfedin.

1. Hancitor, diğer virüslerin sızması için 'arka kapılar' açan bir kötü amaçlı yazılım indiricisidir.

2. Cobalt Strike, siber suçlular tarafından takip eden kötü amaçlı yazılımlar sunmak için kullanılan bir uzaktan erişim aracıdır.

3. FickerStealer, hassas bilgileri ayıklamak için tasarlanmış bir bilgi hırsızı kötü amaçlı yazılımdır.