Esnekliği ve basitliği sayesinde Ruby, web geliştirmeden veri analizine kadar çeşitli uygulamalar için kullanılan son derece popüler bir programlama dilidir.

Ruby ekosisteminin merkezinde, Rubyon Rails ve Sinatra gibi birçok Ruby web çerçevesi ve kütüphanesi tarafından kullanılan, web sunucularını Ruby tabanlı web uygulamalarına bağlayan modüler bir arayüz olan Rack yer alır.

Ancak, Ruby Rack aracılığıyla oluşturulanlar gibi web uygulamalarının güvenliği, bilgisayar korsanlarının güvenlik açıklarını bulma ve bunlardan yararlanma niyetiyle tehlikeye atılabilir. Bu, kuruluşları saldırılara açık hale getirebilir ve veri kaybı, veri hırsızlığı ve bunların sonucunda ortaya çıkan yasal, finansal ve itibarla ilgili sonuçlar riskiyle karşı karşıya bırakabilir.

OPSWAT'ın Kırmızı Ekibinin Rack çerçevesini etkileyen güvenlik açıklarını nasıl ortaya çıkardığını ve bunları hızla düzeltmek için Ruby'nin geliştiricileriyle nasıl yakın işbirliği yaptığını öğrenin.

Sorun nedir?

Ruby Rack, işletmeler ve tüketiciler tarafından kullanılan birçok web uygulamasının temel bir bileşenidir. Rack'teki kusurlar veya güvenlik açıkları Ruby tabanlı web uygulamaları için önemli güvenlik riskleri oluşturur. Bu, bir saldırganın şunları yapmasına izin verebilir:

- Dosyalara yetkisiz erişim elde etmek

- Ruby'de günlük içeriğini ve günlük girdilerini değiştirme

Bu Neden Önemli?

Rack'in dünya çapında bir milyardan fazla indirilmesiyle, Rack'teki güvenlik açıklarının istismar edilmesi potansiyel olarak dünya çapında birçok uygulamayı ve sistemi etkileyebilir.

Böcekler Keşfedildi: Bilmeniz Gerekenler

1. CVE-2025-27610 (CVSS puanı 7,5)

Keşfedilen üç güvenlik açığı arasında en ciddi olanı, statik dosyaların sunulacağı temel dizini tanımlayan :root seçeneğinin yanlış işlenmesi nedeniyle ortaya çıkan bir Yol Geçişi güvenlik açığıdır. Saldırganların belirlenen statik dosya dizini dışında bulunan dosyalara erişim sağlamasına ve yapılandırma dosyaları, kimlik bilgileri ve gizli veriler dahil olmak üzere hassas bilgileri almasına olanak tanıyarak bir ihlale yol açabilir.

2. CVE-2025-27111 (CVSS puanı 6.9)

Bu güvenlik açığı, saldırganların kötü amaçlı başlık değerleri aracılığıyla günlük içeriğini enjekte etmesine ve manipüle etmesine olanak tanır. Saldırganlar sahte girişler ekleyerek gerçek etkinliği gizleyebilir veya günlük dosyalarına kötü amaçlı veriler enjekte edebilir.

3. CVE-2025-25184 (CVSS puanı 5.4)

Bu güvenlik açığı, saldırganların CRLF (Satır Başı Besleme) karakterleri aracılığıyla günlük enjeksiyonları gerçekleştirmesine, günlük girdilerini manipüle etmesine, gerçek etkinliği maskelemesine veya günlük dosyalarına kötü amaçlı veriler eklemesine olanak tanır.

Geliştiriciler Ne Yapmalı?

1. Ruby Rack'i Şimdi Güncelleyin

Ruby, yazılımlarının en yeni sürümlerindeki hataları düzeltti. Eğer Rack kullanıyorsanız, hemen en son sürüme güncelleyin.

2. Web Çerçevelerinizi Denetleyin

Geliştiriciler kendi Software Bill of Materials (SBOM)-Kullandıkları tüm araçların ve kodların bir listesi -başka hiçbir şeyin hata içermediğinden emin olmak için.

Bir SBOM, yazılımı oluşturan bileşenlere ve bağımlılıklara görünürlük sağlar, böylece güvenlik ekipleri herhangi bir güvenlik açığını hızlı bir şekilde belirleyebilir ve ele alabilir. Modern web geliştirmede, birden fazla yazılım aracının ve üçüncü taraf kütüphanelerin kullanılması, ortamların karmaşıklığını önemli ölçüde artırarak bir yazılım geliştirme yaşam döngüsünün (SDLC) sürdürülmesini zorlaştırır.

SBOM'un sürekli olarak izlenmemesi durumunda kuruluşlar, saldırganlara eski veya savunmasız bileşenlerinden yararlanma şansı sunarak uygulamalarını ve verilerini risk altında bırakır. Proaktif SBOM taraması, güvenlik açığı yönetimini kolaylaştırmaya yardımcı olarak güvenliğin SDLC'nin ayrılmaz bir parçası olarak kalmasını sağlar.

3. Verilerinizi Koruyun

Bilgisayar korsanları, günlük içeriklerini ve dosyaları değiştirmek için bu güvenlik açıklarından faydalanabilir. Web çerçeveleri, başlangıçta güvenli olsalar bile, zaman içinde bu şekilde kalmayabilir. Web çerçevelerinin düzenli olarak değişikliklere veya güvenlik açıklarına karşı taranması güvenliğin korunmasına yardımcı olur ve sandboxing ve dosya tarama gibi araçlar şüpheli faaliyetlerin tespit edilmesinde etkilidir.

OPSWAT'ın MetaDefender Core kurumların güvenlik risklerini ele almada proaktif bir yaklaşım benimsemelerini sağlar. MetaDefender Core , yazılım uygulamalarını ve bunların bağımlılıklarını tarayarak listelenen bileşenlerdeki CVE-2025-27610, CVE-2025-27111 ve CVE-2025-25184 gibi bilinen güvenlik açıklarını tespit eder. Bu da geliştirme ve güvenlik ekiplerinin yama çalışmalarına öncelik vermesini sağlayarak olası güvenlik risklerini kötü niyetli kişiler tarafından istismar edilmeden önce azaltıyor.

Nasıl Yardımcı Olabiliriz?

OPSWAT , bu gibi kötü amaçlı yazılımları ve hataları tespit ederek işletmelerin güvende kalmasına yardımcı olan teknolojiler ve çözümler konusunda uzmanlaşmıştır. Eğer bir geliştiriciyseniz, uygulamalarınızı ve verilerinizi risklere karşı taramanıza, araçlarınızı güncel tutmanıza ve bilgilerinizi bilgisayar korsanlarından korumanıza yardımcı olabiliriz.

Büyük Paket Servis

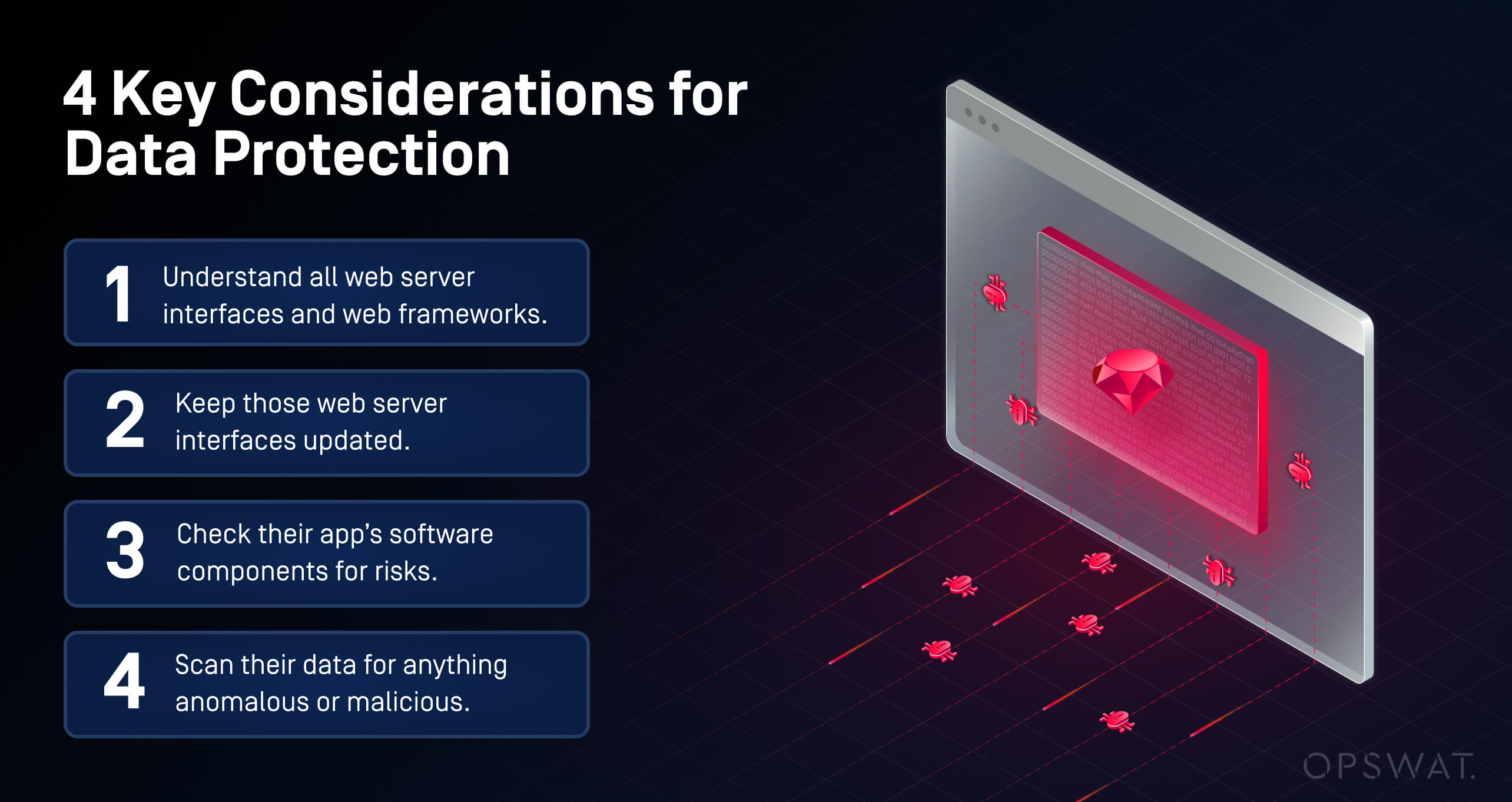

Rack gibi web sunucusu arayüzlerindeki hatalar, bilgisayar korsanlarının bunları ilk bulup kullanması durumunda önemli bir etkiye sahip olabilir. Geliştiricilerin bir adım önde olmak için dört temel öğeye odaklanmaları gerekir:

- Yazılım yapılarında kullanılan tüm web sunucusu arayüzlerini ve web çerçevelerini anlayın.

- Web sunucusu arayüzlerini güncel tutun.

- Uygulamalarının yazılım bileşenlerini risklere karşı kontrol edin.

- Verilerini anormal veya kötü niyetli herhangi bir şey için tarayın.

Siber Güvenlik Kültürünün Güçlendirilmesi

OPSWAT'ın Kırmızı Ekibinin bu CVE'leri nasıl keşfettiği ve yamalanmasına nasıl yardımcı olduğu hakkında daha fazla bilgi edinmek ister misiniz? Tüm ayrıntıları öğrenin ve programın küresel siber güvenlik topluluğuna nasıl katkıda bulunduğunu okuyun.

Bir geliştirici veya işletme sahibiyseniz, uygulamalarınızın ve verilerinizin korunduğundan emin olmanın tam zamanı.

İster SBOM olsun, ister çok katmanlı tehdit algılama ve önlemeMetaDefender Coreuzmanlarımız, en kritik ortamlardan bazılarını tehditlerden korumak için OPSWAT 'a neden dünya çapında güvenildiğini size göstermeye hazır.

OPSWAT 'ın ortamınızı yeni ortaya çıkan tehditlere karşı nasıl koruyabileceğini öğrenmek ister misiniz?