Uyarlanabilir Sandbox

Adaptive Sandbox is OPSWAT’s evasive malware analysis technology that uses emulation-based dynamic analysis to inspect advanced threats across cloud, on-prem, and air-gapped environments. It combines adaptive emulation with static and behavioral analysis to extract actionable IOCs and support SOC, threat intelligence, and hunting workflows at scale.

- Vergi Kaçakçılığına Karşı Dayanıklılık

- Yüksek Hacimli Analiz

- Eyleme Geçirilebilir IOC'ler

OPSWAT 'ın Güvendiği Kişiler

Talimat Düzeyinde

i Emülasyon Motoru

VM Kaçınma Tekniklerini Aşar

25k+

Server

120+

Desteklenen Dosya Türleri

~10 saniye

Hızlı Analiz

900+

Davranışsal Göstergeler

MISP, STIX, JSON Dışa Aktarımları

Cloud, Yerinde, Hava Boşluklu Dağıtımlar

Modern kötü amaçlı yazılımlar, tespit edilmekten kaçınmak üzere tasarlanmıştır

Geleneksel sanal makine sanal ortamları, performans, ölçeklenebilirlik ve gelişmiş analiz önleme teknikleri konusunda zorluklar yaşamaktadır.

Kaçak Kötü Amaçlı Yazılım Davranışını Gizliyor

Gelişmiş tehditler sanal makineleri tespit eder, yürütmeyi geciktirir, coğrafi konumu kontrol eder veya yalnızca belirli koşullar altında harekete geçer; bu da geleneksel sanal ortamların gerçek çalışma zamanı davranışlarını görmesini engeller.

Sandboxing, dosya akışını yavaşlatır

VM tabanlı saldırı platformları darboğazlara yol açarak, kuruluşları güvenlik sınırlarında veya SOC iş akışlarında kapsamlı inceleme ile operasyonel hız arasında bir seçim yapmaya zorluyor.

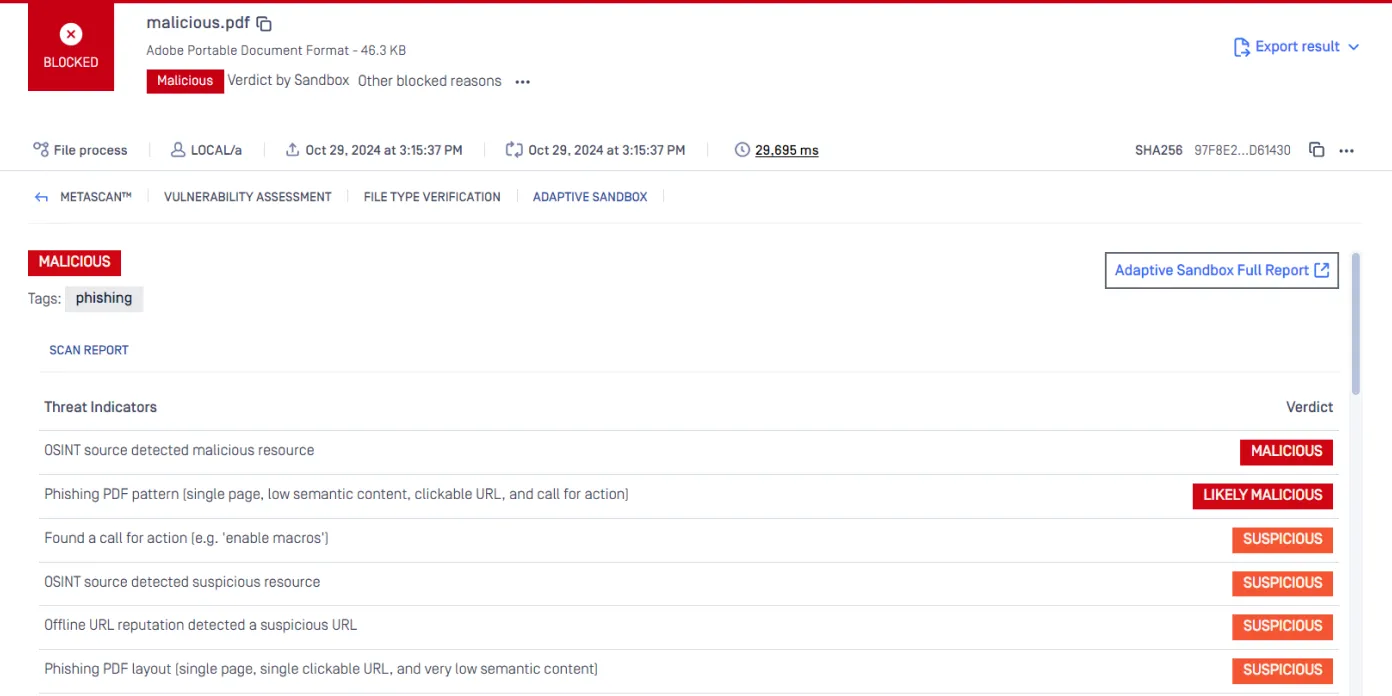

Uyarılar Davranışsal Derinlikten Yoksun

Statik inceleme ve itibar kontrolleri, hash değerleri ve alan adlarıyla sınırlı kalır; bu da saldırganın niyeti, kullandığı araçlar veya kampanyalar arasındaki bağlantılar hakkında çok az bilgi sağlar.

'ın Kullandığı Adaptive , Kötü Amaçlı Yazılımın Kendini Ortaya Çıkarmasını Sağlıyor

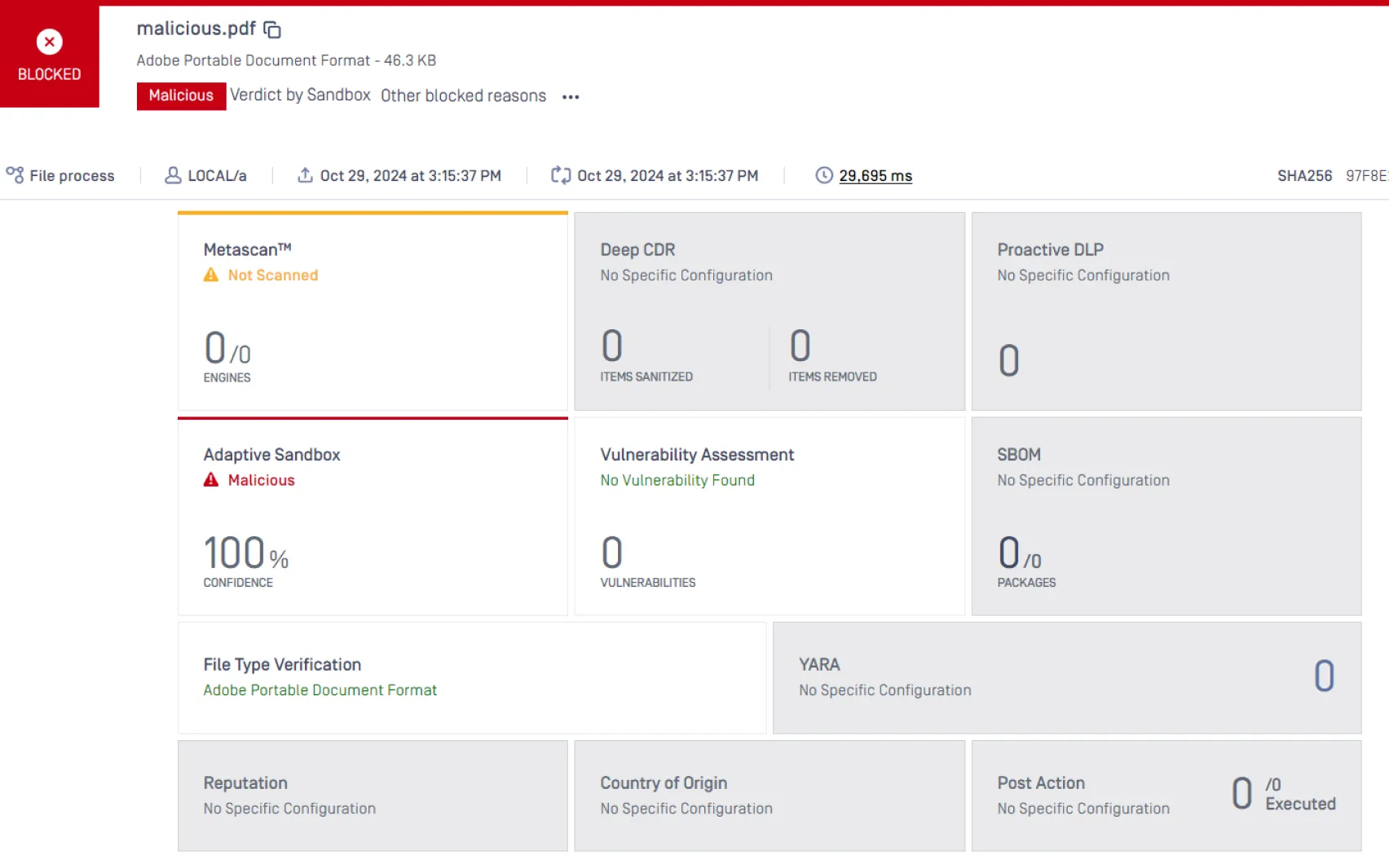

Görünürlük, hız veya dağıtım esnekliğinden ödün vermeden ölçeklenebilen komut düzeyinde dinamik analiz.

Dosya Gönderiminden Davranışsal Karara

Kaçınma tekniklerini ve çok aşamalı saldırıları ortaya çıkarmak üzere tasarlanmış, katmanlı bir statik ve dinamik analiz süreci.

Temel Özellikler

Kaçışa Dayanıklı Mimari

Komut düzeyinde emülasyon, uzun bekleme süreleri, coğrafi sınırlama kontrolleri, sanal ortam algılama ve gecikmeli yük yürütme gibi sanal makine parmak izi alma tekniklerine karşı maruz kalma riskini azaltır.

Yüksek İşlem Hacmi

Hızlı geçişli dinamik denetim özelliği sayesinde sunucu başına günde 25.000'den fazla analizi işleyerek, performans darboğazları olmadan kurumsal ölçekli ortamları destekler.

Esnek Dağıtım Modeli

Yasal gerekliliklere ve yüksek güvenlikli operasyonel kısıtlamalara uygun olarak bulut tabanlı, şirket içi, hibrit veya tamamen izole ortamlarda dağıtın.

Adaptive Kapsamı

Adaptive Sandbox , aşağıdakiler dahil olmak üzere modern kaçırma taktiklerine karşı koymak üzereSandbox :

- Coğrafi sınırlama ve konum kontrolü

- Uzun uyku ve gecikmeli yürütme döngüleri

- Gizlenmiş VBA ve bozuk OOXML yükleri

- Sıkıştırılmış veya şişirilmiş yürütülebilir dosyalar

- Shell kodu ve yalnızca bellek tabanlı yükler

- Çok aşamalı yükleyiciler ve boşaltıcılar

Motor, komut düzeyinde yürütme akışını yönlendirerek, sanal makine tabanlı ortamlarda hiçbir zaman tetiklenmeyebilecek davranışları ortaya çıkarır.

Her Yere Dağıtın, Her Yere Entegre Edin

Sorunsuz bir şekilde entegre olan ve dosyalarınızı gittikleri her yerde takip eden ölçeklenebilir, kapsamlı dosya güvenliği çözümü.

Kaynaklar

MetaDefender

2025 OPSWAT Tehdit Ortamı Raporu