BT ve OT-Kritik Altyapının İzole Adaları

Çoğu BT (Bilgi Teknolojisi) ve OT (Operasyonel Teknoloji) ekibi için iki ayrı dünyada yaşıyormuş gibi hissetmek yaygın bir duygudur. Genellikle "beyaz yakalı" uzmanlar olarak görülen BT uzmanları veri ve dijital sistemleri yönetmeye odaklanırken, OT uzmanları - "mavi yakalı" çalışanlar - fiziksel operasyonların sorunsuz çalışmasını sağlayan makine ve ekipmanların bakımını yapar.

Bu bölünme, her iki tarafın da diğerinin süreçlerini verimli ve güvenli bir şekilde entegre etmekte zorlanmasıyla iletişim ve güvenlik boşluklarına yol açabilir.

OT çalışanları genellikle BT uzmanlarını "gerçek" işlerden kopuk olarak algılar, sadece bilgisayarların arkasında oturduklarını ve ellerini hiç kirletmediklerini düşünürler. Öte yandan, BT uzmanları fiziksel OT ortamlarına girdiklerinde, genellikle kendilerini yabancı protokoller ve süreçlerle karşılaşarak derinliklerinin dışında bulurlar.

Gelecekte, tamamen entegre BT-OT sistemleri standart hale gelecek ve güvenli OT ortamları bir gerçeklik olacaktır. Ancak şu anda, bu iki alan genellikle izole edilmiş adalar gibi çalışmaktadır - kademeli olarak yaklaşmakta ancak uygulamada hala uyum sağlamakta zorlanmaktadır.

Zorluklar ne kadar karmaşık olursa olsun, BT ve OT üretkenliği ve güvenliğine yönelik birleşik bir yaklaşıma duyulan ihtiyaç kaçınılmazdır ve bunu gerçekleştirecek araçlar halihazırda mevcuttur.

| Bilgi Teknolojileri (IT) | Operasyonel Teknoloji (OT) | |

| Bileşenler | Sunucular, iş istasyonları, veritabanları, bulut, güvenlik cihazları, mobile cihazları, web uygulamaları, ağ cihazları | PLC/DCS, SCADA, veri toplayıcılar, sensörler, motorlar ve diğer saha cihazları, protokol dönüştürücüler, üretim kontrolörleri |

| Operasyon | İşbirlikçi ve birbirine bağlı uygulamalar, sistemler ve ağlar | Ada benzeri izole sistemler, bağımsız çalışma |

| Güvenlik Konsepti | Veri merkezli yaklaşım | Süreç merkezli yaklaşım |

| Personel | "Beyaz yakalı" çalışanlar: sistem yöneticileri, BT ve güvenlik mühendisleri, kullanıcılar | "Beyaz ve mavi yakalı" çalışanlar: operatörler, bakım çalışanları, saha ve otomasyon mühendisleri |

| Yönetim | BT sistemlerinin işletimi ve bakımı ya şirket içi bir ekip tarafından yönetilir ya da dışarıdan hizmet alınır | OT sistemleri genellikle tedarikçiler, entegratörler veya üreticiler tarafından işletilir ve bakımı yapılır |

| Konum | Sunucu odaları ve veri merkezlerindeki merkezi sistemler | Merkezi olmayan, genellikle izole operasyonlar, uzak ortamlar |

Merkezi Olmayan OT Operasyonları

BT sistemleri genellikle tek bir merkezi ekip tarafından yönetilir. Buna karşılık, OT ortamları genellikle birden fazla ekip tarafından işletilir, çünkü OT ekipmanı, makine ve üretim hattı üreticilerinin bakımı da üstlenmesi yaygın bir uygulamadır.

Teknolojik ve üretim ortamının çeşitliliğine bağlı olarak, bakım hizmetlerinin sağlanmasında 8 ila 10 kadar farklı üretici yer alabilir. Bu, OT güvenliği de dahil olmak üzere OT yönetiminin genellikle merkezi olmadığı anlamına gelir.

Çoğu durumda, OT ortamları merkezi olmayan bir yönetimle çalışır ve bu da tüm sistem genelinde tutarlı güvenlik uygulamalarının sürdürülmesinde zorluklar yaratabilir.

BT ve OT Ortamları Arasındaki Uçurumun Kapatılması

Böylesine çeşitli bir teknolojik ve operasyonel ortamda, birleşik siber güvenlik değerlendirme kriterleri, özellikle NIS2 direktifi kapsamında BT ve OT'yi etkili bir şekilde değerlendirebilir mi?

Neyse ki bu iki ortam arasında bir köprü vardır ve birleşik bir değerlendirme çerçevesi mevcuttur.

BT sistemleri için gizlilik, bütünlük ve kullanılabilirliğe odaklanan temel güvenlik ve gizlilik kontrolleri oluşturur. Sistemleri risk etkisine göre (düşük, orta, yüksek) kategorize eder ve bu riskleri etkili bir şekilde azaltacak kontrolleri tanımlayarak BT ortamlarında uyumluluğu sağlar.

Bu ilkeleri SCADA ve Industrial Kontrol Sistemleri (ICS) gibi OT ortamlarına genişletir. Temel uyarlamalar, otomasyonun mümkün olmadığı durumlarda zorunlu manuel kontrolleri ve OT'ye özgü riskleri ele almak için güvenlik kontrollerinin yeniden sınıflandırılmasını içerir.

Bu çerçeveler, ABD'de geliştirilmiş olsa da, siber güvenliğe kapsamlı yaklaşımları nedeniyle uluslararası tanınırlık kazanmıştır. Gelişen küresel standartlarla uyumluluğu ele alırken BT ve OT sistemlerinin güvenliğini sağlamak için birleşik bir strateji sunarak NIS2 Direktifi gibi modern düzenleyici gerekliliklerle yakından uyum sağlarlar.

BT-OT Yakınsamasında Managed File Transfer 'un Rolü

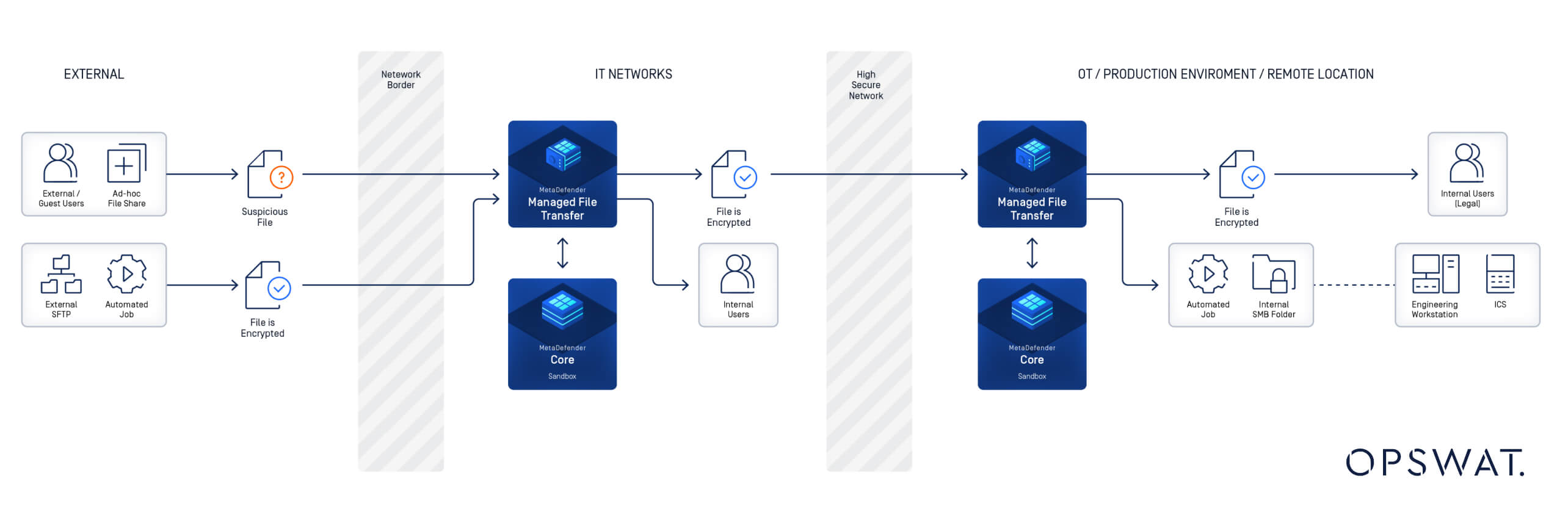

BT-OT yakınsaması bağlamında, geleneksel olarak izole edilmiş bu ortamlar arasında güvenli veri aktarımının sağlanması çok önemlidir. MFT (Managed File Transfer) çözümleri, hem OT sistemlerinin operasyonel taleplerini hem de BT ortamlarının siber güvenlik beklentilerini karşılayan veri aktarımına yönelik yapılandırılmış, güvenli ve otomatik bir yaklaşım sunar.

MFT dahil olmak üzere gelişmiş güvenlik mekanizmalarını entegre eder:

- Veri gizliliğini korumak için uçtan uca şifreleme

- Yalnızca yetkili personelin hassas verilere erişebilmesini sağlamak için rol tabanlı erişim kontrolleri

- Veri aktarımlarının görünürlüğünü ve izlenebilirliğini sağlayan kapsamlı denetim izleri

Bu özellikler bir araya gelerek BT-OT yakınsamasının benzersiz güvenlik ve operasyonel zorluklarını ele almaktadır:

- Otomatik güvenlik kontrolleri aracılığıyla düzenleyici standartların karşılanmasındaki karmaşıklığın azaltılması

- Olay raporlama ve risk yönetimi gerekliliklerinin yerine getirilmesine yardımcı olan gerçek zamanlı kayıt ve izleme sağlama

- Uyumluluk takibinde manuel çabaları en aza indirerek kuruluşların genel güvenliği güçlendirmeye odaklanmasını sağlar

NIST Çerçevelerinin NIS2 Direktifi ile Uyumlaştırılması

NIST 800-53 ve NIST 800-82'de belirtilen ilkeler, kritik altyapı sektörlerinde siber güvenliği artırmayı amaçlayan Avrupa NIS2 Direktifinin hedefleriyle uyumludur. Bu çerçeveler sağlam risk yönetimini, olay raporlamasını ve tedarik zinciri güvenlik önlemlerini destekleyerek BT ve OT ortamlarında kapsamlı koruma sağlar.

NIS2'nin temel hedeflerinden biri, erişim kontrolü, şifreleme ve olay raporlama gibi güvenlik önlemlerine odaklanarak kritik altyapılara sahip kuruluşlar için tutarlı bir yaklaşım oluşturmaktır. Bu yönerge, kuruluşların veri gizliliği, bütünlüğü ve kullanılabilirliğini sağlayabilen ve aynı zamanda siber tehditlerin tespit edilmesini ve azaltılmasını sağlayan sistemler uygulamasını zorunlu kılmaktadır.

Bu gereksinimler, operasyonel aksaklıkların geniş kapsamlı sonuçlar doğurabileceği OT ortamlarında özellikle kritik öneme sahiptir. Bu düzenleyici talepleri karşılamak için Managed File Transfer çözümleri, NIS2 gereksinimlerini doğrudan ele alan temel güvenlik önlemlerini içerdiğinden vazgeçilmezdir.

Gelecek: Tam Yakınsama

BT ve OT sistemlerinin yakınsaması artık uzak bir vizyon değil, acil bir gerekliliktir. Kuruluşlar entegre mimarileri benimsedikçe, OT ortamlarının güvenliğini sağlama potansiyeli, kendilerine özgü zorluklara göre uyarlanmış gelişmiş çözümlerle bugün elde edilebilir.

- Şifreleme: OT bileşenleri giderek daha fazla şifreleme özellikleriyle donatılmakta ve Managed File Transfer gibi çözümler, karma teknoloji ortamlarında bile veri alışverişini mümkün kılarken sistemler arasında güvenli veri alışverişini desteklemektedir.

- Denetim Günlükleri: Geliştirilmiş günlük tutma özellikleri, OT sistemlerinin ayrıntılı, eyleme geçirilebilir günlükler oluşturabilmesini sağlayarak kapsamlı görünürlük ve uyumluluk sağlar.

Günümüzde güvenli OT sistemleri elde etmek, OT'ye özgü siber güvenlik ihtiyaçlarına uyum sağlayan BT uzmanlarının ve BT odaklı yaklaşımları benimseyen OT uzmanlarının uzmanlığını gerektirir. MetaDefender Managed File Transfer MFT) gibi çözümler, sorunsuz, güvenli ve izlenebilir veri aktarımları sağlayarak bu boşluğu doldurur ve NIS2 gibi gelişen düzenlemelere uyumu garanti eder.

OPSWATsektör lideri yönetilen dosya aktarım çözümüMetaDefender Managed File Transfer MFT), IT-OT yakınsamasının ön saflarında yer alır ve kritik altyapı ortamları için özel olarak tasarlanmış gelişmiş güvenlik önlemleri sunar:

- Uçtan Uca Şifreleme: TLS 1.3 ve AES-256 şifreleme, verileri hem aktarım sırasında hem de beklemede güvence altına alır.

- Dosya Bütünlüğü Doğrulaması: OPSWAT'un sağlama toplamı algoritması, veri aktarımları boyunca güven ve güvenliği koruyarak dosya bütünlüğünü sağlar.

- Granüler Erişim Kontrolü: rol tabanlı ve granüler izinler, yetkisiz veri ihlallerini ve sistem kesintilerini önlerken dosyalara ve iş akışlarına güvenli, kontrollü erişim sağlar.

- Gelişmiş Güvenlik: MetaDefender Core siber güvenlik motorları -Multiscanning, Salgın Önleme, Sandbox ve File-Based Vulnerability Assessment- sofistike dosya tabanlı saldırıları engeller ve uyumluluğu kolaylaştırır.

- Düzenlenmiş Ortamlar için Özel Dağıtımlar: MFT-to-MFT ve MFT-to-multiple MFT dağıtımları, yüksek düzeyde düzenlemeye tabi sektörlerin uyumluluk ihtiyaçlarını karşılar.

Kurumların BT-OT entegrasyonunu ve güvenli operasyonları sağlamak için artık geleceği beklemelerine gerek yok; kritik sistemleri koruyacak araçlar şu anda mevcut.

MetaDefender Managed File Transfer MFT) ürününün BT-OT yakınsamasını nasıl destekleyebileceği ve yasal uyumluluğu nasıl sağlayabileceği hakkında daha fazla bilgi edinmek için ürün sayfamızı ziyaret edin.