Elektrik dağıtım şirketleri, son derece yaygın ve güvenlik açısından kritik kontrol ortamlarını işletmektedir; SCADA, EMS, koruma röleleri ve trafo merkezleri gibi sistemlerin kesintisiz bir şekilde çalışması gerekmektedir. Bu siber varlıkların çoğu yalnızca eski protokollerle iletişim kurmaktadır ve ekipmanların büyük bir kısmı modern siber tehditlerin ortaya çıkmasından çok önce tasarlanmıştır; bu durum, gelişmelere ayak uydurmak için gerekli olan yükseltmeleri imkansız hale getirmektedir.

Sınırlamalara rağmen, günümüz dünyasında kamu hizmetleri kuruluşlarından merkezi izleme sunmaları, gerçek zamanlı operasyonel görünürlük sağlamaları ve kaçınılmaz olarak kurumsal BT departmanları, güvenlik operasyon merkezleri (SOC) ve düzenleyici kurumlarla veri paylaşmaları beklenmektedir. Bu durum, operasyonel izolasyon ile kurumsal görünürlük arasında sürekli bir gerilim yaratmaktadır.

Kamu hizmetleri sektöründe siber olaylar, yalnızca veri kaybı veya sistem kesintileriyle sınırlı değildir. Daha ciddi riskler arasında şebeke güvenilirliğinin yitirilmesi yer alır; bu durum, zincirleme kesintilere yol açarak çalışanlar ve halk için güvenlik tehlikeleri yaratabilir. Üstelik NERC CIP kapsamında meydana gelen mevzuat ihlalleri, mali ve hukuki yükümlülükler açısından ağır cezalarla sonuçlanabilir.

Birçok modern kuruluş, temel güvenlik önlemlerini sağlamak için güvenlik duvarlarını ve VPN'leri tercih etmektedir; ancak bu güvenlik çözümlerine güvenmek, sistemleri kritik bir güvenlik açığına maruz bırakmaktadır: Bu çözümler, tasarımları gereği çift yönlüdür. Güvenlik duvarları, yaygın iletişim senaryoları gereği geri gelen trafiğe izin vermek zorundadır ve sıklıkla yanlış yapılandırılabilir veya kötüye kullanılabilir. Sıkı bir şekilde yapılandırılmış güvenlik duvarları bile, yetkin yöneticiler tarafından yazılımın doğru şekilde yönetilmesine bağlıdır ve politikaların yürürlükte kalmasını sağlarken aynı zamanda gerekli değişikliklere izin vermek için sürekli kural bakımı gerektirir.

CIP standartlarında ele alınması gereken yüksek etkili BES perspektifinden bakıldığında, bu durum, güçlü bir uzman ve operatör ekibine sahip olduğunuzu varsayarsak, gelen risklerin asla tamamen ortadan kalkmayacağı, en iyi ihtimalle yönetilebileceği anlamına gelir. Herhangi bir gelen elektronik yolun varlığı, uyumluluk ekiplerinin denetimler sırasında karmaşık yapılandırmaları savunması gereken temel risk haline gelir; örneğin, elektronik güvenlik çevresi (ESP) güvenliğini sağlamak için CIP-005-8 Tablo R1'deki gereklilikleri ve sistem güçlendirme için CIP-007-7 Tablo R1'deki gereklilikleri karşıladığını gösteren kanıt sunmak gibi. Bir izleme, BT veya tedarikçi ağı tehlikeye girerse, saldırganlar izin verilen geri dönüş yollarını kullanarak OT ortamlarına geri dönüp komutlar, kötü amaçlı yazılımlar veya hatalı biçimlendirilmiş trafik enjekte ederek geri dönüşü olmayan hasarlar yaratacaktır.

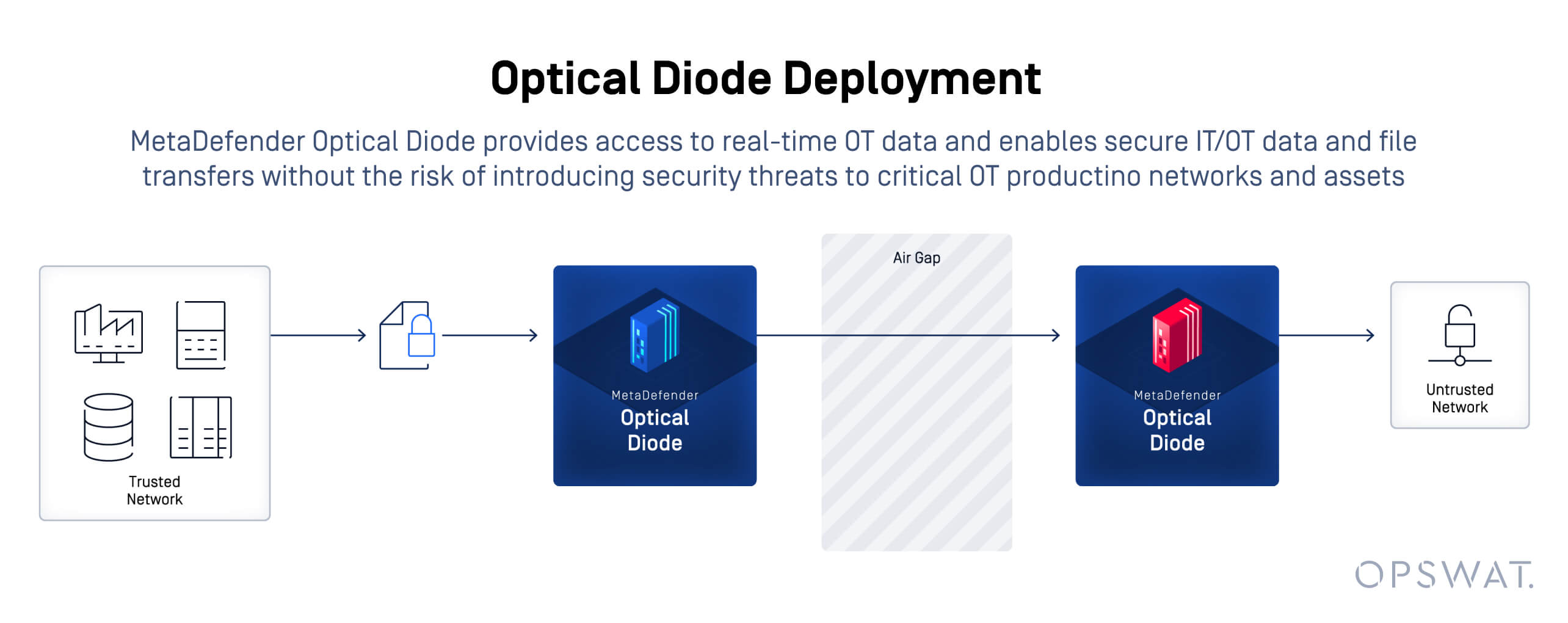

Bu nedenle NERC CIP, sadece kötüye kullanımı tespit etmekle kalmayıp, gelen erişimi en aza indirgemeyi ve sıkı bir şekilde kontrol etmeyi vurgular. Bir veri diyotu, donanım düzeyinde tek yönlü veri aktarımını zorunlu kılar. Bilgiler, korunan OT ortamından dışarı aktarılabilir, ancak yazılımın durumu, yapılandırması veya güvenliği ihlal edilip edilmediğine bakılmaksızın geri dönemez. Bu yaklaşım, güvenlik modelini “gelen trafik kurallarla engellenir” şeklinden “gelen trafik fiziksel olarak imkansızdır” şekline dönüştürür.

Bir veri diyotu kurulduğunda, kamu hizmetleri kuruluşları, BES Siber Sistem ortamına herhangi bir gelen saldırı yolu açmadan SCADA veya EMS telemetrisini dışa aktarma, geçmiş verileri çoğaltma ve SOC platformlarına günlükleri ve uyarıları gönderme gibi temel iş raporlama ihtiyaçlarını karşılamaya devam edebilir.

Aşağıdaki şemada gösterildiği gibi, maruz kalma engellenirken görünürlük korunur.

Mimari açıdan bu değişiklik basit ama belirleyicidir: Yazılım temelli güven sınırları, fiziksel denetimle değiştirilmiştir. Denetçiler artık “kurallara güvenmek” zorunda değildir; mimariye ve fizik kurallarına güvenebilirler.

Asıl kolaylık, CIP-002 ile CIP-013 standartları kapsamında yatmaktadır: Tek yönlü bir ağ geçidi/veri diyotu kullanmak, bir kamu hizmeti kuruluşunu çeşitli uyum gerekliliklerinden muaf tutabilir (örneğin, bazı NRC bağlamlarında 26 kuraldan 21’i). Veri diyotunun kullanılması, güvenlik duvarı yapılandırmasında herhangi bir değişiklik gerektirmediğinden, Yapılandırma Değişikliği Yönetimi ve İzleme için CIP-010-5 Tablo R1'deki belgeleme gerekliliklerinden kaçınmaya yardımcı olur. Diyot ayrıca, yalnızca belirlenen bilgilerin tam denetlenebilir bir izle ile aktarılabilmesi ve diğer bilgilerin politika gereği tek yönlü iletişimden geçememesi nedeniyle, Bilgi Koruması için CIP-011-4 Tablo R1'deki gerekliliklere de uygundur.

Bu hızlı geçiş, NERC CIP ilkeleriyle uyumlu, açıklanabilir kontrollerin daha iyi belgelenmesini sağlayarak mevzuata uygunluk ve denetime hazırlık durumunu geliştirir; gelen erişim gerekçelendirmelerinin kapsamını etkin bir şekilde azaltır ve yüksek riskli ortamlarda gerekli özeni gösterdiğine dair sağlam kanıtlar sunar. Kamu hizmetleri kuruluşunun en önemli hedefi olan operasyonel süreklilik, kontrol sistemlerinin kullanılabilirliğinin etkilenmemesini, eski OT protokollerinde herhangi bir değişiklik yapılmamasını ve öngörülebilir, istikrarlı veri akışlarının sağlanmasını garanti eder.

Tek yönlü güvenlik mimarilerini değerlendiren kamu hizmetleri kuruluşları için, MetaDefender Optical Diode gibi çözümler, gelen risklerin kabul edilemez olduğu, yasal düzenlemelere dayalı ve yüksek güvenilirlik gerektiren ortamlar için özel olarakOptical Diode . İster NERC CIP uyumluluğu, ister operasyonel risklerin azaltılması, ister uzun vadeli dayanıklılık hedefleri olsun, donanımla desteklenen tek yönlü veri akışı, bir kamu hizmeti kuruluşunun alabileceği en sağlam güvenlik kararlarından biri olmaya devam etmektedir.

MetaDefender Optical Diode NERC CIP uyumluluğunu sağlamanıza nasıl yardımcıOptical Diode hakkında daha fazla bilgi edinin.