MetaDefender Endpoint ile ShadyPanda Tarayıcı Eklentisindeki Arka Kapıyı Giderme

Tarayıcı uzantıları çoğu kullanıcıya zararsız görünür ve bu da kullanıcıların güvenlik konusunda neredeyse hiç tereddüt etmeden bu uzantıları yüklemelerine yol açar. Bu durum, Google Chrome gibi tarayıcının kendisi tarafından öne çıkarılan ve doğrulanmış uzantılar için özellikle geçerlidir. Yüklendikten sonra bu tür uzantılar, saldırganların genellikle istismar etmeyi hedeflediği e-postalar, oturum verileri, şifreler, tuş vuruşları ve dahili araçlar dahil olmak üzere kullanıcının gördüğü hemen hemen her şeyi okuma izni elde edebilir.

ShadyPanda olarak bilinen siber suçlu, 4.000.000'den fazla cihaza yüklenmiş popüler tarayıcı uzantılarına bir arka kapı yerleştirdiğinde, saldırganların genellikle göz ardı edilen tarayıcı uzantıları saldırı vektörü içinde kendilerini gizlemenin ne kadar kolay olduğunu bir kez daha ortaya koydu.

ShadyPanda’nın Saldırısı Bu Türden İlk Saldırı Değildi

ShadyPanda saldırısı, tek başına bir vaka olmaktan çok uzak. Geçtiğimiz yıllarda, tarayıcı eklentilerinde birçok önemli güvenlik açığı ortaya çıktı:

- 2025 yılında araştırmacılar, Chrome ve Edge tarayıcılarında kullanıcıların davranışlarını izleyen 18 kötü amaçlı uzantıdan oluşan bir kampanyayı ortaya çıkardı.

- 2023 yılında, 2 milyondan fazla indirilen bir Chrome uzantısı olan PDF Toolbox, kullanıcıların ziyaret ettiği her sayfaya rastgele kod enjekte edebiliyordu.

- 2019 yılında, Hover Zoom ve SpeakIt gibi eklentileri içeren DataSpii veri sızıntısı, kullanıcıların tarama faaliyetleri ve diğer kimlik belirleyici veriler dahil olmak üzere kişisel bilgilerinin toplanması ve ifşa edilmesiyle sonuçlandı.

- 2017 yılında, kaynak kodunda kripto para madenciliği kodu barındıran bir Chrome uzantısı olan Archive Poster.

- 2017 yılında, bir milyondan fazla kullanıcısı bulunan popüler bir araç olan Chrome için Web Geliştirici, reklam enjekte etmek ve kimlik avı saldırıları gerçekleştirmek amacıyla ele geçirildi.

Tarayıcı Eklentisi Saldırıları Neden Sürekli Yaşanıyor?

Tarayıcı uzantıları, çeşitli nedenlerden dolayı popüler bir saldırı vektörü olmaya devam ediyor:

- Otomatik Güncelleme: Eklentiler, kullanıcı müdahalesi olmadan otomatik olarak güncellenebilir. Bir geliştirici hesabı ele geçirilirse veya bir güncellemeye kötü amaçlı kod sızdırılırsa, milyonlarca kullanıcı anında tehlikeye maruz kalabilir.

- Geniş Yetkiler, Az Denetim: Eklentiler genellikle web sitesi içeriğini okuma ve değiştirme, tarama faaliyetlerine erişim veya dosyalarla etkileşim gibi geniş yetkiler gerektirir.

- İzleme Eksikliği: Birçok kuruluş, çalışanlarının hangi eklentileri yüklediğini, hangi izinleri talep ettiğini veya güncellemelerin yeni tehditler getirip getirmediğini izlemiyor.

- Kullanıcıların Güveni Kolayca Suistimal Edilebilir: Kullanıcılar, uzantıların bir tarayıcı mağazasından geldiği takdirde, özellikle de doğrulanmış veya öne çıkarılmışsa, genellikle bunların güvenli olduğunu varsayar.

- Güvenlikten Çok Puanlara Güvenmek: Birçok kullanıcı, yalnızca popülerlik veya yorumlara dayanarak uzantıları yükler ve riskleri tam olarak anlamadan izin verir.

Neden Önemli?

Tarayıcı uzantıları, en yaygın ve en kolay istismar edilebilen saldırı vektörlerinden biri haline gelmiştir. Saldırganların, bir kullanıcının cihazına sızmak için gizlenmiş kötü amaçlı yazılımlara veya karmaşık tekniklere ihtiyacı yoktur. Bir kullanıcının “Chrome’a Ekle” düğmesine tıklaması, tarayıcıya ve tarayıcının erişebildiği her şeye doğrudan bir yol açmak için yeterlidir; bu da, kimse farkına varmadan milyonlarca cihazı istismar etmeyi kolaylaştırır.

Kötü amaçlı bir tarayıcı uzantısı yüklendiğinde, şunları yapabilir:

- Tarama verilerini, kimlik bilgilerini, çerezleri ve oturum jetonlarını yakala

- Tuş vuruşlarını kaydederek şifreleri, mesajları ve gizli girdileri açığa çıkarır

- Şirket belgelerini, hassas verileri ve kişisel bilgileri okuyun ve çalın

- Kullanıcının ziyaret ettiği herhangi bir web sitesine casus yazılım veya zararlı komut dosyaları yerleştirmek

- Bulut hizmetlerine ve hassas uygulamalara yeni saldırı yolları oluşturun

- Kullanıcının izni olmadan arka planda başka kötü amaçlı yazılımlar indirir

- Hesapları devralmak

- Trafiği, kötü amaçlı yazılımları otomatik olarak indiren veya sosyal mühendislik yöntemleri kullanan kötü niyetli web sitelerine yönlendirmek

- Arka kapıları yükle

Kuruluşlar, bu tehditleri engellemek için kullanıcılara veya tarayıcı mağazalarına güvenemez. Uç noktada otomatik ve zorunlu denetimlere ihtiyaçları vardır.

MetaDefender Endpoint , tarayıcı eklentilerindeki güvenlik açıklarının önlenmesine nasılEndpoint ?

MetaDefender Endpoint , kuruluşların tarayıcı uzantılarını, uygulamaları ve USB yönettikleri ve denetledikleri şekilde yönetmelerine ve denetlemelerineEndpoint .

1. Yetkisiz Uzantıları Algılar

MetaDefender Endpoint , yüklü uzantılarıEndpoint , bunları izin listenizle karşılaştırarak doğrular ve şüpheli yüklemeleri işaretler. Yetkisiz uzantılara sahip cihazların uyumsuz olarak işaretlenmesini ve kritik sistemlere erişiminin engellenmesini sağlar.

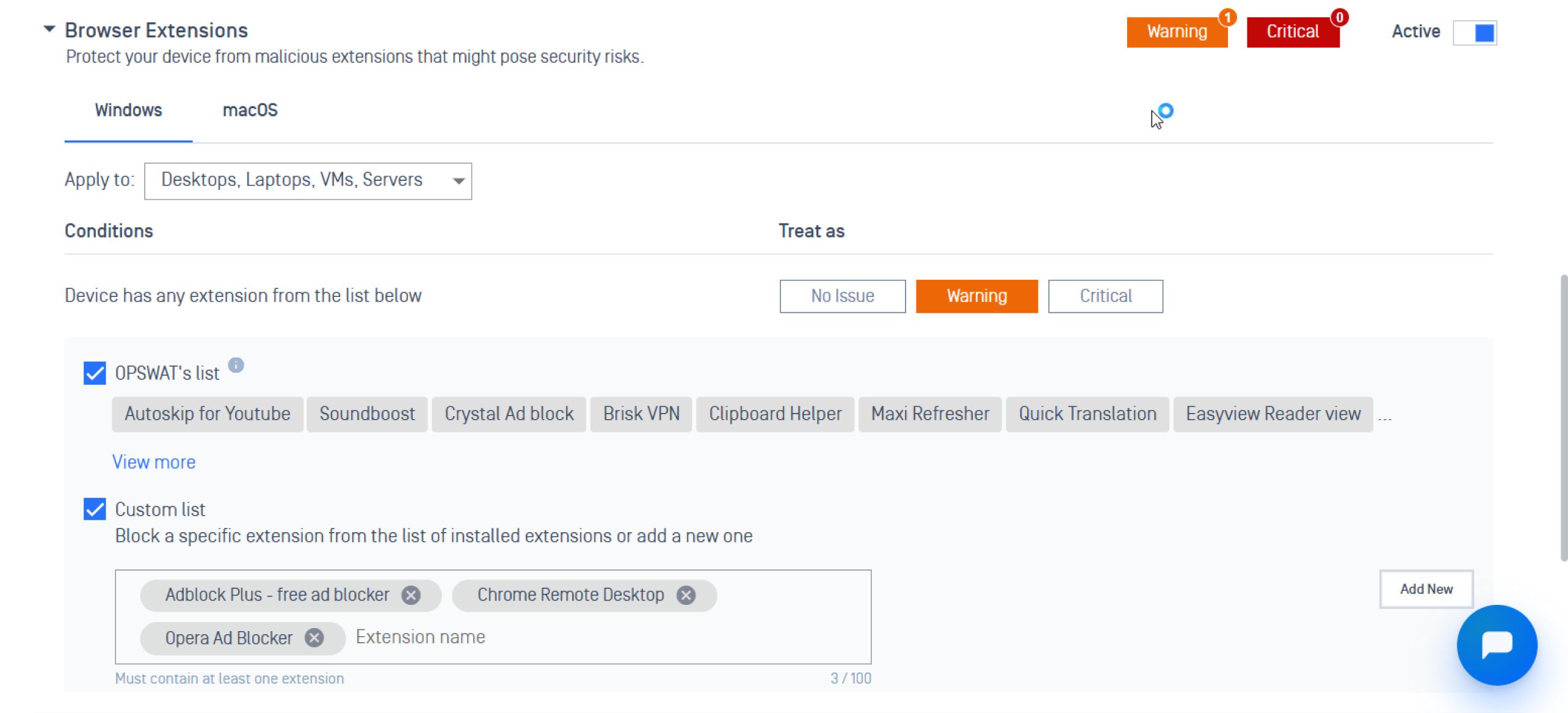

2. Yöneticilere tam kontrol ve görünürlük sağlar

My Central Management sayesinde, güvenlik ekipleri cihazlara yüklenmiş tüm eklentileri takip edebilir, böylece güvenlik açıklarını ortadan kaldırarak aşağıdakiler yoluyla hızlı bir şekilde düzeltme işlemlerini gerçekleştirebilir:

- Tarayıcı uzantısı izin listesini yönetme ve özelleştirme

- Her kullanıcının veya cihazın neleri yüklediğini izleme

- Yüklü sürümlerle birlikte belirli bir uzantıyı kaç cihazın yüklediğini izleme

- Risk altındaki cihazlar ve hangi ilkelerin ihlal edildiği konusunda bilgi edinmek

3. Hassas sistemlere erişimden önce cihaz uyumluluğunu sağlar

MetaDefender Endpoint , cihazların güvenlik durumunu ve uyumluluk durumunuEndpoint kontrol eder ve uyumlu olmayan veya güvenliği ihlal edilmiş uç cihazların kritik ağlara bağlanmasını engeller.

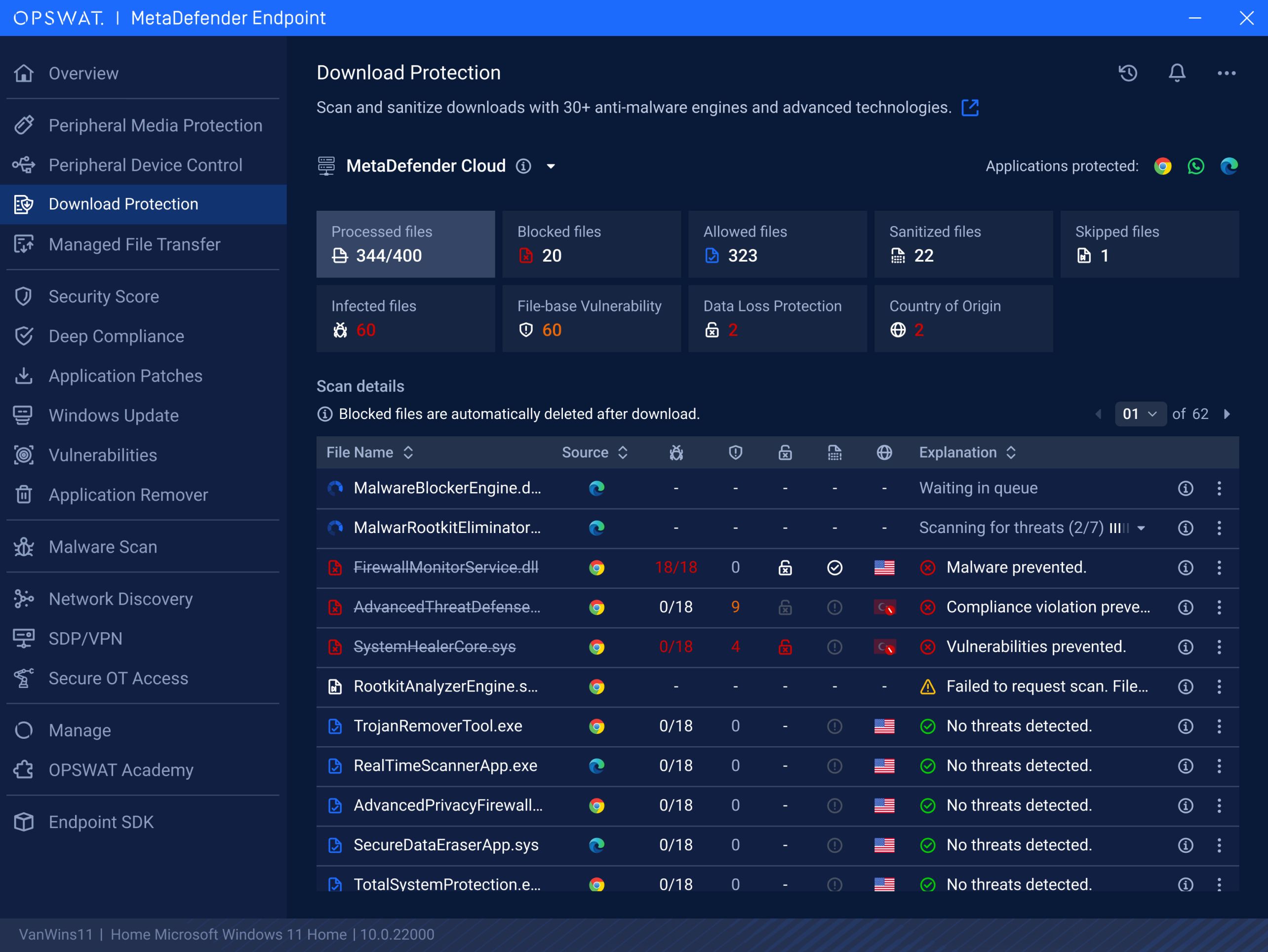

Drive. Yüklemeyi Engeller

Kötü amaçlı bir uzantı, kullanıcıları otomatik indirmeleri tetikleyen zararlı sitelere yönlendirirse, MetaDefender Endpointİndirme Koruması özelliği bunu önlemek için hayati bir güvenlik önlemi sağlar. Bu özellik, Google Chrome, Microsoft Edge ve WhatsApp gibi web tarayıcıları ve uygulamalar aracılığıyla indirilen dosyaları aktif olarak tarar ve temizler; virüs bulaşmış yükleri cihaza ulaşmadan engeller.

Son Düşünceler

Kötü amaçlı tarayıcı uzantıları, kalıcı bir saldırı vektörü haline gelmiştir ve ShadyPanda olayı da bunu yakın zamanda bir kez daha hatırlatmıştır. MetaDefender Endpoint , uzantı politikalarını uygulayarak, merkezi yönetim sağlayarak ve güvenli olmayan cihazların hassas sistemlere erişimini engelleyerek kuruluşların bu açığı kapatmasınaEndpoint .

MetaDefender Endpoint kritik sistemlerinizi nasılEndpoint öğrenmek için bugün uzmanlarımızdan biriyle görüşün.