2024 Osterman Global Email Security Raporu, kritik altyapı güvenlik ekiplerini 2023 e-posta tehdit ortamını şekillendiren temel tehditler ve eğilimler konusunda uyarmak için tasarlanmıştır.

Rapor, kuruluşların mevcut savunmalarındaki açıklar, gelişmiş güvenlik teknolojilerinin benimsenmesi ve gelişen tehditlerin kritik altyapı üzerindeki etkisi de dahil olmak üzere e-posta güvenliği tehditleriyle nasıl mücadele ettiklerini incelemektedir. En iyi uygulamalar, uyum zorlukları ve e-posta güvenliği duruşunun iyileştirilmesine yönelik öneriler hakkında bilgiler sunmaktadır. Ayrıca, kuruluşların önümüzdeki yıl savunmalarını güçlendirmek için atabilecekleri eyleme geçirilebilir adımları da vurgulamaktadır.

Raporun ele aldığı dört ana alanı ve kurumunuzda karşılaşabileceğiniz zorlukları ve güvenlik açıklarını hangi teknolojilerin çözebileceğini inceleyelim.

Güvenlik Açıkları ve İhlaller

Kritik altyapı kuruluşlarının %80'inin geçen yıl e-postayla ilgili en az iki güvenlik ihlali yaşadığı yönündeki endişe verici rakam, modern e-posta tehditlerinin yaygınlığını ve etkinliğini vurgulamaktadır. Bu tehditler arasında kimlik avı, fidye yazılımı ve hesap ele geçirme yer almaktadır.

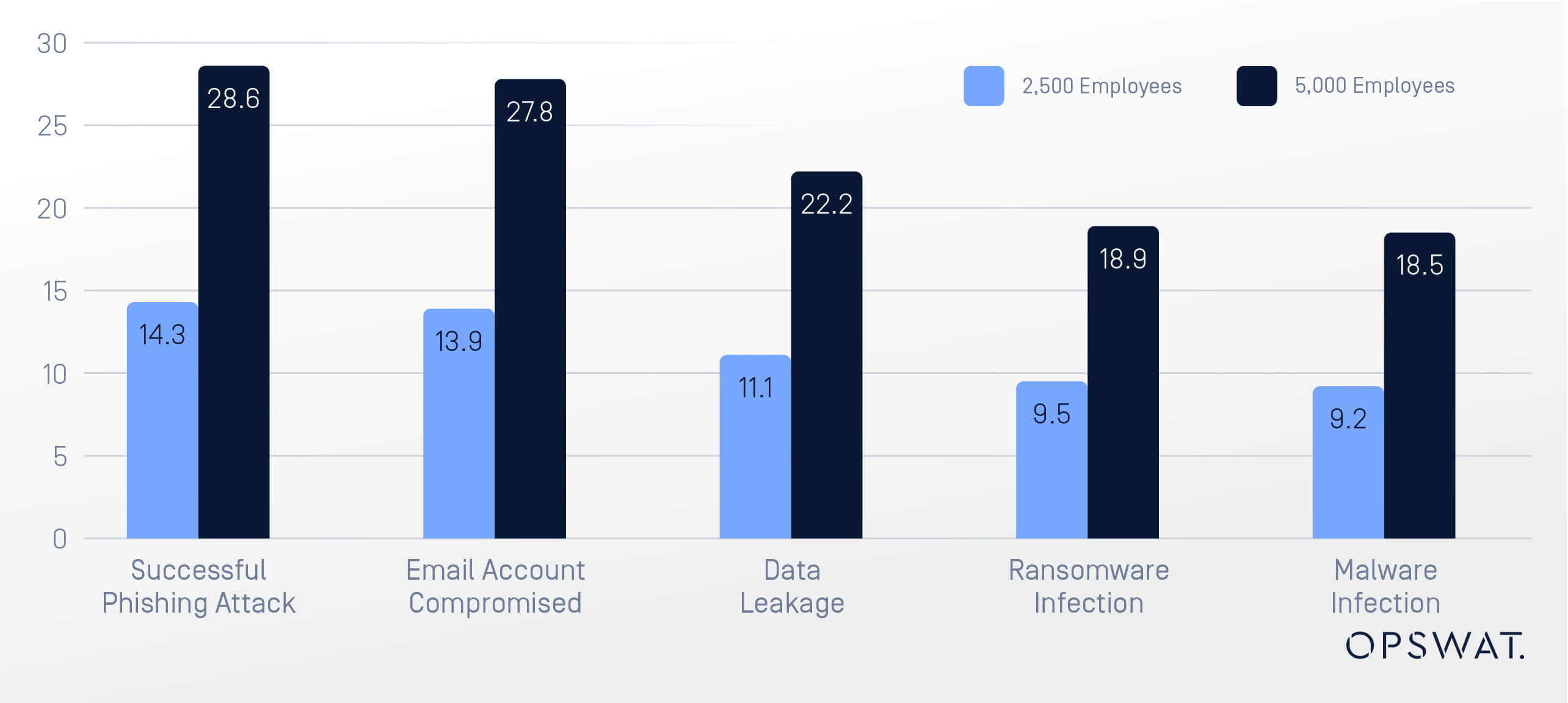

Bu araştırmada 5.000+ çalışanı olan kritik altyapı kuruluşları deneyimlenmiştir:

- Yılda 28 başarılı kimlik avı vakası

- 27 hesap tehlikesi

- 22 veri sızıntısı vakası - diğer e-posta güvenlik ihlalleri türleri arasında

Bu son istatistikler, birçoğu geleneksel güvenlik önlemlerini aşarak önemli operasyonel aksaklıklara ve veri kaybına neden olan e-posta tehditlerinin artan karmaşıklığının altını çiziyor.

Ayrıca, kimlik avı farkındalık programları genellikle bilinen yöntemlere odaklanırken, siber suçlular taktiklerini sürekli olarak beklenmedik yaklaşımlarla geliştirdiğinden, çalışan eğitimine tam olarak güvenilemeyeceğini de burada belirtmek önemlidir.

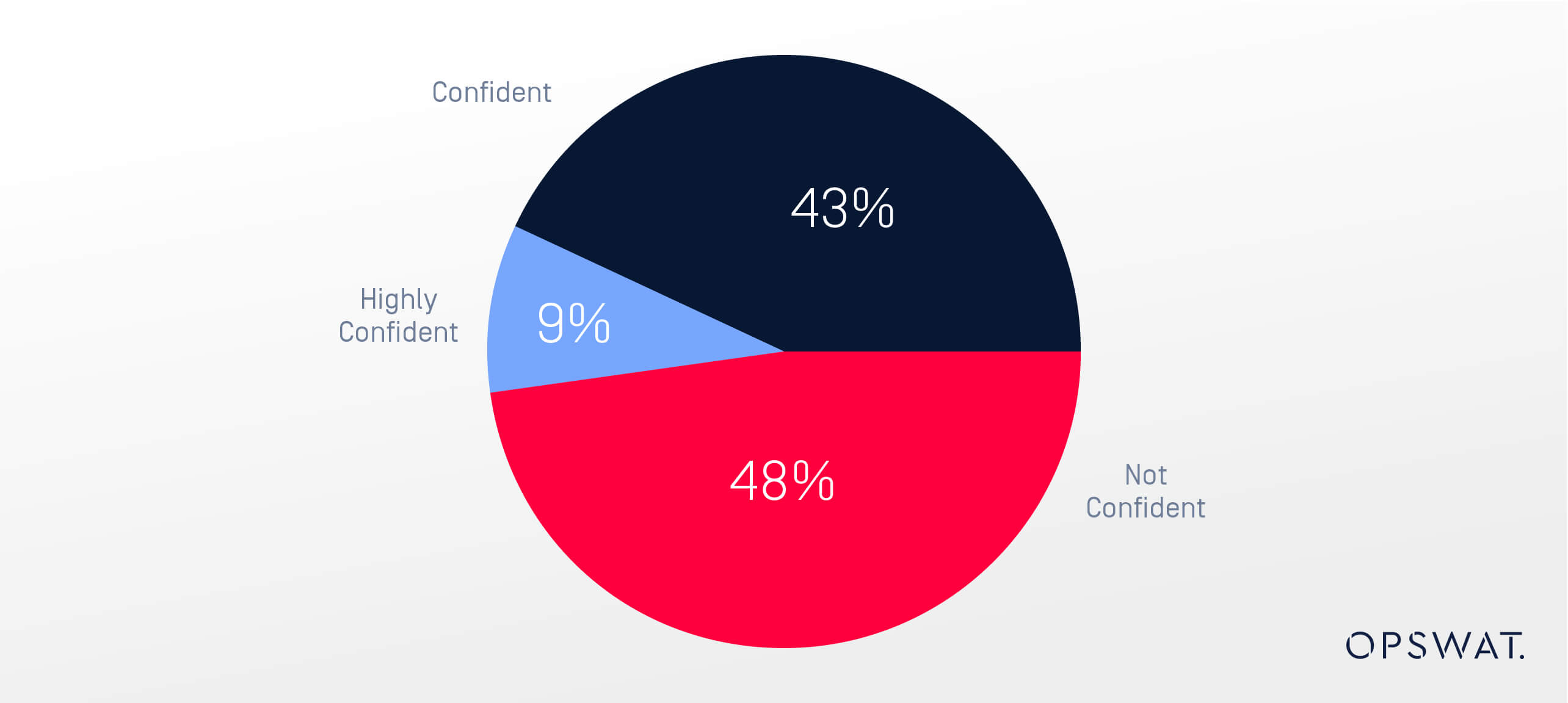

Güven Email Security

Kritik altyapı kuruluşlarının %48'i e-posta tabanlı saldırıları önleme becerilerine güvenmediklerini bildirmiştir. Kuruluşların neredeyse yarısının güvenlik açıklarını güvenle ele almakta zorlanması, çözümlerinin yetersiz olduğu, özelliklerden nasıl yararlanacaklarını bilmedikleri ya da şu anda kullandıkları satıcıların hiçbirinin yeterince kapsamlı olmadığı anlamına geliyor.

63'ten fazlası e-posta güvenlik önlemlerinin "sınıfının en iyisi" olmadığını kabul etti.

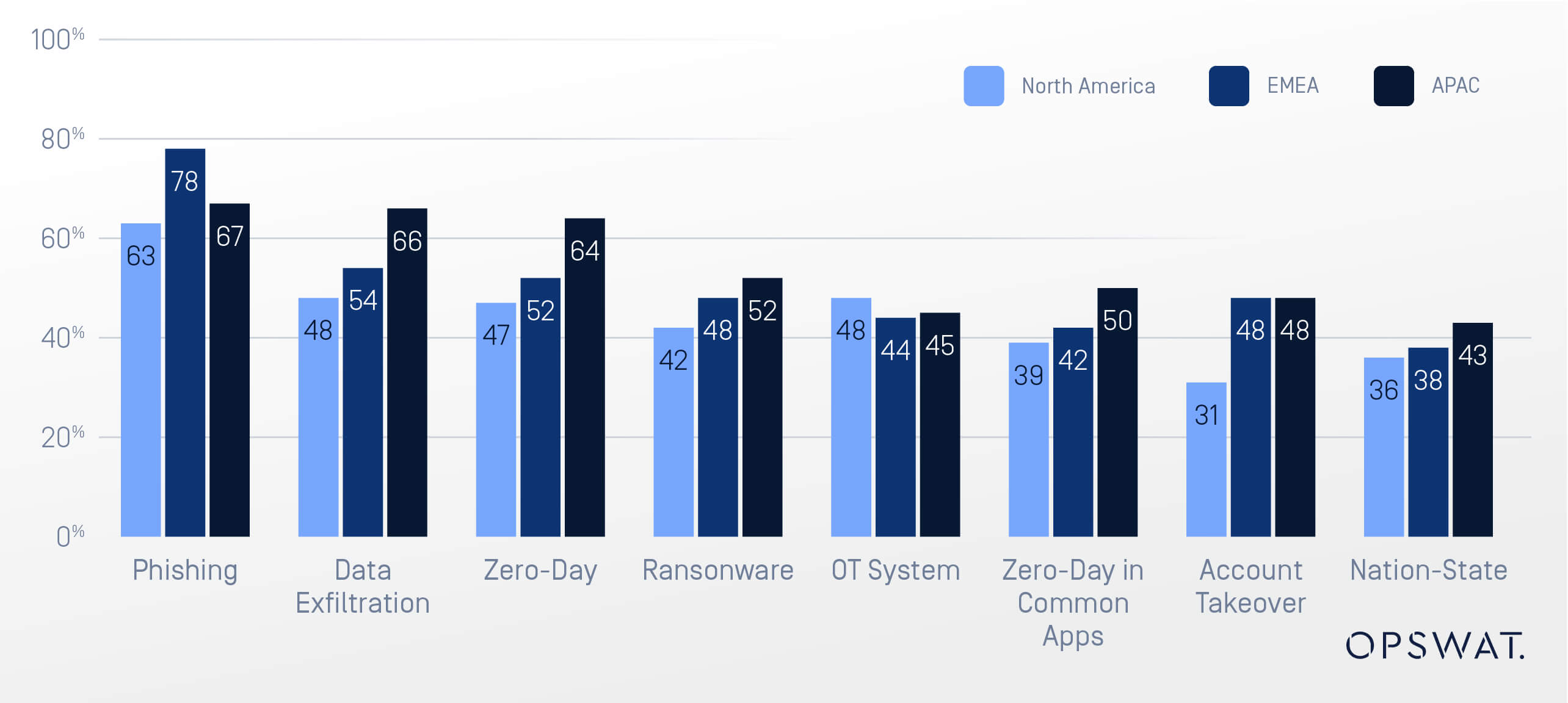

E-posta Tehditlerinin Artması Bekleniyor

Tehdit ortamı yavaşlama belirtisi göstermiyor. Katılımcıların %80'inden fazlası, e-posta tabanlı saldırıların sıklığının ve şiddetinin önümüzdeki 12 ay boyunca aynı kalmasını veya artmasını bekliyor. Kimlik avı, sıfırıncı gün kötü amaçlı yazılımları ve veri sızdırma, beklenen saldırı vektörleri listesinin başında yer alıyor ve proaktif önlemlere duyulan ihtiyacı güçlendiriyor.

Osterman Research'e göre, kurumların ortalama %50'si çoklu e-posta tehdit vektörlerinin oluşturduğu tehditlerin önümüzdeki 12 ay içinde artacağına inanıyor.

Osterman Raporu

Çok Katmanlı Bir Yaklaşımın Gerekliliği

Siber güvenlik tehditlerinin %75'i e-posta yoluyla kurumları hedef aldığından, e-posta güvenliğine yönelik daha etkili ve çok katmanlı bir yaklaşım şarttır. Birden fazla savunma katmanı ile kuruluşlar, yalnızca yerel veya yerleşik savunmalara güvenmenin ötesinde kapsamlı e-posta güvenliği elde etmek için e-posta güvenlik yığınlarını güçlendirebilirler. Ayrıca rapor, saldırganların önüne geçmek için sıfır güven ilkelerinin ve davranışsal yapay zeka ve İçerik Silahsızlandırma ve Yeniden Yapılandırma (CDR) gibi gelişmiş tehdit önleme teknolojilerinin benimsenmesini savunuyor.

Proaktif Savunma Katmanları

Gelişen e-posta tabanlı tehditlere karşı savunmak için OPSWAT , saldırıları kullanıcılara ulaşmadan önce önlemek üzere tasarlanmış bir dizi gelişmiş e-posta güvenlik teknolojisi sunmaktadır.

Deep Content Disarm and Reconstruction (CDR) ve Multiscanning teknolojilerinde 1 numaralı pazar lideri olan OPSWAT , kapsamlı e-posta güvenliği için standartları belirlemektedir.

Çoklu Tarama

Birden fazla kötü amaçlı yazılımdan koruma motorundan yararlanarak %99,2'ye varan kötü amaçlı yazılım tespit oranlarına ulaşır. Bu savunma katmanı hem bilinen hem de bilinmeyen tehditlere karşı koruma sağlayarak gelişen ve karmaşık e-posta saldırılarına karşı savunmada kritik öneme sahiptir.

Derin İçerik Devre Dışı Bırakma ve Yeniden Yapılandırma (CDR)

Potansiyel olarak zararlı kodları kaldırarak ve güvenli bir biçimde yeniden yapılandırarak dosyaları proaktif olarak sterilize eder. Kritik altyapı kuruluşlarının %48'i mevcut e-posta güvenlik yığınlarına güvenmediğinden, OPSWAT'un CDR'si sıfır gün dosya tabanlı saldırılara ve geleneksel tespit yöntemlerinden kaçan gelişmiş tehditlere karşı önemli bir savunma sağlar.

Gerçek Zamanlı Sandbox

Şüpheli dosyaları izole bir ortamda analiz ederek potansiyel olarak zararlı eklerin güvenli bir şekilde yürütülmesini ve değerlendirilmesini sağlar. Kritik altyapıyı hedef alan siber tehditlerin %75'inin e-posta yoluyla geldiği göz önüne alındığında, bu dinamik analiz önemli bir güvenlik katmanı ekler.

Proaktif Veri Kaybı Önleme (DLP)

Yetkisiz veri çıkışına karşı koruma sağlar ve yasal gerekliliklere uyumluluk sağlar. Kurumların yalnızca %34,4'ü e-posta güvenliği düzenlemelerine tam olarak uyarken, OPSWAT hassas bilgilerin kurum dışına çıkmasını önleyerek veri ihlali riskini azaltır.

Özet olarak

2024 Osterman Raporu, kritik altyapı kuruluşlarındaki IT güvenlik liderlerini dikkate almaları gereken önemli sorular ve e-posta güvenlik duruşlarını nasıl güçlendirecekleri konusunda bilgilendiriyor. E-posta tehditleri gelişmeye devam ettikçe, çok katmanlı bir yaklaşım güvenlik önlemlerini artıracak ve güvendiğimiz kritik altyapıları korumak için gerekli olacaktır.

Ek Kaynaklar

- Osterman Raporunu İndirin

- Hakkında daha fazla bilgi edinin MetaDefender Email Security

- Daha fazla bilgi edinin Multiscanning ve Deep CDR™ Teknolojisi hakkında daha fazla bilgi edinin