Salesforce, kurumsal verilerinizin bulunduğu yer olabilir, ancak verilerinizin burada güvende olduğu garantisi yoktur.

Google, Workday, Allianz Life, GAP, Chanel, Coca-Cola, IKEA ve diğerleri gibi sektör devleri, 2025 yılında Salesforce ile ilgili güvenlik ihlallerini doğruladıklarından[1], bir telefon görüşmesi veya virüslü bir dosya, platformun ortamına sızmak için yeterli görünüyor.

Yukarıda listelenen birçok durumda, dosya yüklemeleri, gömülü bağlantılar ve OAuth tabanlı entegrasyonlar ihlallerin giriş noktalarıydı.

Salesforce saldırıları değişti.

Kötü niyetli aktörler zorla girmeye çalışmak yerine, güvenilir iş akışlarından sızıyorlar.

Bu, bu ortamların nasıl korunduğu ve gelecekte nasıl savunulması gerektiği konusunda kritik boşlukları ortaya koymaktadır.

2025 Salesforce Güvenlik Krizi: Rakamlarla

Saldırganların Salesforce'a olan ilgisi, bu platformun benimsenme oranıyla doğru orantılıdır.

2025 tehdit istihbaratı analizine göre, dosya yüklemeleri ve OAuth kötüye kullanımı, büyük SaaS ihlallerinin ardındaki başlıca saldırı vektörleri olarak ortaya çıktı ve bulut güvenlik stratejilerindeki kritik bir kör noktayı ortaya çıkardı.

Saldırı Hacmi Patlaması

- 2025 yılının ilk çeyreğinde, 2024 yılının dördüncü çeyreğine kıyasla Salesforce tehdit algılama oranında 20 kat artış

- Koordineli SaaS saldırılarında yaklaşık 1 milyar kayıt çalındı

- Google, Coca-Cola, Adidas, Allianz, Air France, KLM ve M&S dahil olmak üzere 39'dan fazla büyük kuruluşun güvenliği ihlal edildi.

Bunlar marjinal olaylar değildi.

Küresel markaları, düzenlemelere tabi sektörleri ve olgun güvenlik programlarına sahip kuruluşları etkiledi.

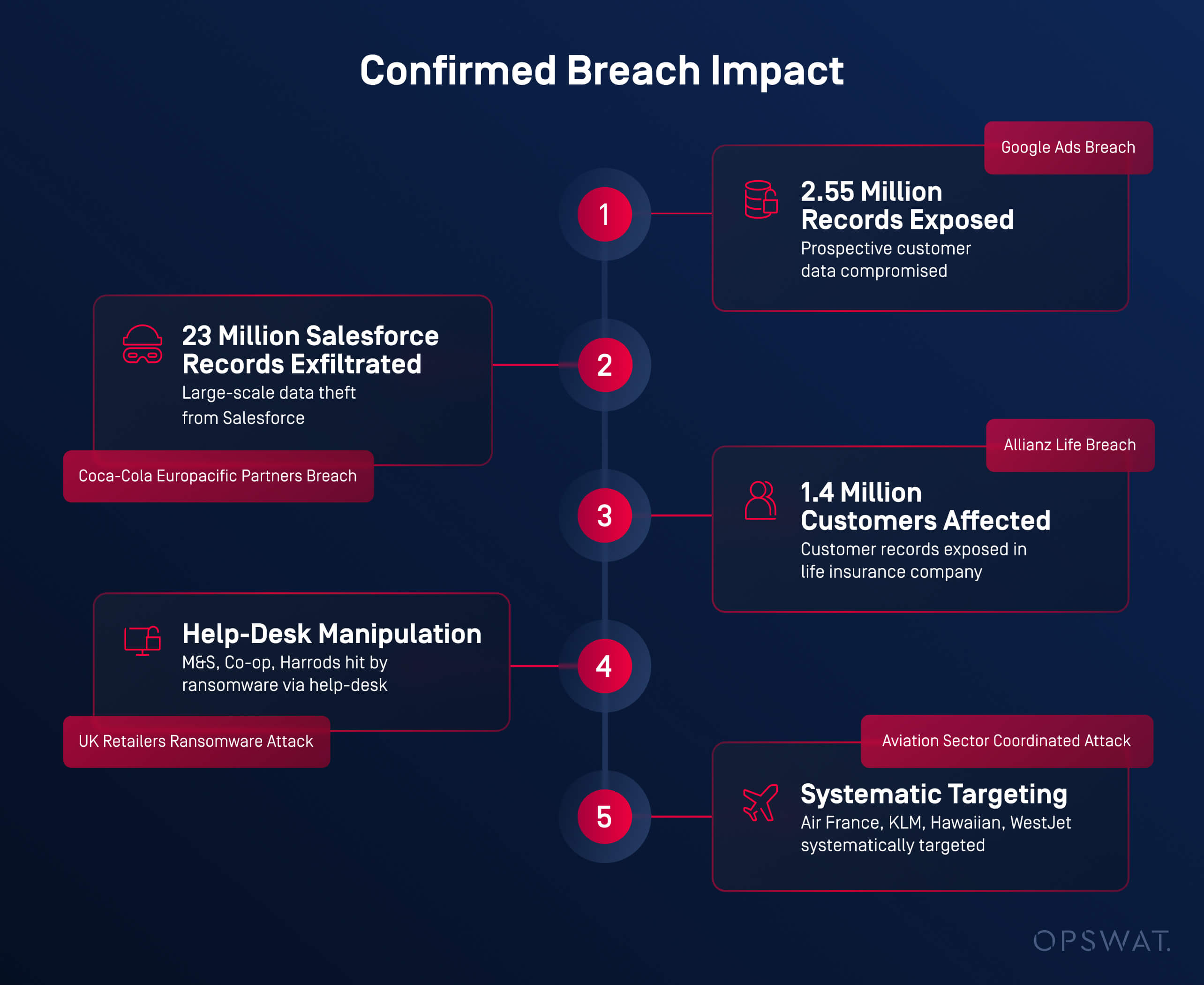

Onaylanmış İhlal Etkisi

- Google Ads: 2 ,55 milyon potansiyel müşteri kaydı ifşa oldu

- Coca-Cola Europacific Partners: 23 milyondan fazla Salesforce kaydı sızdırıldı

- Allianz Life:1,4 milyon müşteri etkilendi

- İngiltere'deki perakendeciler (M&S, Co-op, Harrods): Yardım masası manipülasyonu fidye yazılımının yayılmasına yol açtı

- Havacılık sektörü (Air France, KLM, Hawaiian, WestJet): Sistematik, koordineli hedefleme

Tüm olaylarda ortak bir nokta ortaya çıktı: kötü amaçlı dosyalar ve bağlantılar, güvenilir Salesforce iş akışları aracılığıyla kontrol edilmeden ve denetlenmeden sisteme girmişti.

Silah Olarak Dosyalar: Günlük Belgeler Nasıl Saldırı Vektörü Haline Geldi?

2025 yılının başlarında, birçok güvenlik sektörü analisti bir eğilim ortaya koydu.

Saldırganlar, geleneksel savunma mekanizmalarını aşmak ve Salesforce gibi SaaS platformları içindeki son kullanıcılara ulaşmakiçin görünüşte meşru dosyalarkullanıyor.

Senaryo değişti.

Yazılım açıklarını istismar etmek yerine, saldırganlar normal iş akışları (yüklemeler, paylaşılan kayıtlar ve entegrasyonlar) aracılığıyla sunulangüvenilir belge formatlarınaodaklandılar.

Bu yöntem daha etkilidir, çünkü dosya yüklemeleri için güvenlik denetimi genellikle minimum düzeydedir.

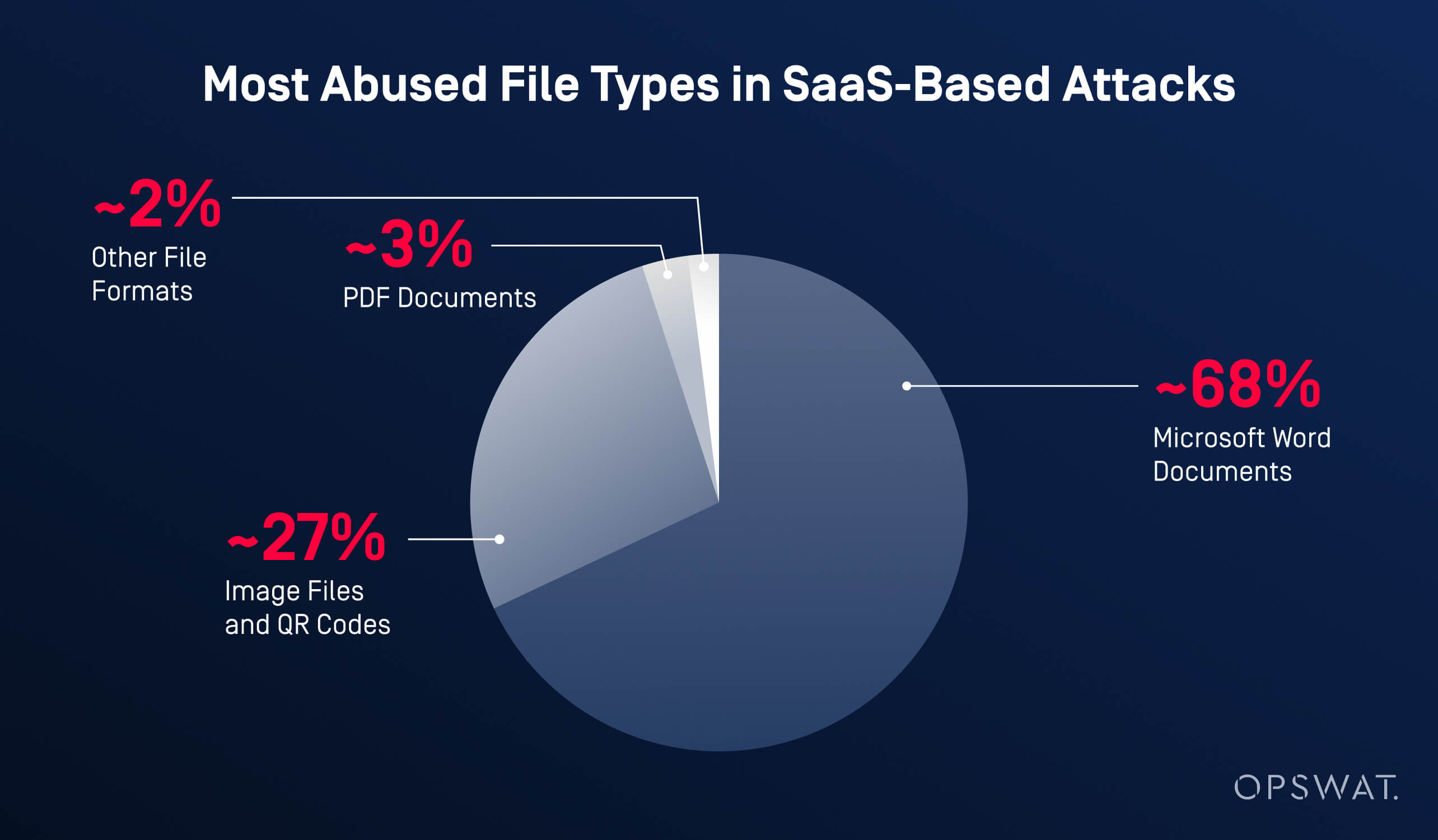

SaaS Tabanlı Saldırılarda En Çok Kötüye Kullanılan Dosya Türleri

Silah olarak kullanılan dosya yüklemeleri, kullanıcıların güvenini suistimal ederek zararlı içeriği günlük dosyalarda gizledi.[2-5]

Microsoft Word Belgeleri (~%68)

Word dosyaları, kötü amaçlı faaliyetler için en yaygın dağıtım yöntemi olmaya devam etti.

Saldırganlar, kimlik avı bağlantıları veya harici kötü amaçlı yazılım indirme URL'lerini eklediler ve bunları "faturayı inceleyin" veya "güncellenmiş sözleşme ekte" gibi ikna edici sosyal mühendislik mesajlarıyla eşleştirdiler.

Salesforce'a doğrudan yüklendikten sonra, bu dosyalar e-posta güvenlik kontrollerini tamamen atladı.

Görüntü Dosyaları ve QR Kodları (~%27)

Microsoft ve diğer sektör tehdit raporlarında da vurgulandığı gibi, QR tabanlı kimlik avı ("quishing") 2025 yılında ivme kazandı.

Görüntü dosyalarına gömülü kötü amaçlı QR kodları, özelliklemobile kullanıcıları, mobile sınırlı görünürlüğünü ve denetimini istismar ederek kimlik bilgilerini toplayan sayfalara yönlendirdi.

PDF Belgeleri (~%3)

PDF'ler genellikle fatura, uyum formu veya yasal belge gibi görünür.

Bazıları gömülü JavaScript içerirken, diğerleri kullanıcıları harici kimlik avı veya kötü amaçlı yazılım barındıran sitelere yönlendiriyordu.

Diğer Dosya Biçimleri (~%2)

Saldırganlar ayrıca şunları da kullandı:

- Tarayıcı tabanlı kimlik avı sayfaları için HTML dosyaları

- İkincil yükleri gizlemek için ZIP arşivleri

- Formül tabanlı teknikler kullanarak kötü amaçlı mantığı çalıştıran Excel dosyaları

Neden İşe Yarıyor?

Bu dosyalarmeşru göründükleri,meşru Salesforceiş akışlarından geçtiklerive kullanıcılar tarafından güvenildikleri için alarm vermediler.

Kuruluşlar ağ sınırlarını ve e-posta ağ geçitlerini güçlendirdikçe, saldırganlar en az dirençli yola, yani güvenilir platformlardaki güvenilir dosyalara yöneldiler.

Kötü Amaçlı Yazılımların Evrim Krizi

Dosya tabanlı veri alışverişi arttıkça, kötü amaçlı yazılımlar daha sofistike hale geldi ve tespit edilmesi daha zorlaştı; genellikle geleneksel, imza tabanlı güvenlik araçlarını atlatıyor.

OPSWAT göre, her teslimatta değişen polimorfik kötü amaçlı yazılımlar, doğrudan bellekte yürütülen dosyasız saldırılar, zaman gecikmeli yükler, anti-sandbox kaçınma teknikleri ve meşru dosya yapıları içinde gizlenmiş şifrelenmiş kötü amaçlı içeriklernedeniyle, kötü amaçlı yazılımların karmaşıklığıaltı ayda %127 oranında artmıştır.

Geleneksel Savunma Sistemleri Neden Başarısız Oldu?

- Tekli antivirüs motorlarıtehditlerin yalnızca %50-70'ini algılar, yani%30-50'si rutin olarak gözden kaçar.

Bu tespit açığı nedenini açıklıyor:

- Kötü amaçlı Word belgelerinin %67,72'si savunma sistemlerini atlattı

- QR kodu saldırılarının %26,78'i e-posta ve uç nokta kontrollerinden kaçtı.

- Saldırganlar e-postayı tamamen kullanmayı bıraktıktan sonra Salesforce ideal bir dağıtım mekanizması haline geldi.

Dosyaların İçinde Gizli Bağlantılar: Gelişmiş URL Kaçınma Taktikleri

Bazı modern saldırılarda, enjeksiyon noktası dosyanın kendisini geçerek ilerler.

Bu durumlarda, gerçek tehlike genelliklebelgelere ve görüntülere gömülü URL'lerin içinde gizlidir.

Güvenlik araştırmacıları, saldırganların kötü amaçlı yazılım dağıtımından çok, ilk bakışta meşru görünen bağlantılarkullanarak kullanıcıları kötü amaçlı hedeflere yönlendirmeye odaklandıklarını sürekli olarak bildiriyorlar.

Kullanıcı tıklama yaptığında, geleneksel güvenlik kontrolleri çoktan atlatılmış olur.

Yaygın olarak görülen URL tabanlı saldırı teknikleri

Marka Taklidi ve Benzer Alan Adları

Saldırganlar, güvenilir markalara çok benzeyen alan adlarını rutin olarak kaydederler; karakterleri değiştirir, ekstra harfler ekler veya alt alan adlarını kötüye kullanırlar.

Örnekler arasında, tanınmış hizmetlerin yanlış yazılmış versiyonları veya kullanıcıları güvenli olduklarına inandırmak için güvenilir marka adlarıyla doldurulmuş URL'ler sayılabilir.

Yeni Kayıtlı Alan Adları (NRD'ler)

Kimlik avı kampanyalarının büyük bir kısmı, saldırıdan sadece birkaç hafta, hatta birkaç gün önce oluşturulan alan adlarına dayanmaktadır. Bu alan adları, yerleşik bir itibara sahip değildir, kampanyalar sırasında kısa süreli olarak kullanılır ve genellikle engelleme listelerine eklenmeden önce terk edilir.

URL Kısaltma Hizmetlerinin Kötüye Kullanımı

Yaygın olarak kullanılan hizmetlerden kısaltılmış bağlantılar, nihai hedefi gizleyerek kullanıcıların ve temel güvenlik araçlarının bağlantının nereye yönlendirdiğini görmesini engeller. Bu teknik, basit itibar ve anahtar kelime tabanlı filtrelemeyi atlattığı için popülerliğini korumaktadır.

Meşru Platformların ve Yönlendirmelerin Kötüye Kullanımı

Saldırganlar, arama motoru yönlendirmeleri, bulut hizmetleri veya içerik dağıtım platformları gibi güvenilir altyapıların arkasına giderek daha fazla saklanıyor. Bu URL'ler zararsız görünüyor, ilk güven kontrollerinden geçiyor ve ancak daha sonra kullanıcıları kimlik avı veya kötü amaçlı yazılım barındıran sayfalara yönlendiriyor.

Tanıdık Olmayan veya Düşük Maliyetli Üst Düzey Alan Adları (TLD'ler)

Bazı TLD'ler, daha düşük kayıt maliyetleri ve daha gevşek uygulama nedeniyle kimlik avı kampanyalarında orantısız bir şekilde kötüye kullanılmaktadır. Hiçbir TLD doğası gereği kötü niyetli olmasa da, saldırganlar hızlı bir şekilde oluşturulup sonuçsuz bir şekilde atılabilen alan adlarını tercih etmektedir.

Neden Hala İşe Yarıyor?

Statik itibar puanlaması(bir alan adının daha önce görülüp görülmediğini veya bilinen engelleme listelerinde yer alıp almadığını kontrol etme), saldırganlar alan adlarını hızla değiştirerek, güvenilir hizmetleri kötüye kullanarak veya kötü amaçlı davranışları teslimattan sonraya erteleyerek bu yöntemi etkisiz hale getirir.

Modern URL tehditleri, yüzeysel kontrollerden daha fazlasını gerektirir.

Etkili savunma, bağlamsal analiz, davranışsal sinyaller ve sürekli denetime bağlıdır.

Derinlemesine inceleme, özellikle kullanıcıların tereddüt etmeden tıklama yapma olasılığının daha yüksek olduğu güvenilir SaaS platformlarının içinde gereklidir.

Salesforce Saldırı Yüzeyinin Tamamını Anlamak

Salesforce, dosya yüklemek, paylaşmak ve değiştirmek için birçok yol sunar ve saldırganlar bunların neredeyse hepsinden faydalandı.

Tek bir özelliği hedef almak yerine,tüm dosya alım ekosistemini kötüye kullanarak, günlük iş akışlarına kötü amaçlı içerik karıştırdılar.

Salesforce'ta Dosya Tabanlı Anahtar Giriş Noktaları

Müşteriye Yönelik Kanallar

Harici gönderim yolları, güvenilir olmayan kullanıcılardan gelen dosyaları kabul etmek üzere tasarlanmış oldukları için sıklıkla hedef alınmıştır. Buna E-posta-Vaka ve Web-Vaka formları, Service Cloud ve müşteri portalları üzerinden yapılan yüklemeler dahildir.

Dahili İşbirliği Araçları

Saldırganlar, Chatter gönderileri, paylaşılan dosyalar ve Slack ve WhatsApp gibi mesajlaşma platformlarıyla entegrasyonlar gibi işbirliği özelliklerinin yanı sıra Experience Cloud içinde paylaşılan içeriği de kullandılar.

API'ler, Entegrasyonlar ve Otomasyon

Otomatik veri akışları ek riskler getirdi. Data Loader, bağlı uygulamalar ve üçüncü taraf iş akışı otomasyon araçları aracılığıyla yapılan dosya içe aktarımları, kötü amaçlı içeriklerin doğrudan kullanıcı etkileşimi olmadan Salesforce ortamlarına girmesine olanak tanıyor.

Geleneksel Güvenlik Kontrollerinin Salesforce için Neden Yeterli Olmadığı

Siber güvenliğe yapılan yoğun yatırımlara rağmen, birçok kuruluş hala risk altındadır.

Verizon DBIR dahil olmak üzere sektör araştırmaları,güvenlik olaylarının yaklaşık%68'inin insan hatasından kaynaklandığını, ancak çoğu eski güvenlik aracının Salesforce gibi SaaS platformlarını korumak için tasarlanmadığını göstermektedir.

Temel sorun görünürlük ve zamanlamadır.

Geleneksel kontroller e-postalara veya uç noktalara odaklanarak, Salesforce içindeki dosya yüklemelerini ve depolanan içeriği büyük ölçüde denetimsiz bırakmaktadır.

- E-posta güvenlik ağ geçitleri, gelen kutusuna teslimat aşamasında durur ve doğrudan Salesforce'a yüklenen dosyaları taramaz.

- Endpoint , bulut platformları yerine cihazları korur ve genellikle dosyaları yalnızca indirildikten sonra tarar.

- CASB'ler (Cloud Güvenlik Aracısı) sınırlı derin dosya denetimi sunar ve genellikle gömülü veya şifrelenmiş tehditleri gözden kaçırır.

- İmza tabanlı algılama, sıfırıncı gün saldırıları ve polimorfik kötü amaçlı yazılımlara karşı etkisizdir, bu da onu modern silah olarak kullanılan belgeler için güvenilmez kılar.

Saldırganlar, kötü amaçlı yazılım ve zararlı bağlantıları dağıtmak için güvenilir SaaS platformlarını giderek daha fazla kullanmaya başladıkça, bu boşluklar Salesforce ortamlarını özel dosya yükleme güvenliği olmadan savunmasız hale getiriyor.

MetaDefender Salesforce, dosya yüklemelerini nasıl güvence altına alır?

MetaDefender Salesforce,Salesforce'a girdikleri anda dosyaları ve bağlantıları inceleyerek bu güvenlik açığını kapatır.

Gelişmiş,bulut tabanlı dosya güvenliği teknolojilerini kullanarak, içerik Salesforce iş akışları tarafından depolanmadan, paylaşılmadan veya işlenmeden önce, giriş noktasında doğrudan derinlemesine inceleme uygular.

MetaDefender , çok katmanlı kötü amaçlı yazılım taraması, içerik analizi ve bağlantı denetimini bir araya getirerek kötü amaçlı yazılımları, kimlik avı bağlantılarını ve gizli tehditleri erken aşamadaMetaDefender .

Sonuç: Salesforce Güvenliği Dosyalarla Başlar

2025 yılına ait güvenlik verileri[6]bir şeyi açıkça ortaya koyuyor: dosyalar, Salesforce gibi SaaS platformlarını hedef alan birincil saldırı vektörü haline gelmiştir. Saldırganlar, geleneksel savunma mekanizmalarını aşmak için giderek daha fazla dosya yüklemelerini ve paylaşılan içeriği kullanırken, OAuth kötüye kullanımı tehditlerin MFA kontrollerini tamamen atlatmasına olanak tanıyor.

Aynı zamanda, Salesforce iş akışlarını korumak veya dosyaları yükleme noktasında incelemek için tasarlanmış çok az sayıda eski güvenlik aracı bulunmaktadır.

Riski etkili bir şekilde azaltmak için,kötü amaçlı dosyalar veya bağlantılar kullanıcılara veya iş süreçlerine ulaşmadan önce önlem alınmalıdır.

MetaDefender Salesforce tam da bunu mümkün kılar.

Asıl soru artık saldırganların Salesforce ortamınızı hedef alıp almayacağı değil, onların başarılı olmalarını engelleyip engelleyemeyeceğinizdir.

SSS: Salesforce Dosya Yükleme Güvenliği

Salesforce'ta dosya yüklemeleri neden güvenlik riski oluşturur?

Saldırganlar, e-posta ve çevre savunmalarını atlatmak için giderek daha fazla dosya yüklemelerini ve gömülü bağlantıları kullanıyor. 2025 yılında yapılan güvenlik araştırmaları, güvenilir Salesforce iş akışlarının kötü amaçlı yazılım ve kimlik avı saldırıları için birincil giriş noktası haline geldiğini gösterdi.

Salesforce'un yerel güvenliği kötü amaçlı dosyaları durdurabilir mi?

Salesforce platformun güvenliğini sağlar, ancak yüklenen dosyaları veya gömülü URL'leri derinlemesine incelemez. Ek kontroller olmadan, tehditler ekler, API'ler ve entegrasyonlar yoluyla sisteme girebilir.

Salesforce saldırılarında en sık kötüye kullanılan dosyalar hangileridir?

Saldırganlar, Word belgelerini, QR kodlu görüntü dosyalarını ve PDF'leri en sık kötüye kullanır, çünkü bunlar meşru görünür ve geleneksel güvenlik kontrollerini kolayca atlatır.

MetaDefender Salesforce bu açığı nasıl kapatıyor?

MetaDefender Salesforce, Salesforce'a girdikleri anda dosyaları ve bağlantıları inceler, içerik depolanmadan, paylaşılmadan veya iş akışlarında kullanılmadan önce kötü amaçlı yazılımları ve kimlik avını engeller.