Uzaktan erişim, üçüncü taraf desteği, uzaktan bakım veya gerçek zamanlı sorun gidermeyi mümkün kılmak için endüstriyel ortamlarda kritik bir gereklilik haline gelmiştir. Ancak, bir ICSIndustrial Kontrol Sistemi) veya OT (Operasyonel Teknoloji) ortamına uzaktan erişim uygulamak yeni siber güvenlik zorluklarını da beraberinde getirmektedir. Doğru yönetilmezse, saldırı yüzeyini önemli ölçüde artırabilir ve kritik sistemleri siber tehditlere maruz bırakabilir.

Endüstriyel ortamlarda, kuruluşların zamanında destek gerektiren katı SLA'lar (hizmet seviyesi anlaşmaları) kapsamında üçüncü taraf satıcıları veya yüklenicileri görevlendirmesi yaygındır. Bu destek modelleri genellikle endüstriyel varlıklara uzaktan erişim gerektirir - bazen acilen. VPN'ler ve atlama sunucuları gibi geleneksel çözümler yaygın olsa da, OT ağlarının benzersiz güvenlik gereksinimlerini karşılamak için her zaman yeterli değildir.

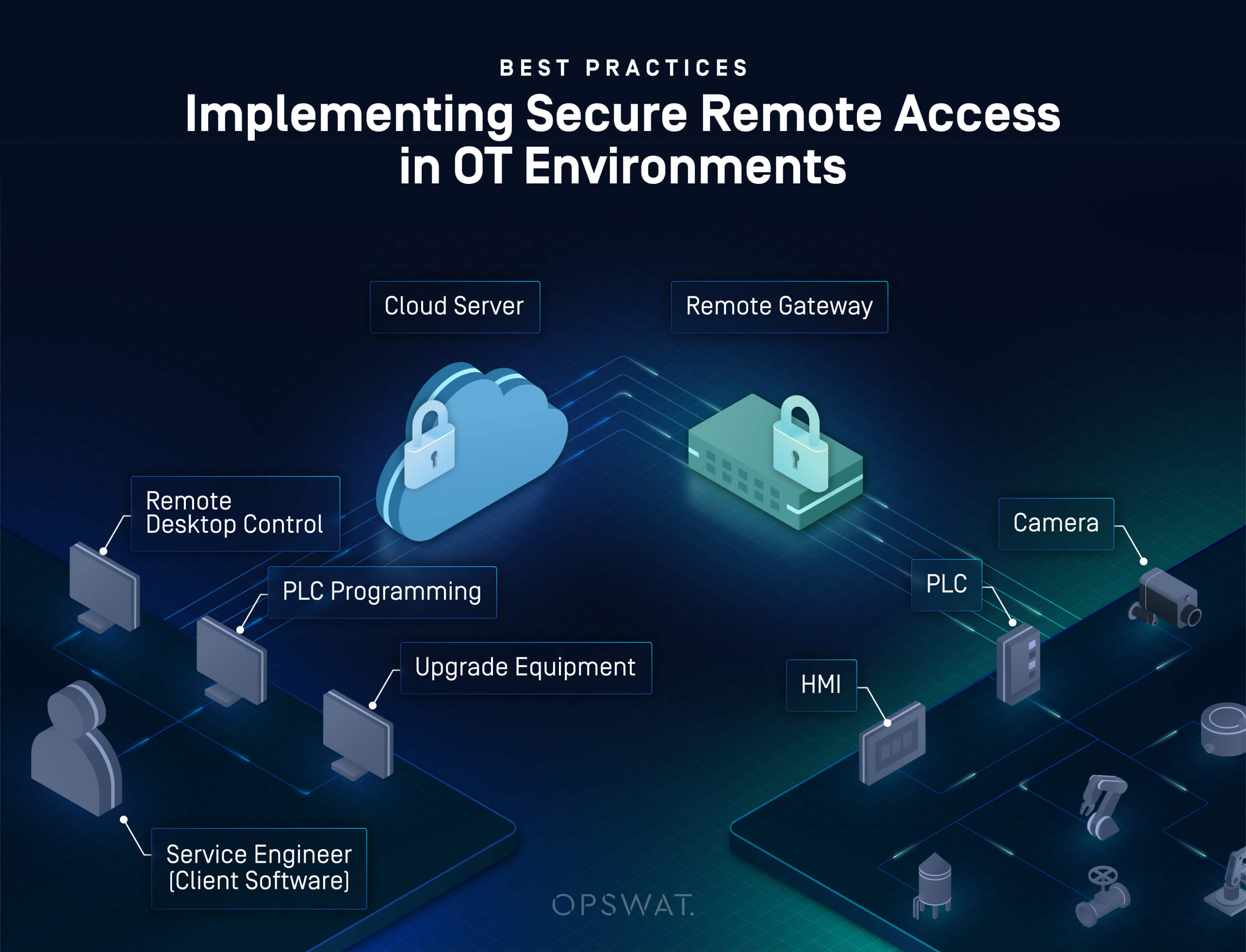

Uzaktan erişimin getirdiği ek riskleri azaltmak için kuruluşlar bu temel önerileri ve en iyi uygulamaları takip etmelidir:

1. Uzaktan Erişim Yollarını En Aza İndirin ve Merkezileştirin

Ağınızdaki tüm uzaktan bağlantılar için tek ve kontrollü bir erişim yolu oluşturun. Çoklu veya geçici erişim yolları, yanlış yapılandırma veya gözetim riskini artırarak saldırganların sisteminizdeki güvenlik açıklarından yararlanmasını kolaylaştırır. Bir erişim kontrol çözümü aracılığıyla yönlendirilen tek, merkezi bir yol, daha iyi görünürlük, izleme ve genel kontrol sağlar.

2. "En Az Ayrıcalık" Erişimi Uygulayın

"En Az Ayrıcalık" ilkesini titizlikle uygulayın ve takip edin. Uzak kullanıcılar yalnızca görevleri için gerekli olan belirli sistemlere ve işlevlere erişebilmelidir - daha fazlasına değil. Örneğin, üçüncü taraf bir tedarikçinin bir PLC'den yalnızca verileri OKUMASI gerekiyorsa, YAZMA izinleri vermekten kaçının. Yükleniciler için, erişimi yalnızca kendi sistemlerine veya varlıklarına kısıtlayın ve zamana dayalı erişim pencereleri, izin verilen işlemler ve cihaz kapsamı etrafında ayrıntılı kontroller tanımlayın.

3. Kritik Sistemleri İzole Etmek için DMZ'ler veya Proxy'ler Kullanın

Uzak kullanıcıların kritik OT varlıklarına doğrudan erişimini önleyin. Tüm uzaktan erişim bir DMZ (Askerden Arındırılmış Bölge), güvenli erişim proxy'si veya tek yönlü ağ geçidi aracılığıyla sağlanmalı ve gelen hiçbir bağlantının hassas cihazlara doğrudan ulaşmaması sağlanmalıdır. Bu aracılar ek denetim, günlük kaydı ve politika uygulamasına olanak sağlar.

4. Erişim Vermeden Önce Uzak Uç Noktaları Doğrulayın

Herhangi bir cihazın OT ağınıza bağlanmasına izin vermeden önce, minimum güvenlik gereksinimlerini karşıladığından emin olmak için uç nokta duruş doğrulamasını zorunlu kılın:

- Antivirüs veya anti-malware yüklü ve aktif mi?

- Yakın zamanda bir kötü amaçlı yazılım taraması yapıldı mı?

- Uç noktada bilinen güvenlik açıkları var mı?

- Cihaz şifrelenmiş mi?

- İşletim sistemi ve yazılım tamamen yamalı mı?

Bu doğrulama, güvenliği ihlal edilmiş veya uyumlu olmayan uç noktaların endüstriyel ortama açılan bir ağ geçidi olmasını önler.

5. Gerçek Zamanlı Oturum Kontrolünü Etkinleştir

Sanayi tesisindeki operatörler, gerekli gördükleri herhangi bir zamanda uzak oturumları izleme, duraklatma veya sonlandırma kontrolünü ellerinde tutmalıdır. Bu kontrol yetkisiz faaliyetlere, sistem arızalarına veya potansiyel güvenlik olaylarına müdahale etmek için çok önemlidir.

6. Tüm Etkinlikleri Kaydedin ve Bir SIEM ile Entegre Edin

Tüm uzaktan erişim denemeleri, kimlik doğrulama olayları ve oturum içi etkinlikler tamamen günlüğe kaydedilmeli ve denetlenebilir olmalıdır. Bu günlükler gerçek zamanlı izleme, tehdit araştırması ve analizi için bir SIEM (Güvenlik Bilgileri ve Olay Yönetimi) sistemine iletilmelidir. Uygun günlük saklama ve adli tıp yetenekleri olaylara müdahale süresini azaltır ve uyumluluk gereksinimlerini de destekler.

Uzaktan erişim endüstriyel operasyonlar için vazgeçilmez hale geldikçe, bunun güvenliğini sağlamak en önemli öncelik olmalıdır. Geleneksel BT erişim modelleri, uygun uyarlama yapılmadan OT ortamlarına körü körüne uygulanamaz. Uç nokta doğrulaması, erişim segmentasyonu, oturum kontrolü ve merkezi günlük kaydı içeren katmanlı bir yaklaşım, kritik altyapıyı modern tehditlerden korumak için gereklidir.

OT Uzaktan Erişim için Secure Yol

MetaDefender OT Access 'in endüstriyel ortamlar için özel olarak tasarlanmış kurumsal düzeyde güvenliği nasıl sağladığını keşfedin.