Microsoft Office belgeleri, siber saldırılar için en etkili araçlardan biri olmaya devam ediyor. Güvenilir, yaygın olarak kullanılan ve günlük işlemlerin ayrılmaz bir parçası olan bu belgeler, Rus siber suçlularla bağlantılı son faaliyetler ve CVE-2026-21509 gibi güvenlik açıkları, Office'in özellikle yüksek değerli ve hassas ortamlar için neden güvenilir bir giriş noktası olmaya devam ettiğini gösteriyor.

Güvenlik Açığı: Tasarımla Güveni Suistimal Etmek

CVE-2026-21509, saldırganların meşru bir Office belgesini silah olarak kullanmasına olanak tanıdı, böylece normal dosya işleme sırasında istismar gerçekleşti. Makro yok. Uyarı yok. Belirgin bir tehlike işareti yok. Belge, yapısal olarak sıradan olduğu için sıradan görünüyordu.

Sorun da bu. Office dosyaları karmaşık kaplardır. Verimlilik için tasarlanmış gömülü nesneleri, referansları ve dinamik içeriği desteklerler. Bu karmaşıklık, saldırganlara normal belge işleme içinde yürütme yollarını gizleme imkanı verir.

Sömürü Nasıl Çalışır?

Microsoft Office, gömülü nesneler için bir kapı bekçisi işlevi gören bir Güvenlik Yöneticisi içerir. Office bir OLEObject ile karşılaştığında, o nesnenin tehlikeli olup olmadığını belirlemek için bir engelleme listesini (Kill Bits) kontrol eder.

CVE-2026-21509, bu güven mekanizmasını doğrudan istismar eder. Saldırganlar, belgenin XML yapısına belirli özellikler ve bayraklar yerleştirir. Bu bayraklar, esasen Güvenlik Yöneticisine "bu nesne güvenilirdir, kontrol etmeyin" sinyalini veren kimlik bilgilerini sunar. Güvenlik Yöneticisi buna uyar ve kötü amaçlıOLEObject, inceleme yapılmadan yürütülür.

Saldırı, ayrıştırma ve görüntüleme sırasında erken bir aşamada gerçekleşir. Belgenin kötü amaçlı görünmesi gerekmez. Sadece açılması yeterlidir.

Bir Örüntü, Bir İstisna Değil

CVE-2026-21509, tanıdık bir modeli takip ediyor.

CVE-2024-30103'te saldırganlar, Office'in uzaktaki şablonları işleme şeklini kötüye kullanarak, makrolar olmadan ve minimum kullanıcı etkileşimi ile yürütme işlemini mümkün kıldılar. Daha önce, CVE-2023-36884, normal görüntüleme sırasında tetiklenen özel olarak hazırlanmış Office belgeleri aracılığıyla devlet bağlantılı gruplar tarafından aktif olarak istismar edilmişti.

Her vaka aynı noktayı pekiştiriyor: istismar, ayrıştırma ve görüntüleme sırasında erken bir aşamada gerçekleşiyor. Belgenin kötü amaçlı görünmesi gerekmiyor. Sadece açılması yeterli.

Bu yaklaşım, Rus tehdit gruplarının çalışma şekline çok uygun. Normal iş akışlarına uyum sağlayan, dikkat çekici göstergelerden kaçınan ve zorla erişim sağlamaktansa güveni kullanan teknikleri tercih ediyorlar.

Ofis Sıfır Günlerinden Alınacak Gerçek Ders

Bu ders tek bir güvenlik açığı veya tek bir kampanya hakkında değil. Saldırı yüzeyi hakkında.

Ofis belgeleri genellikle yürütülebilir içerik olarak değil, veri olarak ele alınır. Modern istismarlar bu varsayımdan yararlanır. Güvenlik ekipleri, hangi güvenlik açığının aktif olduğunu veya hangi istismarın dolaşımda olduğunu her an bilemeyecekleri için güvenemezler. Sıfır gün saldırıları, kullanıldıkları zaman bilinmedikleri için işe yarar.

Kritik sistemleri çalıştıran kuruluşlar için bu durum güvenlik denklemini değiştirir. Odak noktası, bir belge açıldıktan sonra istismarı tespit etmek olamaz. Odak noktası, belgelerin gizli mantığı yürütme yeteneğini tamamen ortadan kaldırmak olmalıdır.

OPSWAT Bu Tehdidi Nasıl Ele Alıyor?

OPSWAT , Office sıfırıncı gün sorununu iki tamamlayıcı teknolojiyle OPSWAT : Deep CDR™ Teknolojisi, yürütme yeteneğini ortadan kaldırarak istismarı önlerken, Adaptive Sandbox davranış analizi yoluyla kötü amaçlı belgelerin gerçek niyetiniSandbox .

Deep CDR™ Teknolojisi: Yapısal Temizleme Yoluyla Saldırıları Etkisiz Hale Getirme

Deep CDR™ Teknolojisi, dosya yapısına sıfır güven yaklaşımı uygulayarak sorunu kaynağında ele alır.

Deep CDR™ Teknolojisi, bir belgenin kötü amaçlı olup olmadığına karar vermek yerine, karmaşık dosyaları varsayılan olarak potansiyel olarak güvenli olmayan dosyalar olarak değerlendirir. Belgeyi parçalara ayırır, tüm aktif ve istismar edilebilir öğeleri (komut dosyaları, gömülü nesneler, hatalı biçimlendirilmiş yapılar) kaldırır ve iş içeriğini koruyan temiz bir sürüm oluşturur.

Deep CDR™ Teknolojisi CVE-2026-21509'u Nasıl Durdurur?

Deep CDR™ Teknolojisi, Office Security Manager'dan temelde farklı bir prensiple çalışır. Güvenilirliği değerlendirmez. Kara listeleri kontrol etmez veya işaretleri analiz etmez. OLEObjects dahil olmak üzere, politikaya uygun olmayan tüm içeriği basitçe kaldırır.

Deep CDR™ Teknolojisi, belgeyi parçalara ayırarak ve yeniden yapılandırmadan önce tüm aktif ve istismar edilebilir öğeleri ortadan kaldırarak istismar mekanizmasını etkisiz hale getirir. Güvenilir olsun ya da olmasın, yürütülecek OLEObjects kalmaz. Ortaya çıkan belge iş içeriğini korur, ancak yürütme yeteneği taşımaz.

Bu yaklaşım, CVE-2026-21509 veya gelecekteki herhangi bir varyant hakkında bilgi gerektirmez. Sömürü, kullanıcı ortamında hayatta kalan gömülü nesnelere bağlıysa, tasarım gereği başarısız olur.

CISO'lar için bu, risk tartışmasını yeniden şekillendirir. Office sıfır günleri artık bir istihbarat sorunu olmaktan çıkıp bir tasarım tercihi haline gelir. Belge gelebilir, ancak gizli mantığı yürütme yeteneği olmadan gelir.

Adaptive Sandbox: Davranış Analizi Yoluyla Kötü Niyetli Amaçları Ortaya Çıkarma

Deep CDR™ Teknolojisi yapısal temizleme yoluyla istismarı önlerken, Adaptive Sandbox farklı bir yaklaşım sergiler: belgeyi kontrollü bir ortamda çalıştırır ve gerçekte ne yaptığını gözlemler.

Davranış Analizinin Önemi

CVE-2026-21509, statik analizin neden sınırlı olduğunu göstermektedir. APT28'in Ukrayna kampanyasıyla ilişkili kötü amaçlı belgeler yapısal olarak normal görünmektedir. XML'ye gömülü bayraklar, bariz kötü amaçlı yazılım imzaları olarak kaydedilmemektedir. Geleneksel tespit yöntemleri, bariz bir "sorun" bulunamadığı için zorluk yaşamaktadır.

Adaptive Sandbox farklı şekildeSandbox . Statik kodda kötü amaçlı kalıpları tanımlamaya çalışmak yerine, belgeyi kontrollü bir ortamda çalıştırır ve gerçek davranışını gözlemler.

Adaptive Sandbox , APT28 Kampanyasını NasılSandbox ?

Adaptive Sandbox , CVE-2026-21509'u istismar eden kötü amaçlı belgeleriSandbox , bilinen istismar imzalarını aramadı. Belgeyi çalıştırdı ve neler olduğunu izledi.

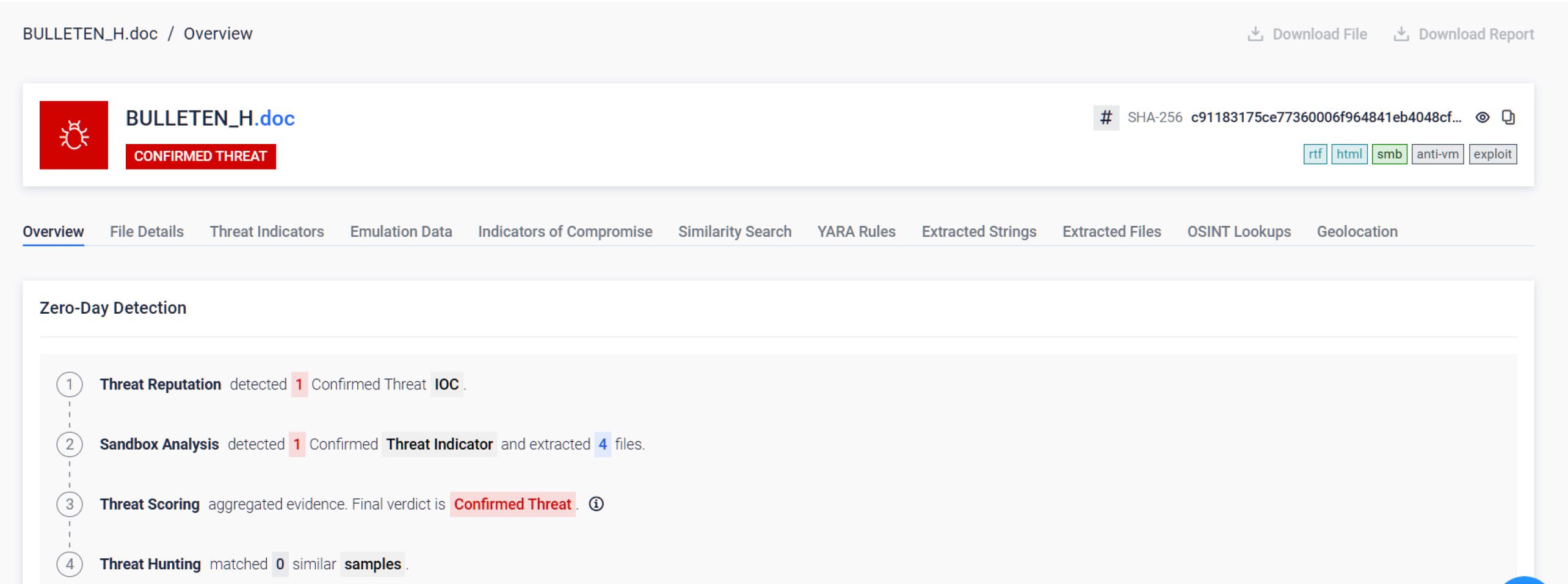

CVE-2026-21509'u istismar eden gerçek kötü amaçlı belgeler

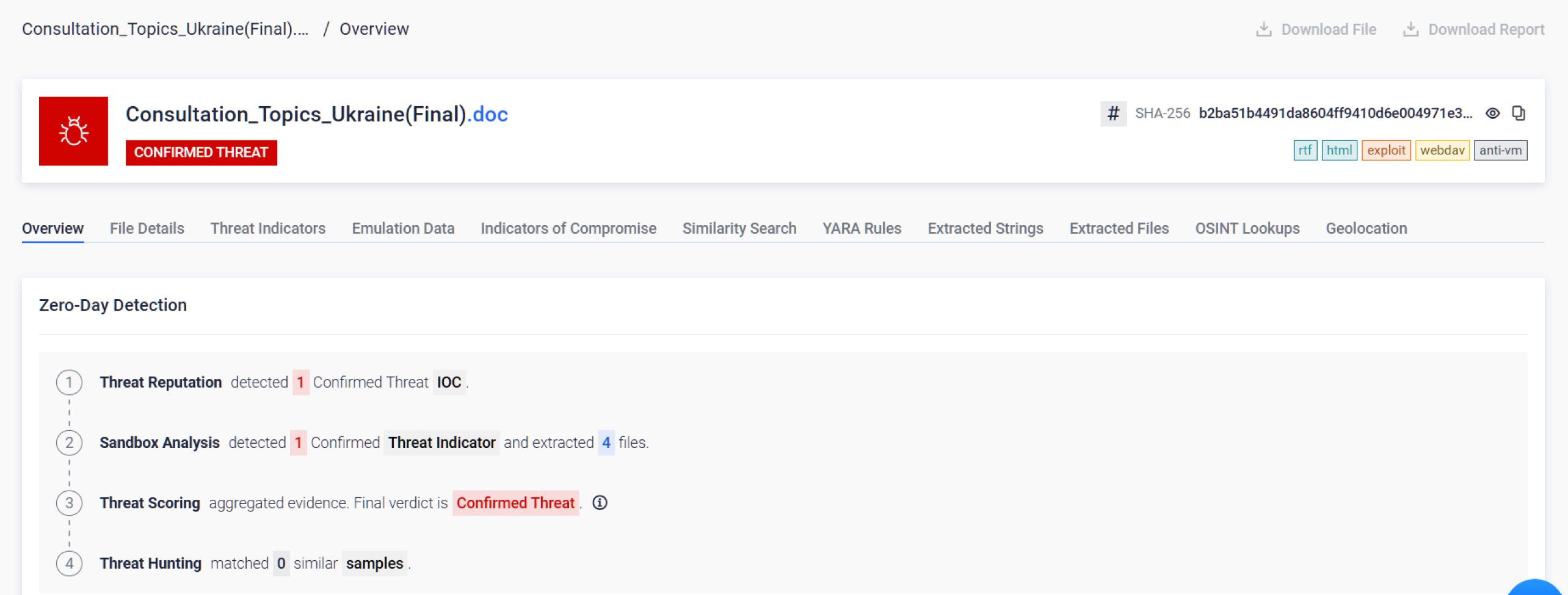

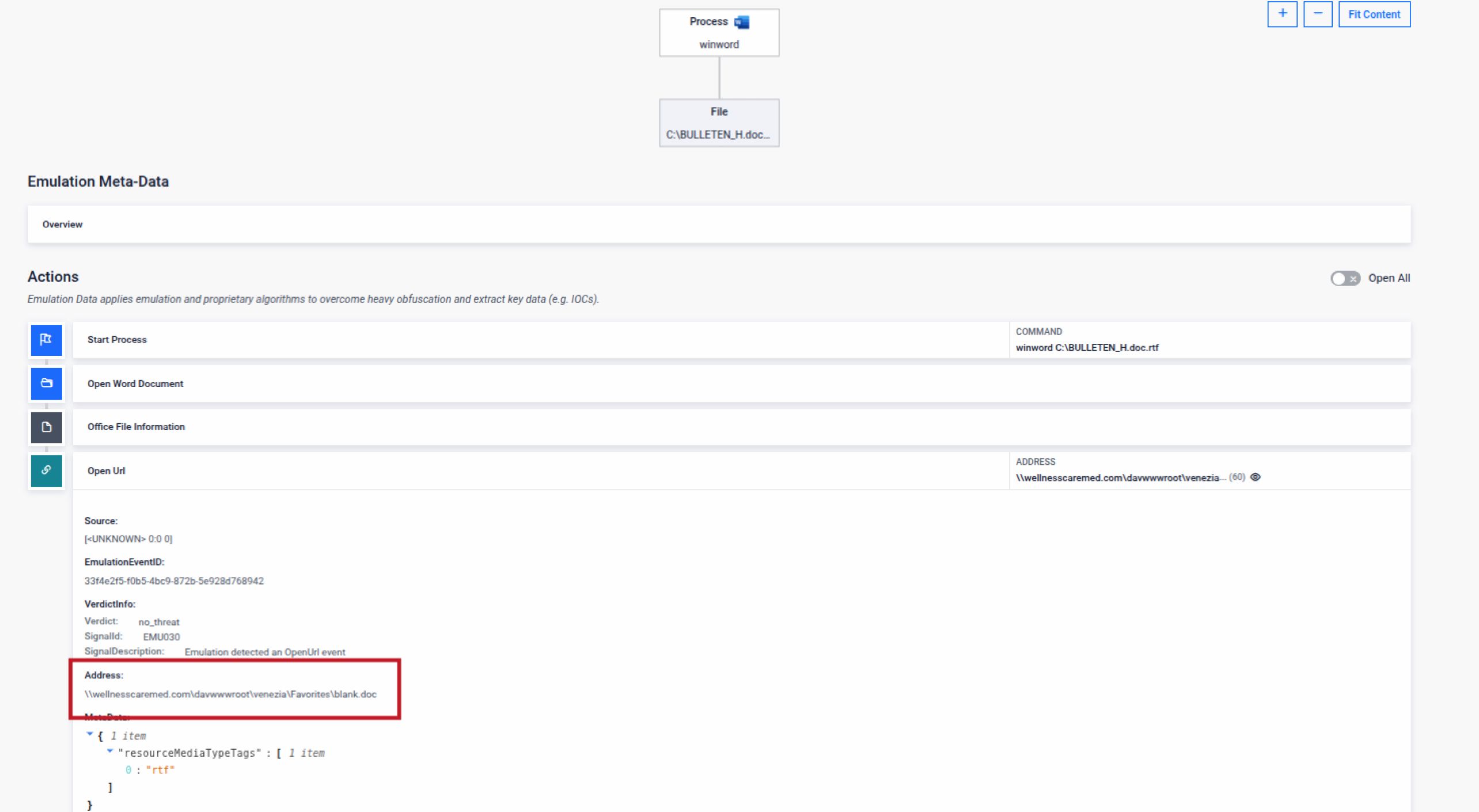

Dosya açıldığı anda, saldırganın amaçladığı gibi gömülü OLEObject tetiklendi. Ancak kurbanın ağına ulaşmak yerine, gerçek amacını ortaya çıkardı: bir sonraki aşamadaki yükü almak için harici tehdit aktörünün altyapısına WebDAV bağlantısı başlatmak.

Önemli olan bu ağ davranışıdır. XML yapısı değil. Belirli bayrakların varlığı değil. Belgeye yürütme fırsatı verildiğinde gerçekleştirdiği fiili eylemdir.

Adaptive Sandbox , tüm aktif ve istismar edilebilir öğeleriSandbox ve taklit ederek eksiksiz bir davranış profili oluşturur. Bir istismar bilinmiyor olsa bile, bir belge harici sunuculara ulaşmaya, ek yükleri indirmeye, gizli komutları yürütmeye veya komut ve kontrol bağlantıları kurmaya çalışırsa, Adaptive Sandbox belge kullanıcılara ulaşmadan önce bu davranışıSandbox .

OLEObject kötü amaçlı kod içeriyorsa, Adaptive Sandbox bunu imza eşleştirme yoluyla değil, davranışsal yürütme yoluylaSandbox .

Birlikte Çalışan İki Teknoloji

Yüksek riskli ortamlarda faaliyet gösteren kuruluşlar için Deep CDR™ Teknolojisi ve Adaptive Sandbox , farklı ancak birbirini tamamlayan rollerSandbox :

- Önleme için Deep CDR™ Teknolojisi: Ortama giren belgelerin kötü amaçlı komutları çalıştırmasını engeller. Dosya kullanıcılara ulaşmadan önce istismar yeteneği kaldırılır. Belgelerin son kullanıcılara güvenli bir şekilde teslim edilmesi için temizlenmesi gerektiğinde bunu kullanın.

- AlgılamaSandbox Adaptive Sandbox : Kontrollü yürütme yoluyla şüpheli belgelerin davranışsal niyetini ortaya çıkarır , tehdit istihbaratı, olay müdahalesi ve adli analizi destekler. Bir belgenin tam olarak ne için tasarlandığını anlamanız gerektiğinde bunu kullanın.

CVE-2026-21509, dosya yapısına olan güveni kötüye kullanır. Deep CDR™ Teknolojisi, kötüye kullanılabilir yapıyı ortadan kaldırır. Adaptive Sandbox , kötüye kullanımın ne amaçla tasarlandığınıSandbox .

Her iki yaklaşım da güvenlik açığını önceden bilmek gerektirmez. Her ikisi de, bir sonraki Office sıfır günü ortaya çıktığında, kuruluşunuzun bunun ne yaptığını öğrenmek için beklemeyeceğini garanti eder.

Sonuç: Algılama Değil, Tasarımla Güvenlik

Office istismarları ortaya çıkmaya devam edecek. Tehdit aktörleri, işe yaradığı için dosya karmaşıklığını suistimal etmeye devam edecek. Pratik sonuç basit: yüksek riskli ortamlarda, Office belgeleri yapıları gereği güvenli olmalıdır. İzlenmemeli. "Muhtemelen temiz" olmamalı. Açılması güvenli olmalıdır.

CVE-2026-21509, Rus hackerlar tarafından kullanılan son Office istismarı olmayacak. Bir sonraki istismar şimdiden mevcut olabilir. Tek anlamlı soru, belgelerin ortamınızda gizli mantığı yürütme şansına sahip olup olmadığıdır.

Deep CDR™ Teknolojisi ve Adaptive Sandbox mevcut güvenlik altyapınızaSandbox nasıl entegre edebileceğiniz hakkında daha fazla bilgi edinin.