Ekim 2025'te ASD (Avustralya Sinyal Direktörlüğü), kritik altyapı ortamlarının siber dayanıklılığını güçlendirmek üzere tasarlanmış bir dizi öneri olan CI Fortify'ı yayınladı.

Bu kılavuz, kritik hizmetlerin sağlayıcılarının zorlu bir gerçeklikle karşı karşıya olduğu bir dönemde yayınlanıyor; büyük siber olaylar sırasında ağ bağlantısının güvenilir olduğu artık varsayılamaz.

ASD’nin kılavuzu stratejik bağlamı netleştiriyor (cyber.gov.au): "Avustralya’nın kritik altyapısı, devlet destekli siber aktörler için cazip bir hedef olmaya devam edecektir. Avustralya, son zamanlarda yayınlanan Salt Typhoon uyarısında vurgulandığı gibi, devlet destekli aktörlerin kritik altyapıyı hedef aldığına dair uyarılar içeren çok uluslu uyarılar grubuna katılmıştır."

ASIO’nun (Avustralya Güvenlik İstihbarat Örgütü) 2025 Yıllık Tehdit Değerlendirmesi’nde , casusluk ve yabancı müdahalenin halihazırda aşırı seviyelere ulaştığı ve daha da yoğunlaşmasının beklendiği belirtilmiştir[1]."

Bu bağlamda CI Fortify, altyapı operatörleri için iki temel dayanıklılık yeteneğini ortaya koymaktadır:

- Temel hizmetleri kesintiye uğratmadan, hayati öneme sahip OT ve destek sistemlerini çevreleyen ağlardan üç aya kadar izole etme yeteneği.

- Ortamın bütünlüğünden emin olunamadığı durumlarda, bu sistemleri güvenilir kaynaklardan hızla yeniden kurma yeteneği.

Operasyonel teknoloji ortamları için bu, siber güvenlikle ilgili bir kılavuzdan öte, temel bir dayanıklılık tasarım ilkesidir.

İzolasyon için Tasarlanmış: Modern OT Security Önce Ortaya Çıkan Bir Zihniyet

Endüstriyel siber güvenlik yaygın olarak tartışılan bir disiplin haline gelmeden çok önce, birçok operasyonel ortam zaten tasarım gereği dayanıklılığı zorunlu kılan kısıtlamalar altında çalışıyordu.

1990'ların ve 2000'lerin başındaki ilk telekomünikasyon ağlarında, sistemler bağlantı kesintilerinin yaşanabileceği öngörüsüyle kurulmuştu. Sistem mimarları, dış kaynaklara olan bağımlılığın sınırlı olacağını varsaymışlardı ve kurtarma süreçleri, güvenilirliği kanıtlanmış çevrimdışı yedeklere ve kontrollü sistem yeniden kurulumlarına dayanıyordu.

Bu yaklaşım, CI Fortify’ın kritik altyapı ortamları için şu anda savunduğu görüşle büyük ölçüde örtüşmektedir.

Operasyonel açıdan en önemli sorular oldukça açıktır:

- OT sistemleri ile harici ağlar arasındaki bağlantı derhal kesilmek zorunda kalınsa, kritik hizmet asgari çalışma düzeyinde güvenli bir şekilde çalışmaya devam edebilir mi?

- Çevreye duyulan güven sarsılırsa, hayati öneme sahip sistemler doğaçlama yöntemlere başvurmadan hızlı ve güvenilir bir şekilde yeniden kurulabilir mi?

Bunlar mühendislikle ilgili sorular; ancak tüm kuruluş için stratejik sonuçları var.

OT izolasyon hazırlığının güvenlik ekipleri dışında neden önemli olduğu

CI Fortify, bir siber güvenlik otoritesi tarafından geliştirilmiş olsa da, etkileri güvenlik operasyonlarının çok ötesine uzanmaktadır.

İzolasyonun etkileri:

- İş sürekliliği

- Satıcı erişimi ve uzaktan bakım modelleri

- Etki alanları arası otomasyon ve entegrasyonlar

- Olay müdahale süreçleri

- Yönetişim ve düzenleyici raporlama

Birçok endüstriyel ortamda, OT ağlarının izole edilmesi, bağlantı ve otomasyon etrafında zamanla gelişen iş süreçlerini aksatabilir. Bu nedenle, dayanıklılık planlaması net bir operasyonel sorumluluk dağılımı, belgelenmiş manuel süreçler ve tanımlanmış yetki yapılarını içermelidir.

CISO'lar, mühendislik liderleri ve kritik altyapı operatörleri için dayanıklılık artık sadece savunma önlemleriyle ölçülmüyor. Dayanıklılık, netlik ve hazırlık düzeyiyle ölçülüyor:

- Karantina sırasında hangi sistemler çalışır durumda kalır?

- Hangi hizmetler yavaşlıyor veya kesintiye uğruyor?

- Hangi görevler manuel olarak gerçekleştirilmelidir?

- Sistem yeniden yapılandırmalarıyla güven ne kadar çabuk geri kazanılabilir

Bu soruları kendinden emin bir şekilde yanıtlayabilen kuruluşlar, büyük ölçekli siber kesintileri yönetme konusunda çok daha avantajlı bir konumdadır. Pratik Bir Başlangıç Noktası: Tek Sayfalık Dayanıklılık Kontrol Haritası

Amaç basit: Planlama, yatırım kararları ve denetim görüşmeleri için kullanılabilecek tek sayfalık bir kontrol haritası ve eksiklikler listesi hazırlamak.

- Her bir kritik hizmet için asgari çalışma durumunu belirleyin - Öncelikle her bir kritik hizmeti tespit edin ve güvenliği ve temel işlevselliği korumak için sürdürülmesi gereken asgari kabul edilebilir çalışma durum unu tanımlayın.

- Hayati öneme sahip OT ve destek sistemlerini belirleyin - Her bir kritik hizmet için, söz konusu hizmetin asgari çalışma durumunu sürdürmek açısından hangi sistemlerin gerçekten hayati öneme sahip olduğunu belirleyin (tüm sistemler hayati öneme sahip olmayacaktır). Olay müdahalesi ve kurtarma süreçlerinde sorumluluk dağılımını sağlamak amacıyla, belirlenen her sisteme net bir şekilde bir sorumlu atayın

- İzolasyon noktalarını ve bağımlılıkları belirleyin - İzolasyonun nerede uygulanabileceğini belirleyin, ardından izolasyon gerçekleştiğinde arızaya yol açacak tüm bağımlılıkları belirleyin. Örneğin, saat senkronizasyonu için NTP zaman kaynaklarına bağımlılık, milisaniye düzeyindeki sapmaların yüksek kullanılabilirlik (HA) kümelerini dengesiz hale getirebileceği ve yedekleme geçişlerini tetikleyebileceği anlamına gelir.

- Eşik değerleri ve yetki alanlarını belirleyin - Kısmi izolasyon ve tam izolasyonun tetikleyicilerini tanımlayın ve harekete geçme yetkisine sahip kişileri belirleyin. Bu eylemleri başlatma yetkisine sahip kişilerin tespit edilmesi de aynı derecede önemlidir; bu genellikle bir eşik-yetki matrisi aracılığıyla belirlenir.

- İzolasyon süresince manuel işlemler için plan yapın - İzolasyon, otomatik iş akışlarını kaçınılmaz olarak aksatır. Gerçekleştirilmesi gereken manuel işlemleri, sorumlu kişiye atayın. Kestirme yollara başvurmayın. Olası geçici çözümler ve yardım için tedarikçilerle iletişime geçin.

- Asgari dışa aktarım telemetrisini belirleyin - Operatörler, izolasyon sırasında bile durumun izlenebilirliğini kaybetmemelidir. Güvenlik izleme telemetrisi, güvenlik uyarıları, günlük kaydı ve geçmiş verilerinin çoğaltılması gibi güvenli operasyonlar için gerekli olan asgari dışa aktarım verilerini belirleyin. Bu, operasyon ekiplerinin durum farkındalığını sürdürmesini sağlar.

- Yeniden kurulum için hazır olup olmadığını doğrulayın - Kullanılabilir olmayan veya güvenilir olmayan yedeklerin bulunmadığından emin olun. Hayati öneme sahip sistemlerin donanım yazılımı, yapılandırması ve süreçlerine ait, çevrimdışı, sağlamlığı kanıtlanmış ve test edilmiş yedekler hayati önem taşır; bu yedekler, kesintiye neden olmuş olabilecek kötü amaçlı yazılım içermemelidir.

- Tek sayfalık belgeyi hazırlayın - Yukarıdaki tüm bilgileri acil durumlarda kullanılmak üzere tek bir sayfada özetleyin. Aşağıdakileri ekleyin: Kritik hizmetler ve asgari çalışma durumu - Hayati sistemler ve sorumluları - İzolasyon noktaları ve bağımlılıklar - Eşik değerler ve karar verme yetkisi - Manuel operasyon planı - Asgari dış veri gereksinimleri - Yeniden kurulum hazırlık durumu ve eksiklikler

CI Fortify veMetaDefender™ Platformu

Son yirmi yılda birçok sektör, dijital dönüşüm ve artan bağlantı olanakları sayesinde verimliliğini önemli ölçüde artırdı. CI Fortify, gerçek dayanıklılığın daha fazla bağlantı değil, daha az bağlantıyla çalışabilme becerisini gerektirdiğini hatırlatıyor. Bu konuyu ciddiye alan kuruluşlar, olaylar sırasında operasyonel sürprizleri azaltma eğiliminde oluyor ve siber yönetişim ile mühendislik uygulamaları arasında daha net bir uyum sağlıyor.

Basınç testi basit: İzolasyon koşullarında işletme, kritik hizmetleri güvenli bir şekilde sürdürebiliyor mu? Güven düzeyinin düşük olduğu durumlarda, hayati öneme sahip sistemleri hızlı bir şekilde yeniden kurabiliyor mu?

OPSWAT MetaDefender , bu iki temel dayanıklılık gereksinimini — izolasyon hazırlığı ve güvenilir yeniden yapılandırma — doğrudan karşılayan özel olarak tasarlanmış özellikler sunar.

MetaDefender Industrial Firewall , en kritik katmanlarda BT ve OT ağları arasında güçlü bir segmentasyon uygulayarak, kuruluşların ağ izolasyonunu hayata geçirme ve sürdürme yeteneğini güçlendirir. ICS, OT ve SCADA ortamları için özel olarak tasarlanan MetaDefender Industrial Firewall , Purdue Modeli'nin 2'den 3,5'e kadar olan katmanlarındaFirewall ve fiziksel süreçlere en yakın varlıkları korur.

Firewall Modu, normal ağ trafiğini izleyip öğrenmeye yardımcı olur ve meşru operasyonel davranışları yansıtan güvenlik politikalarını otomatik olarak oluşturur; böylece üretimi kesintiye uğratmadan kesin izolasyon sınırları tanımlanıp uygulanabilir. Protokol Özel Derin Paket İnceleme, Modbus, EtherNet/IP, S7Comm, DNP3, OPC-UA, BACnet, PROFINET ve diğerleri dahil olmak üzere endüstriyel protokoller üzerinde ayrıntılı görünürlük ve kontrol sağlar; böylece operatörlerin protokol düzeyinde anormal trafiği, sıfırıncı gün tehditlerini ve DoS/DDoS saldırılarını engellemesini mümkün kılar. İzolasyon uygulandığında, bu kontrol düzeyi yalnızca yetkili ve gerekli iletişimin devam etmesini sağlar.

Dayanıklı donanım, aşırı sıcaklıkların yaşandığı zorlu endüstriyel ortamlar için tasarlanmıştır ve MetaDefender OT Security ile yerel olarak entegreOT Security sürekli varlık görünürlüğü ileOT Security saldırı tespit ve önlemeOT Security harici bağlantı kesildiğinde bile durum farkındalığı korunur. Son sürümlerdeki IPsec ve OpenVPN desteği, kurtarma işlemleri sırasında kontrollü tedarikçi erişimi veya çoklu tesis koordinasyonu gerektiğinde, bölümlere ayrılmış veya izole edilmiş OT ağları arasında güvenli ve şifreli iletişim kurulmasını sağlar.

MetaDefender Storage Security , CI Fortify'ın ikinci ilkesini doğrudan destekler: güvenilir kaynaklardan hayati sistemlerin yeniden oluşturulabilmesi. Tehlikeye maruz kalmış bir ortamı geri yüklemek için herhangi bir yedekleme, ürün yazılımı görüntüsü, yapılandırma dosyası veya yazılım güncellemesi kullanılmadan önce, kuruluşlar bu kurtarma varlıklarının olaya neden olmuş olabilecek kötü amaçlı yazılımlardan arınmış olduğuna emin olmalıdır.

MetaDefender Storage Security , Metascan™ Multiscanning teknolojisiyle depolanan dosyaları birden fazla kötü amaçlı yazılım önleme motoru kullanarak aynı anda tarayarak, 200'den fazla dosya türündeki gizli tehditleri etkisiz hale getirmek için Deep CDR™ Teknolojisini uygulayarak ve dosya tabanlı güvenlik açığı değerlendirmeleri gerçekleştirerek bu sorunuStorage Security ; tüm bunlar şirket içi, hibrit veya bulut depolama ortamlarında gerçekleştirilir.

SMB/NFS uyumlu NAS, NetApp, Dell EMC, Amazon S3 ve Microsoft Azure dahil olmak üzere çok çeşitli depolama platformlarıyla entegre olur; bu sayede kuruluşlar, altyapıdan bağımsız olarak yedekleme depolarının güvenliğini sağlayabilir. Periyodik ve gerçek zamanlı tarama özellikleri, yedekleme bütünlüğünün yalnızca ilk depolama noktasında kontrol edilmesini değil, sürekli olarak doğrulanmasını sağlar. Bu, düşük güvenilirlik koşullarında yeniden oluşturma kararı alındığında, operatörlerin zaten tehlikeye girmiş bir ortama ek risk getirmek yerine, doğrulanmış ve iyi olduğu bilinen kurtarma varlıklarını kullanmaya devam edebilecekleri anlamına gelir.

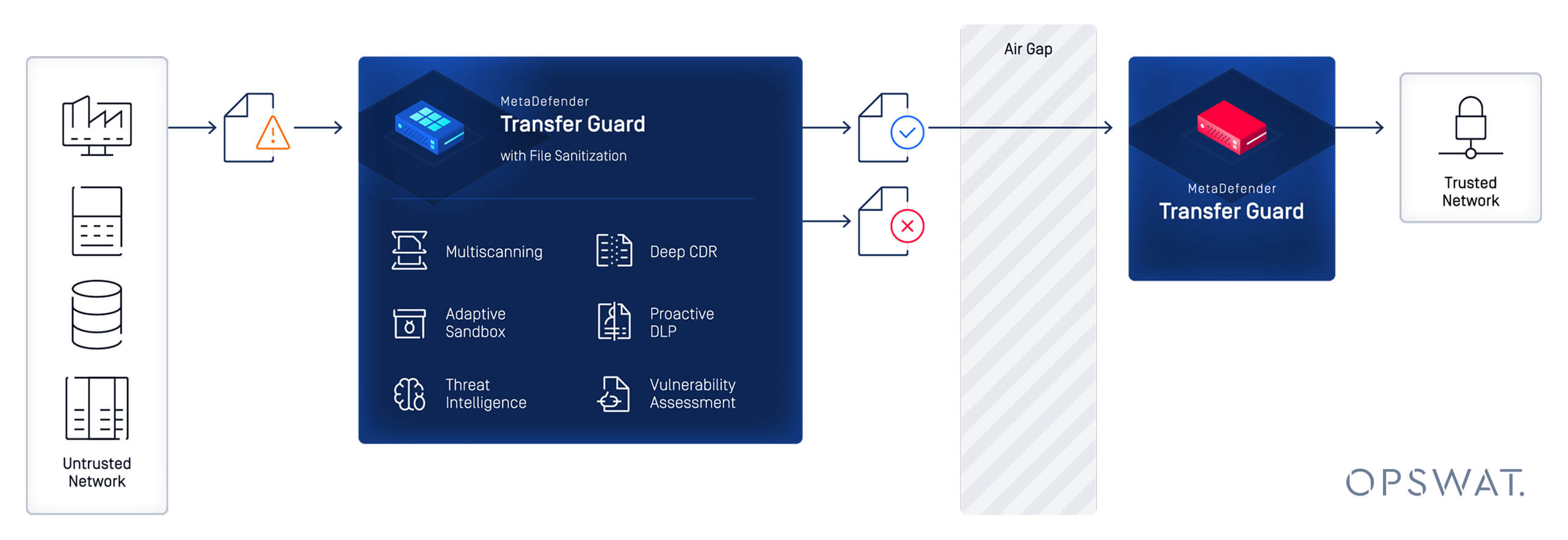

MetaDefender Managed File Transfer MFT) ve MetaDefender X (eski adıyla Transfer Guard), güven sınırları arasında dosya aktarımı için güvenli ve ilke tabanlı mekanizmalar sunarak bu yetenekleri daha da genişletir; bu, hem normal operasyonlar sırasında hem de olay kurtarma süreçlerinde hayati bir gerekliliktir.

MetaDefender MFT , şirket içi ekipler, dış yükleniciler ve bölümlere ayrılmış güvenlik bölgeleri arasında güvenli dosya alışverişiniMFT ; her dosya, korunan ortama kabul edilmeden önce Deep CDR™ Teknolojisi, Multiscanning ve Proaktif DLP™ teknolojilerinden geçirilir.

MetaDefender X, optik diyot teknolojisini kullanarak donanım düzeyinde tek yönlü veri aktarımını sağlar ve korunan bölgeye geri yönlendirilebilir hiçbir bağlantının bulunmamasını garanti eder. Bu özellik, izolasyonu sürdürürken güvenlik açısından kritik telemetri verilerinin, yamaların veya operasyonel verilerin tek yönde güvenli bir şekilde akışını sağlamak için vazgeçilmez bir yetkinliktir.

Bu çözümler bir araya geldiğinde, CI Fortify ile uyumluluk için çok katmanlı ve pratik bir temel oluşturur: segmentasyonu zorunlu kılmak, güven sınırları arasındaki veri akışlarını kontrol etmek, kritik sistemleri dosya kaynaklı ve ağ kaynaklı tehditlerden korumak ve yedekleme ile kurtarma iş akışlarının doğrulanmış, güvenilir varlıklar üzerine kurulmasını sağlamak.

Giderek artan siber tehditler ve dayanıklılık gereklilikleriyle başa çıkmaya çalışan kritik altyapı işletmecileri için, izolasyona hazır bir OT mimarisi oluşturmak artık bir tercih meselesi değil; temel bir gerekliliktir.

OPSWAT OT dayanıklılığını nasıl artırabileceğini ve CI Fortify ilkelerini nasıl destekleyebileceğini öğrenin; bugün bir uzmanla iletişime geçin.