Sektör Bağlamı ve Tehdit Ortamı

ENISA'nın Birlik'te Siber Güvenliğin Durumuna ilişkin 2024 Raporu'na göre, AB 2023 ve 2024 yılları boyunca siber olaylarda sürekli bir artış yaşamış, fidye yazılım ve DDoS (dağıtık hizmet reddi) saldırıları rapor edilen olayların yarısından fazlasını oluşturmuştur.

Bu saldırılar genellikle telekom operatörleri gibi NIS2 Direktifi kapsamında gerekli görülen ve kesintiye uğraması hem ulusal hem de sınır ötesi hizmetleri istikrarsızlaştırabilecek altyapıları hedef almıştır.

Dünya Ekonomik Forumu, siber güvenliğin karmaşıklığının, aşağıdakiler de dahil olmak üzere kesişen riskler nedeniyle arttığını bildirmektedir:

- Bölünmüş küresel düzenleyici gereklilikler

- Artan tedarik zinciri karşılıklı bağımlılıkları

- Kimlik avı ve deepfakes dahil olmak üzere yapay zeka odaklı siber suçlar

Gerçek zamanlı veri alışverişine, güvenli iş ortağı entegrasyonuna ve kesintisiz hizmetlere duyulan güven, sürekli bir tehdit ortamı yaratmaktadır. Telekomünikasyon şirketleri, kesintisiz hizmet ve dış ortaklarla güvenli işbirliği sağlamak için genel dosya işleme araçlarından daha fazlasına ihtiyaç duymaktadır.

Bu telekom şirketi, bölümlere ayrılmış ortamlar arasında dosya aktarımlarını hassasiyetle yönetme ihtiyacını fark etti. Onlar için uyumluluk yükümlülükleri, operasyonel değişkenlik ve dosya kaynaklı kötü amaçlı yazılım tehdidi, geleneksel, herkese uyan tek boyutlu modelleri yetersiz kılıyordu.

Secure Dosya Aktarımları ile Güvenlik ve Uyum Risklerini Azaltma

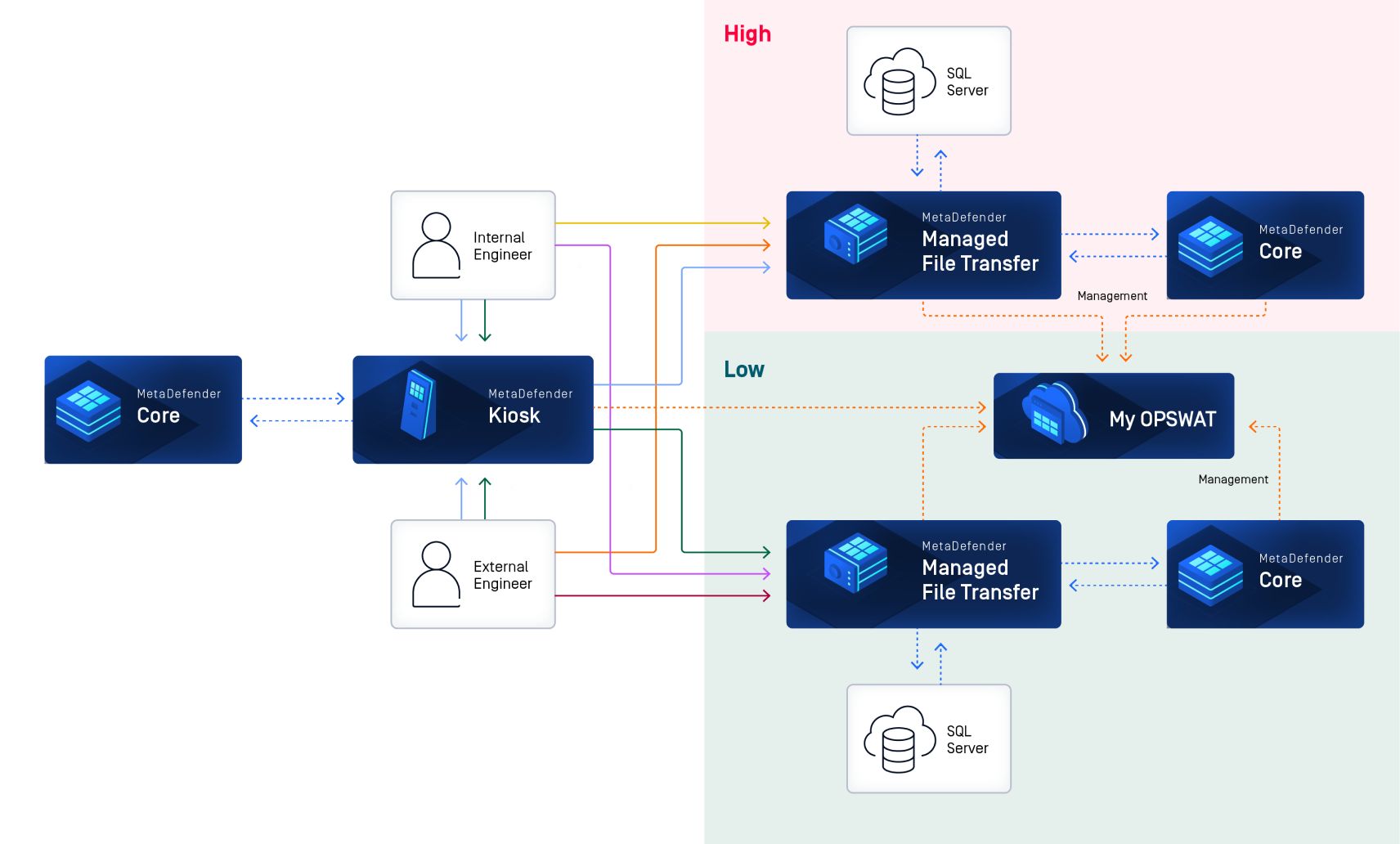

Kuruluşun temel operasyonları büyük ölçüde dosyaların dahili sistemler, çalışan cihazları ve harici iş ortakları arasında zamanında ve ilkelere uygun şekilde taşınmasına bağlıdır. Bu dosya aktarımları, üçüncü taraf kullanıcı portallarından korumalı yönetici iş istasyonlarına kadar değişen güvenlik seviyelerine sahip ortamlarda gerçekleşir.

Temel bir operasyonel gereksinim, tehdit önleme, denetlenebilirlik veya mevzuata uygunluktan ödün vermeden, bölümlere ayrılmış düşük güvenlikli ve yüksek güvenlikli ortamlar arasında çift yönlü dosya akışlarını kolaylaştırmaktı.

3 Karara neden olan temel ihtiyaçlar:

Politika ile uyumlu transferler sağlayın

Önceden yapılandırılmış güvenlik ve yönlendirme koşullarını karşıladıkları takdirde düşük ve yüksek güvenlikli ortamlar arasında aktarılması gereken dosyalar

Bölümlere ayrılmış ağlar arasında veri akışlarını yönetin

Aktarımların hem düşükten yükseğe (hariciden dahile) hem de yüksekten düşüğe (dahili harici) yönlerini desteklemesi gerekiyordu

Çeşitli operasyonel kullanım durumlarını destekleyin

Farklı işlevler, belirli politika kontrolleri ve yönlendirme koşullarına sahip farklı dosya aktarım iş akışları gerektiriyordu

Sonuç olarak kuruluş, filtreleme kurallarını uygulayabilecek, her bölge sınırında tutarlı tarama sağlayabilecek ve meta veri odaklı kararlar üzerindeki kontrolü basitleştirebilecek yeni bir çözüm arayışına girdi.

NIS2, dahili veri yönetimi politikaları ve telekomünikasyona özgü operasyonel çerçeveler gibi uyumluluk gereklilikleri tam denetim izleri, ayrıntılı erişim kontrolü ve doğrulanmamış içeriğe sıfır tolerans gerektiriyordu.

Kuruluş, güvenlik kontrollerini dosya aktarım sürecine yerleştirerek kötü amaçlı yazılımların ve sıfırıncı gün tehditlerinin girişini önlemeyi, manuel müdahaleleri azaltmayı ve kazara veri ifşalarını önlemeyi amaçladı.

Ağlar Arasında Politika Güdümlü Dosya Aktarım Kontrolü

Bu operasyonel ve güvenlik taleplerini karşılamak için kuruluş, kontrollü, güvenlik öncelikli bir dosya aktarım çerçevesinin temeliCore OPSWAT MetaDefender Core ile MetaDefender Managed File Transfer MFT)Managed File Transfer seçti.

Dağıtım, temel bir yönetişim özelliği olan MFT MFT'ye aktarımlar için Aktarım İlkesi Çerçevesi etrafında merkezlenen ilke odaklı bir kurulum getirmiştir. Bu çerçeve, dosyaların düşük güvenlikli ve yüksek güvenlikli ortamlar arasında yalnızca önceden tanımlanmış güvenlik ve meta veri tabanlı kriterleri karşıladıkları takdirde senkronize edilmesini sağlar.

Aktarım Politikası Çerçevesinin aktarım koşullarından farklı olduğunu belirtmek önemlidir. Çerçeve, bir dosyanın aktarım için uygun olup olmadığını belirleyen ilkeler kümesini temsil ederken, aktarım koşulları, uygunluk onaylandıktan sonra dosyanın nasıl yönlendirileceğini yönetir. Her hedef MFT örneği kendi koşullarını uygulayarak birleşik bir yönetişim yapısı altında özelleştirilmiş dosya yönlendirmesine olanak tanıyabilir.

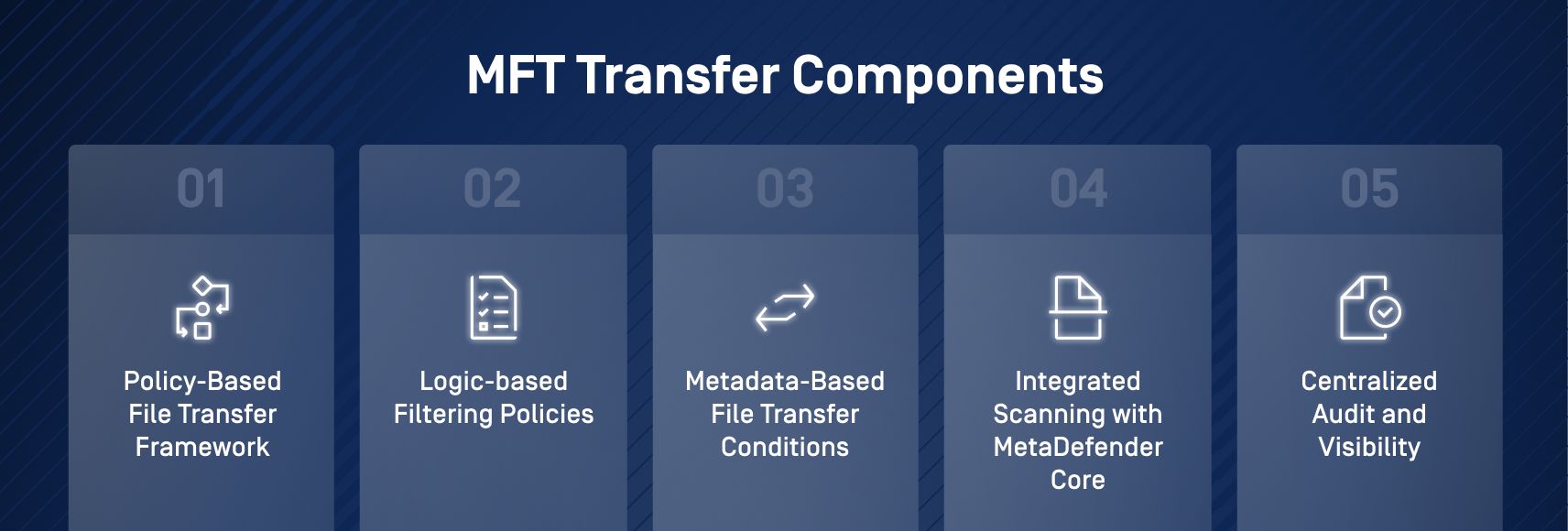

5 Temel Bileşen

1. İlke Tabanlı Dosya Aktarım Çerçevesi

Yöneticilere 'VE'/'VEYA' mantığını ve gruplandırılmış koşul kümelerini (politikalar) destekleyen sezgisel bir kural oluşturucu sağlanarak karmaşık kuralların komut dosyası olmadan oluşturulması basitleştirilmiştir.

2. Mantık Tabanlı Filtreleme Politikaları

Özelleştirilebilir kurallar, dosya adı, dosya boyutu, türü, grup üyeliği, Active Directory, Entra ID grup öznitelikleri ve içerik tabanlı dinamik yönlendirmeye göre dosya hareketini belirler. Bu, dosyaların yalnızca uygun hedef sistemlere gönderilmesini sağlar.

3. Meta Veri Tabanlı Dosya Aktarım Koşulları

Yönlendirme kararları içerik analizi sonuçları kullanılarak verilir. Örneğin, yapay zeka kullanarak yapılandırılmamış metni tanımlayıp önceden tanımlanmış kategorilere ayırarak bir dosyayı analiz ettikten sonra, "Öncelik=Yüksek" özelliği ile etiketlenmiş bir dosya, yalnızca geçerli aktarım politikası tarafından açıkça izin veriliyorsa yüksek güvenlikli hedeflere aktarılır.

4. MetaDefender Core ile Entegre Tarama

Her dosya 30'dan fazla antivirüs motoru, CDR teknolojisi ve isteğe bağlı sanal alan analizinden geçer. Bu, yalnızca temizlenmiş ve güvenilir içeriğin bölümlere ayrılmış bölgelere girip çıkabilmesini sağlar.

5. Merkezi Denetim ve Görünürlük

Tüm aktarım faaliyetleri kaydedilir, aranabilir ve kullanıcı kimliğine eşlenir, böylece hem iç denetim gereklilikleri hem de dış uyum yükümlülükleri desteklenir.

Bu politika çerçevesi, geleneksel dosya aktarımını, her dosyanın bağlamına dinamik olarak yanıt veren koşullu, güvenlikle güçlendirilmiş bir sürece dönüştürür.

Gelişen Tehditlere Karşı Son Teknoloji Güvenlik

Operasyonel karmaşıklık ve gelişen tehdit ortamının ikili baskısıyla karşı karşıya kalan kuruluş, reaktif kontrollerden dosya aktarımına yönelik sıfır güven, güvenlik öncelikli bir yaklaşıma geçmeye karar verdi.

MetaDefender Managed File Transfer MFT) ve MetaDefender Core birlikte kullanılması, kuruluşun iş açısından kritik iş akışlarında herhangi bir aksaklık yaratmadan, gelişen güvenlik ve uyumluluk gereksinimlerini karşılamasını sağladı.

Telekom sağlayıcısı artık dosya transferlerini manuel yönlendirme, e-posta tabanlı değişim veya genel amaçlı dosya paylaşım platformlarına güvenmek yerine önleme, hassasiyet ve denetlenebilirliğe öncelik veren bir çerçevede gerçekleştiriyor.

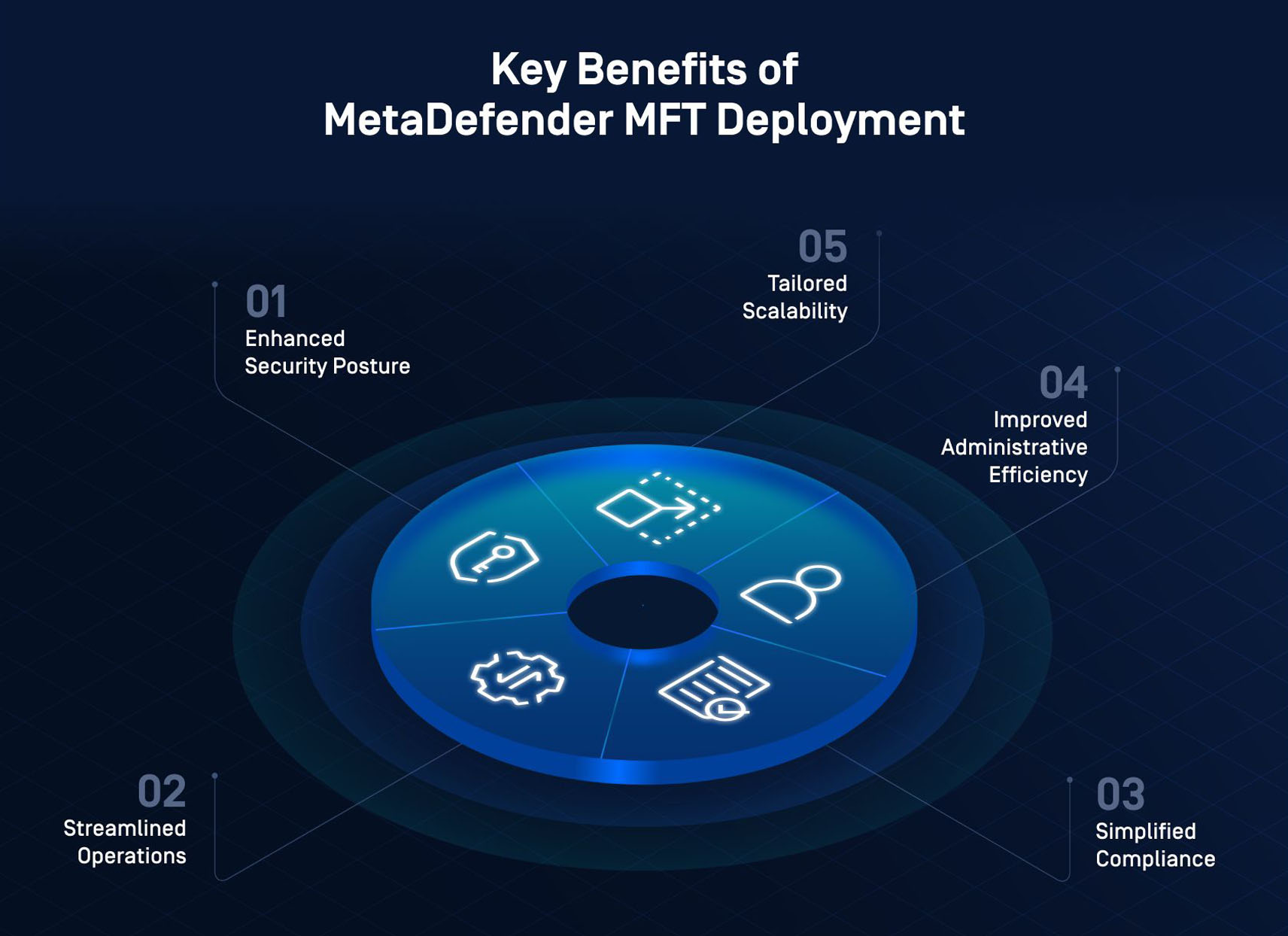

5 Temel Sonuç

1. Geliştirilmiş Güvenlik Duruşu

Dosyalar yalnızca CDR, DLP uygulaması ve meta veri tabanlı doğrulamayı içeren çok aşamalı sıkı bir güvenlik kontrolünden geçtikten sonra aktarılır. Bu da kötü amaçlı yazılımların yayılması, yanlışlıkla ifşa edilmesi ve politika ihlalleri riskini azaltır.

2. Kolaylaştırılmış Operasyonlar

Aktarım iş akışları, gömülü etiketler ve grup üyeliği kullanılarak dinamik olarak yönlendirilir ve toplu aktarım, dizin yoklama veya manuel işleme ihtiyacını ortadan kaldırır. Granüler kurallar, BT ekiplerine ek yük getirmeden gerçek zamanlı karar verme olanağı sağlar.

3. Basitleştirilmiş Uyumluluk

Dosya aktarımları, NIS2 ve dahili güvenlik standartları dahil olmak üzere sektörel çerçevelerle uyumlu politikalar tarafından yönetilir. Tam denetim izleri, şifreleme ve rol tabanlı onaylar, her aktarımın hem operasyonel hem de yasal gereklilikleri karşılamasını sağlar.

4. Geliştirilmiş İdari Verimlilik

Aktarım İlkesi Çerçevesinin kullanıma sunulması, sistem yöneticilerinin iş yükünü önemli ölçüde azaltmıştır. Mantık tabanlı kurallar ve etiketleme, komut dosyası iş akışlarını sürdürme veya birden fazla MFT örneğinde gereksiz hedef kurallarını yönetme ihtiyacını ortadan kaldırır.

5. Özel Ölçeklenebilirlik

Her bir MFT hedefi artık kendi aktarım koşulları setiyle çalışarak, kuruluşun yeni iş birimleri veya iş ortağı iş akışları eklendikçe altyapıyı uyarlamasına olanak tanıyor. Bu esneklik, yeniden yapılandırma olmadan büyümeye olanak tanır.

Dosya Güvenliğini Telekom Operasyonlarına Taşıma

Tehdit aktörleri uyum sağladıkça ve düzenleyici denetimler yoğunlaştıkça, telekomünikasyon sağlayıcıları performans veya güveni tehlikeye atmadan dosya işleme süreçlerini modernize etme konusunda artan bir baskı ile karşı karşıya kalmaktadır. Bu kuruluşun MetaDefender Managed File Transfer MFT) uygulamasını kullanması, güvenlik öncelikli dosya yönetimi yönünde stratejik bir adımdır.

Sistem artık verileri ağlar arasında basitçe taşımak yerine, her bir işlemi tanımlanmış yönetişim kurallarına göre değerlendiriyor, kontrol ediyor ve belgelendiriyor. Bu yaklaşım, kaynağı, yönü veya hedefi ne olursa olsun her dosya hareketinin tehdit önleme tedbirleri, veri koruma zorunlulukları ve operasyonel bütünlük ile uyumlu olmasını sağlar.

Kritik sistemler sıfırıncı gün tehditlerine ve kötü amaçlı yazılımlara karşı korunmalıdır. Entegre, ilke odaklı dosya aktarım çözümleri, yalnızca doğrulanmış içeriğin güvenlik sınırlarını aşmasına izin verilmesini sağlamak için gereklidir.

MetaDefender Managed File Transfer MFT) çözümünün karmaşık, düşük ve yüksek güvenlikli ortamlarda dosya güvenliğini nasıl güçlendirebileceğini öğrenmek için.