Bilgisayar korsanlığı faaliyetlerindeki eğilimleri ve sektörel yanıtları analiz eden 2024 Yıl Ortası Siber Risk Raporu 'na göre, 2024 yılında tazminat taleplerinde en büyük artış iki sektörde görüldü: imalat ve inşaat. İmalat sektörü 2023 yılında tüm tazminat taleplerinin %15,2'sinden 2024 yılında %41,7'sine yükselmiştir.

İnovasyon Tehdit Aktörlerini Çekebilir

Geçtiğimiz 80 yıl boyunca bu şirket değişim, esnek montaj, otomasyon, bilgisayar simülasyonu, makine görüşü ve robotik gibi kavramlara öncülük etmiştir.

Bu şirket tarafından 1969 yılında tanıtılan dünyanın ilk programlanabilir mantık denetleyicisi (PLC), üretim hatlarındaki ekipmanı kontrol etmek için öncü bir teknolojiydi. Ancak, 55 yıl sonra, bu sistemler üretim ortamlarını bozmayı ve etkilemeyi amaçlayan kötü aktörler için birincil hedef haline geldi.

Güvenliği ihlal edilmiş bir PLC, saldırganların yüklenicinin iş istasyonunun eriştiği daha güvenli ağlara girmesini sağlayarak önemli riskler oluşturabilir. Kötü niyetli kişiler ayrıca USB drop saldırılarıyla bu şirketin üretim tesislerinin dışında kötü amaçlı yazılım yayma umuduyla insanların merakını hedef alıyor.

Yükleniciler Industrial Ağlara Nasıl Riskler Getirebilir?

Yüksek güvenlikli kritik bir ağı ihlal etmek için tehdit aktörleri genellikle üçüncü taraf mühendisleri ve yüklenicileri hedef alır.

İlk olarak, bilgisayar korsanı internete bağlıyken düşük seviyede koruma sağlayabilen bir Programlanabilir Mantık Denetleyicisini (PLC) ele geçirir. Ardından, mühendisleri kandırarak mühendislik iş istasyonlarından ele geçirilmiş PLC'ye bağlanmalarını sağlarlar.

Bir mühendis, meta verileri, konfigürasyonları ve metin kodunu güvenliği ihlal edilmiş PLC'den kendi iş istasyonuna aktaran bir yükleme prosedürü başlattığında güvenlik açıklarından yararlanılır. Ele geçirilen cihaz artık saldırganın PLC'leri yüklenicinin iş istasyonunun erişebildiği diğer, daha güvenli ağlara hacklemesini sağlar.

Güvenlik araştırmacıları 'Evil PLC Attack' olarak bilinen bu saldırı yöntemini tespit etmişlerdir. Araştırmaları sırasında, ABB (B&R Automation Studio), Emerson (PAC Machine Edition), GE (ToolBoxST), Ovarro (TwinSoft), Rockwell Automation (Connected Components Workbench), Schneider Electric (EcoStruxure Control Expert) ve Xinje (XD PLC Program Tool) dahil olmak üzere çeşitli satıcıların mühendislik iş istasyonu yazılımlarında güvenlik açıkları tespit edildi.

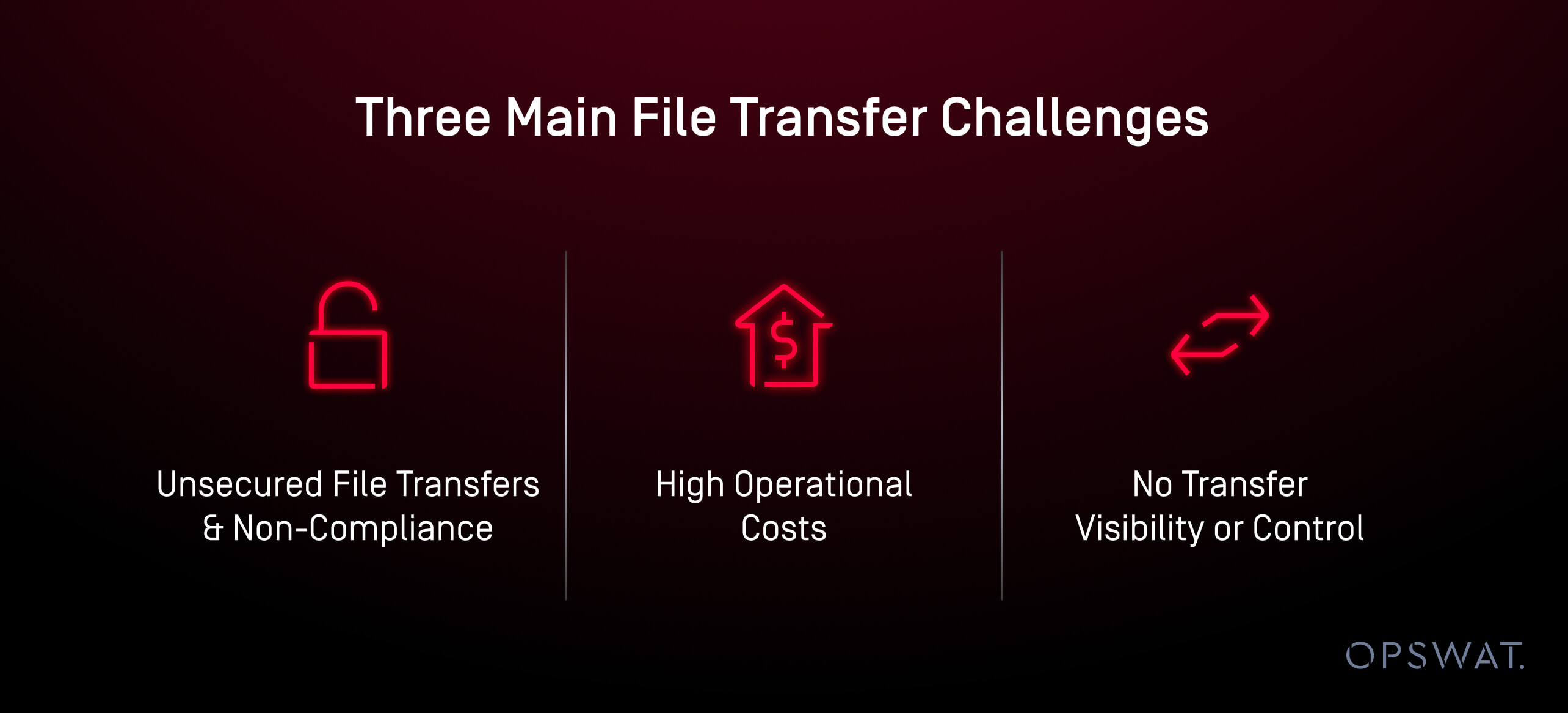

Üç Ana Dosya Aktarım Zorluğu

- Güvensiz Dosya Transferleri ve Uyumsuzluk: Entegratörler, bilinmeyen veya sıfırıncı gün kötü amaçlı yazılımları içeren potansiyel olarak kötü amaçlı iş istasyonları ile PLC'lere doğrudan bağlandı. Kötü niyetli kişiler bu şirket gibi büyük kuruluşları sadece işlerini aksatmak için değil, aynı zamanda ekonomiyi ve borsayı bozmak ya da büyük fidyeler için hedef almaktadır. Üretim hatları, bu tür siber tehditlere karşı korunmak için dışarıdaki internetle bağlantısı olmayan hava boşlukludur.

- Yüksek İşletme Maliyetleri: Uzun süreli dosya güvenliği kontrolleri, üçüncü taraf yükleniciler için uzun bekleme sürelerine yol açtı ve bu da önemli ancak önlenebilir harcamalara neden oldu. Bir üretim hattı çöktüğünde, kaybedilen gelirin her saati için 1 milyon dolara mal olur. Bu nedenle şirket, üretim hatlarını siber tehditlerden korumak için büyük çaba sarf eder.

- Transfer Görünürlüğü veya Kontrolü Yok: Rol tabanlı kontrol olmadan, hangi dosyaların gönderildiğini, dosyaları kimin aktardığını ve nereye gönderildiğini denetlemek mümkün değildi.

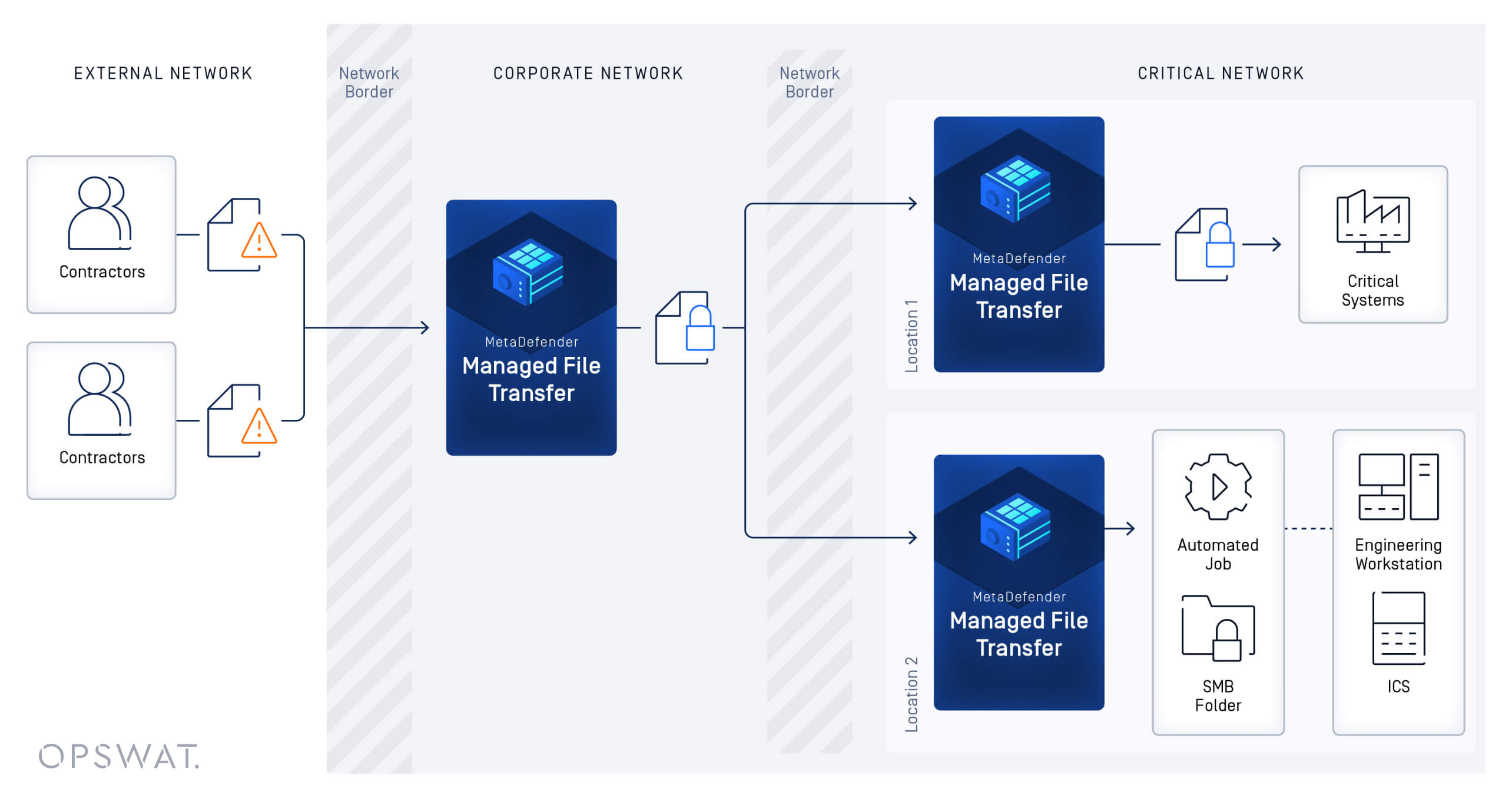

OPSWAT Çözümü: MetaDefender Managed File Transfer MFT)

MetaDefender Managed File Transfer ( MFT ) ile bu şirket üretkenliği ve güvenliği önemli ölçüde artırarak yeni görünürlük ve kontrol uyguladı. Tek bir genel kullanıma açık MFT misafir portalı artık tüm dosya yüklemeleri ve transferleri için birincil merkez görevi görüyor.

Bu, dış kullanıcılar ve operatörler dosya aktarım esnekliği ve hızı yaşarken OT altyapıları için yüksek düzeyde koruma sağlamalarına olanak tanır. Çalışanlar, yüklenici erişiminin sona erme tarihleri üzerinde tam kontrol sahibidir ve savunmasız PLC'lere yönelik siber güvenlik riski artık azaltılmıştır.

Sürekli veri akışını sağlamak ve tesis operasyonlarını kesintisiz sürdürmek için USB çubukları ve SD kartlar gibi çevresel ortamları yasakladılar. Bu durum, satıcıların üretim hatlarında PLC cihaz yazılımını güncelleme kabiliyetini etkiledi.

Amaç, tüm üretim iş istasyonlarındaki USB bağlantı noktalarını devre dışı bırakmaktı - küresel olarak 12.500 bağlantı noktası ve sneakernet sürecini kalıcı olarak durdurmak.

Süreç, güvenli dosya aktarımlarıyla başlar. Yükleniciler, OT/endüstriyel ortamlara ulaşmadan önce dosyalarını MetaDefender Managed File Transfer MFT) sistemlerine yükler. Bu ön hazırlık süreci, verimliliği artırmanın yanı sıra programlanabilir lojik kontrolörlere (PLC) yönelik olası saldırılara karşı sağlam güvenlik önlemleri de sağlar.

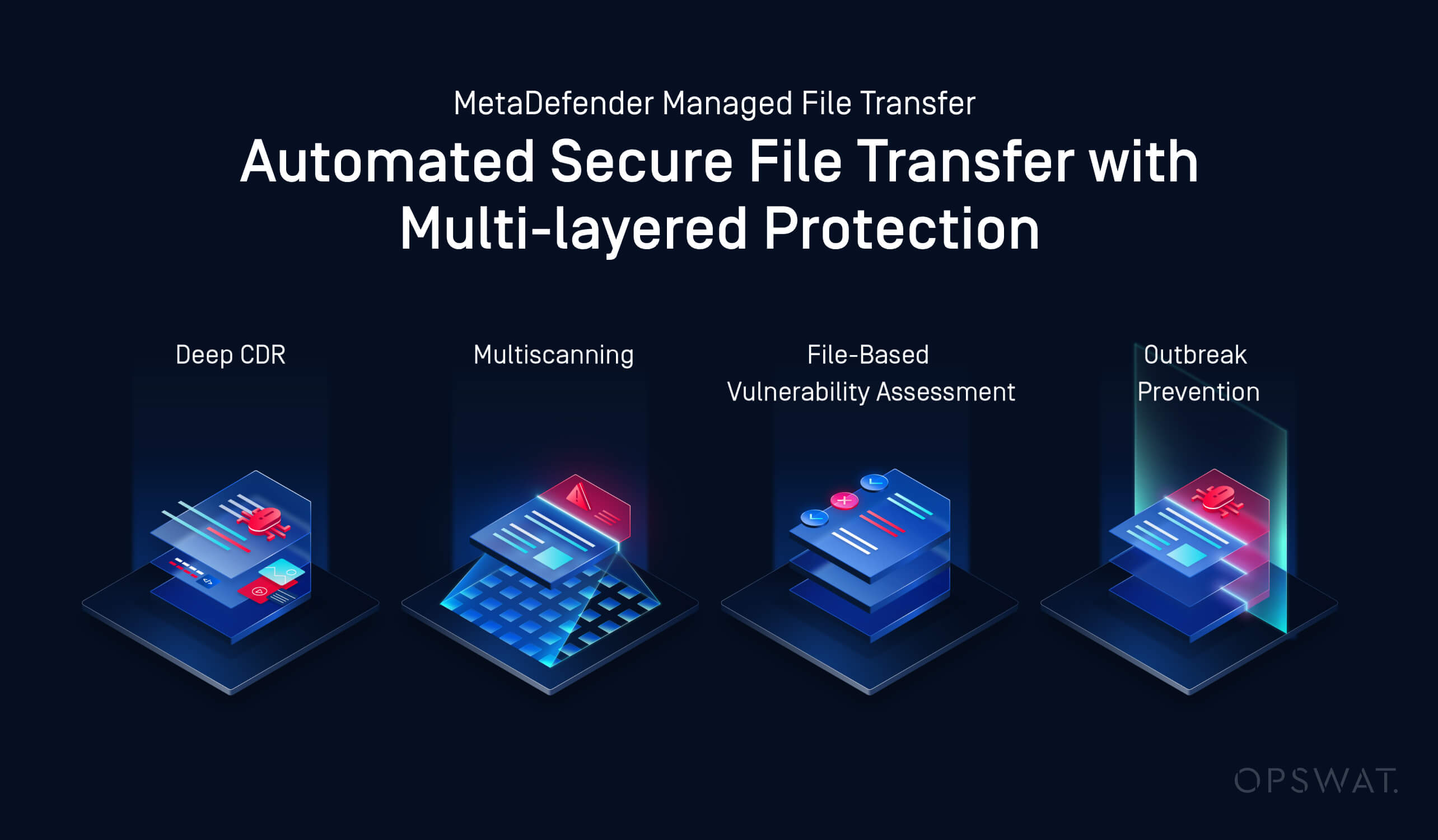

Bu sürecin bir parçası olarak, yüklenen dosyalar aşağıdakilerin bir kombinasyonu kullanılarak taranır Multiscanning—30'a kadar kötü amaçlı yazılımdan koruma motoru kullanılır— ve dosya tabanlı sıfır gün tehditlerini etkisiz hale getiren Deep CDR™ Teknolojisi (İçerik Etkisizleştirme ve Yeniden Yapılandırma) kullanılarak taranır. Bu dosyalar kapsamlı bir şekilde tarandıktan sonra, belirlenen konumlara teslim edilir ve burada güvenlik açıkları değerlendirmeleri ve salgın önleme teknolojileri dahil olmak üzere ek analizler yapılarak güvenliği sağlanır.

MetaDefender Managed File Transfer MFT) ayrıca dosya aktarım sürecini otomatikleştirerek manuel işlem gerekliliğini ortadan kaldırır ve hataları önemli ölçüde azaltır. Bu otomasyon, yüklenicilerin OT ortamına hızlı bir şekilde erişmesini sağlarken, dosyalar çok katmanlı güvenlik doğrulamasından geçer ve şirketin yeni düzeyde operasyonel çeviklik, kontrol ve verimlilik elde etmesini mümkün kılar.

Ayrıca, çözüm çalışanlar için net görünürlük ve kontrol sağlar. Dahili OT dosya transferlerini kolaylaştırmak için kolayca misafir hesapları oluşturabilir ve yüklenicilerin hangi uydu konumlarıyla senkronize olabileceğini düzenleyebilirler. Bu misafir hesapları son kullanma tarihleriyle birlikte gelir ve bir yüklenicinin sisteme ne kadar süreyle erişebileceğini sınırlayarak güvenliği artırır.

Dosya yönetimi de merkezileştirilerek birden fazla konum arasında sorunsuz ve güvenli aktarımlara olanak sağlanmıştır. Bu merkezi yaklaşım, ister farklı organizasyonel birimler arasında ister dış ortaklarla olsun, karmaşık dağıtım senaryolarını destekler.

Güvenlik, yüklenicilerin ve tedarikçilerin dosyalara ve işlevlere yalnızca amirleri tarafından yetkilendirildikleri şekilde erişmelerine izin verilmesini sağlayan rol tabanlı erişim kontrolü ile daha da güçlendirilmiştir. Bu ayrıntı katmanı, veri koruma düzenlemeleriyle uyumluluğu sağlar.

Erişim kontrolü, konum tabanlı yönetime de uzanır. Yüklenicilerin misafir hesapları, atanan kullanıcı ayrıcalıklarıyla belirlenen MetaDefender Managed File Transfer MFT) konumlarıyla sınırlandırılır, böylece hassas sistemlere yalnızca yetkili personel erişebilir. Hesap verebilirliği sağlamak için sistem, tüm kullanıcı erişimlerini, veri hareketlerini ve sistem olaylarını günlüğe kaydeder ve denetlenebilen ayrıntılı geçmiş kayıtları oluşturur.

Çözümün güvenlik önlemleri bununla da bitmiyor. Yinelenen dosya analizini kullanarak kötü amaçlı yazılım salgınlarını sürekli olarak izler. Multiscanning ve Sandbox potansiyel sıfırıncı gün kötü amaçlı yazılımlarını tespit etmek ve etkisiz hale getirmek için teknolojiler. Dosyalar her taramada en son virüs tanımlarına göre kontrol edilir ve sistem gelişen tehditlere karşı korunur.

Deep CDR™ Teknolojisi, dosyalara gömülü potansiyel olarak zararlı aktif içeriği etkisiz hale getirerek sofistike saldırıları önlemede önemli bir rol oynar ve aynı zamanda dosya işlevselliğinin bozulmamasını sağlar. Bu teknoloji 175'ten fazla dosya formatını destekler ve 1.000'den fazla dosya türünü doğrular, böylece çok çeşitli veriler için kapsamlı koruma sağlar.

Son olarak, Adaptive Sandbox özelliği, önceden bilinmeyen tehditleri sınıflandırmak için statik dosya analizi, dinamik tehdit algılama ve makine öğrenimi algoritmalarını birleştirir. Bu özellik aynı zamanda otomatik tehdit avcılığı ve gerçek zamanlı tanımlamayı daha geniş tehdit istihbarat sistemleriyle entegre ederek proaktif savunma önlemlerinin alınmasını sağlar.

Buna ek olarak, OPSWAT'un patentli File-Based Vulnerability Assessment yazılım bileşenleri, yükleyiciler ve diğer ikili dosyalar arasındaki güvenlik açıklarını ilişkilendirmek için milyarlarca veri noktası kullanarak uygulamalar ve dosyalar içindeki güvenlik açıklarını tespit eder. Bu teknoloji, kurulumdan önce riski etkili bir şekilde azaltarak sistemin genel güvenliğine ve bütünlüğüne katkıda bulunur.

Sonuçlar ve Tepkiler

OPSWAT MetaDefender Managed File Transfer MFT) uygulamasının devreye alınması, bu küresel otomotiv şirketinin dosya aktarımlarının güvenliğini ve verimliliğini önemli ölçüde artırarak, OT altyapısını potansiyel tehditlerden korurken kesintisiz operasyonları garanti altına almıştır.

Bu, yalnızca ekipler arasında değil, küresel çapta 15 üretim tesisinde, kurumun siber güvenlik ayak izini ve farkındalığını önemli ölçüde artırmak ve yeni bir siber güvenlik kültürü çağı başlatmak için gerçekten işbirliğine dayalı bir çabaydı.

Çözümün devreye girmesiyle birlikte otomotiv şirketinin iş akışında herhangi bir kesinti yaşanmıyor.

OPSWAT sektör lideri MFT MetaDefender Managed File Transfer MFT)'in kritik altyapınıza nasıl fayda sağlayabileceği hakkında daha fazla bilgi edinmek için bugün OPSWAT iletişime geçin.