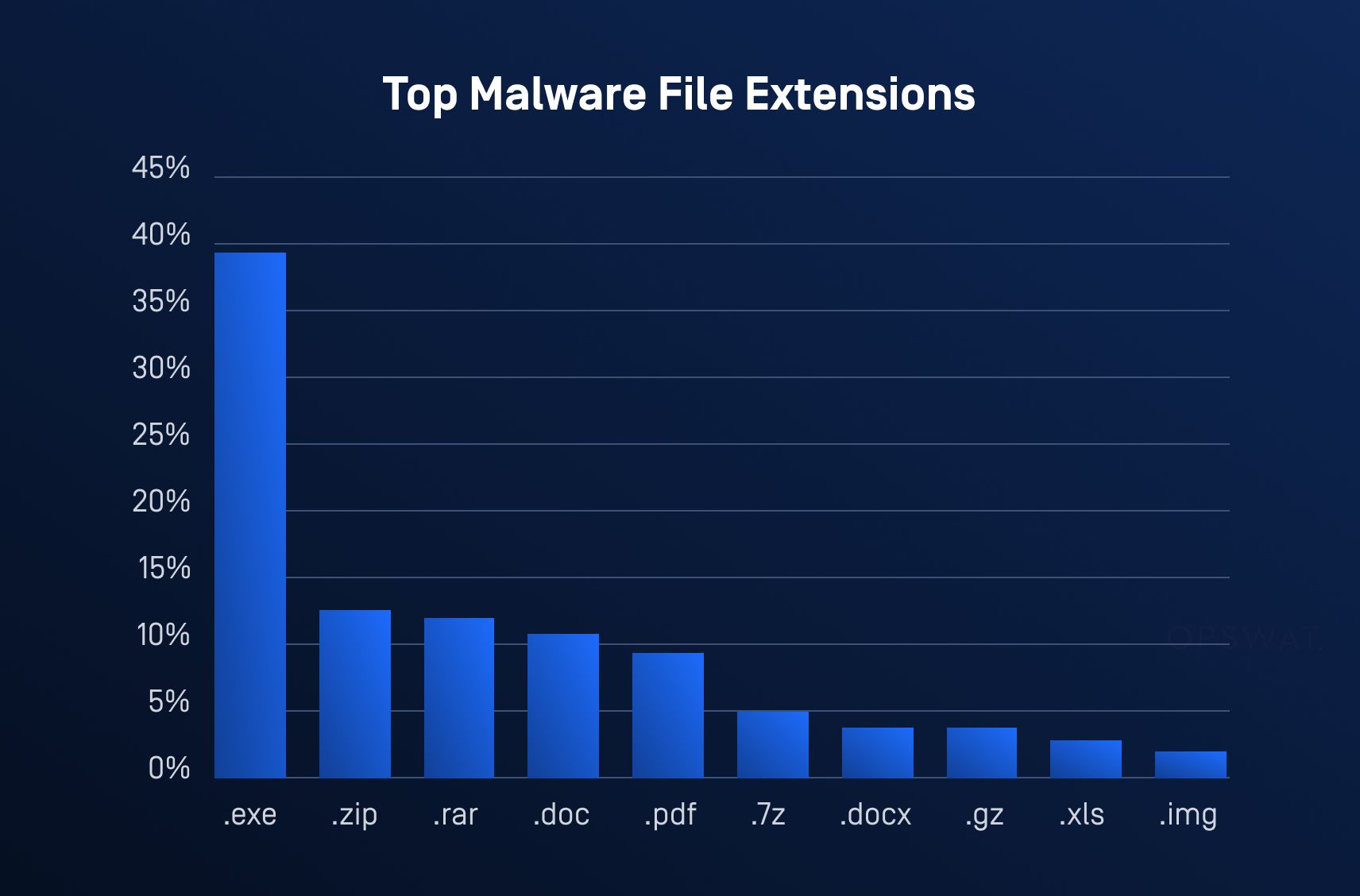

ZIP ve RAR gibi arşiv dosyası formatları, kötü amaçlı yazılım dağıtımı için en yaygın araçlardan biri olarak ortaya çıkmış ve siber suçlulara kötü amaçlı yükleri dağıtmak için güvenilir ve etkili bir yol sunmuştur. HP Wolf Security'nin tehdit araştırmasına göre, yalnızca 2024 yılının 2. çeyreğinde, arşiv dosyaları tüm kötü amaçlı yazılım dağıtım yöntemlerinin %39'unu oluşturdu ve bu da onları saldırganlar için en iyi seçenek haline getirdi. Bilgisayar korsanları, görünüşte zararsız olan arşivlerin içine zararlı komut dosyaları, yürütülebilir dosyalar veya kimlik avı içerikleri yerleştirerek bu formatlara duyulan güven ve aşinalıktan faydalanıyor.

ZIP formatının modüler mimarisinden yararlanma, dosya başlıklarını manipüle etme ve arşiv dosyalarını birleştirme gibi sofistike teknikler, saldırganların tespit sistemlerini atlamasına ve yüklerini tespit edilmeden çalıştırmasına olanak tanır. Bu formatların yaygın olarak benimsenmesi ve geleneksel güvenlik önlemlerinden kaçma yetenekleri, önemli ve gelişen bir tehdit olarak rollerinin altını çizmektedir. Bu blogda, bu saldırı tekniklerinin arkasındaki teknik mekanizmaları tartışacak, etkinliklerini analiz edecek ve bu arşiv tabanlı tehditleri tespit etmek ve önlemek için pratik adımlar sunacağız.

Senaryo 1 - Arşiv Dosyası Birleştirme

Kaçamak arşiv dosyası birleştirmenin ustalığı, verilerin işlevselliğini ve erişilebilirliğini korurken, birden fazla arşiv dosyasını geleneksel algılama yöntemlerini veya kısıtlamaları atlayacak şekilde akıllıca birleştirme yeteneğinde yatmaktadır. Bu teknik genellikle dosya boyutu sınırlarını aşmak, içeriği gizlemek veya veri depolamayı benzersiz şekillerde optimize etmek gibi yaratıcı veya alışılmadık senaryolarda kullanılır.

Bu kaçınma taktiğinin etkinliği, farklı ZIP ayrıştırma araçlarının birleştirilmiş dosyaları işlerken sergiledikleri farklı davranışlardan kaynaklanmaktadır:

- 7-Zip: Yalnızca ilk ZIP arşivini ayrıştırır, bu arşiv iyi huylu olabilir ve sonraki arşivlerde gömülü olan kötü amaçlı yükü gözden kaçırabilir.

- WinRAR: ZIP yapılarının yalnızca son kısmını işler ve görüntüler.

- Windows Dosya Gezgini: Birleştirilmiş dosyayı tamamen açamayabilir. Ancak, dosya .RAR uzantısıyla yeniden adlandırılırsa, ilkini atlayarak yalnızca ikinci ZIP arşivini oluşturabilir.

Birleştirilmiş ZIP dosyalarının işlenmesindeki bu tutarsızlık, saldırganların belirli ZIP ayrıştırıcılarının erişemediği veya erişmek için tasarlanmadığı arşiv bölümlerine kötü amaçlı yükler yerleştirerek tespit mekanizmalarından kaçmasına olanak tanır.

Senaryo 2 - Yanıltıcı Arşiv Dosyaları

Bir Arşiv Olarak MS Office

Çoğu kişi arşivleri düşündüğünde aklına hemen ZIP, RAR veya belki de TAR dosyaları gelir. Bunlar gerçekten de yaygın arşiv formatları olsa da, olasılıkların yalnızca bir kısmını temsil ederler. Pek çok modern dosya biçimi, temel uygulamalarında arşiv yapılarından yararlanır ve bu genellikle hemen fark edilmeyen şekillerde gerçekleşir.

Örneğin, Microsoft Office 2007 dosyaları (.docx, .xlsx, .pptx) arşiv yapılarını kullanır. Saldırganlar, standart PowerPoint sunumları gibi görünen ancak dahili olarak ZIP arşivleri olan (50 4B 03 04 imzasıyla başlayan) .pptx dosyaları oluşturarak bu durumdan faydalanırlar. Saldırgan, arşivin içine meşru bir XML dosyası veya gömülü bir görüntü olarak gizlenmiş kötü amaçlı bir yük yerleştirir.

Güvenlik araçları genellikle bu tehdidi gözden kaçırır çünkü dosyanın altında yatan ZIP arşivini analiz etmek yerine dosyayı uzantısına ve yapısına göre .pptx olarak ele alırlar. WinRAR veya 7-Zip gibi araçlar dosyanın içeriğini ortaya çıkarabilirken, otomatik tarayıcılar dosya türüne odaklanarak gizli yükü gözden kaçırır.

Saldırganlar ZIP arşivinin iç yapısını değiştirerek, örneğin standart olmayan dosya adları kullanarak veya yükü belirsiz konumlara gizleyerek tespit edilmekten kurtulabilirler. Bu taktik, ZIP'in esnekliğinden yararlanarak aynı imzayı korurken .pptx gibi özel dosya türlerini tanımlamasına olanak tanır.

ZIP Dosyası Olarak DWF

ZIP dosya yapısı, bazı dosya türlerinin ZIP dosya başlığının bir kısmını tasarımlarına dahil ederek benzersiz formatlar oluşturmak için yararlandığı yaygın olarak kullanılan bir formattır. Örneğin, standart bir DWF dosyası bir başlığa (28 44 57 46 20 56 30 36 2e 30 30 29) ve ardından her ikisini tek bir dosya yapısında birleştiren ZIP dosya imzasına [50 4B 03 04) sahiptir. 7-Zip gibi güvenlik araçları genellikle dosya başlığını [50 4B 03 04) olarak tanıyarak ZIP dosyalarını ayıklar. Ancak, bir DWF dosyası söz konusu olduğunda, bu araçlar bunu arşiv olmayan bir dosya olarak ele alır ve içeriğini çıkarmaya çalışmaz.

Saldırganlar, ZIP olmayan bir başlıkla (DWF başlığı gibi) başlayan ve ardından ZIP imzası ve gizli bir yük içeren kötü amaçlı dosyalar oluşturarak bu davranıştan yararlanırlar. Böyle bir dosya bir DWF görüntüleyicide açıldığında, yazılım dosyayı yasal bir belge olarak işler, eklenmiş ZIP verilerini yok sayar ve yükü devre dışı bırakır. Ancak, aynı dosya bir arşiv çıkarma aracı tarafından işlenirse, araç ZIP imzasını tanır, yükü çıkarır ve yürütür. Birçok güvenlik tarayıcısı ve ayıklama aracı bu tür gizlenmiş arşivleri tespit edemez çünkü formatını belirlemek için dosyanın ilk başlığına güvenirler.

Bu teknik oldukça etkilidir çünkü birçok aracın dosya başlıklarını işleme biçimindeki doğal bir sınırlamadan faydalanır. Derin inceleme yapmayan veya ilk başlığın ötesini taramayan güvenlik araçları, kötü amaçlı arşivin savunmalardan tespit edilmeden geçmesine izin verebilir.

OPSWAT MetaDefender Platformu ile Arşivleri Özyinelemeli Olarak Ayıklayın ve Tarayın

Modern enterprise environments depend on a variety of tools—like antivirus software, firewalls, and EDR (endpoint detection and response) systems—to detect and block malware from compromising their critical infrastructure. However, these protective measures often have weaknesses that threat actors regularly exploit. To effectively identify and counter these evasive tactics, let’s take a closer look at how the OPSWAT MetaDefender Platform can flexibly configure its core engines including Metascan™ Multiscanning, Archive Extraction, and Deep CDR™ Technology to secure your systems.

Standart Arşiv Çıkarma ile Senaryo 1'deki Tehditleri Tespit Etme

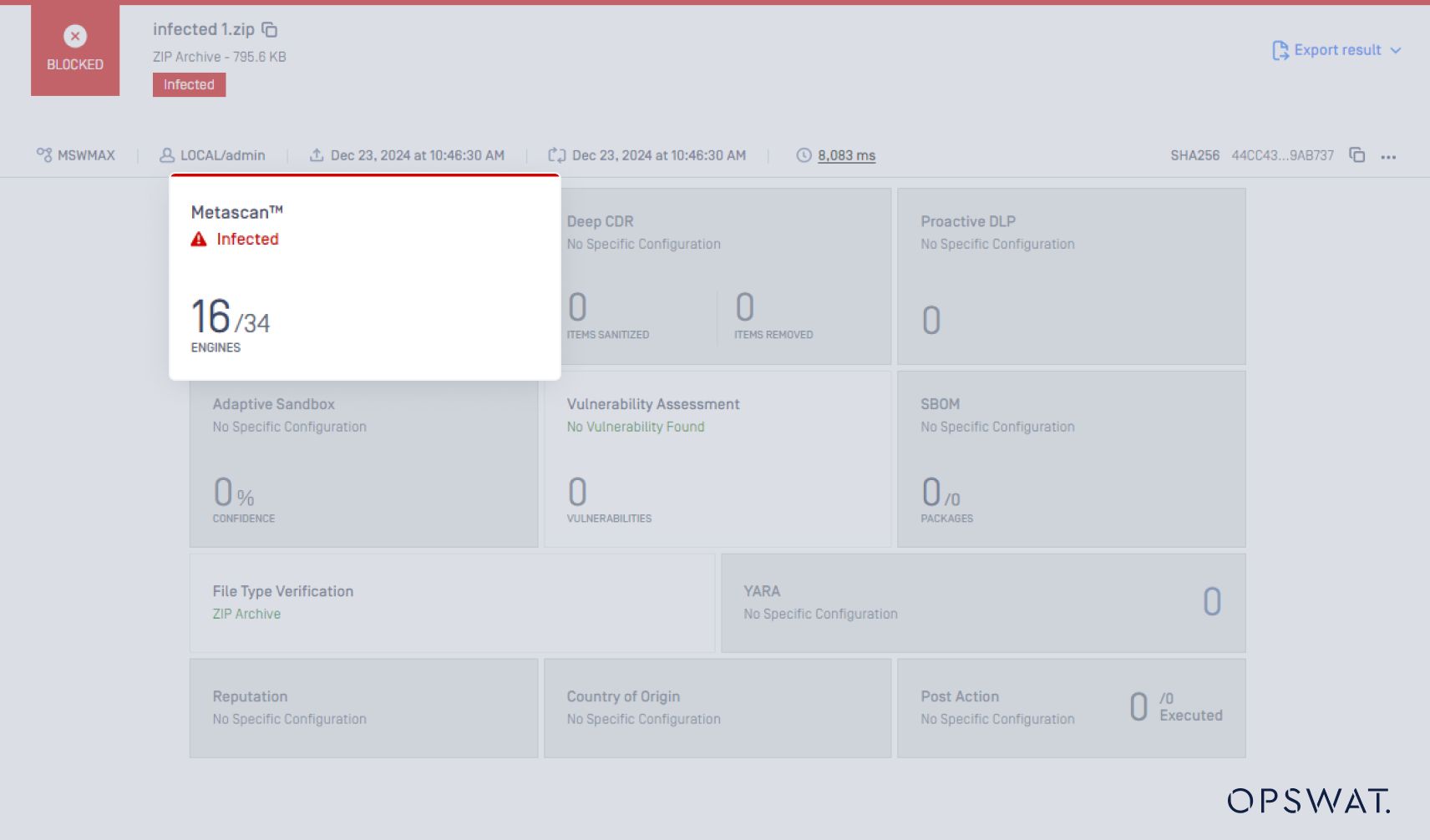

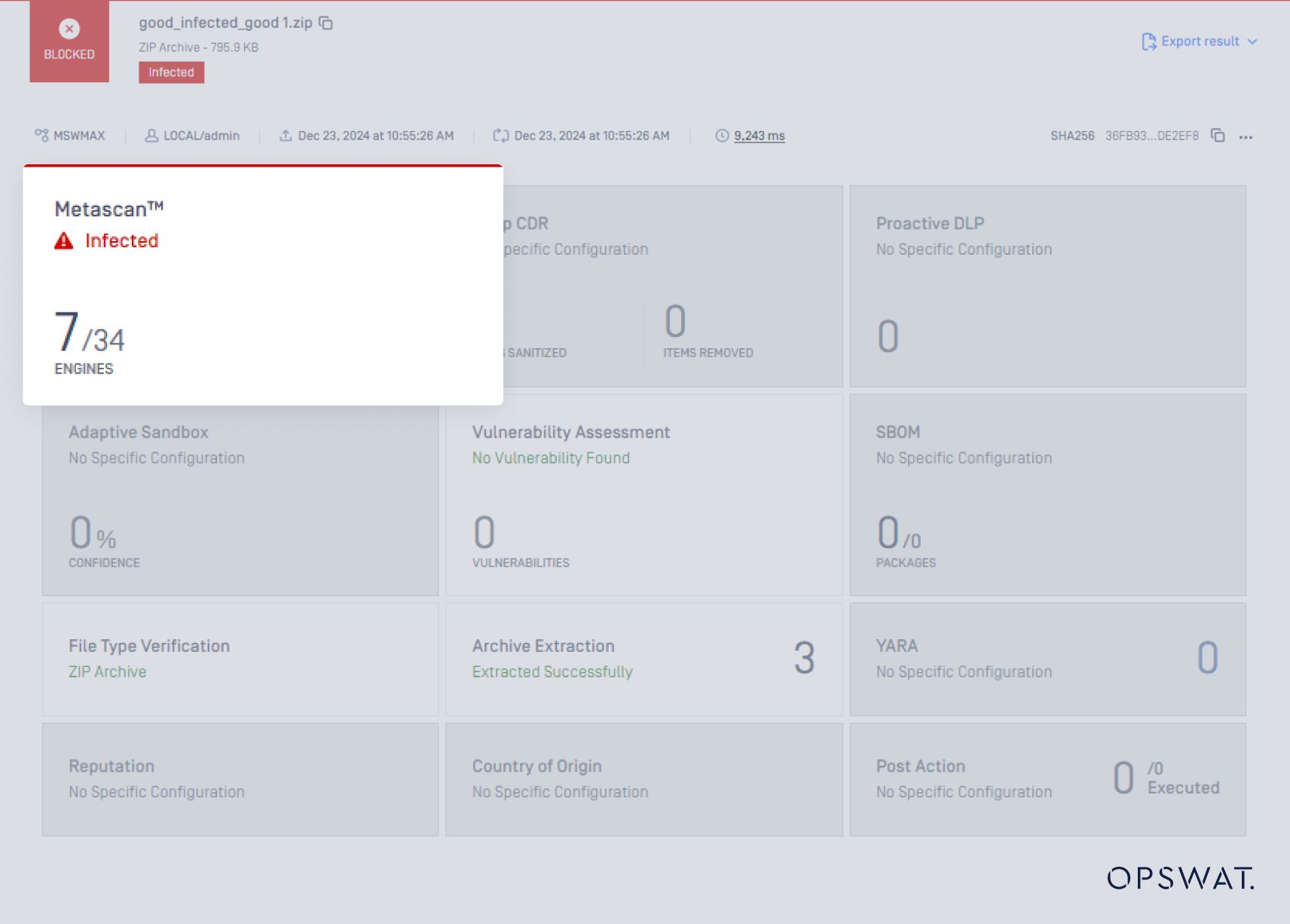

Arşiv birleştirme saldırı tekniğini göstermek için, önce ZIP dosyasını normal bir arşiv olarak gönderiyoruz ve AV (antivirüs) motorlarının ZIP çıkarma ve kötü amaçlı yazılım taraması yapmasına izin veriyoruz. 34 AV motorundan yalnızca 16'sı kötü amaçlı yazılımı tespit edebildi.

Daha sonra, normal arşiv dosyasına bir karmaşıklık katmanı ekliyoruz.

34 AV motorundan yalnızca 11'i kötü amaçlı yazılımı tespit etti. Metascan bu vakayı etkili bir şekilde ele alır.

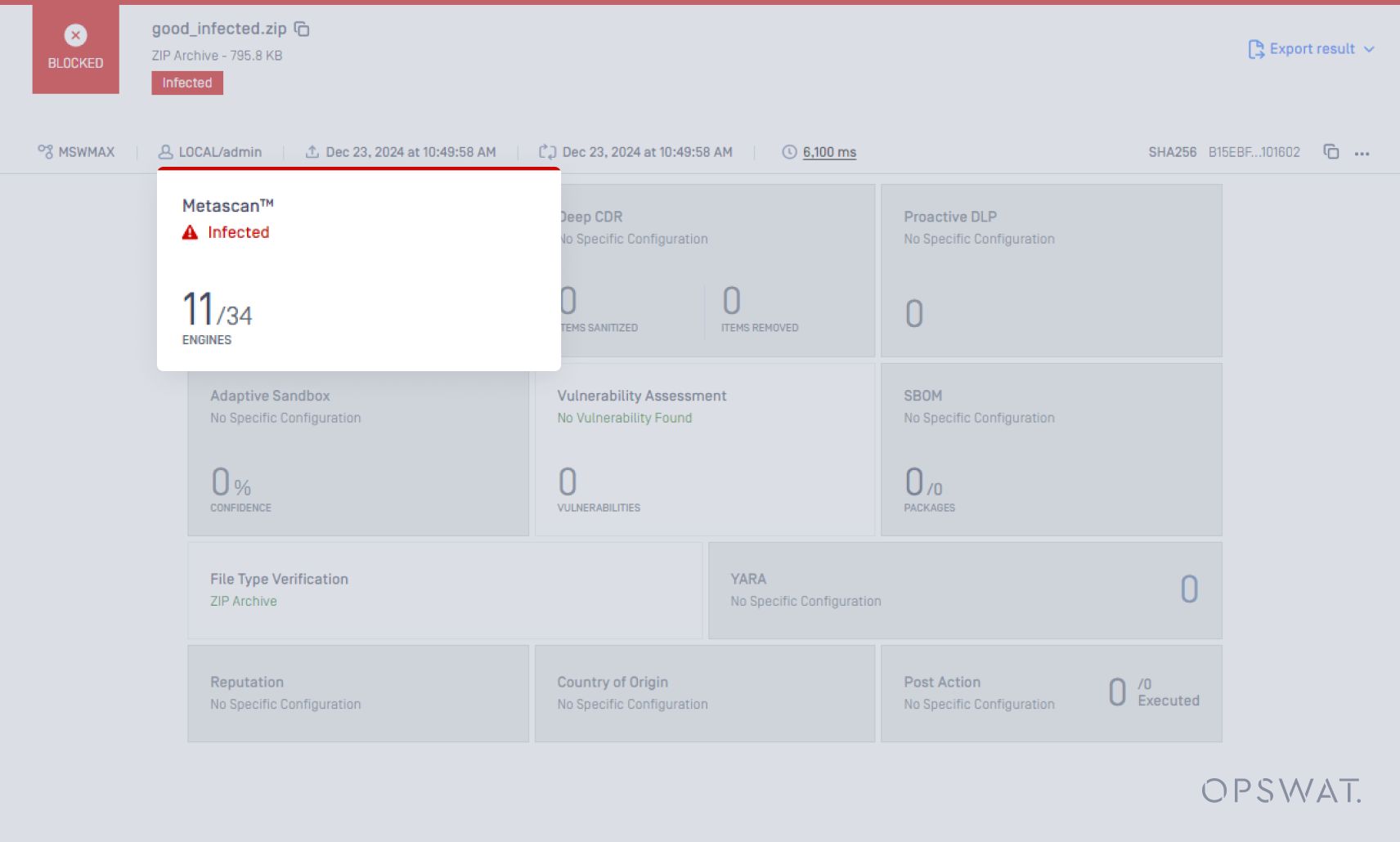

Son olarak, normal ZIP dosyasına başka bir katman ekliyoruz.

Bu kez, 34 AV motorundan yalnızca 7'si kötü amaçlı yazılımı tespit etti ve daha önce tespit eden dört AV motoru şimdi bunu yapamadı.

Harici bir arşiv çıkarma aracı kullanarak da test ettik. Ancak, araç arşiv dosyasının yalnızca ilk ve son bölümlerini kontrol ediyor, kötü amaçlı yazılım dosyasının depolandığı orta bölümü kaçırıyor.

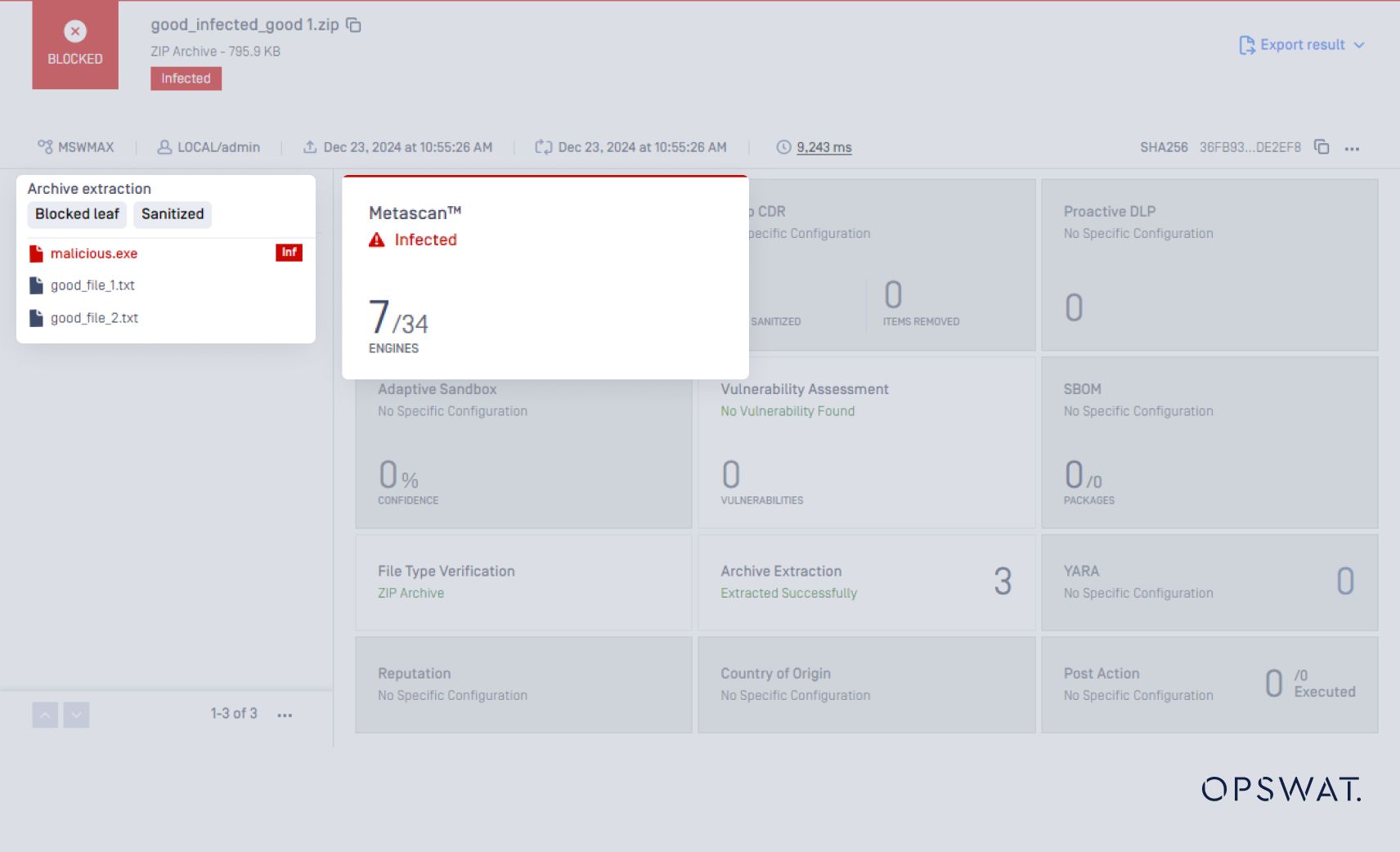

OPSWAT Arşiv Çıkarma Motoru ile Senaryo 1 Tehditlerini Tespit Etme

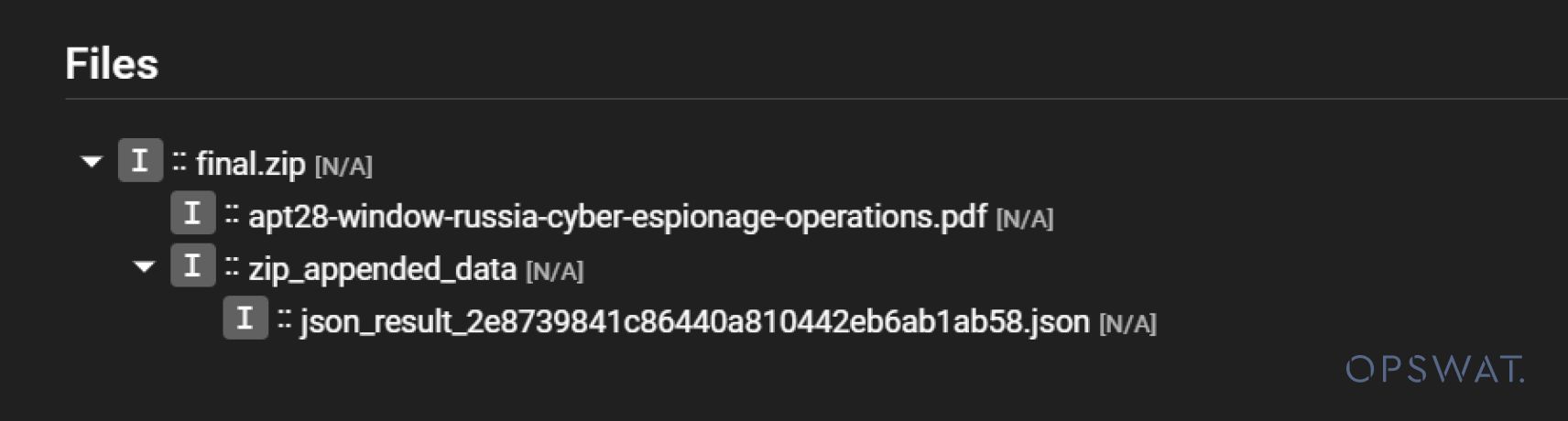

Arşiv Çıkarma Motoru, ZIP dosyasını tamamen çıkararak AV motorlarının iç içe geçmiş dosyaları taramasını sağlar.

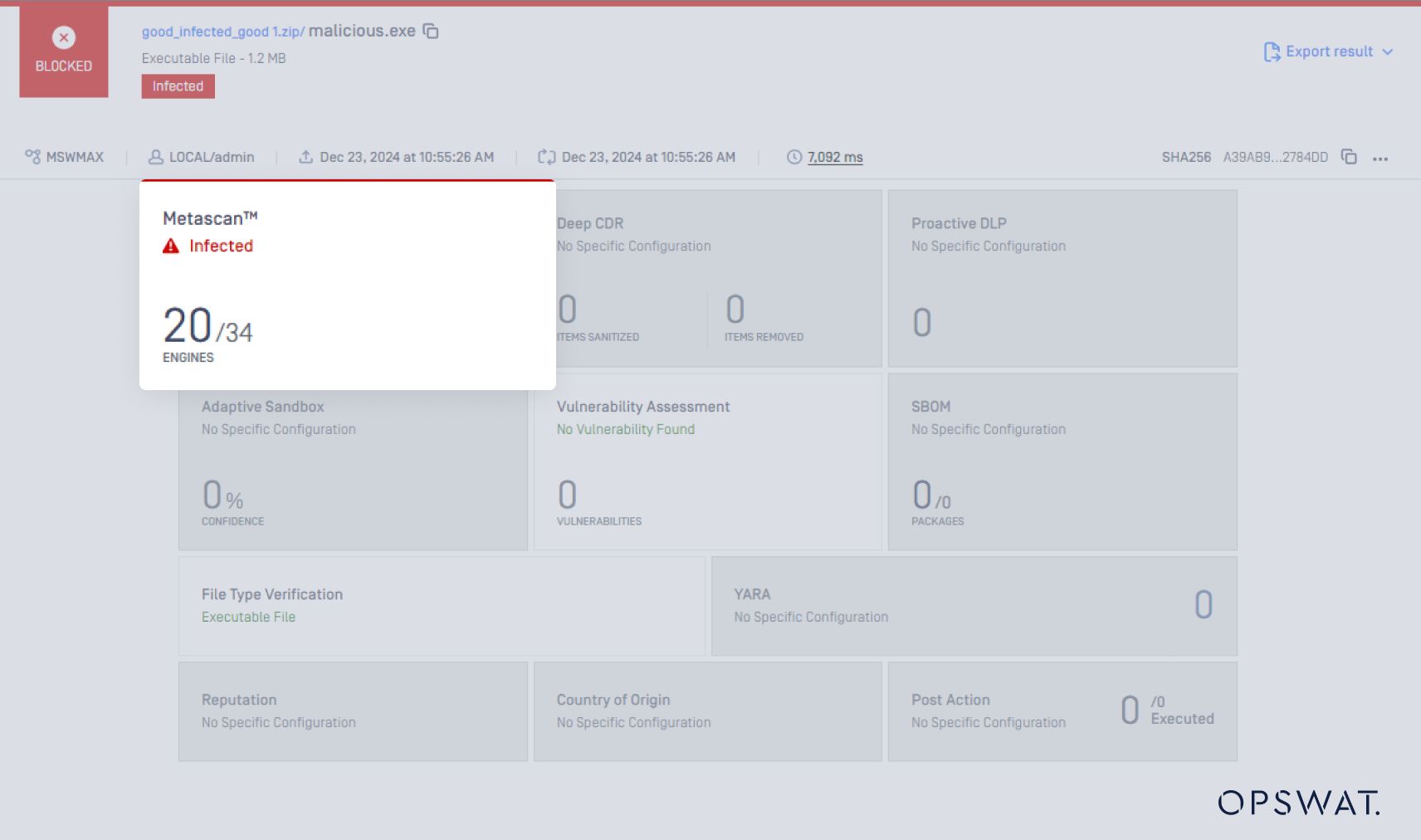

Bu iç içe dosyalar için tarama sonucu aşağıda gösterilmiştir:

Additionally, when Deep CDR™ Technology is enabled, it generates a new file without the malicious content, as demonstrated below:

Arşiv Çıkarma Motoru Olmadan Senaryo 2 Tehditlerini Algılama

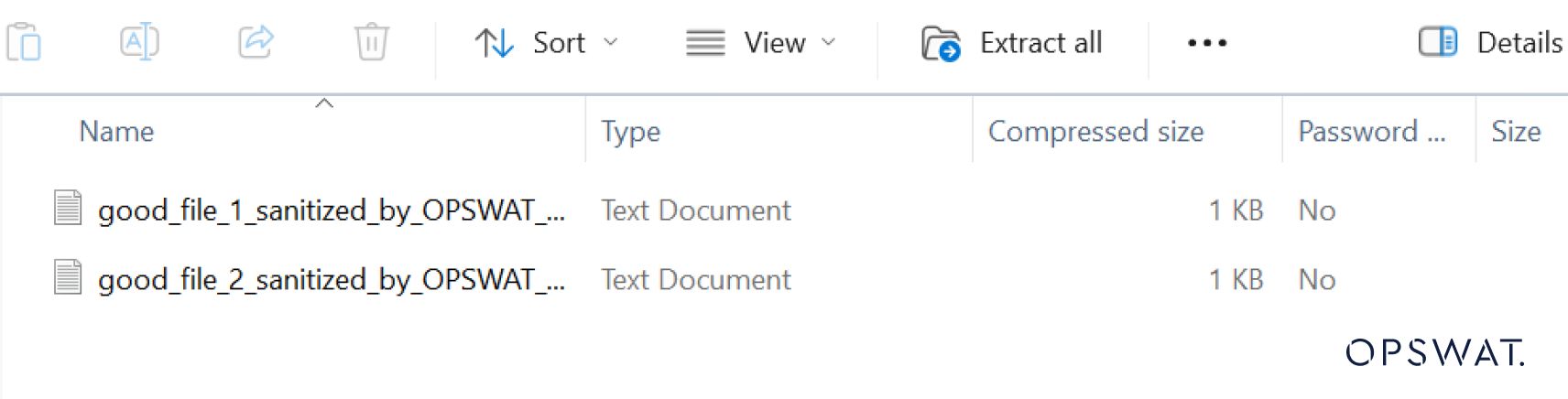

İlk olarak senaryo 2'de kullanılan teknikleri kullanan bir dosyayı MetaDefender Core'a yüklüyoruz. Dosya, Metascan ile olası kötü amaçlı yazılımlara karşı taranır. Sonuçlar aşağıdaki gibidir:

Metascan'daki 12 popüler AV motorundan yalnızca 2'si kötü amaçlı yazılımı tespit edebilmektedir. Bu, önemli sayıda kuruluşun bu arşiv formatı karmaşıklıklarından yararlanan saldırılara karşı savunmasız olabileceği anlamına gelir.

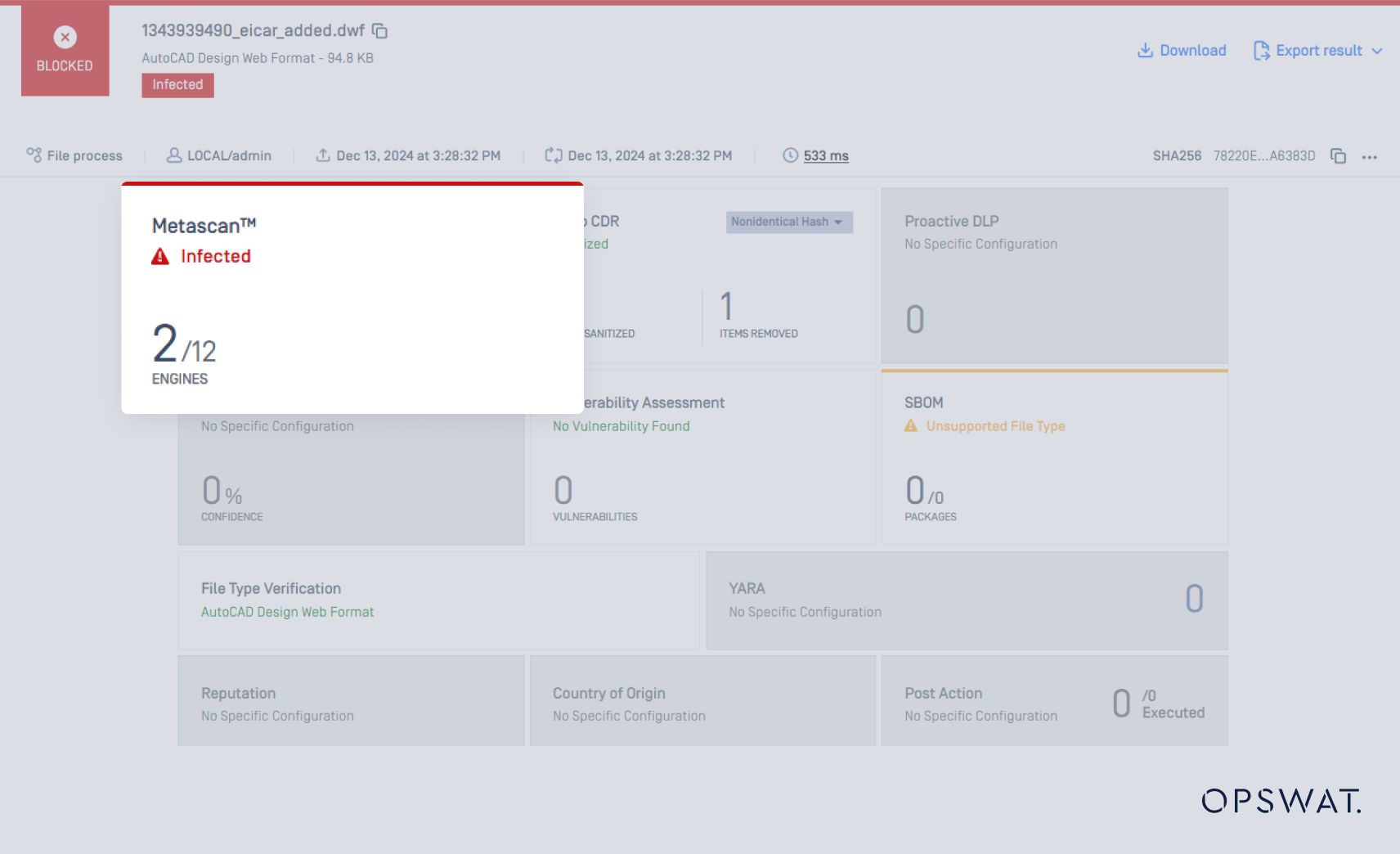

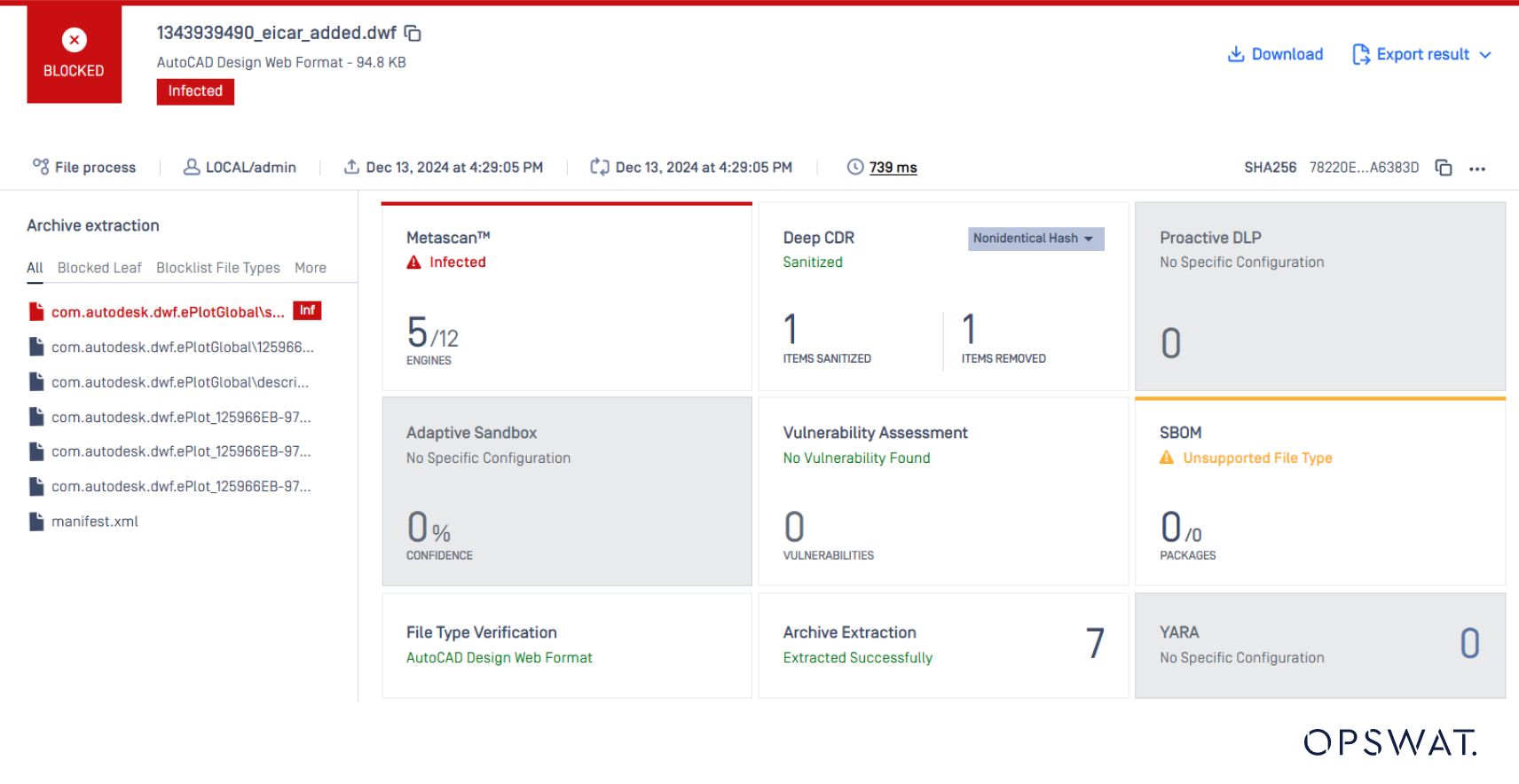

OPSWAT Arşiv Çıkarma Motorunu Kullanarak Senaryo 2 Tehditlerini Tespit Etme

12 popüler AV motorundan 5'i tehdidi .dwf dosyası içinde tespit ediyor.

Arşiv Çıkarma motoru ayrıca dosyayı çıkarır ve yuva dosyalarını analiz eder.

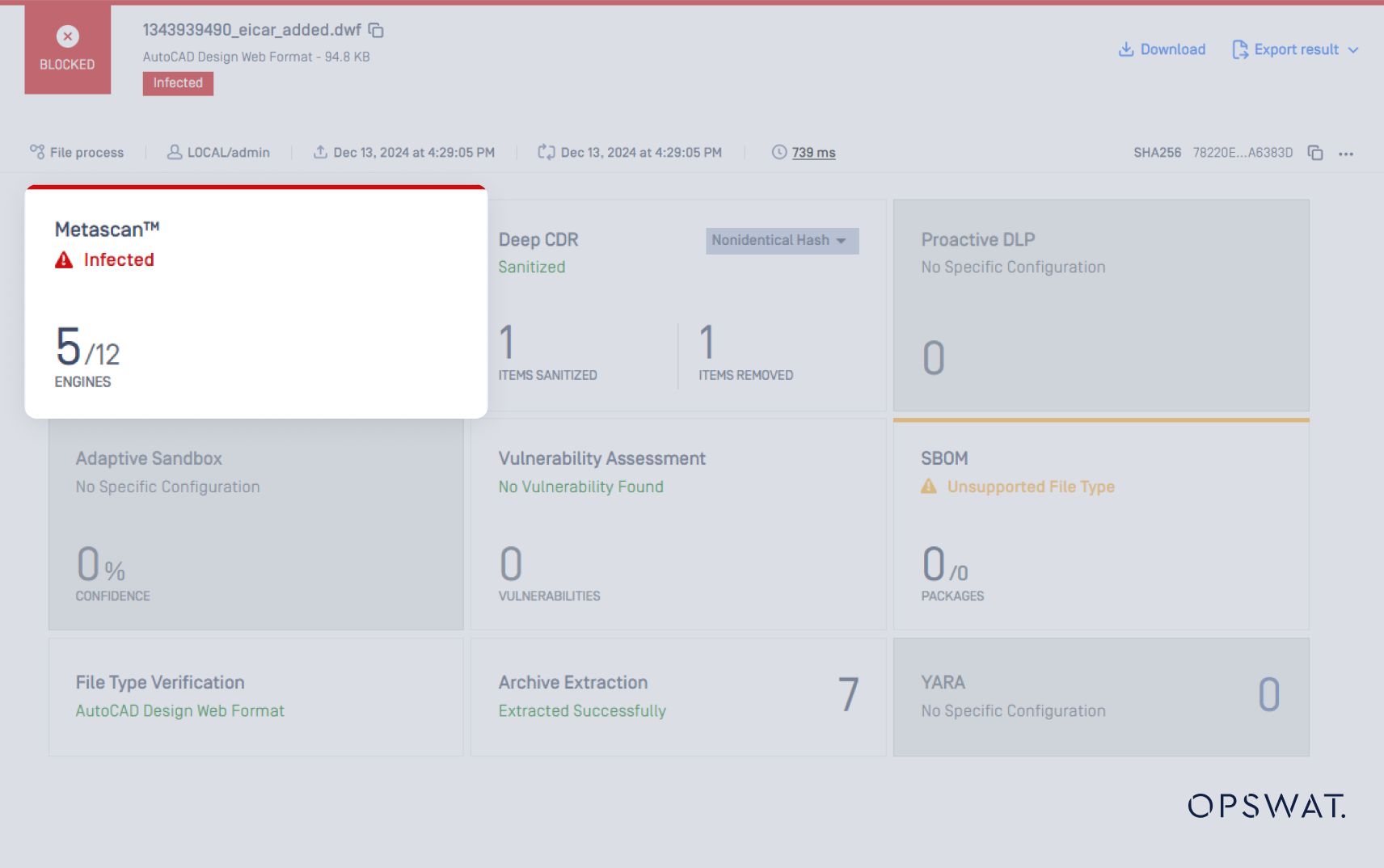

Çıkarılan tüm iç içe dosyalar Metascan ile tekrar taranır ve 12 AV motorundan 9'u tehdidi tespit eder.

OPSWAT Core Technologies Hakkında

Metascan™ Multiscanning

Metascan Multiscanning , tespit oranlarını artıran, salgın tespit sürelerini azaltan ve tek tedarikçili kötü amaçlı yazılımdan koruma çözümleri için esneklik sağlayan gelişmiş bir tehdit tespit ve önleme teknolojisidir. Tek bir antivirüs motoru kötü amaçlı yazılımların %40-%80'ini tespit edebilir. OPSWAT Multiscanning , %99'dan daha yüksek algılama oranlarına ulaşmak için şirket içinde ve bulutta 30'dan fazla kötü amaçlı yazılımdan koruma motoruyla dosyaları taramanıza olanak tanır.

Arşiv Ayıklama

.ZIP veya .RAR gibi sıkıştırılmış dosyalardaki tehditleri tespit etmek, büyük dosya boyutları ve arşivlerdeki gizli tehditleri maskeleme yetenekleri nedeniyle zor olabilir. MetaDefender , her bir kötü amaçlı yazılımdan koruma motorunun kendi arşiv işleme yöntemlerini kullanmasını gerektirmek yerine, yöneticilerin her dosya türü için bir kez arşiv işleme gerçekleştirmesine olanak tanıyarak arşivlerin hızlı bir şekilde işlenmesini sağlar. Ayrıca, yöneticiler zip bombaları gibi tehditlerden kaçınmak için arşiv taramasının gerçekleştirilme şeklini özelleştirebilirler.

Derin CDR™ Teknolojisi

Traditional antivirus solutions miss unknown threats. Deep CDR™ Technology eliminates them entirely. Each file is disarmed and regenerated, ensuring only safe, clean and usable content reaches your systems. By focusing on prevention rather than just detection, Deep CDR™ Technology enhances anti-malware defenses, protecting organizations from file-based attacks, including targeted threats. It neutralizes potentially harmful objects in files traversing network traffic, email, uploads, downloads, and portable media before they reach your network.

OPSWAT Arşiv Çıkarma ile Kaçamak Tehditleri Tespit Edin

Tehdit aktörleri, sistemlere sızma ve hassas bilgileri dışarı çıkarma yöntemlerinde giderek daha çevik hale geliyor. İhlalleri tespit etmek ve azaltmak için doğru araçlardan yararlanan kuruluşlar, bu düşmanların kritik verilere erişmesini ve ağ içinde yanal olarak hareket etmesini önleyebilir. MetaDefender Core'daki güçlü Arşiv Çıkarma motorunu kullanarak, bireysel AV motoru çıkarma araçlarından kaçabilen gömülü kötü amaçlı yazılımlara karşı savunmanızı güçlendirebilirsiniz.

Kaynaklar

- OPSWAT web sitesini ziyaret edin

- Read our top technical blog topics:

Deep CDR™ Technology Sanitizes Hidden Threats in an archive file

05 Signs of Malicious Behavior and Embedded Threats in PDFs

How emerging image-based malware attacks threaten enterprise defenses

How Base64 Encoding Opens The Door for Malware