Giriş

2021'den bu yana, Latin Amerika'da bankacılık ve finans sektörlerini hedef alan HTML kaçakçılığı siber saldırılarında bir artış gördük. Tehdit aktörleri, Mekotio, /style, Trickbot ve QakBot gibi truva atlarını yaymak için büyük ölçekli kötü amaçlı yazılım kampanyalarında bu kaçınma tekniğini kullanmaya devam ediyor. Gizlenmiş HTML kaçakçılığını tespit etmenin benzersiz zorlukları, onu kalıcı ve yaygın bir tehdit vektörü haline getirir.

HTML kaçakçılığı, kurbanların uç noktalarına kötü amaçlı yükler göndermek için çeşitli aldatma teknikleri kullanır. Tehdit aktörleri genellikle e-posta eklerinde kötü amaçlı komut dosyalarını gizler veya kötü amaçlı yazılım bulaşmış belgeleri paylaşır. Özellikle zor bir yaklaşım, HTML içeriğindeki kötü amaçlı kodu gizlemek için Base64 kodlamasını kullanmaktır.

Bu makalede, HTML kaçak yüklerini gizlemeye yönelik bir teknik olarak Base64 kodlaması ayrıntılı olarak anlatılmaktadır. Base64 kodlu tehditleri tespit etmenin doğasında var olan zorlukları ve kuruluşların bu taktiğe karşı nasıl sağlam savunmalar uygulayabileceklerini inceliyoruz. OPSWAT Gelişmiş tehdit önleme çözümleri.

Base64 Kodlamasının Aldatmacası

Base64 kodlaması, ikili verileri metne dönüştürme yöntemidir ve dosya iletimi ve e-posta ekleri dahil olmak üzere çeşitli meşru amaçlar için yaygın olarak kullanılır. Bununla birlikte, saldırganların kötü amaçlı verileri görünüşte zararsız dosyalarda gizlediği kaçak yük gizleme gibi teknikler aracılığıyla kötü amaçlı amaçlar için de kullanılabilir.

Bu yaklaşım, karmaşık gizleme yerine, Base64 ile kodlanmış bir yükü doğrudan aşağıdaki gibi bir HTML etiketine yerleştirir: <img>

Kötü amaçlı yazılım, yürütülebilir dosyaları iyi huylu metin olarak kodlayarak kötü amaçlı ikili dosyaları arayan filtrelerden kaçar. Hedef tarayıcı, komut dosyasının kodunu çözebilir ve yükü ana bilgisayarda birleştirebilir. Base64 kodlaması, ortak görüntüler kullanılırken bile güçlü saldırılara olanak tanır.

- Steganografi kullanılarak EXIF verilerine gizlenir.

- Piksellere gürültü olarak gömülü.

- Görüntü dosyasının sonuna eklenir.

Base64 Saldırı Akışı

Kodlanmış Tehditleri Tespit Etmede Karşılaşılan Zorluklar

Büyük ölçüde imza tabanlı algılamaya dayanan geleneksel antivirüs çözümleri, Base64 kodlaması tarafından gizlenen yeni kötü amaçlı yazılım türevlerini düzenli olarak gözden kaçırır ve sosyal mühendislik taktikleri, şüphelenmeyen son kullanıcılara Base64 kodlu yükleri iletmek için genellikle başarıyla kullanılır.

Steganografi gibi daha gelişmiş bir aldatmaca , kötü amaçlı yazılımları iyi huylu görüntüler ve medya dosyaları içinde gizler . Base64 kodlaması, kötü amaçlı kodu insanlar tarafından algılanamayan gürültü olarak gizleyebilir. Base64 kodlamasının veri aktarımları için meşru kullanımları olsa da, özellikle bilinmeyen kaynaklardan geliyorlarsa, Base64 kodlu dizeler içeren görüntülere karşı dikkatli olmak önemlidir.

Base64 kodlu tehditlerin algılanmasını engelleyen diğer zorluklar şunlardır:

- Birden çok dosyaya bölünen ve yerel olarak yeniden birleştirilen yükün kodlanması.

- Statik imza veritabanlarını atlayan kötü amaçlı yazılım.

- İmzayı bozan fazladan boşluklar veya karakterler ekleme.

- Geleneksel antivirüs programları tarafından nadiren kontrol edilen olağandışı dosya türlerinin eklenmesi.

- İmzalar güncellenmeden önce yeni varyantların hızlı dağıtımı.

Kaçak Yükleri Ortaya Çıkarın OPSWAT MetaDefender Core

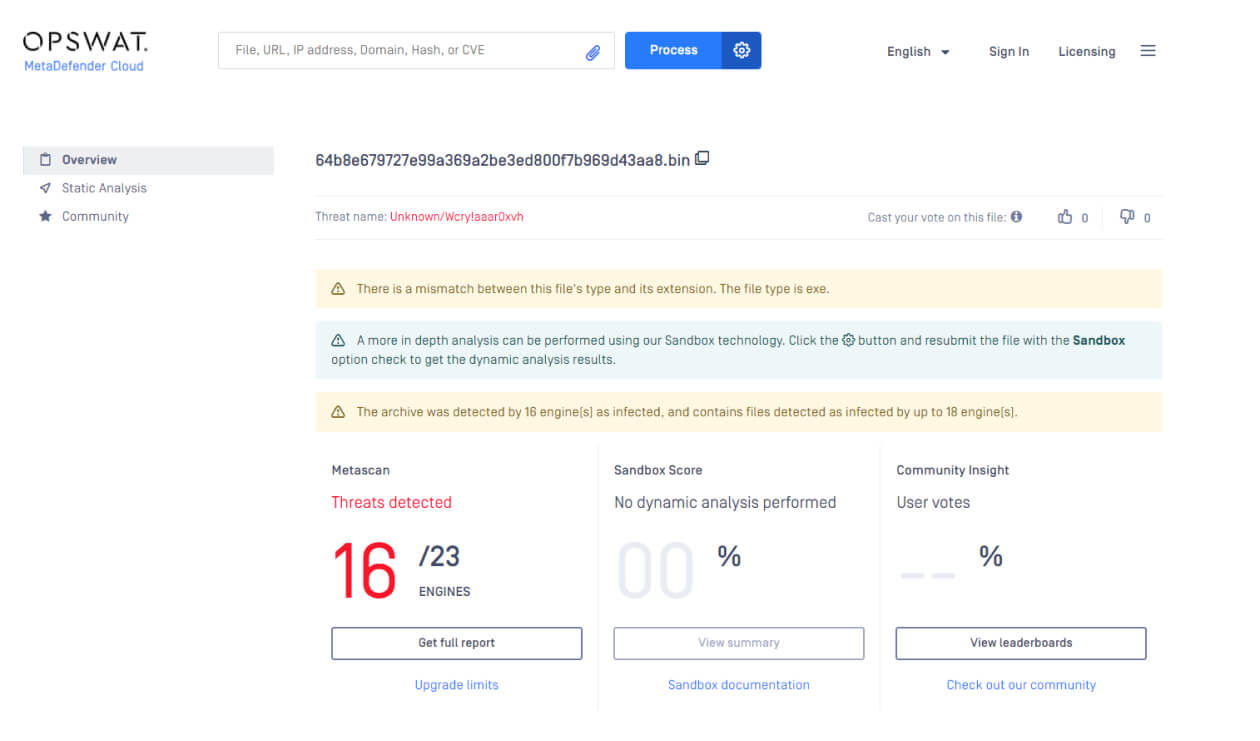

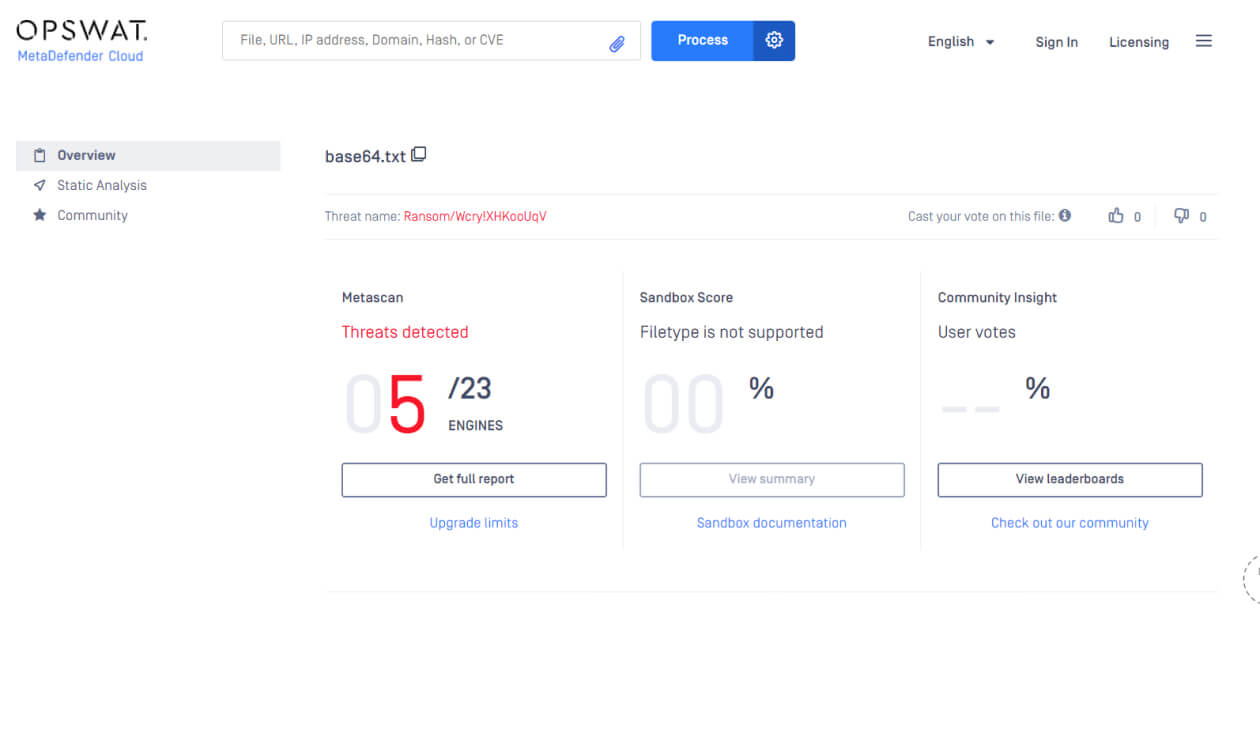

Tek bir antivirüs motorunun ortaya çıkan tehditlere karşı etkinliği sınırlı olsa da, birden fazla motoru birleştirmek kötü amaçlı yazılım algılama oranlarını önemli ölçüde artırabilir. OPSWAT MetaDefender Core Bilinen ve sıfırıncı gün kötü amaçlı yazılımlarının %99,2'sini tespit etmek için 30'dan fazla kötü amaçlı yazılımdan koruma motorundan yararlanır.

Yeni kötü amaçlı yazılımları tespit etmek için statik imza veritabanlarını iyileştirmek iyi bir başlangıçtır, ancak gizlice sokulan yüklerin antivirüs yazılımlarını atlatması hâlâ mümkündür. İşletmelerin sıfırıncı gün saldırılarını önlemek için çok katmanlı güvenlik içeren güçlü bir derinlemesine savunma stratejisine ihtiyacı vardır. Bu, aşağıdakiler gibi dinamik koruma teknolojilerinin kullanımını içerir: Multiscanning, Deep CDR™ Teknolojisi (İçerik Etkisizleştirme ve Yeniden Yapılandırma) ve Adaptive Sandboxgibi dinamik koruma teknolojilerinin kullanımı da buna dahildir. Bu teknolojiler, kötü amaçlı yazılım saldırılarını (özellikle HTML kullanarak bağlantıları ve ekleri gizleyenleri) erken aşamada tespit edip engellemeye ve hassas verileri korumaya yardımcı olabilir.

Örnek bir sonuca bakın metadefender.opswat.com.

Deep CDR™ Teknolojisi ve Adaptive Sandbox ile Proaktif Algılama

Deep CDR™ Teknolojisi, dosyaları parçalara ayırıp potansiyel olarak zararlı kodlardan arındırılmış olarak yeniden oluşturarak Base64 kodlama şemalarının çalışmasını engeller. HTML dosyalarına gömülü resimler gibi dosya türleri için Deep CDR™ Teknolojisi, kod çözme, tehdit giderme ve yeniden oluşturma işlemlerini gerçekleştirerek arındırılmış resmin güvenli bir şekilde geri yüklenmesini sağlar.

Deep CDR™ Teknolojisi, Base64 enjeksiyon girişimlerini temizlerken görüntü kalitesini korur. Kullanıcılar, arka planda potansiyel tehditlerin sorunsuz bir şekilde etkisiz hale getirildiği, güvenli ve kod çözülmüş görüntüleri görüntüleyebilir. Bu, iş akışını kesintiye uğratmadan sağlam bir koruma sağlar.

MetaDefender , binlerce dosyayı hızlı bir şekilde kötü amaçlı yazılım açısından tarayan ve değerli Tehlike Göstergelerini (IOC'ler) tespit etmek için her türlü gizleme katmanını aynı anda ortaya çıkaran, emülasyon tabanlı bir kötü amaçlı yazılım analiz teknolojisidir.

Base64 kodlu yükler veya HTML kaçakçılığı gibi gizleme tekniklerini kullanan dosyaları analiz ederken MetaDefender , dosyaları kapsamlı bir şekilde inceler, JavaScript kodlarını çıkarır ve bunların davranışlarını simüle ederek şüpheli faaliyetleri yakından izler. Bu uyarlanabilir analiz özelliği, MetaDefender Base64 kodlu kötü amaçlı yazılımları çözme ve çalıştırma girişimleri ya da HTML içeriğine gömülmüş gizli komut dosyalarını çalıştırma girişimleri gibi kötü niyetli eylemleri tespit etmesini sağlar.

Çevre Savunmalarının Ötesine Geçmek

Base64 saldırılarının oluşturduğu gizli tehdit, şirketlerin neden savunmalarını bilinmeyen dış kaynaklara karşı korumaların ötesine taşımaları gerektiğinin altını çiziyor. Güçlü ağ güvenliğine rağmen kötü amaçlı dosyaların dahili uç noktalarınızı ihlal edebileceğini tahmin etmek çok önemlidir. Ek bir savunma katmanı olarak, sağlam uç nokta koruması vazgeçilmezdir. OPSWAT MetaDefender Gelen dosyaları birden çok kötü amaçlı yazılımdan koruma motoruyla tarayarak proaktif dosya güvenliğini kolaylaştırır. Bu, çevre savunmalarından kaçabilecek gizlenmiş sıfır gün tehditlerinin belirlenmesine yardımcı olur.

Deep CDR™ Teknolojisi gibi düzeltme teknolojileri, potansiyel olarak zararlı dosyaları uç cihazlara zarar vermeden önce etkisiz hale getirip, etkisini ortadan kaldırarak ve yeniden yapılandırarak bu konuda bir adım daha ileri gider. Bu tür kapsamlı dosya güvenliği önlemlerinin uygulanması, güvenlik sınırlarınızı aşan tehditlerin yol açtığı hasarı sınırlar ve tek savunma hattı olarak sınır güvenliğine olan bağımlılığı azaltır.

OPSWAT kuruluşların çok katmanlı uç nokta güvenliği dağıtmasına olanak tanıyarak günümüz ortamında gelişen tehditlere karşı kritik bir savunma görevi görür.

- Deep CDR™Teknolojisi ,

- MetaDefender ,

- MetaDefender Core