Derin CDR™ Teknolojisi

Kaçamak Kötü Amaçlı Yazılımlardan ve Sıfır Gün İstismarlarından Koruyan Dosya Yenileme

Geleneksel antivirüs çözümleri bilinmeyen tehditleri gözden kaçırır. Deep CDR™ Teknolojisi bunları tamamen ortadan kaldırır. Her dosya etkisiz hale getirilir ve yeniden oluşturulur, böylece sistemlerinize yalnızca güvenli, temiz ve kullanılabilir içerik ulaşır.

Dosyaları Milisaniye Cinsinden İşler

Gömülü Nesneleri Destekler

200+

Dosya Türünü Sanitize Eder

200+ Dosya Dönüştürme Seçenekleri

Arşivleri Özyinelemeli Olarak Tarar

Özel Güvenlik Politikaları

Deep CDR™ Teknolojisinin Önemi

Yetersiz Koruma

Yapay zeka ve sezgisel tabanlı kötü amaçlı yazılımdan koruma çözümleri tüm dosya tabanlı tehditleri etkisiz hale getirmez.

Tespit Edilmemiş Tehditler

Sıfırıncı gün tehditleri, hedefli saldırılar ve kaçamak kötü amaçlı yazılımlar antivirüs motorları tarafından tespit edilemeyebilir.

Kaçamak Kötü Amaçlı Yazılım Taktikleri

Kaçamak kötü amaçlı yazılımlar, sıkıştırılmış, arşivlenmiş veya şifrelenmiş yükler sunmak için steganografi gibi gizleme tekniklerini kullanarak tespit edilmekten kaçınır.

Makro ve Komut Dosyası Sınırlamaları

Office dokümanlarında makroların ve PDF'lerde JavaScript'in açıkça yasaklanmasının uygulanması zordur ve hayati işlevleri sınırlayabilir.

Eksik Arşiv Taraması

Geleneksel CDR çözümleri arşivleri ve zip dosyalarını özyinelemeli olarak tarayamaz.

Nasıl Çalışır

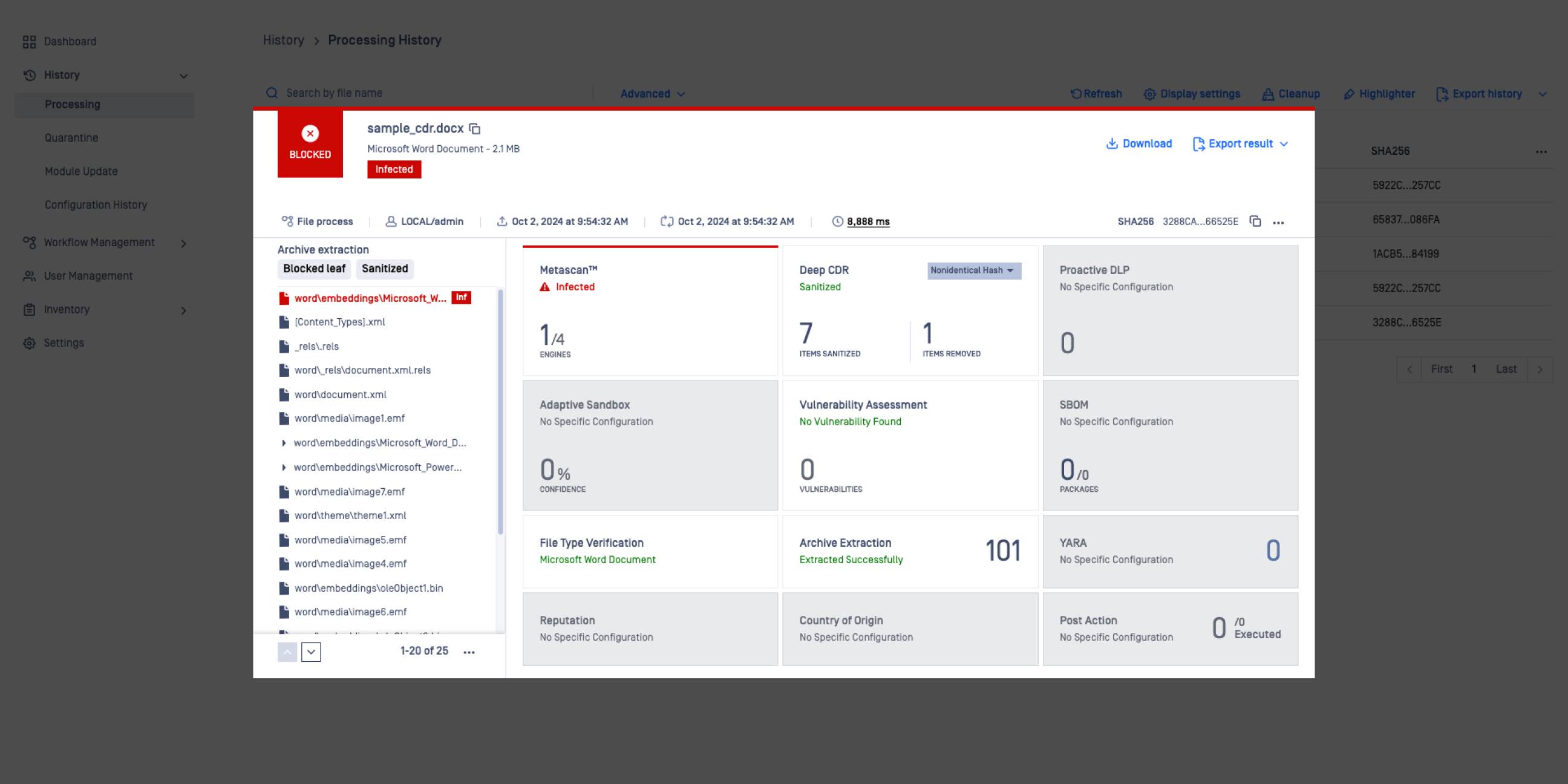

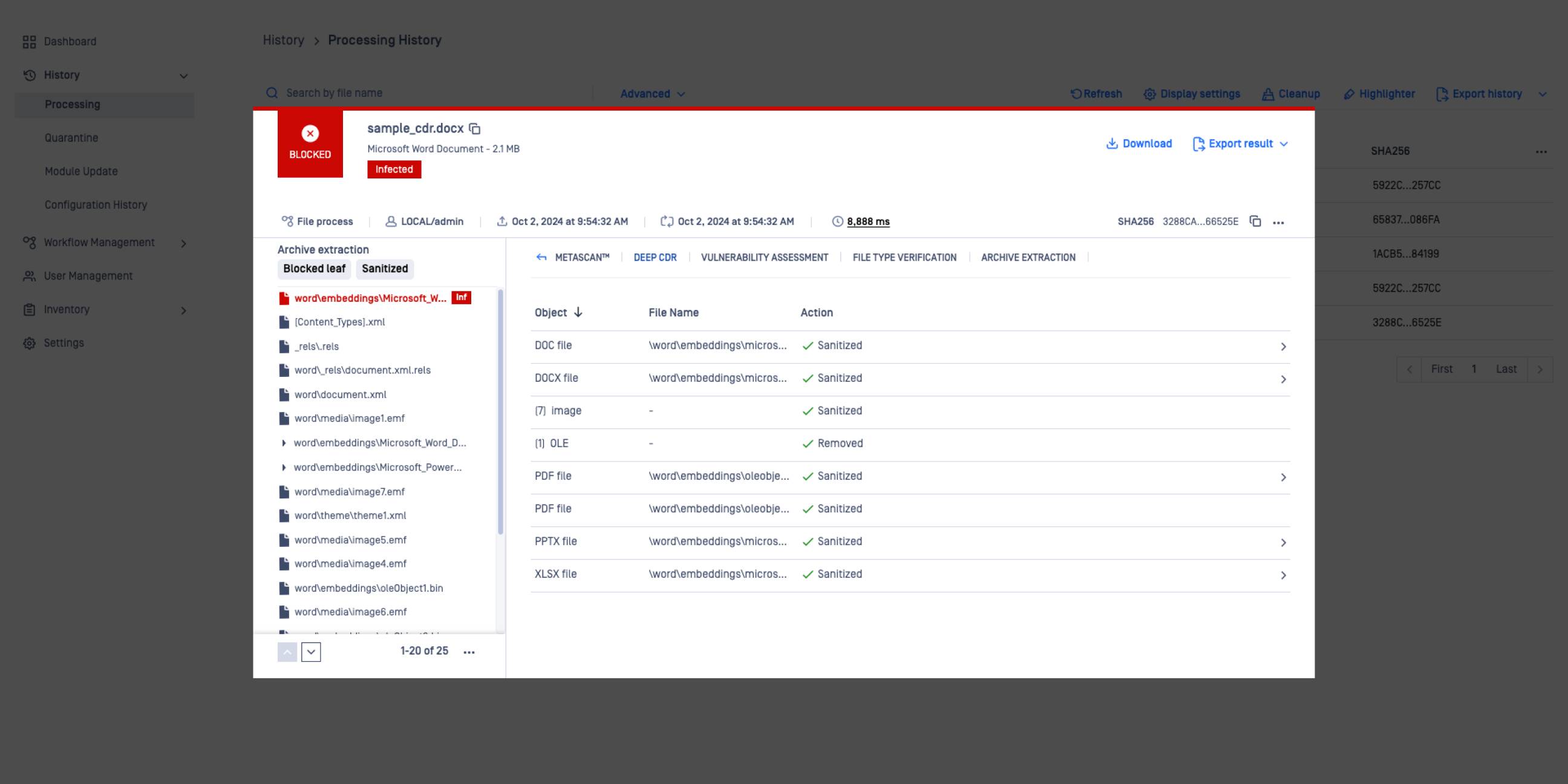

Deep CDR™ Teknolojisi, yalnızca tespit yerine önlemeye odaklanarak kötü amaçlı yazılım savunmasını güçlendirir ve hedefli tehditler dahil olmak üzere dosya tabanlı saldırılardan kuruluşları korur. Ağ trafiği, e-posta, yüklemeler, indirmeler ve taşınabilir ortamlarda dolaşan dosyalardaki potansiyel olarak zararlı nesneleri, ağınıza ulaşmadan önce etkisiz hale getirir.

Core Avantajlar

Kapsamlı

Makroların ötesinde çok çeşitli nesneler için destek ile politika dışı veya potansiyel olarak kötü amaçlı kodlara karşı koruma.

Güçlü

Potansiyel tehditleri ortadan kaldırarak steganografi de dahil olmak üzere gizleme tekniklerini yenmek için yeterli.

Güvenilir

Dosya kullanılabilirliğini koruyan karmaşık dosyalar için tehdit kaldırma

Esnek

Yapılandırma, makrolar veya URL'ler gibi etkin içeriğin listelenmesine, kaldırılmasına veya incelenmesine izin verilmesini sağlar.

Derinlemesine

Kötü amaçlı yazılım analizi için sterilize edilmiş bileşenlerin ve adli verilerin raporlanması.

Verimli

Milisaniyeler içinde yeni, kullanılabilir dosyaları etkisiz hale getirmeye ve yeniden oluşturmaya yetecek kadar.

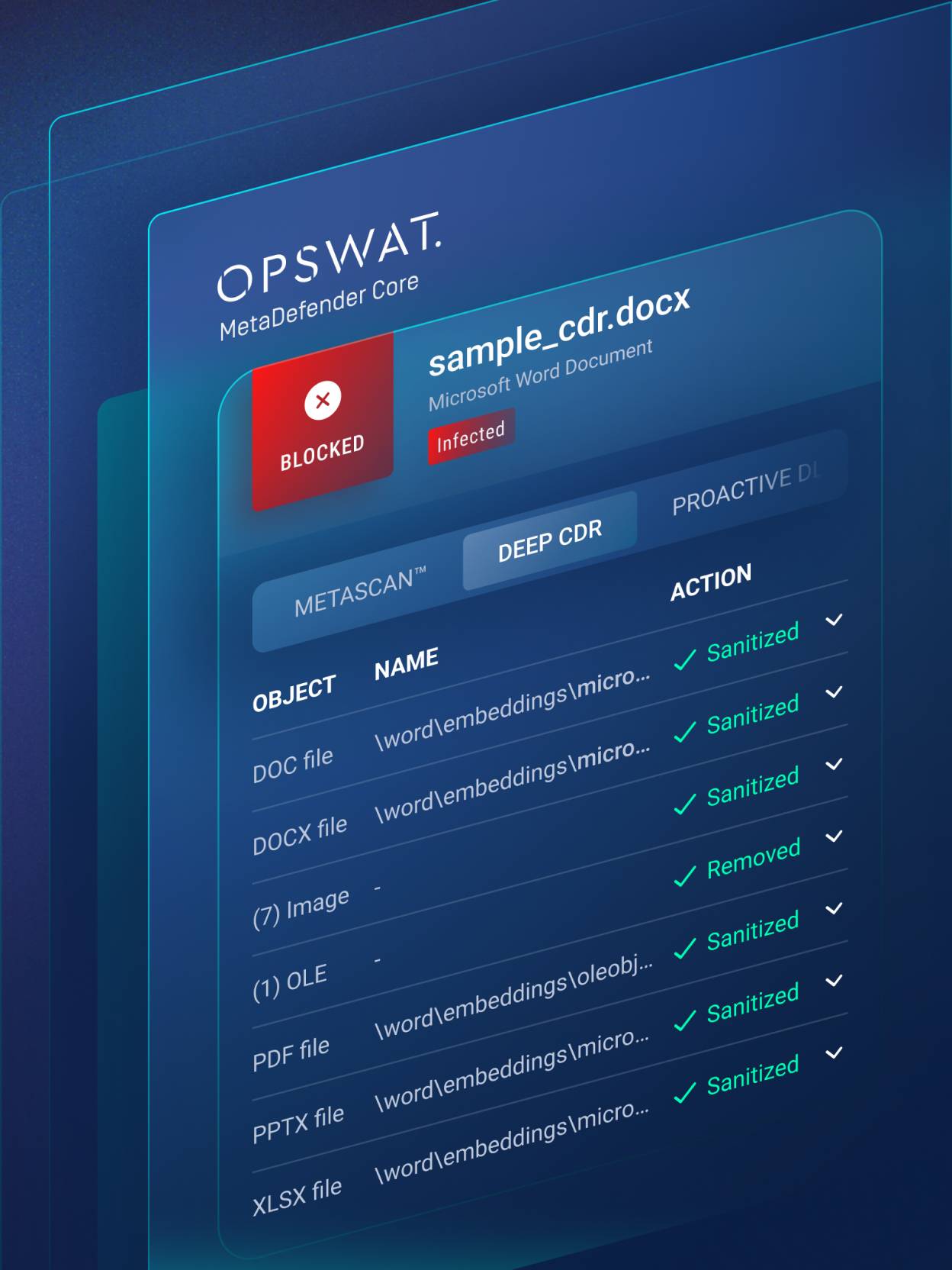

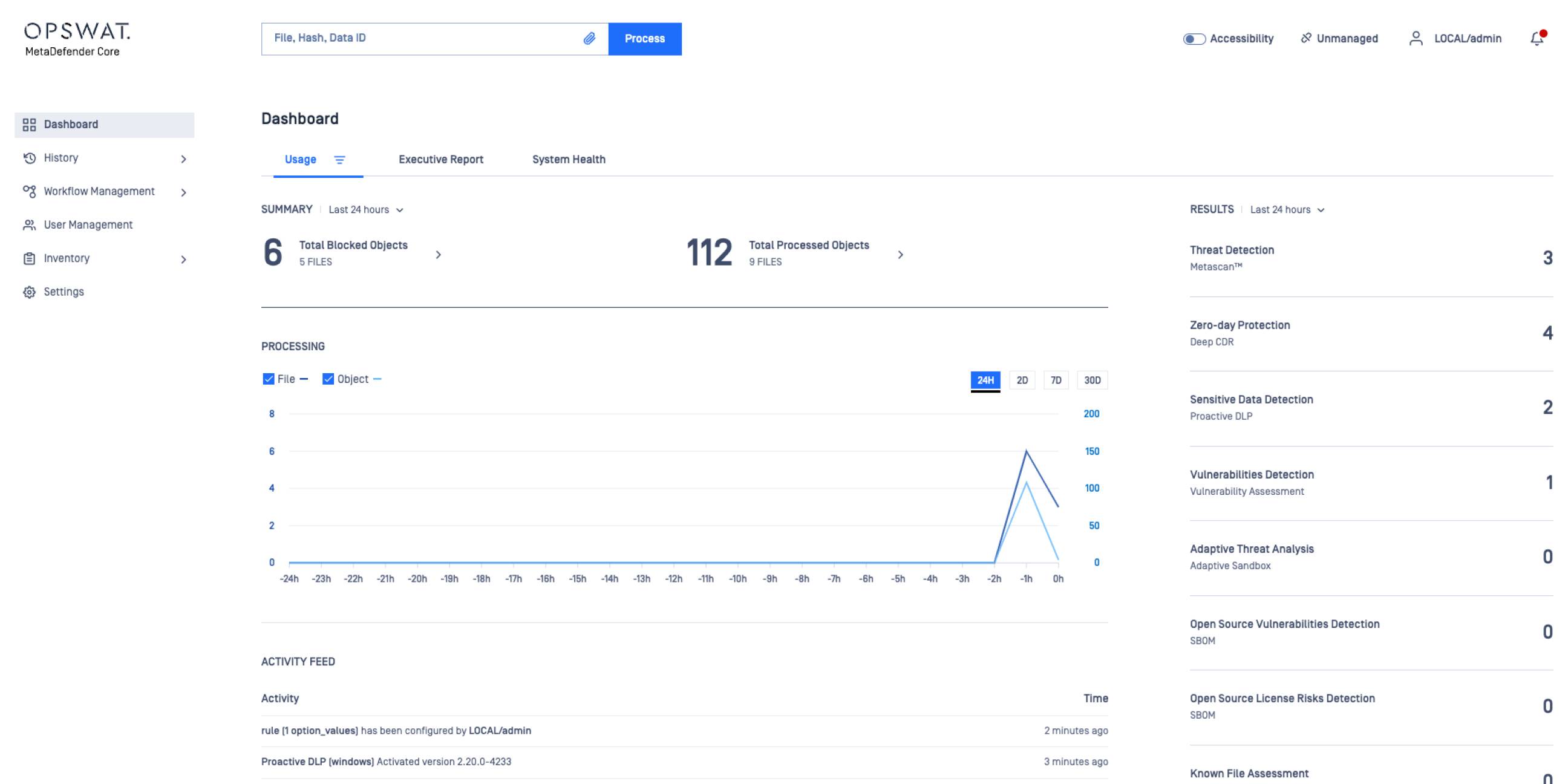

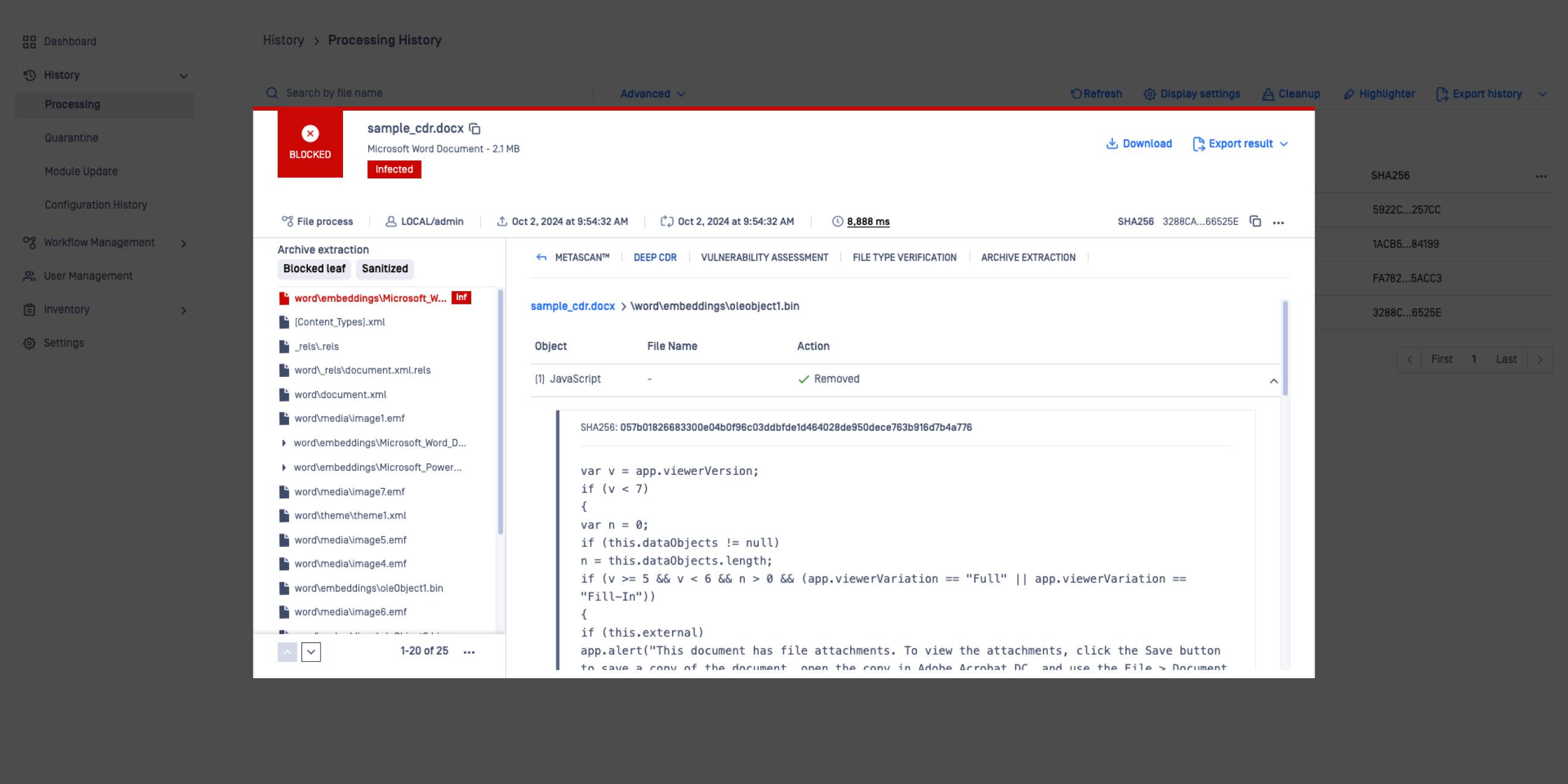

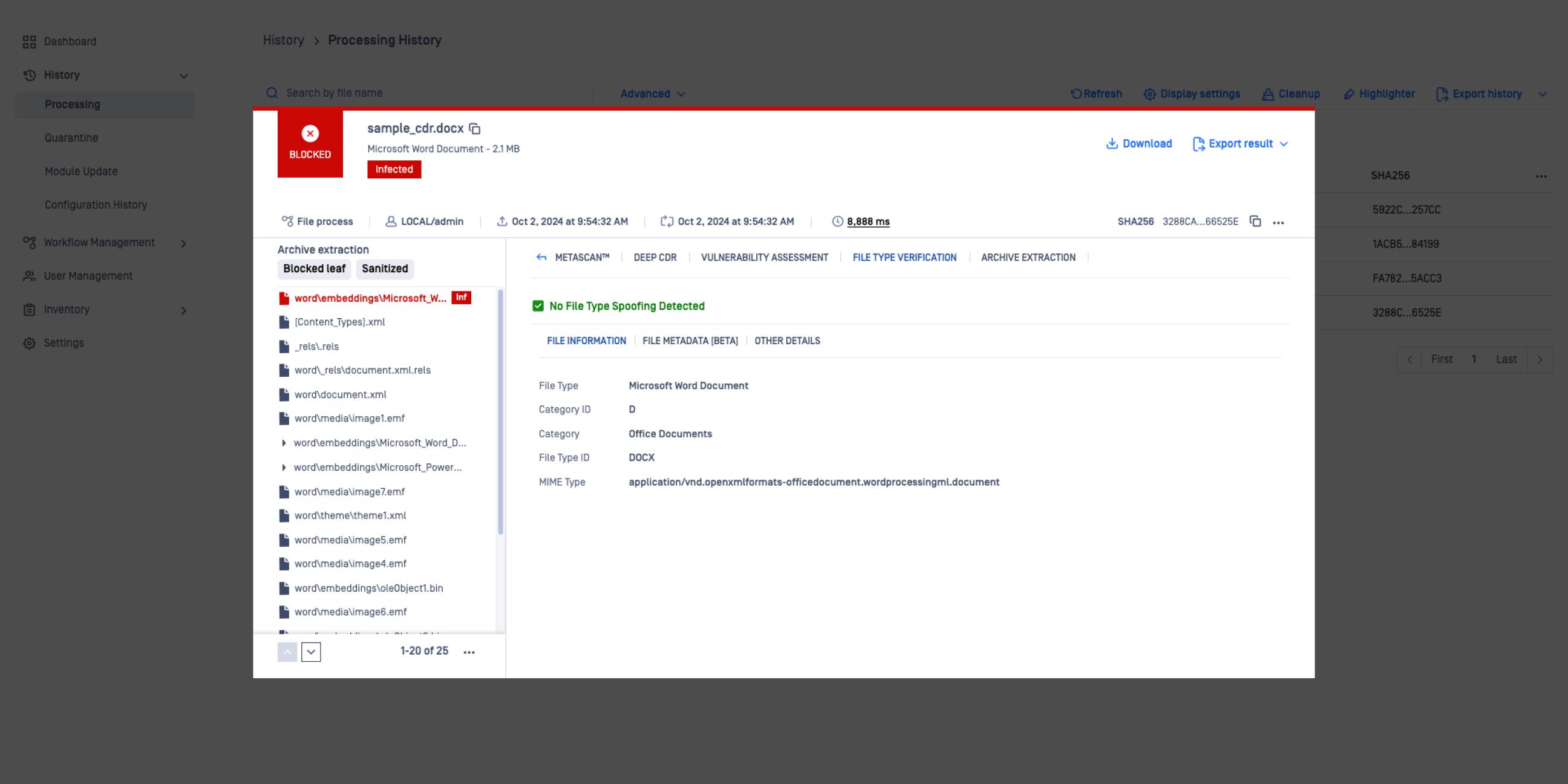

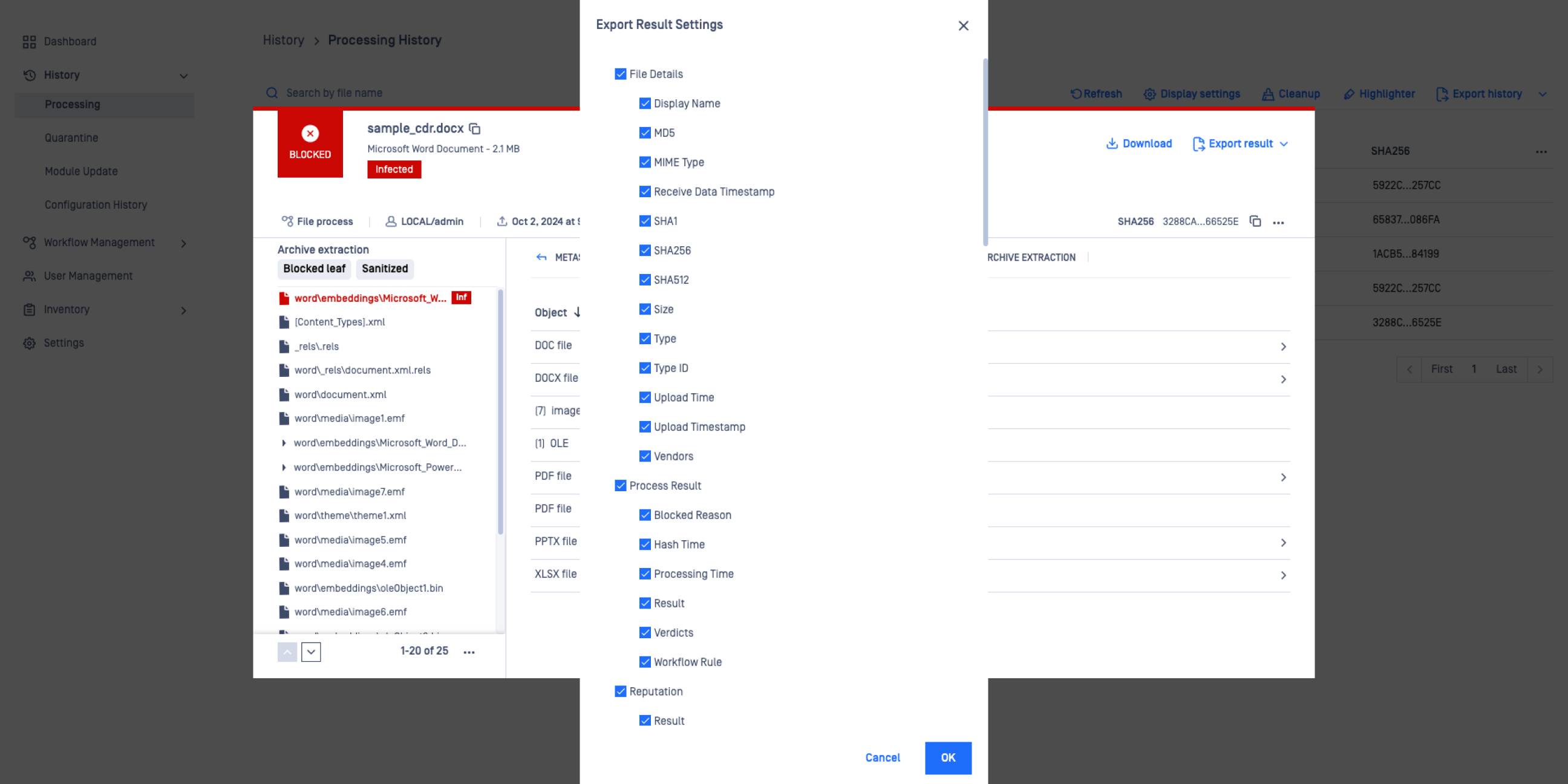

İş Başında Görün

Sıfırıncı gün hedefli saldırıları tespit yerine önlemeye dayanarak etkili bir şekilde ortadan kaldırın

Gerçek zamanlı veriler görünürlüğü ve kontrolü artırır.

Nesne listeleme, sterilize edilmiş bir dosya içindeki tüm işlenmiş nesnelerin görünürlüğünü artırır.

Potansiyel olarak zararlı nesnelerin nasıl ele alınacağını özel hedeflerinizle uyumlu olacak şekilde özelleştirin.

Nesne listeleme, sterilize edilmiş bir dosya içindeki tüm işlenmiş nesnelerin görünürlüğünü artırır.

Deep CDR™ Teknolojisi, devre dışı bırakılmış dosyalar için ayrıntılı adli bilgi sağlar.

Desteklenen 200'den Fazla Dosya Türünü Keşfedin

Aşağıdaki dosya türlerini keşfedin ve performans verilerini, desteklenen sürümleri görmek ve örnek dosyaları incelemek için tıklayın.

Dağıtım Seçenekleri

Deep CDR™ Teknolojisi Raporları ve Teşhisleri

OPSWAT CDR™ Teknolojisi: SE Labs'tan %100 Toplam Doğruluk Derecelendirmesi Alan İlk ve Tek Teknoloji

SecureIQ Lab'ın İçerik Etkisizleştirme ve Yeniden Yapılandırma Testinde %100 Puan

Deep CDR™ Teknolojisi Performans Testi

Farklı işletim ortamlarındaki en popüler dosya türlerinden bazılarının ayrıntılı işlem hızlarını görün.

Derin Teşhis Verileri

Deep CDR™ Teknolojisi, devre dışı bırakılmış dosyalar hakkında adli bilgiler sunarak SOC analistlerine kapsamlı analiz için hem özet veriler hem de ayrıntılı JSON yanıtları sağlar.

Müşteriler Deep CDR™ Teknolojisi Hakkında Konuşuyor