İlk olarak 05 Haziran 2020 tarihinde yayınlanmıştır.

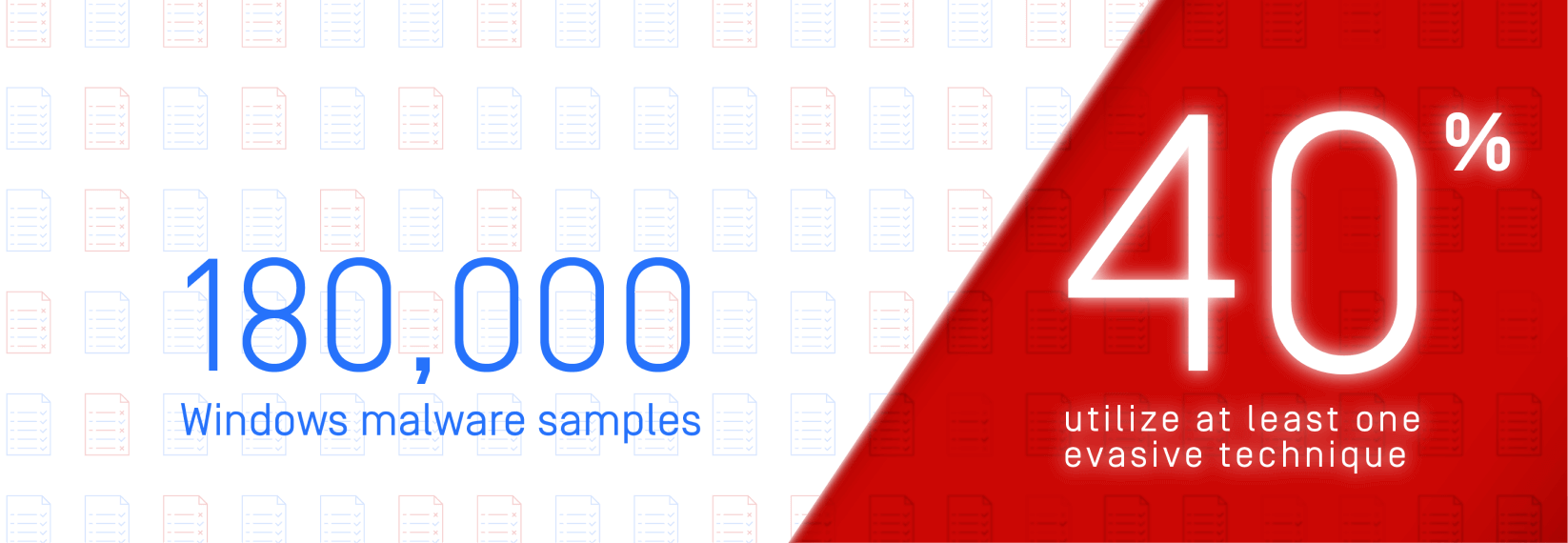

Kötü amaçlı yazılımlar ve kötü amaçlı yazılımlardan kaçınma teknikleri sürekli gelişmektedir. Cenova Üniversitesi tarafından yürütülen ve 180.000 Windows kötü amaçlı yazılım örneğinin analiz edildiği bir çalışmada, bunların %40 kadarının en az bir kaçınma tekniği kullandığı görülmüştür. Bu blog yazısında, tehdit aktörleri tarafından antivirüs (AV) yazılımlarını atlatmak için kullanılan iki yöntemi inceliyoruz.

Saldırganların kurumlara bulaşmak için görünüşte zararsız Excel dosyalarını nasıl kullandıklarını öğrenmek için bir kötü amaçlı yazılım örneğine bakacağız. Dosya, bir stenografi dosyasını indiren ve kötü amaçlı bir yük çıkarmak için deşifre eden bir makro içeriyor.

VelvetSweatshop şifre

"VelvetSweatshop" varsayılan parolası ilk olarak 2012 yılında ortaya çıkan eski bir güvenlik açığıdır. En son LimeRAT kötü amaçlı yazılımını yaymak için kullanılmıştır. Siber suçlular bu taktiği seçmiştir çünkü Microsoft Excel, bir dosyanın şifresini çözmek, şifre gereksinimi olmadan salt okunur modda açmak ve aynı anda yerleşik makroları çalıştırmak için gömülü, varsayılan şifre VelvetSweatshop'u kullanma yeteneğine sahiptir.

Örnek dosyanın VelvetSweatshop şifresiyle şifrelenmesi, bazı anti-virüs tarama motorlarının kötü amaçlı kodu tespit etmesini engelledi. Testlerimizde, 40 AV'den yalnızca 15'i tehdidi buldu.

Parola korumalı Makro

Tıpkı bir çalışma sayfasını parola ile korumak gibi, Microsoft Excel de kullanıcıların Excel'deki bir makroyu görüntülenmeye karşı kilitlemesine olanak tanır. Ancak bu özellik makroları şifrelemez.

Örnek kötü amaçlı yazılım makrosunu gizlemek için bu özelliği kullandığımızda, bu aynı zamanda bazı AV'lerin algılamasını daha az etkili hale getirdi. Kötü amaçlı yazılım örneğini başarıyla tespit eden üç AV motoru, makro parola korumalı olduğunda tehdidi göremedi.

İki taktiği birleştirirsek ne olur?

Kötü amaçlı örneğin algılamayı atlatmasına yardımcı olmak için hem VelvetSweatshop Parolası hem de Parola korumalı Makro özelliği uygulandığında, tarama sonucunda önemli bir düşüşe tanık olduk. 40 AV motorundan yalnızca 13'ü tehdidi tespit edebildi.

Kötü amaçlı yazılımdan kaçınma tekniklerini önlemek için çözüm nedir?

Tehdit aktörleri, zararlı dosyalarını antivirüs sistemlerinden gizlemek için her zaman yeni teknikler ararlar. Kaçamak kötü amaçlı yazılımları yenmek için en iyi uygulamalardan biri, sisteminize aktarılan dosyalardaki potansiyel olarak kötü amaçlı tüm nesneleri devre dışı bırakmaktır. Zararsız bir makro bile daha sonra bir güvenlik açığına dönüşebilir.

OPSWAT Deep Content Disarm and Reconstruction Deep CDR™ Teknolojisi), dosyalardaki tüm gömülü aktif içeriği (makrolar, OLE nesneleri, köprüler vb. dahil) kaldırır ve dosyaları yalnızca meşru bileşenlerle yeniden oluşturur. Ayrıca, Deep CDR™ Teknolojisi, şifreyi bilmeden şifre korumalı makroları incelemenizi sağlar. OPSWAT bu sektör lideri teknolojisi, sıfır gün hedefli saldırılar ve gelişmiş kaçak kötü amaçlı yazılımlar dahil olmak üzere hem bilinen hem de bilinmeyen tehditleri önlemede son derece OPSWAT .

Deep CDR™ Teknolojisi ile numuneyi temizledikten sonra, artık tam işlevselliğe sahip, tehdit içermeyen bir dosyaya sahibiz.

İş operasyonlarınız için makrolar gerekliyse, tehdit algılama şansını artırmak için her dosyayı birden fazla AV ile aynı anda taramak önemlidir. OPSWAT , dosyaları 30'dan fazla ticari kötü amaçlı yazılımdan koruma motoruyla tarayarak Multiscanning kavramına öncülük etmiştir. İmzalar, Sezgisel Yöntemler, AI/ML ve Emülasyon gibi çeşitli analiz mekanizmalarını ve tekniklerini bir araya getiren OPSWAT Multiscanning teknolojisi, düşük Toplam Sahip Olma Maliyeti (TCO) ile tespit oranlarını en üst düzeye çıkarmanıza yardımcı olur.

Deep CDR™ Teknolojisi ve Multiscanning hakkında daha fazla bilgi edinin Multiscanning OPSWAT uzmanıyla görüşerek sıfırıncı gün ve gelişmiş kaçak kötü amaçlı yazılımları önlemek için en iyi güvenlik çözümünü keşfedin.

- Deep CDR™Teknolojisi ,

- MetaDefender Core