Modern siber güvenlikte güvenlik öncelikli Managed File Transfer tanımlayan nedir?

Güvenlik öncelikli birMFT yönetilen dosya aktarımı) çözümü, proaktif tehdit önleme, sürekli görünürlük ve tasarım gereği uyumluluk özellikleriyle baştan sona tasarlanmıştır. Her dosya, kullanıcı, iş akışı ve ortamı potansiyel bir saldırı yüzeyi olarak ele alarak, aktarım sırasında dosyaları şifrelemekle yetinmez. Güvenlik öncelikli MFT , hassas sistemlere erişim sağlamak için dosya tabanlı saldırılar, ele geçirilmiş kimlikler, tedarik zinciri sızıntıları ve izlenmeyen iş akışlarından yararlanan modern düşmanların tehditlerini MFT .

Buna karşılık, geleneksel MFT, dosya güvenliği değil, dosya teslimatını otomatikleştirmek için tasarlanmış bir operasyonel araç olarak ortaya çıkmıştır. GelenekselMFT güvenilirlik, zamanlama, komut dosyası oluşturma ve sistemler arası bağlantıya odaklanır. Güvenlik genellikle temel şifreleme, isteğe bağlı kötü amaçlı yazılım taraması veya harici DLP entegrasyonları gibi ek özellikler aracılığıyla sonradan eklenir.

Gelişen AI tabanlı tehditler ve giderek karmaşıklaşan uyumluluk gereklilikleri nedeniyle, kuruluşlar artık geleneksel modellere güvenemezler. Dosya kaynaklı tehditlere karşı savunma sağlamak ve yasal gereklilikleri karşılamak için tasarlanmış platformlara ihtiyaçları vardır.

Güvenlik Öncelikli MFT Geleneksel MFTden MFT Temel İlkeler

Güvenlik öncelikli MFT , onu eski yaklaşımlardan ayıran bir dizi temel ilkeyle tanımlanır:

- Proaktif Tehdit Önleme– Teslimattan önce birden fazla kötü amaçlı yazılımdan koruma motorunu aynı anda kullanır (çoklu tarama), sanal alan, dosya türü doğrulama ve içerik denetimi yapar.

- Sıfır Güven Mimarisi– Tüm kullanıcıların, cihazların ve dosyaların güvenliği ihlal edilmiş olabileceğini varsayar ve sürekli olarak doğrulama yapar.

- Tasarımla Uyumluluk– Denetim kontrolleri, politika uygulaması, şifreleme ve yönetişimi iş akışının içine yerleştirir.

- Otomasyon ve Güvenlik Entegrasyonu– Güvenlik kontrolleri, manuel müdahaleye gerek kalmadan tüm iş akışlarında otomatik olarak uygulanır.

Geleneksel MFT genellikle dosya güvenliğini bir eklenti olarak içerir. Geleneksel platformlar şifreleme veya erişim kontrolü sunabilir, ancak bu özellikler genellikle isteğe bağlı modüllerdir veya etkili olabilmeleri için ek araçlar gerektirir.

Uyum Standartları, Güvenlik Öncelikli MFT'ye Geçişi Nasıl Şekillendirdi?

Düzenleyici çerçeveler, işletmelerin güvenlik öncelikli çözümlere yönelmesinde belirleyici bir rol oynamıştır. NIST, ISO 27001, GDPR, HIPAA ve PCI-DSS gibi standartlar, aşağıdakilerle ilgili katı gereklilikler getirir:

- Beklemede ve aktarımda şifreleme

- Doğrulanmış erişim kontrolleri

- Eksiksiz, değiştirilemez denetim günlükleri

- Politika uygulamasının kanıtı

- Veri yerleşimi ve saklama garantileri

- Zamanında ihlal bildirimi

- Bütünlük doğrulama ve risk izleme

Geleneksel MFT , genellikle uyumluluk gerekliliklerine ayak uydurmakta zorlanır. Veri yönetimi, denetim bütünlüğü veya sürekli izleme gerekliliklerini karşılamakta zorluk çekebilirler. Güvenlik odaklı MFT , düzenlemelere tabi sektörler için özel olarak tasarlanmış yerleşik denetim mekanizmalarıyla bu eksiklikleri giderir.

Geleneksel MFT Yaygın Güvenlik Açıkları

Eski ve geleneksel MFT , kuruluşları sıklıkla ciddi güvenlik risklerine maruz bırakır. Yaygın güvenlik açıkları şunlardır:

- Şifrelenmemiş veya tutarsız şekilde şifrelenmiş aktarımlar, özellikle iç iş akışları sırasında

- Yalnızca şifrelere veya eski rol modellerine dayanan zayıf kimlik doğrulama mekanizmaları

- Sınırlı veya hiç olmayan gerçek zamanlı izleme, şüpheli faaliyetlerin artmasını önler

- Manuel yama ve güncellemeler, sistemleri sıfır gün veya eski CVE'lere maruz bırakır.

- Yetersiz erişim kontrolleri, aşırı ayrıcalıklar sağlama

- Kötü amaçlı yazılım taraması veya dosya temizleme yapılmaz, böylece dosya kaynaklı tehditler kontrol edilmeden geçebilir.

- Eksik denetim günlükleri, soruşturmaları engelleme ve uyum denetimlerinde başarısızlık

Gerçek dünyadaki ihlaller, eksik güvenlik kontrollerinin risklerini ortaya koymaktadır. Örneğin, Emsisoft'un ihlal izleme verilerine göre, 2023 MOVEit Transfer güvenlik açığı (CVE-2023-34362) 2.000'den fazla kuruluşu etkilemiş ve 77 milyon kaydı açığa çıkarmıştır. Bu olaylar, geleneksel MFT saldırganlara kritik sistemlere sessizce giriş imkanı sağlayabileceğini göstermektedir.

Güvenlik Özelliklerinin Karşılaştırılması: Güvenlik Öncelikli MFT Geleneksel MFT

Güvenlik öncelikli ve geleneksel MFT genellikle yüzeysel olarak benzer görünür. Her ikisi de sistemler, ortaklar veya kullanıcılar arasında dosya aktarımını kolaylaştırır. Ancak yüzeyin altında, mimari farklılıklar çok belirgindir.

Aşağıdaki tablo, her bir yaklaşımın yerleşik güvenlik ile isteğe bağlı eklentileri nasıl ele aldığını göstermektedir.

MFT Hangi Güvenlik Özellikleri Yerleşik, Hangileri Eklenti?

| Yetenek | Güvenlik Öncelikli MFT | Geleneksel MFT |

|---|---|---|

| Kötü Amaçlı Yazılım Taraması | Yerleşik çoklu tarama ve dosya temizleme (CDR) | Genellikle eklenti veya yok |

| DLP Kontroller | Entegre, otomatik, politika tabanlı | Genellikle harici veya manuel |

| Şifreleme | Zorunlu ve uygulanabilir | İsteğe bağlı veya tutarsız bir şekilde uygulanan |

| Sıfır Güven Erişimi | Sürekli doğrulama ve en az ayrıcalık | Temel çevre tabanlı erişim |

| Threat Intelligence | Yerel, gerçek zamanlı | Nadir ve harici |

| Denetim Günlüğü | Değişmez, ayrıntılı, her zaman açık | Kısmi veya manuel olarak yapılandırılmış |

| Otomatik Politika Uygulama | Core özelliği | Komut dosyaları veya yönetici çabası gerektirir |

| Dosya Doğrulama | Derin dosya türü doğrulama | Sınırlı veya yok |

| Olay Müdahale Kancaları | Yerel SIEM/SOC entegrasyonu | İsteğe bağlı konektörler |

Geleneksel MFT temelde güvenlik platformları değildir; bunlar, temel koruma sağlamak için ek ürünler gerektiren otomasyon araçlarıdır.

Güvenlik Öncelikli ve Geleneksel MFT Arasında Kullanıcı Erişimi Denetimleri ve İzleme Nasıl Farklılık Gösterir?

Güvenlik öncelikli MFT , içeriden gelen riskleri ve dış tehditleri en aza indirmek için ayrıntılı, Sıfır Güven uyumlu erişim kontrolleri ve gerçek zamanlı izleme MFT . Kullanıcılar yalnızca gerekli izinlerle sınırlandırılır ve tüm eylemler sürekli olarak doğrulanır.

Geleneksel MFT statik izinlere, sınırlı RBAC (rol tabanlı erişim kontrolü) modellerine ve düzensiz izlemeye dayanır. Erişimi kaydedebilirler, ancak anormal kullanıcı davranışlarını veya yetkisiz erişim modellerini nadiren tespit ederler.

Güvenlik öncelikli kontroller şunları içerir:

- Politika odaklı RBAC

- MFA/kimlik entegrasyonu

- Sürekli oturum doğrulama

- Davranış analizi

- Gerçek zamanlı izleme panoları

Bu özellikler, hesapların ele geçirilmesiyle veri hırsızlığı veya operasyonel aksaklıkların meydana gelme olasılığını azaltır.

Güvenlik Öncelikli MFT , Proaktif Tehdit Önlemeyi Nasıl MFT ?

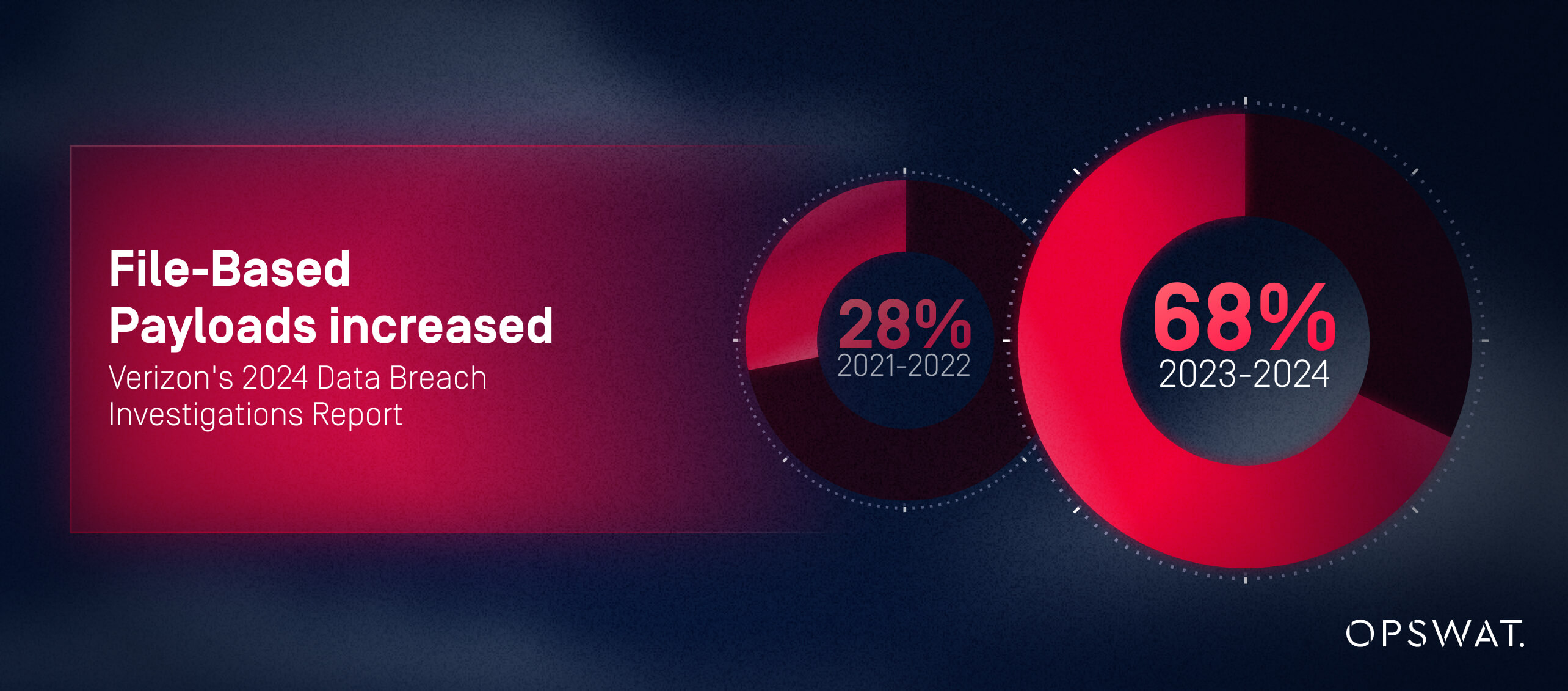

Güvenlik öncelikli MFT , dosyalar hedeflerine ulaşmadan önce tehditleri MFT . Verizon'un 2024 Veri İhlali Araştırma Raporu'na göre, 2023-2024 yıllarında gerçekleşen saldırıların %68'inde belgeler, PDF'ler, görüntüler veya sıkıştırılmış dosyalara gömülü dosya tabanlı yükler kullanıldı. Bu, 2020-2021 yıllarına göre %40'lık bir artışa tekabül ediyor. Bu saldırı vektörleri özellikle dosya aktarım sistemlerini hedef alıyor. Geleneksel MFT bu dosyaları denetlemezken, güvenlik öncelikli MFT .

Proaktif tehdit önleme örnekleri şunlardır:

- Otomatik kötü amaçlı yazılım çoklu tarama

- CDR (İçerik Temizleme ve Yeniden Oluşturma) – zararlı aktif içeriğin kaldırılması

- Bilinmeyen dosyaları sanal ortamda çalıştırma

- Tehdit istihbaratı odaklı risk puanlaması

- Politika tabanlı karantina veya engelleme

Güvenlik Öncelikli MFT , Mevzuata Uyumluluk ve Denetim Hazırlığını Nasıl MFT ?

Uyum karmaşıklığı, modern işletmeler için en büyük zorluklardan biridir. Güvenlik öncelikli MFT , yönetişim, doğrulama ve denetlenebilir kontrolleri doğrudan aktarım iş akışlarına entegre ederek uyumu MFT .

Geleneksel MFT , genellikle manuel yapılandırma, yama uygulama, komut dosyası oluşturma ve parça parça dokümantasyon yoluyla uyumluluk sorumluluğunu yöneticilere MFT .

Güvenlik Öncelikli MFT ile GDPR, HIPAA, PCI-DSS ve Endüstri Standartlarına Uyum Sağlama

Güvenlik öncelikli bir MFT , tasarım gereği temel yasal gereklilikleri karşılar:

- Aktarım sırasında ve depolandığında şifreleme (GDPR Madde 32, HIPAA §164.312(a)(2)(iv), PCI-DSS Gereklilik 4)

- Erişim ve veri hareketini izlemek için değiştirilemez denetim izleri (GDPR Madde 30, HIPAA §164.312(b), SOX Bölüm 404)

- Veri yerleşikliği uygulaması (GDPR Madde 44-50, çeşitli ulusal veri koruma yasaları)

- En az ayrıcalık ilkesine uygun erişim kontrolleri (NIST SP 800-53 AC-6, ISO 27001 A.9.2.3)

- Potansiyel ihlaller için gerçek zamanlı uyarılar (GDPR Madde 33 - 72 saatlik bildirim zorunluluğu)

- Veri bütünlüğünü korumak için Secure doğrulama (HIPAA §164.312(c)(1), PCI-DSS Gereklilik 11.5)

Bu yerleşik kontroller, uyum eksikliklerini azaltır ve düzenleyiciler tarafından istenen doğrulanabilir kanıtları sağlar.

Denetim Yükünün Azaltılması ve Kanıt Toplamanın Kolaylaştırılması

Geleneksel MFT , yetersiz günlük kaydı, tutarsız kontroller veya eksik veriler nedeniyle haftalar sürebilir. Güvenlik öncelikli MFT , aşağıdakileri sağlayarak bu yükü ortadan kaldırır:

- Otomatik olarak oluşturulan denetim raporları

- Tam aktarım görünürlüğüne sahip merkezi günlükler

- Önceden yapılandırılmış uyumluluk eşlemeleri ve şablonları

- Adli yeniden yapılandırma için olay düzeyinde meta veriler

Bu, denetim yorgunluğunu azaltır, kanıt toplama sürecini hızlandırır ve düzenleyici kurumlara olan güveni artırır.

Güvenlik Öncelikli MFT , Değişen Düzenlemeler Arasında Sürekli Uyumluluğu Nasıl MFT ?

Güvenlik öncelikli MFT , politika odaklı kontroller, otomatik güncellemeler ve yapılandırılabilir yönetişim çerçeveleri sayesinde gelişen düzenleyici standartlara hızla uyum sağlar. Bu özellikler, uyumluluk çabalarını geleceğe dönük hale getirir ve kuruluşların geleneksel MFT sürdürmekte MFT sürekli uyumluluğu kanıtlamasına olanak tanır.

Risk Azaltma ve Olay Müdahalesi: Güvenlik Öncelikli MFT İhlal Riskini Neden MFT

Modern güvenlik programları, ihlalleri hızlı ve etkili bir şekilde azaltma becerileriyle başarılarını ölçer. Güvenlik öncelikli MFT , hem algılama hem de müdahaleyi MFT iyileştirerek ihlallerin etkisini azaltır ve adli sonuçları güçlendirir.

Geleneksel MFT , hızlı yanıt için gereken görünürlük, zeka ve otomasyondan MFT yoksundur.

Güvenlik Öncelikli MFT , Dalı Tespitini ve Tehdit Yanıtını Nasıl MFT ?

Güvenlik öncelikli platformlar şunları sağlar:

- Şüpheli dosya etkinlikleri için gerçek zamanlı uyarılar

- Kötü amaçlı dosyaları karantinaya alan veya engelleyen otomatik tetikleyiciler

- Hızlı eskalasyon için SIEM ve SOC iş akışlarıyla entegrasyon

- Kullanıcı ve dosya davranışına dayalı anomali tespiti

Ponemon Institute'un 2024 İçeriden Gelen Tehditlerin Maliyeti Raporu'na göre, geleneksel MFT , ortalama 24-72 saatlik algılama gecikmeleriyle manuel izlemeye MFT . Bu, tehditleri gerçek zamanlı olarak (5 dakikadan az) algılayan güvenlik öncelikli çözümlere kıyasla ihlal maruz kalma süresini %300 artırmaktadır. Uzatılmış algılama süreleri, yanal hareketlerin ve veri sızdırılmasının kontrolsüz bir şekilde ilerlemesine olanak tanır.

Gelişmiş Denetim İzleri ile Adli Soruşturmaları Destekleme

Olaylara müdahale, yüksek doğrulukta görünürlükle mümkündür. Güvenlik öncelikli MFT :

- Değiştirilemez, zaman damgalı günlükler

- Dosya bütünlüğü doğrulama

- Tam kullanıcı etkinlik geçmişleri

- Aktarım düzeyinde meta veriler (kaynak, hedef, uygulanan politikalar)

Bu yetenekler, hızlı kök neden analizi ve savunulabilir düzenleyici raporlamayı destekler.

Eski MFT'lerde En Yaygın Güvenlik Açıklarını Ele Alma

Eski MFT , kuruluşları aşağıdakilere MFT :

- Eski veya yamalanmamış şifreleme kitaplıkları

Zayıf kimlik veya erişim modelleri

- Ortak veya üçüncü taraf entegrasyonlarındaki kör noktalar

- Ağlar arasında denetlenmemiş dosya hareketi

Güvenlik öncelikli MFT , entegre tehdit önleme, sürekli izleme ve yerleşik yönetişim çerçeveleriyle tüm bu eksiklikleri MFT .

Güvenlik Öncelikli Managed File Transfer Geçiş Sırasında Operasyonel ve Kaynak Hususları

Geleneksel MFT 'den güvenlik öncelikli MFT geçiş, dikkatli bir planlama MFT , ancak operasyonel masrafların azaltılması, ihlal riskinin düşürülmesi ve uyumluluk verimliliğinin artırılmasıyla karşılığını verir.

Geleneksel MFT'den Güvenlik Öncelikli MFT Geçişin Temel Adımları Nelerdir?

Yapılandırılmış bir geçiş yol haritası şunları içerir:

- Değerlendirme– Envanter iş akışları, ortaklar, şifreleme bağımlılıkları ve uyumluluk eksiklikleri.

- Tasarım– Sıfır Güven politikaları, güvenlik kontrolleri ve mimari gereksinimlerini tanımlayın.

- Pilot –Kontrollü bir uygulamada iş akışlarını doğrulayın.

- Aşamalı Dağıtım –Departmanlar ve yüksek değerli iş yükleri arasında genişletin.

- Yönetişim Uyumu– Politikaları, rolleri ve uyum belgelerini güncelleyin.

Güvenlik Öncelikli MFT Mevcut BT MFT Entegre Etme

Güvenlik öncelikli MFT , aşağıdaki durumlarda sorunsuz bir şekilde MFT :

- Kimlik yönetimi (IAM/MFA) merkezileştirilmiştir

- SIEM platformları MFT tüketir

- DLP araçları içerik yönetimini zorlar

- Cloud şirket içi dosya depoları güvenli bir şekilde senkronize edilir

- API'ler ve otomasyon çerçeveleri iş akışı düzenlemesini destekler

Silo sistemleri veya eski bağımlılıklar gibi yaygın zorluklar, aşamalı olarak devreye alma ve konektör tabanlı entegrasyonlar yoluyla azaltılabilir.

Güvenlik Öncelikli MFTnin Toplam Sahip Olma Maliyetini ve Yatırım Getirisini Değerlendirme

Güvenlik öncelikli MFT , başlangıçta daha yüksek bir yatırım MFT , ancak yatırım getirisi şu faktörlerden kaynaklanır:

- İhlal olasılığının ve ilgili maliyetlerin azaltılması

- Denetim iş yükünün azalması

- Otomasyon sayesinde daha düşük işletme giderleri

- Daha az manuel güvenlik katmanı

- Geliştirilmiş çalışma süresi ve iş akışı istikrarı

Düzenlemelere tabi sektörler için bu tasarruflar önemli ölçüde olabilir ve genellikle ilk yıl içinde ilk yatırımı aşar.

Karar Çerçevesi: Ne Zaman ve Neden Güvenlik Öncelikli MFT Geçiş Yapmalı?

İşletmeler genellikle denetim başarısızlıkları, operasyonel karmaşıklık veya artan tehdit faaliyetleri yaşadıktan sonra yükseltme ihtiyacını fark ederler. Karar çerçevesi, liderlerin zamanlamayı ve stratejik gerekçeyi belirlemelerine yardımcı olur.

Güvenlik Öncelikli MFT İhtiyacını Belirleyen Temel Tetikleyiciler

Yaygın tetikleyiciler şunlardır:

- Güvenlik veya uyumluluk denetimlerinde başarısızlık

- Fidye yazılımı ve dosya kaynaklı kötü amaçlı yazılım girişimlerinin artması

- Dosya hareketlerine ilişkin görünürlük eksikliği

- Manuel veya komut dosyası tabanlı süreçlere aşırı bağımlılık

- Veri yerleşimi veya sınır ötesi uyumluluk zorlukları

- Modernizasyon gerektiren dijital dönüşüm girişimleri

Birden fazla tetikleyici söz konusuysa, kuruluş güvenlik öncelikli MFT için güçlü bir adaydır.

Güvenlik Öncelikli MFT Değerlendirme ve Seçme Konusunda En İyi Uygulamalar

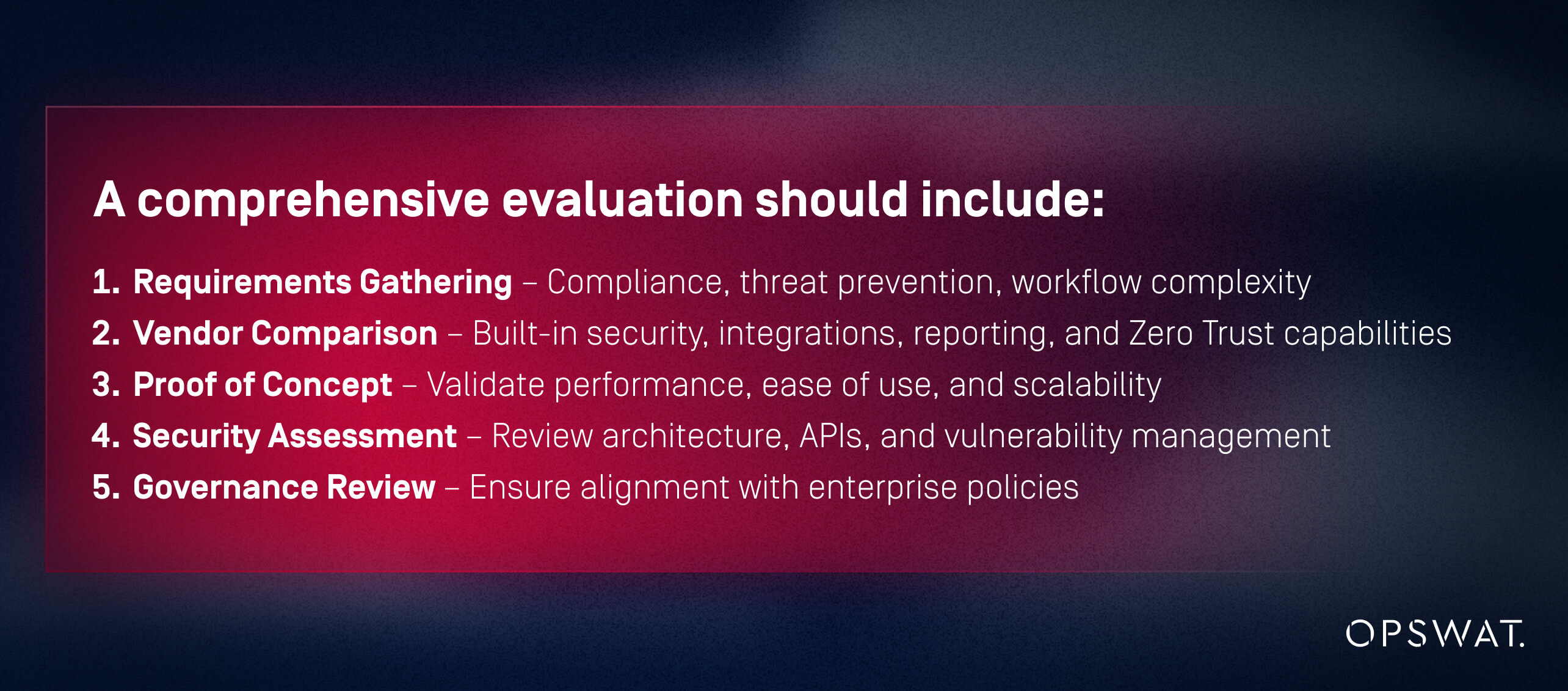

Kapsamlı bir değerlendirme şunları içermelidir:

- Gereksinimlerin Toplanması– Uyumluluk, tehdit önleme, iş akışı karmaşıklığı

- Satıcı Karşılaştırması– Yerleşik güvenlik, entegrasyonlar, raporlama ve Sıfır Güven özellikleri

- Kavram Kanıtı– Performans, kullanım kolaylığı ve ölçeklenebilirliği doğrulayın

- Güvenlik Değerlendirmesi– Mimari, API'ler ve güvenlik açığı yönetimini gözden geçirin

- Yönetişim İncelemesi– Kurumsal politikalarla uyumu sağlama

Satıcılara sorulacak sorular:

- Güvenlik kontrolleri yerel mi yoksa eklenti mi?

- Tehditler nasıl tespit edilir ve etkisiz hale getirilir?

- Uyumluluk haritalamasını gösterebilir misiniz?

- Sıfır Güven uygulamasını nasıl destekliyorsunuz?

Kırmızı bayraklar arasında harici kötü amaçlı yazılım taramasına bağımlılık, eksik günlükler, eski mimariler veya sınırlı entegrasyon yetenekleri sayılabilir.

OPSWAT Neden Güvenlik Öncelikli Managed File Transfer OPSWAT ?

OPSWAT , güvenlik öncelikli MFT için MFT bir referans noktası OPSWAT :

- Entegre çoklu tarama, CDR, sanal alan ve dosya türü doğrulama

- En az ayrıcalık ve sürekli doğrulama ile Sıfır Güven mimarisi

- Tasarım aşamasında uyumluluk kontrolleri

- Değiştirilemez denetim günlükleri ve SIEM uyumlu telemetri

- Yüksek performanslı, hibrit uyumlu dağıtım modelleri

- Kritik altyapı ve düzenlemelere tabi sektörlerde kanıtlanmış sonuçlar

Bu özellikler, geleneksel MFT eksikliklerini doğrudan giderir MFT kuruluşların güvenli bir şekilde modernizasyon yapmalarını sağlar.

Sonraki Adımlar: Güvenlik Değerlendirmesi veya Demo OPSWAT ile Nasıl İletişime Geçilir?

CISOs ve BT liderleri şu adımları atarak bir sonraki aşamaya geçebilirler:

- Özel güvenlik değerlendirmesi talep etme

- Uyumluluk kontrol listelerini indirme

- MetaDefender MFT planlama

- OPSWATuzmanlarını devreye sokarak geçiş hazırlığını değerlendirmek

Güvenlik öncelikli MFT , stratejik bir MFT . OPSWAT , bunu gerçekleştirmek için gereken mimari derinliği ve kanıtlanmış güvenliği OPSWAT .

SSS

Güvenlik öncelikli MFT geleneksel MFT ayıran güvenlik özellikleri nelerdir?

Güvenlik öncelikli MFT , dört temel mimari özelliği MFT geleneksel MFT MFT : yerleşik tehdit önleme (çoklu tarama, sanal alan, CDR), sürekli doğrulama ile ayrıntılı erişim kontrolleri, Sıfır Güven tasarım ilkeleri ve eksiksiz, değiştirilemez denetim günlükleri. Geleneksel MFT , bunları temel özellikler yerine MFT isteğe bağlı eklentiler olarak sunar.

Güvenlik öncelikli MFT , tehditleri nasıl daha etkili bir şekilde MFT ?

Entegre çoklu tarama, sanal alan, CDR ve gerçek zamanlı izleme yoluyla.

Geleneksel MFT'den güvenlik öncelikli MFT geçişte hangi zorluklar ortaya çıkar?

Eski bağımlılıklar, iş akışı eşlemesi, IAM entegrasyonu ve politika uyumu.

Otomatikleştirilmiş tehdit istihbaratı, ihlal riskini nasıl azaltır?

Politikaları sürekli güncelleyerek ve yeni tehdit modellerini anında tespit ederek.

ROI farkları nelerdir?

Güvenlik öncelikli MFT , operasyonel masrafları, uyumluluk riskini ve olay maliyetlerini MFT .

Güvenlik öncelikli bir MFT , olaylara müdahaleyi nasıl MFT ?

Değiştirilemez günlükler, ayrıntılı meta veriler ve hızlı inceleme için otomatik uyarılar.

Kuruluşunuz Güvenlik Öncelikli MFT ile Korunuyor mu?

Siber tehditler gelişip düzenleyici beklentiler yoğunlaştıkça, geleneksel ve güvenlik öncelikli MFT arasındaki fark daha da MFT . Eski sistemler, modern dosya kaynaklı tehditlere, içeriden gelen risklere ve uyumluluk karmaşıklığına karşı koruma sağlayamıyor. Güvenlik öncelikli MFT , ihlalleri önlemek, uyumluluğu hızlandırmak ve derin operasyonel görünürlük sağlamak için tasarlanmış, temelde daha güçlü bir model MFT .

Modern işletmeler artık reaktif veya kısmi korumaları karşılayamaz. Güvenlik öncelikli bir yaklaşım benimseyerek, kuruluşlar riski azaltır, güveni güçlendirir ve tüm ekosistemlerinde güvenli, uyumlu ve dayanıklı dosya hareketini sağlar.