Modern siber suçlular veri koruma kurallarını değiştirdi. Bir zamanlar basit bir güvenlik ağı olarak görülen yedeklemeler artık fidye yazılımları ve gelişmiş siber saldırılar için birincil hedefler haline geldi.

Saldırganlar, kurtarma sistemlerini tehlikeye atmanın kuruluşlara nakavt edici bir darbe indirebileceğini biliyor. Yedeklere sahip olmak artık yeterli değildir; gerçek siber esnekliğe ulaşmak için yedekleme verilerinizin yaşam döngüsünü proaktif olarak güvence altına almanız gerekir.

Geleneksel Yedekleme Kontrolleri Neden Yetersiz Kalıyor?

Geleneksel yedekleme kontrolleri genellikle yanlış bir güvenlik hissi verir ve kurumları riske atan gelişen tehditleri tespit etmekte başarısız olur. Geleneksel yöntemler temel bütünlük ve kullanılabilirliğe odaklanırken, aşağıdakiler gibi kritik güvenlik açıklarını gözden kaçırırlar:

- Dosya tabanlı güvenlik açıkları, sıfırıncı gün istismarları veya yedekleme dosyalarında, özellikle arşivlerde, veritabanlarında ve makine görüntülerinde gizlenmiş sofistike kötü amaçlı yazılımlar gibi dosya kaynaklı tehditler

- İmza tabanlı algılamayı atlatan polimorfik fidye yazılımı

- Dosya sürüklenmesi veya meta veri sürüklenmesinden kaynaklanan ince ama kötü niyetli dosya değişiklikleri

- Virüs bulaşmış verilerin geri yüklenmesi anında yeniden enfeksiyonu, başarısız kurtarmayı ve uzun kesinti süresini tetikler

- Sıkı düzenleyici gereklilikler (örneğin, GDPR, PCI DSS, SOX ve Sheltered Harbor)

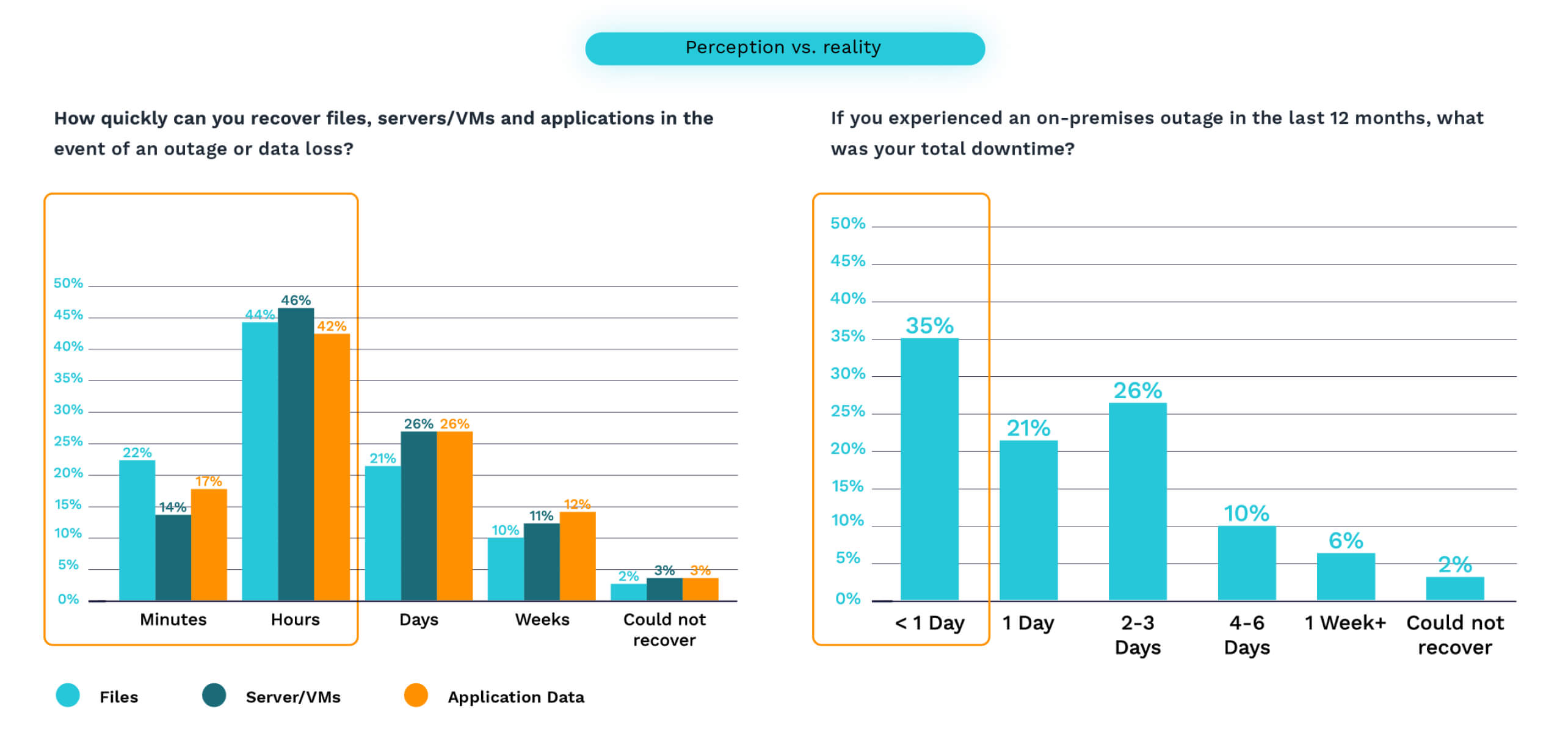

Kurtarma gerçekliği beklentilerin gerisinde kalmakta, kuruluşların başarabileceklerine inandıkları ile kesinti sürelerindeki gerçek performansları arasında önemli bir uçurum olduğunu ortaya koymaktadır. Yakın zamanda yapılan bir anket, katılımcıların %60'ından fazlasının bir günden kısa bir süre içinde iyileşebileceklerine inandıklarını, ancak gerçek bir olayla karşılaştıklarında sadece %35'inin bunu başarabildiğini göstermektedir.

Bu eksikliklerin giderilmesi, kuruluşların yedekleme güvenliğine yaklaşımında temel bir değişim gerektiriyor ve basit doğrulamanın ötesine geçerek kapsamlı tehdit algılama ve önlemeye geçiyor. Bu evrim olmadan yedekleme sistemleri, tam da en çok ihtiyaç duyuldukları anda kurtarma çabalarını boşa çıkarabilecek sofistike saldırılara tehlikeli bir şekilde maruz kalmaya devam eder.

Kuruluşlar, özellikle bu kör noktaları hedef alan çok katmanlı güvenlik uygulamalarını hayata geçirmeli, yedeklemelerin hem kullanılabilir hem de tehlikesiz kalmasını sağlamak için gelişmiş teknolojileri stratejik süreçlerle birleştirmelidir. Kurtarma beklentileri ile gerçeklik arasında giderek artan eşitsizlik keskin bir uyarı niteliğindedir: geleneksel yaklaşımlar artık yeterli koruma sağlamamaktadır.

Yedeklerinizin Secure Sağlamak için 8 Kritik Uygulama

Aşağıdaki kapsamlı stratejiler gerçek anlamda güvenli bir yedekleme ekosisteminin temelini oluşturur - yalnızca verilerinizi korumakla kalmayan, aynı zamanda kurtarma gerektiğinde bütünlüğünü ve kullanılabilirliğini de sağlayan bir ekosistem. Kuruluşlar bu sekiz kritik uygulamayı hayata geçirerek savunmasız yedekleme havuzlarını, kararlı düşmanlar karşısında bile iş sürekliliğini koruyan esnek varlıklara dönüştürebilirler.

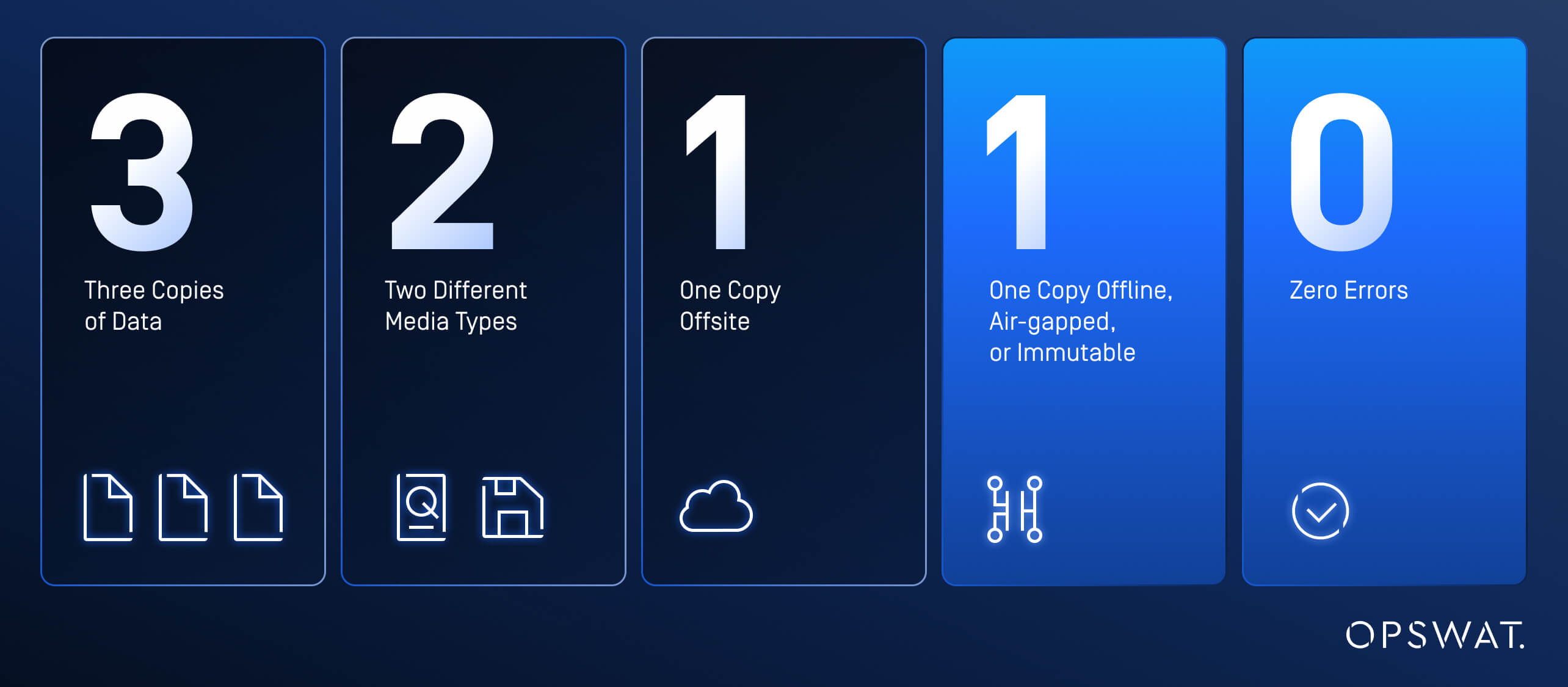

1. 3-2-1-1-0 kuralı

3-2-1-1-0 yedekleme kuralı, felaket kurtarma stratejinizde siber esnekliği ve güvenliği artırmak için özel olarak tasarlanmış geleneksel 3-2-1 yaklaşımının modernize edilmiş bir evrimini temsil eder:

- Üç Veri Kopyası: Verilerinizin toplam üç kopyasını bulundurun (bir birincil ve iki yedek).

- İki Farklı Media Türü: Yedeklerinizi iki farklı medya türünde saklayın. Geleneksel olarak bu disk ve teyp olabilirken, modern yaklaşımlar genellikle bulut depolama veya SSD'leri içerir.

- Bir Kopya Tesis Dışında: Bulut yedekleme çözümleriyle (alternatif bir bölgede veya farklı bir bulut sağlayıcısında) kolayca elde edilebilecek en az bir kopyayı ayrı bir konumda tutun.

- Tek Kopya Çevrimdışı, Havaya Bağlı veya Değişmez: Ağlarla bağlantısı tamamen kesilmiş (çevrimdışı/hava boşluklu) ya da yazıldıktan sonra değiştirilemeyen (değişmez) bir kopya bulundurun. Bu, fidye yazılımı koruması için çok önemlidir ve saldırganların tehlikeye atamayacağı temiz bir kurtarma seçeneği sağlar.

- Sıfır Hata: Hatasız olduklarından ve gerektiğinde gerçekten kullanılabilir olduklarından emin olmak için yedeklerinizi düzenli olarak doğrulayın.

Birden fazla yedeklemeye sahip olmak denklemin sadece yarısıdır. Kuruluşlar, kritik hizmetlerin ne kadar hızlı ve güvenli bir şekilde geri yüklenebileceğini tanımlayan Kurtarma Süresi Hedeflerine (RTO'lar) eşit derecede odaklanmalıdır. Bir felaket senaryosunda, ister fidye yazılımı, ister sofistike tehditler veya hedefli siber saldırılar olsun, kötü amaçlı yazılımları yeniden tanıtmadan veya uyumluluğu ihlal etmeden dakikalar içinde kurtarma yeteneği, siber dirençli bir kuruluşu savunmasız bir kuruluştan ayıran şeydir.

Bir sonraki planlama aşaması güvenlik, güvenilirlik ve hazır olma durumunun sağlanmasıdır. Bu aşamada çok katmanlı bir depolama güvenliği çözümü kritik bir rol oynar.

2. Periyodik Tarama

Periyodik taramanın uygulanması, ilk yedekleme doğrulamasının ötesinde kritik bir savunma katmanını temsil eder. Noktasal zamanlı taramalar yedekleme bütünlüğünün anlık görüntüsünü sağlarken, düzenli zamanlanmış tarama, yedeklemeler ilk oluşturulduğunda tespit edilememiş olabilecek yeni tehditlere karşı sürekli koruma sağlar.

Kötü amaçlı yazılım tespiti, periyodik kurtarma testlerinin tartışılmaz bir parçasıdır. Yedekleme doğrulama sürecinize entegre edilmiş sağlam bir kötü amaçlı yazılım taraması olmadan, en titiz yedekleme stratejisi bile gerçek kurtarma senaryoları sırasında kuruluşların kurtarmaya çalıştığı tehditleri yeniden ortaya çıkararak başarısız olabilir.

3. Multiscanning Yaklaşımı

Tüm dosyalar, ağınıza veya yedekleme depolamanıza girmelerine izin verilmeden önce kötü amaçlı yazılımlara karşı taranmalıdır. En yüksek tespit oranlarına ve kötü amaçlı yazılım salgınlarına en kısa maruz kalma süresine ulaşmak için, dosyaları çoklu tarama çözümü ile birden fazla kötü amaçlı yazılımdan koruma motoruyla (imzalar, sezgisel yöntemler ve makine öğrenimi tespit yöntemlerinin bir kombinasyonunu kullanarak) tarayın.

4. Yara Tabanlı Algılama

YARA kuralları, güvenlik ekiplerinin belirli dosya özelliklerine dayalı özelleştirilmiş kurallar kullanarak yedekleme havuzlarındaki karmaşık kötü amaçlı yazılımları tespit etmelerini sağlar. Kurumlar, kesin olarak tanımlanmış dizeler ve koşullu mantık uygulayarak, hedefli ve yeni ortaya çıkan saldırılar da dahil olmak üzere imza tabanlı çözümlerin gözden kaçırabileceği tehditleri tespit edebilir.

YARA'nın uyarlanabilir çerçevesi, tespit yeteneklerinin sürekli olarak geliştirilmesine olanak tanıyarak yedekleme doğrulama süreçlerinin hassasiyetini önemli ölçüde artıran dinamik bir savunma katmanı oluşturur.

5. Adaptive Tehdit Analizi

Sandbox teknolojisi, kuruluşların sıfırıncı gün kötü amaçlı yazılımlarını kurtarma operasyonlarını tehlikeye atmadan önce izole, kontrollü ortamlarda tespit ve analiz etmelerini sağlar. Güvenlik ekipleri, bu teknolojiyi derin statik analiz yetenekleri, gelişmiş tehdit istihbaratı entegrasyonu ve yüksek hızlı emülasyon teknikleriyle kullanarak, geleneksel imza tabanlı taramanın gözden kaçırabileceği karmaşık kötü amaçlı yazılım varyantlarını veya IOC'leri (uzlaşma göstergeleri) etkili bir şekilde belirleyebilir.

6. İçerik Silahsızlandırma ve Yeniden Yapılandırma

Microsoft Office, PDF ve görüntü dosyaları gibi dosyalarda, kötü amaçlı yazılımdan koruma motorları tarafından her zaman algılanmayan gizli komut dosyaları ve makrolarda gömülü tehditler olabilir. Riski ortadan kaldırmak ve yedekleme dosyalarının gizli tehditler içermediğinden emin olmak için, CDR (içerik etkisizleştirme ve yeniden yapılandırma) kullanarak olası gömülü nesneleri kaldırmak en iyi uygulamadır.

7. Diferansiyel Tarama

8. Veri Kaybı Önleme

Sosyal güvenlik numaraları, banka hesap bilgileri veya PII (kişisel olarak tanımlanabilir bilgiler) gibi tüm hassas veriler DLP(veri kaybı önleme) teknolojisi kullanılarak redakte edilmeli, maskelenmeli veya engellenmelidir.

Yedekleme Güvenliğini Savunmadan Dayanıklılığa Yükseltme

Yedekleme altyapılarını başarılı bir şekilde koruyan kuruluşlar veri güvenliğinden daha fazlasını elde eder; gerçek iş esnekliği, mevzuata uygunluk ve en çok ihtiyaç duyulduğunda kurtarma operasyonlarının başarılı olacağına dair güven elde ederler. Özellikle fidye yazılım saldırıları, veri ihlalleri veya başarısız kurtarma girişimlerinin yıkıcı maliyetleriyle karşılaştırıldığında, uygun şekilde güvence altına alınmış yedeklemelere yapılan yatırım, bunları uygulamak için gereken kaynakların çok ötesinde getiri sağlar.

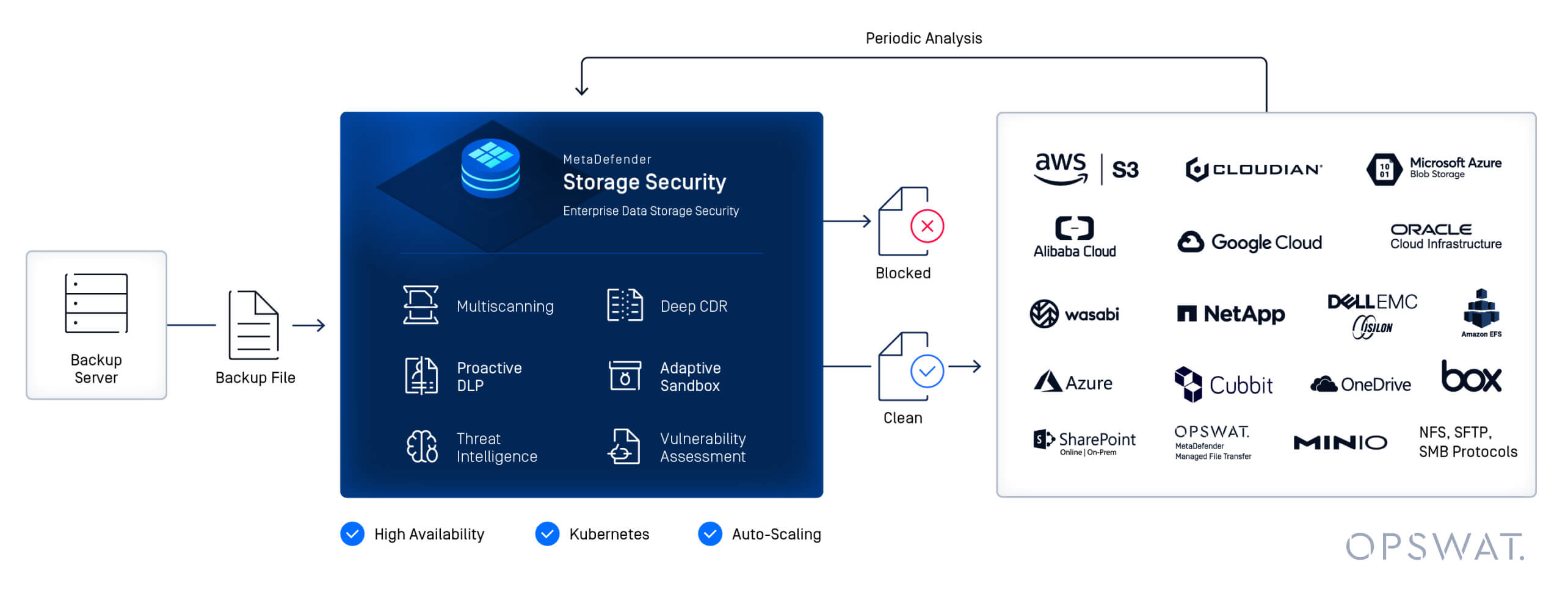

OPSWAT Avantajı

MetaDefender Security™, kritik uygulamaları tek bir çözümde bir araya getirir. Metascan™ Multiscanning, Deep CDR™ Teknolojisi, Proactive DLP™ ve Adaptive Sandbox gibi OPSWATönde gelen teknolojileri sayesinde, her saniyenin önemli olduğu anlarda yedekleme verileriniz güvenli kalır ve anında erişilebilir olur.

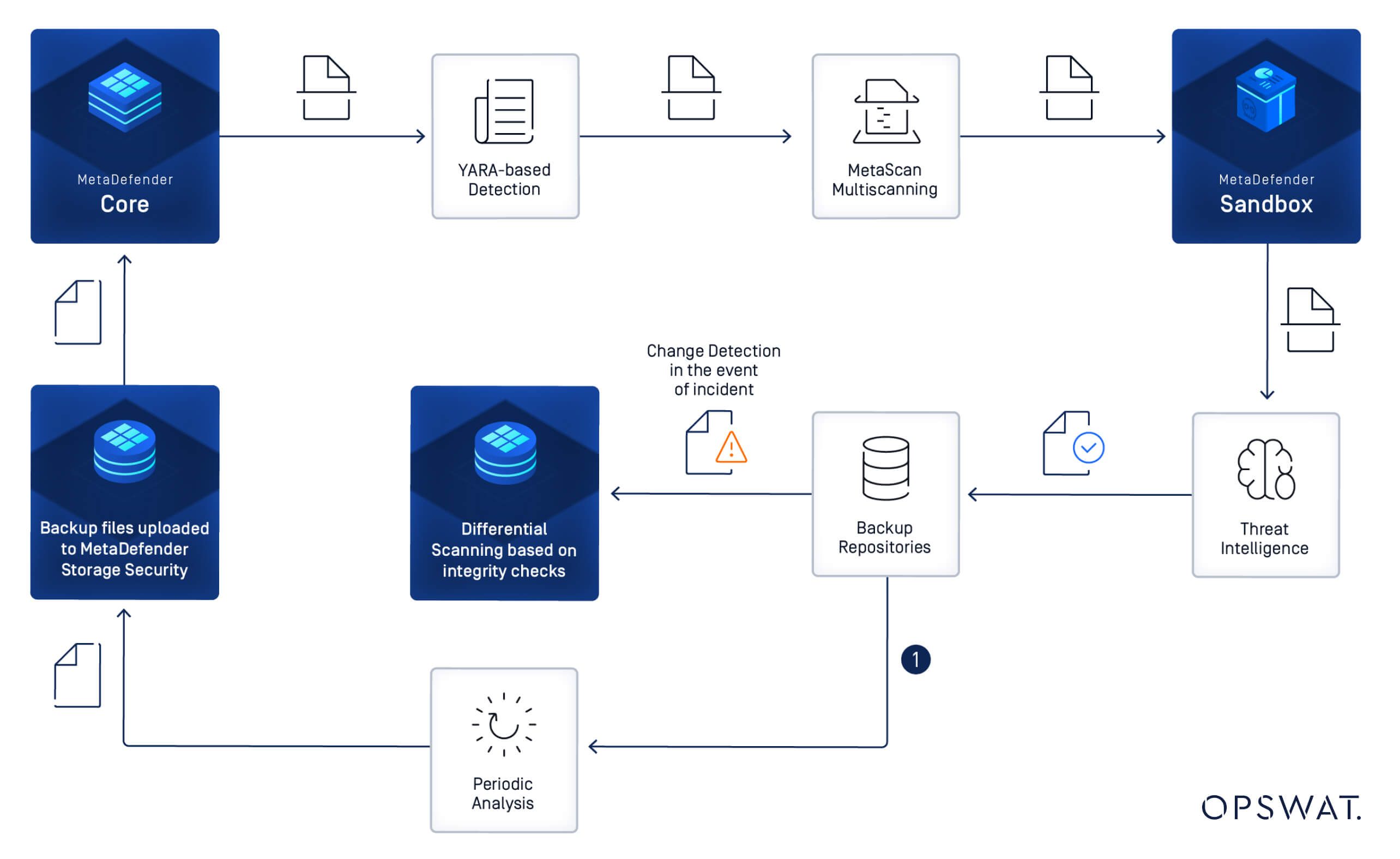

Temel yeteneklerimizden biri de Hızlı Değişiklik Tespitimizdir. MetaDefender Storage Security , periyodik analiz yoluyla yedekleme havuzlarını sürekli olarak izler. Bir güvenlik olayı veya fidye yazılımı saldırısı meydana geldiğinde, yönetici bilinen dosyaların bütünlük kontrollerine dayalı diferansiyel taramayı etkinleştirebilir. Bu hızlı değişiklik algılama özelliği, hangi yedekleme setlerinin bozulmadan kaldığını hızlı bir şekilde belirleyerek RTO'yu (kurtarma süresi hedefleri) önemli ölçüde en aza indirir ve kuruluşların işlemleri en son temiz yedekleme noktasından geri yüklemesini sağlar.

Sonuç

Yedekleme stratejinizdeki güvenlik açıklarını ortaya çıkarmak için bir güvenlik olayını beklemeyin. Mevcut yedekleme güvenliği duruşunuzu değerlendirmek ve iyileştirme fırsatlarını belirlemek için şimdi proaktif adımlar atın. Güvenlik uzmanlarımız mevcut altyapınızı değerlendirmenize yardımcı olabilir, bu en iyi uygulamalarla uyumlu özel çözümler önerebilir ve kapsamlı bir yedekleme güvenliği çerçevesi uygulamanıza rehberlik edebilir.

Yedek güvenlik duruşunuzu nasıl güçlendirebileceğinizi ve giderek daha düşmanca bir hal alan dijital ortamda gerçek siber dayanıklılığa nasıl ulaşabileceğinizi görüşmek için bugün uzmanlarımızla iletişime geçin.

Sıkça Sorulan Sorular (SSS)

Veri yedekleme ve kurtarma nedir?

Veri yedekleme ve kurtarma , kayıp veya bozulmaya karşı koruma sağlamak için verilerin kopyalarını oluşturma ve gerektiğinde (kazara silme, donanım arızası veya fidye yazılımı gibi siber saldırılar nedeniyle) bu verileri geri yükleme işlemidir.

Veri yedekleme ve kurtarma neden önemlidir?

Kuruluşların bir olaydan sonra kritik sistemleri ve verileri geri yüklemesini sağlayarak, kesinti süresini, mali kaybı ve itibar hasarını en aza indirerek iş sürekliliğini sağlar. Günümüzün tehdit ortamında, yasal uyumluluğu ve felaket kurtarmayı da destekler.

Veri yedekleme güvenliği nedir?

Veri yedekleme güvenliği, yedekleme verilerini yetkisiz erişim, bozulma veya siber tehditlerden korumak için kullanılan uygulamaları ve teknolojileri ifade eder - yedeklerin bir kriz sırasında kullanılabilir, etkilenmemiş ve kurtarılabilir kalmasını sağlar.

Bir yedeği güvence altına almanın en iyi yolu nedir?

Yedeklemelerin güvenliğini sağlamak için birçok en iyi uygulama vardır; çok katmanlı bir yaklaşım siber güvenlik uzmanları tarafından en çok tavsiye edilenler arasındadır. 3-2-1-1-0 yedekleme kuralını uygulayın, yedekleri birden fazla kötü amaçlı yazılımdan koruma motoruyla düzenli olarak tarayın, gömülü tehditleri ortadan kaldırmak ve hassas verileri korumak için CDR, sandboxing ve DLP teknolojilerini kullanın.

Üç tür veri yedekleme nedir?

1. Tam Yedekleme: Tüm verilerin eksiksiz bir kopyası.

2. Artımlı Yedekleme: Yalnızca son yedeklemeden bu yana değişen verileri yedekler.

3. Diferansiyel Yedekleme: Son tam yedeklemeden bu yana değişen tüm verileri yedekler.

3-2-1 yedekleme kuralı nedir?

Verilerinizin iki farklı medya türünde saklanan ve bir kopyası tesis dışında tutulan üç kopyasını muhafaza edin. Bu, yedeklilik sağlar ve yerel arızalara karşı koruma sağlar.

3-2-1-1-0 yedekleme kuralı nedir?

Geleneksel modelin gelişmiş bir evrimi:

- Verilerinizin toplam 3 kopyası

- 2 farklı medya türü

- 1 kopya tesis dışında

- 1 kopya çevrimdışı, hava boşluklu veya değişmez

- Yedekleme doğrulamasında 0 hata, yedeklerin gerektiğinde kullanılabilir olmasını sağlamak