Cleo İstismarı: Dosya Aktarımı Güvenliği için Bir Uyandırma Çağrısı

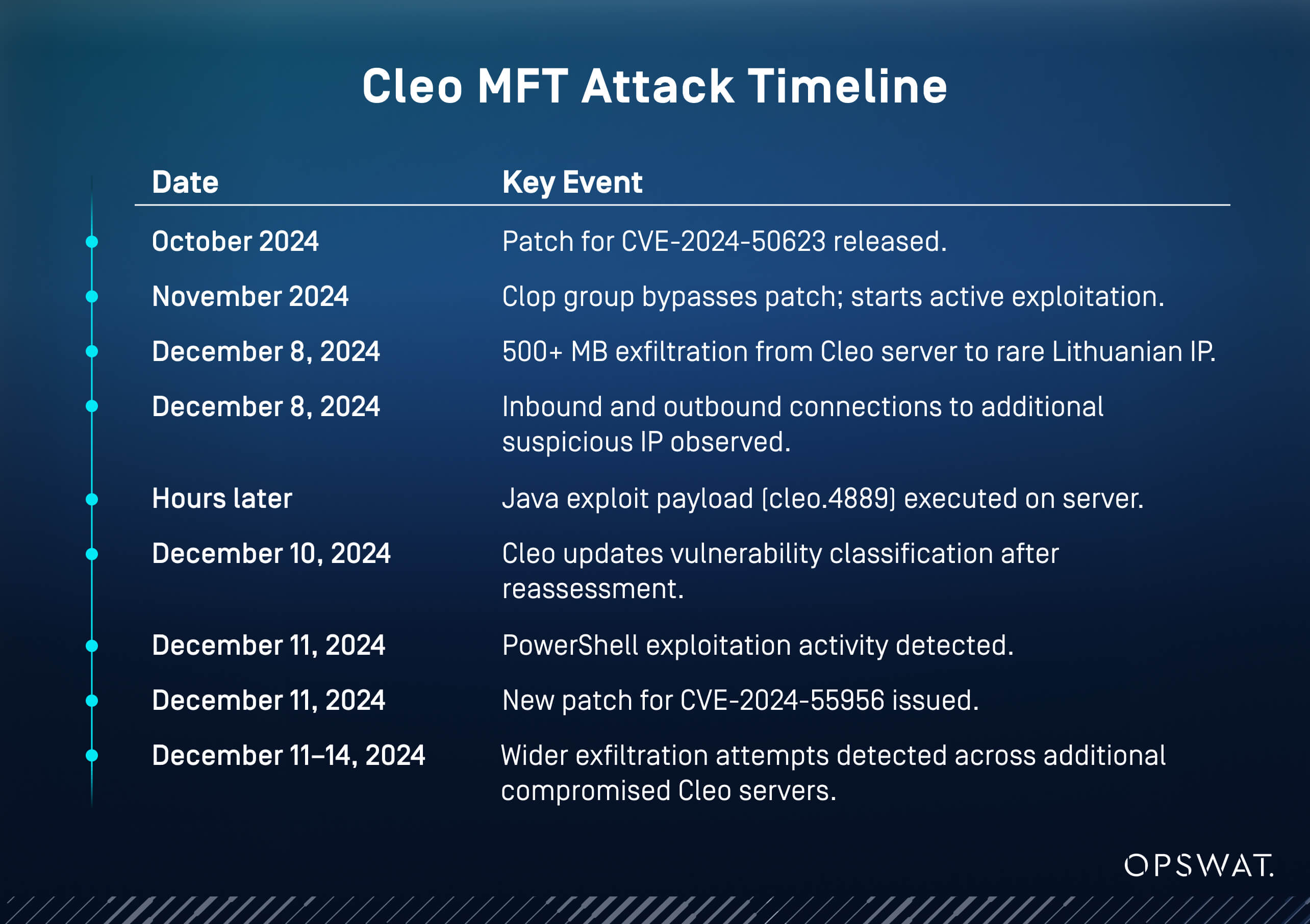

Aralık 2024'te, siber güvenlik araştırmacıları, ilk olarak CSO Online tarafından bildirildiği üzere, Cleo'nun yönetilen dosya aktarım ürünlerinde endişe verici bir sıfır gün uzaktan kod yürütme (RCE) güvenlik açığı ortaya çıkardı.

Saldırganlar, yakın zamanda yayınlanan yamaları bile atlayarak bu açığı aktif bir şekilde kullandılar. Cleo'nun ilk güvenlik güncellemelerine rağmen, tehdit aktörleri temel dosya işleme, girdi doğrulama ve platform esnekliğindeki köklü zayıflıkları ortaya çıkararak güncel sistemleri tehlikeye atmaya devam edebildi.

Bu son olay rahatsız edici bir eğilimin parçası: yönetilen dosya aktarım çözümleri sofistike siber saldırılar için başlıca hedefler haline geldi. Son derece hassas verilerin güvenilir kanallar üzerinden güvenli dosya aktarımından sorumlu olan bu platformlar, saldırganlar için cazip bir giriş noktası oluşturuyor.

Bir MFT (yönetilen dosya aktarımı) ortamındaki bir ihlal, sistemik veri sızıntısı ve mevzuat ihlallerinden kritik altyapı sektörlerinde operasyonel kesintiye kadar, hepsi de ciddi itibar hasarına neden olabilecek feci sonuçları tetikleyebilir.

Secure MFT , kritik altyapı ortamlarında artık isteğe bağlı değildir. Kuruluşlar reaktif yama ve tek antivirüs çözümlerinin ötesine geçmelidir. Bunun yerine kuruluşlar, MFT operasyonlarını modern tehdit ortamlarına karşı savunmak için özel olarak tasarlanmış proaktif, çok katmanlı, gelişmiş güvenlik mimarilerini benimsemelidir.

Bugün, aşağıdakiler artık en iyi uygulamalar değil, operasyonel gerekliliklerdir:

Dayanıklılık oluşturma

Kuruluşlar, ihlallerden veya kesintilerden hızlı bir şekilde kurtulmak, etkiyi ve kesinti süresini en aza indirmek için güvenlik önlemleri uygulamalıdır.

Merkezi yönetişimin sürdürülmesi

Dosya aktarımları, kullanıcı erişimi ve denetim izleri üzerinde merkezi kontrol, görünürlük ve uyumluluk için gereklidir.

Politika tabanlı aktarımların ve güvenlik kurallarının uygulanması

İnsan hatalarını önlemek ve tutarlılığı sağlamak için dosya aktarımları otomatik, önceden tanımlanmış kurallara uygun olmalıdır.

Çok katmanlı tehdit önleme tedbirlerinin uygulanması

Tekli antivirüs motorları artık güvenli bir seçenek değil; birden fazla AV motorunun siber tehditleri tespit etme ve etkisiz hale getirme şansı çok daha yüksek.

Cleo İhlalinin İç Yüzü: Saldırganlar MFT Zayıflıklarından Nasıl Yararlandı MFT

2024 yılının sonlarında, güvenlik araştırmacıları Cleo'nun yönetilen dosya aktarım ürünlerinde kritik bir sıfır gün uzaktan kod yürütme güvenlik açığının aktif olarak kullanıldığını tespit etti. Etkilenen çözümler, kurumsal ortamlarda yaygın olarak kullanılan Cleo LexiCom, Cleo VLTrader ve Cleo Harmony'yi içeriyordu.

Cleo LexiCom, büyük ticaret ağlarına bağlanmak için masaüstü tabanlı bir MFT istemcisidir. Cleo VLTrader, orta ölçekli işletmeler için sunucu düzeyinde MFT yetenekleri sağlarken, Cleo Harmony büyük işletmelerin entegrasyon ve güvenli dosya aktarımı ihtiyaçlarını karşılamayı amaçlamaktadır.

Darktrace tarafından Aralık 2024'te bildirildiği üzere, Ekim 2024'te ilk güvenlik yaması yayınlandıktan sonra bile saldırganlar, tam olarak ele alınmayan zayıflıklardan yararlanarak Cleo sistemlerini başarılı bir şekilde hedef almaya devam etti.

Güvenlik ekipleri, kuruluşları etkilenen sunucuların internet bağlantısını derhal kesmeye ve daha eksiksiz bir düzeltme beklerken geçici hafifletme önlemleri uygulamaya çağırdı.

Saldırının üç temel teknik unsuru şunlardır:

- Yetkisiz dosya yazımı elde etmek için bir dosya yükleme açığından yararlanma

- Kötü amaçlı dosyaları "Autorun" klasörüne bırakarak otomatik yürütmeyi tetiklemek

- ZIP arşivleri, XML yapılandırma dosyaları ve kötü amaçlı PowerShell komutlarını içeren bir yük zincirini dağıtmak için otomatik çalıştırma özelliğinden yararlanma

Takip eden incelemeler, Active Directory keşfi, gizli dosya silme ve Kleopatra olarak bilinen özel bir Java arka kapısının konuşlandırılması gibi gelişmiş saldırgan taktiklerinin işaretlerini ortaya çıkardı.

Anlık etkiler gözlemlenmiştir:

- Güvenlik açığı bulunan sunucularda uzaktan kod yürütme

- Hassas iş ve müşteri verilerine yetkisiz erişim

- Ağ ortamlarında yanal harekete olanak tanıyan tam sistem tehlikesi

Bu ihlal, sürekli yamalamaya rağmen dosya tabanlı güvenlik açıklarının tamamen ortadan kaldırılamamasının kritik kurumsal sistemlerin kalıcı olarak istismar edilmesine nasıl yol açabileceğini göstermiştir.

MFT Platformları Neden Artık Öncelikli Siber Saldırı Hedefleri

Cleo ihlali münferit bir olay değildir. Geçtiğimiz birkaç yıl içinde, yönetilen dosya aktarım sistemleri sofistike tehdit aktörleri için başlıca hedefler haline geldi. Bu platformlar aracılığıyla değiş tokuş edilen hassas dosyalar genellikle iş operasyonları, müşteri verileri veya düzenlenmiş bilgilerle derinden bağlantılıdır ve bu da başarılı bir uzlaşma için ödülü son derece yüksek hale getirir.

MOVEit Transfer, Accellion File Transfer Appliance ve Fortra GoAnywhere ihlalleri gibi önceki yüksek profilli vakalar tutarlı bir model göstermektedir: tehdit aktörleri, kurumsal ağlara stratejik bir giriş noktası olarak dosya aktarım teknolojilerine odaklanmaktadır.

Cleo olayı, MFT çözümlerinin yerleşik, çok katmanlı güvenlik ilkeleriyle tasarlanmaması halinde yamalı, güncellenmiş sistemlere sahip kuruluşların bile risk altında olduğunu pekiştirmektedir.

MFT platformları neden bu kadar yüksek değerli hedeflerdir?

- Hareket halindeki hassas veriler genellikle kimlik bilgileri, PII, mali kayıtlar ve fikri mülkiyeti içerir

- İç ve dış paydaşlarla güvenilir ilişkiler, ihlallerin potansiyel etkisini artırır

- Güvenilir bir dosya aktarım düğümünün kırılması, daha geniş ağ istismarı için giriş noktaları sağlayabilir

Siber tehditlere karşı savunmak için MFT güvenliği reaktif bir modelden esnek, proaktif bir mimariye geçmelidir. Önleme, tespit ve müdahale ayrı aşamalar olarak ele alınmamalıdır. Bunun yerine, yönetilen dosya aktarımı çözümünün temel tasarımına entegre edilmelidirler.

Cleo yazılımının da dahil olduğu son ihlaller, saldırganların güvenilir araçları hedef aldığı daha geniş bir modeli yansıtmaktadır. Hertz olayı, müşteri kimliklerini açığa çıkardı ve üçüncü taraf dosya aktarımı güvenlik açıklarının risklerini gösterdi. Bu olay, kuruluşlar sürekli ve katmanlı güvenlik olmadan harici çözümlere güvendiklerinde neler olabileceğini göstermektedir. Bu tür bir ihmal, kuruluşları ciddi veri ihlallerine ve itibar risklerine maruz bırakabilir.

MetaDefender Managed File Transfer MFT) ile Dayanıklı Dosya Aktarımı Savunmaları Oluşturma

Cleo açığı, sadece yamaya dayanmayan, çok katmanlı güvenlik kontrolleri ile sıfırdan inşa edilen MFT çözümlerine olan ihtiyacı vurgulamaktadır. MetaDefender Managed File Transfer MFT), ilke tabanlı aktarım kontrolü, çok katmanlı tehdit önleme, merkezi yönetim ve sıkı bölge izolasyonunun gerekli olduğu güvenlik öncelikli ortamlar için tasarlanmıştır.

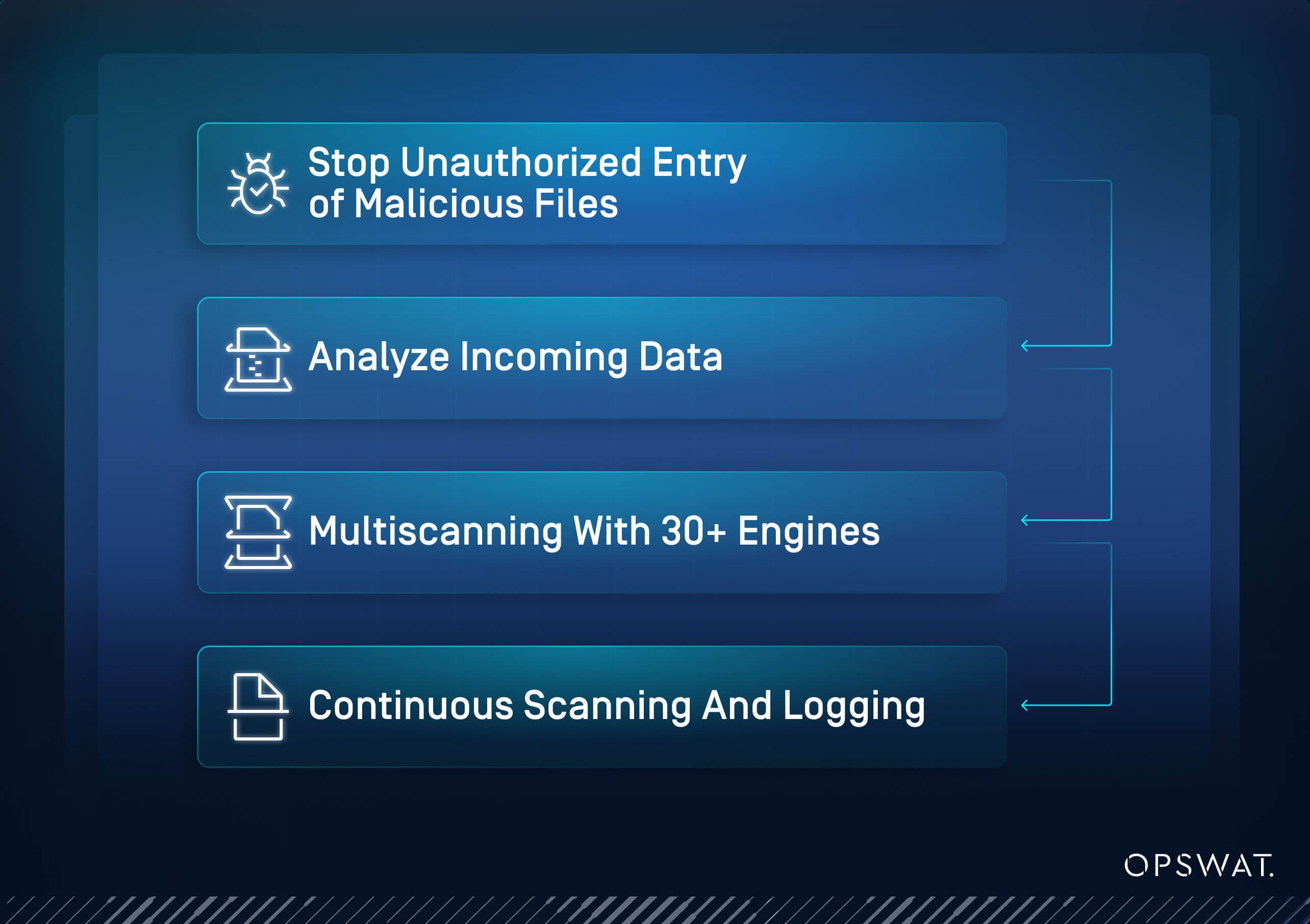

MetaDefender Managed File Transfer MFT) ürününün çeşitli özellikleri, Cleo ihlalinde ortaya çıkan zayıflıkları doğrudan giderir:

1. İlk İstismarın Önlenmesi

İlk temas noktalarını güvence altına almak çok önemlidir. MetaDefender Managed File Transfer MFT), saldırganlar kötü amaçlı dosyaları yüklemeden veya ağda yer edinmeden önce yetkisiz girişleri engellemek için erişim kontrollerini güçlendirir.

- Secure Kontrolü: MetaDefender Managed File Transfer MFT) erişimini güvenilir iç ağlara veya VPN ile güvenli ağlara sınırlar. Bu, kötü amaçlı yükleri yüklemeye çalışan dış saldırganlara doğrudan maruz kalmayı önler.

- Çok Faktörlü Kimlik Doğrulama (MFA): Ek bir kullanıcı doğrulama katmanı uygular. Kimlik bilgileri çalınsa bile saldırganlar kolayca yetkisiz erişim elde edemez.

- Süpervizör Onayları ile Rol Tabanlı Erişim Kontrolleri: Kullanıcılara ve iş akışlarına ayrıntılı izinler uygular. Kimliği doğrulanmış kullanıcılar bile kritik yükleme ve indirme eylemleri için denetleyici onayı almalıdır.

2. Dosya Sahteciliği ve Gizli Öğeleri Tespit Etme

Kötü amaçlı dosyaları ağ geçidinde durdurmak, saldırıların sistem içinde ilerlemesini engeller. MetaDefender Managed File Transfer MFT), kötü amaçlı içerik etkinleştirilmeden önce gelen verileri kapsamlı bir şekilde analiz eder.

- Derin Dosya İnceleme İşlem Hattı: Sahte uzantılar altında gizlenmiş dosyaları tanımlar ve engeller. Kötü amaçlı ZIP arşivleri veya XML dosyaları yükleme noktasında tespit edilir.

- Menşe Ülke Tespiti: Gelen dosyaları coğrafi konuma göre tarar. Kısıtlı veya yüksek riskli bölgelerden gelen dosyalar otomatik olarak engellenebilir.

- Arşiv Çıkarma ve İçerik Tarama: Aktarımdan önce sıkıştırılmış dosyaları tamamen açar. Bu, PowerShell açıkları gibi iç içe geçmiş arşivlerin içindeki gizli kötü amaçlı yazılımları ortaya çıkarır. Arşivlenmiş dosyalar ve oluşturdukları tehdit hakkında daha fazla bilgiyi buradan edinebilirsiniz.

3. Gelişmiş Tehdit Önleme

Gelişmiş ve bilinmeyen tehditlere karşı savunma sağlamak için statik taramanın ötesine geçmek gerekir. MetaDefender Managed File Transfer MFT), çoklu motor taraması uygular ve içerik düzeyinde riskleri ortadan kaldırır.

- Metascan™ 30+ Motor ile Multiscanning : Her dosyayı birden fazla antivirüs ve tehdit algılama motoruyla eşzamanlı olarak tarar. Kötü amaçlı yazılımlar ve webshell benzeri dosyalar yürütülmeden önce engellenir. Çoklu Multiscanning hakkında daha fazla bilgi için buraya tıklayın.

- Deep CDR™ Technology (Content Disarm & Reconstruction): Rebuilds files by removing active or executable elements. Clean, safe versions of files are delivered while hidden threats are neutralized. Learn how Deep CDR™ Technology regenerates files here.

- File-Based Vulnerability Assessment: Daha sonra istismar edilebilecek bilinen güvenlik açıkları için dosyaları analiz eder. Bu, silah haline getirilmiş belge türlerini çalışma zamanından önce yakalar.

4. Dayanıklılık ve Erken Tespit

Sürekli izleme ve hızlı algılama, herhangi bir ihlal girişiminin erken tespit edilmesini sağlayarak etkisini en aza indirir. MetaDefender Managed File Transfer MFT), sistem bütünlüğünü sürekli olarak doğrular ve her kritik olayı günlüğe kaydeder.

- Adaptive Tehdit Analizi ve Sandboxing: Dosya davranışını kontrollü bir ortamda yürütür ve analiz eder. Otomatik çalıştırma veya yetkisiz giden bağlantılar gibi şüpheli eylemler erkenden işaretlenir. Yapay zeka odaklı bu analiz hakkında daha fazla bilgi için buraya tıklayın.

- Sağlama Toplamı Doğrulaması: Sistem dosyalarının ve uygulama dizinlerinin bütünlüğünü sürekli olarak izler. Yetkisiz değişiklikler meydana gelirse uyarılar tetiklenir.

Salgın Önleme: Metascan™ Multiscanning , sıfırıncı gün kötü amaçlı yazılımlarını tespit etmek ve ortaya çıkan salgınları önlemek için en son tehdit istihbarat veritabanını kullanarak depolanan dosyaları sürekli analiz eder. - Denetim Günlüğü ve SIEM Entegrasyonu: Tüm dosya etkinliklerini kapsamlı bir şekilde kaydeder. Hızlı ihlal takibi, adli soruşturma ve düzenleyici raporlama sağlar.

MetaDefender Managed File Transfer MFT), her katmanda önleme, algılama ve dayanıklılık özelliklerini entegre ederek, kötü amaçlı yükler yürütülmeden önce Cleo istismarını birçok aşamada durdurabilirdi.

Secure MFT Artık İsteğe Bağlı Değil

Cleo olayı, yönetilen dosya aktarım platformlarının kurumsal veri akışının merkezinde yer aldığını ve güvenlik çevresinin bir parçası olarak ele alınması gerektiğini çarpıcı bir şekilde hatırlatmaktadır. Bu katmandaki bir ihlal, büyük hacimlerde hassas veriyi açığa çıkarabilir, kritik operasyonları kesintiye uğratabilir ve tüm tedarik zincirlerinde güvene zarar verebilir.

Kuruluşlar MFT güvenliğini sonradan düşünülmüş bir şey olarak görmeyi göze alamazlar. Yalnızca yamalamaya güvenme günleri sona erdi. Tehdit aktörleri artık dosya işleme, yükleme izinleri ve içerik işlemedeki küçük zayıflıklardan yıkıcı bir etkiyle yararlanma becerisini gösteriyor.

MetaDefender Managed File Transfer MFT), sıfır güven mimarisi, derin içerik denetimi ve çok katmanlı tehdit önleme özellikleri sunarak Cleo istismarını birçok aşamada engelleyebilirdi.

Özetle, MetaDefender Managed File Transfer MFT) şunları içerir:

- İlk yetkisiz yükleme girişimlerini engelledi

- Otomatik çalıştırma tetikleyicileri aracılığıyla kötü amaçlı yüklerin otomatik olarak yürütülmesi önlendi

- Proaktif izleme ve günlük kaydı sayesinde yöneticilerin erkenden uyarılması

MetaDefender Managed File Transfer MFT), politika tabanlı dosya aktarım kontrolü, çok katmanlı tehdit önleme, merkezi yönetişim ve sıkı bölge izolasyonunu bir araya getirerek güvenli dosya alışverişi için sağlam bir ortam oluşturur. Bu düzeyde bir dayanıklılık, artık işletmeler ve kritik altyapı sağlayıcıları için isteğe bağlı değildir. Gelişen tehdit ortamına karşı kurumsal verileri korumak için temel bir unsurdur.