Güvenlik uzmanları, kurumsal ağları siber suçlulardan korumak için "derinlemesine savunma" ihtiyacını vurguluyor. Bu yaklaşım, web uygulaması güvenlik duvarları (WAF), uygulama dağıtım denetleyicileri (ADC) ve yönetilen dosya aktarımı (MFT) çözümleri dahil olmak üzere birden fazla savunmanın katmanlandırılmasını içerir. Bu ağ güvenlik cihazları, kuruluşların verilerini, fikri mülkiyetlerini ve ağ varlıklarını korumaları için kritik hale gelmiştir. DDoS gibi çeşitli güvenlik tehditlerini tespit etmek ve önlemek için tasarlanmışlardır ve ağ trafiği yönetimi, uygulama ve API koruması sunarlar.

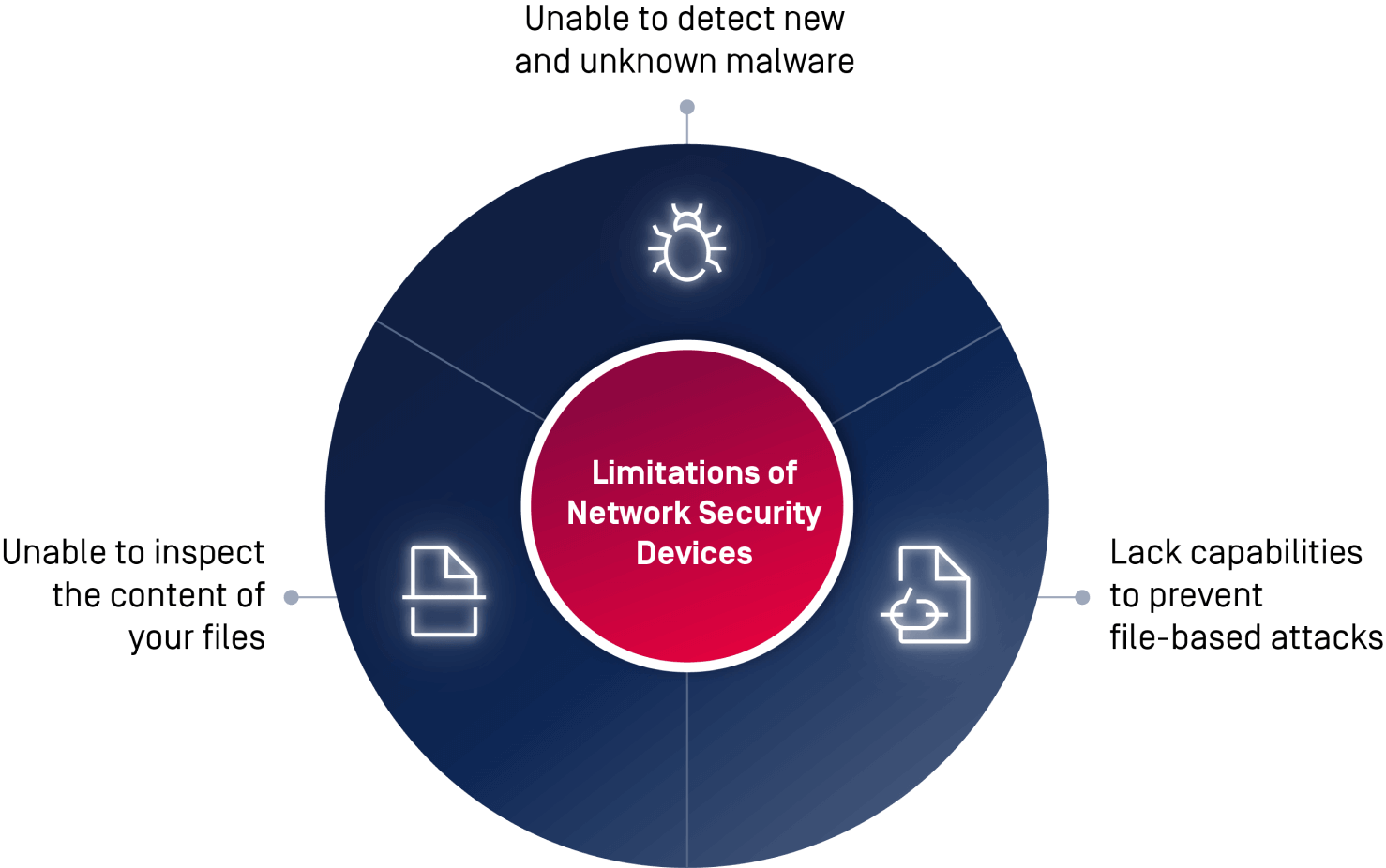

Bulut ve ağ güvenlik cihazlarının ağların güvenliğini sağlamada etkili olduğu kanıtlanmış olsa da sınırlamaları vardır. Bu sınırlamaların neden olduğu riskleri azaltmak için bulut ve ağ güvenliği ortak sorumluluk modelini takip eder. Yalnızca ağ güvenlik cihazlarına güveniyorsanız, ağ trafiğinde gizlenen içeriğe görünürlük kazandırmak zordur; bu da güvenlik ekiplerinin sıfır gün ve gelişmiş kaçamak kötü amaçlı yazılımlar gibi daha karmaşık tehditleri tespit etmesini ve ele almasını zorlaştırır. Bu sınırlamalar, bir kuruluşun güvenlik duruşunu geliştirmek için daha derin içerik görünürlüğü sağlayan içerik inceleme çözümlerine olan ihtiyacı vurgulamaktadır.

İçindekiler

- İçerik denetimi nedir?

- Siber güvenlik sorunu: kötü niyetli dosya yüklemeleri

- İçerik denetiminin faydaları

- Güvenlik duvarları, ADC ve MFT çözümlerinin sınırlamaları

- Siber güvenlikte ortak sorumluluk modeli içerik denetimi gerektirir

- Temel içerik denetim teknolojileri

- Ağ trafiğini geleceğe hazırlayın: içerik denetimini etkinleştirin ICAP

İçerik Denetimi Nedir?

İçerik denetimi, aktarım halindeki dosyaları analiz ederek kötü amaçlı kodları ve hassas verileri tanımlayan ağ düzeyinde bir kötü amaçlı yazılımdan koruma ve veri kaybı önleme yöntemidir.

İçerik denetimi genellikle bir ağ proxy'si, yük dengeleyici veya benzer bir ağ cihazı ile başlar. Kullanıcı ile istenen içerik arasında bir aracı olarak işlev görür. Proxy, dosya içeriği içeren ağ trafiğini aktarır ve bu içeriği olası tehditlere veya ilke ihlallerine karşı tarayan antivirüs (AV) yazılımına iletir.

İçerik denetimi etkinleştirildiğinde, ağ cihazı URL, üstbilgiler ve yükler dahil olmak üzere içinden geçen dosyaları inceler. Kötü amaçlı veya uygunsuz içeriğe işaret edebilecek belirli kalıpları veya anahtar sözcükleri aramak için önceden tanımlanmış kuralları ve ayarları uygular. Düzenli ifadeler genellikle bu kalıpları tanımlamak ve daha gelişmiş içerik eşleştirmesini kolaylaştırmak için kullanılır. Bu teknik, meta verilerdeki kalıpları ve güvenlik ve hassasiyeti gösteren anahtar kelimeleri bulmak için verilerin incelenmesini içerir. Örneğin, sosyal güvenlik ve kredi kartı numaraları veya "gizli" anahtar kelimesi için özel bir düzenli ifade oluşturmak.

İçerik denetim süreci birden fazla aşama ve eylem içerebilir. Yasaklı etki alanlarını filtreleyebilir, belirli web sitelerine erişimi engelleyebilir, dosyaları virüslere karşı tarayabilir veya PDF gibi belgeleri hassas bilgiler açısından inceleyebilir.

İçerik denetimi, kuruluşların ağ trafikleri üzerinde güvenlik, kontrol ve uyumluluk sağlamaları için yararlı bir araçtır. İçeriği aktif olarak izleyip filtreleyerek yetkisiz erişimi, veri ihlallerini, kötü amaçlı yazılım bulaşmalarını ve diğer potansiyel riskleri önlemeye yardımcı olur. İçerik denetimi, yöneticilerin kontrol ve koruma düzeyini tanımlamasına olanak tanıyarak bir kuruluşun özel ihtiyaçları ve gereksinimleri ile uyumlu olacak şekilde özelleştirilebilir.

İçerik Denetimi Siber Güvenlik Zorlukları

Kötü Amaçlı Dosya Yüklemeleri

Kötü amaçlı dosyalar ağ güvenliği için önemli bir tehdit oluşturur. Dosyalar sürekli olarak ağın içine ve dışına aktarılır ve her dosya bilinen veya bilinmeyen tehditler içerebilir. Kötü amaçlı yazılımlar, virüsler ve diğer zararlı içerikler yöneticinin bilgisi olmadan yüklenebilir ve tüm sistemi riske atabilir.

Bu dosyalar, küçük sistem sorunlarından hassas bilgilerin kaybıyla sonuçlanabilecek büyük veri ihlallerine ve saldırılara kadar bir dizi soruna neden olabilir. Sonuç olarak, kötü amaçlı dosya yüklemelerini tespit etmek ve önlemek, kullanıcıların ve ağların güvende kalmasını sağlamak için etkili güvenlik önlemlerine sahip olmanız gerekir.

Hassas Veriler

Hassas verilerin saklanması ve gönderilmesi önemli riskler oluşturur. Veri ihlalleri ve siber saldırılar kişisel ve gizli bilgilerin çalınmasına neden olarak kimlik hırsızlığı, mali kayıp ve itibar kaybına yol açabilir. Ayrıca, veri koruma kurallarına ve yönetmeliklerine uyulmaması yasal ve mali sonuçlara yol açabilir.

İçerik Denetiminin Faydaları

Ağınızdan geçen içeriği incelemek üç önemli fayda sağlar: içerikte gizlenmiş kötü amaçlı yazılımları ve bilinmeyen tehditleri tespit eder, kuruluşunuzun veri koruma düzenlemelerini karşılamasına yardımcı olur ve ağınızdan geçen hassas verilere görünürlük sağlar.

Hassas Verileri Tanımlama

İçerik denetimi, veri görünürlüğü, hassas veriler üzerinde kontrol, daha fazla denetim ve bilgilerin otomatik olarak tanımlanması ve sınıflandırılması gibi çok sayıda avantaj sunar. Yöneticiler dosya içeriğini inceleyerek örneğin isim adresleri, kredi kartı bilgileri ve kişisel sağlık verileri gibi hassas verilerin tam olarak nerede depolandığını görebilir ve bunların nasıl kullanıldığını kontrol edebilir.

Veri Koruma Yönetmeliklerini Karşılayın

İçerik denetimi, şirketlerin Sağlık Sigortası Taşınabilirlik ve Sorumluluk Yasası (HIPAA), Federal Bilgi Güvenliği Modernizasyon Yasası (FISMA) ve Ödeme Kartı Endüstrisi Veri Güvenliği Standardı (PCI-DSS) gibi veri koruma düzenlemelerini karşılamalarına yardımcı olmada önemli bir rol oynar. Şirketler, düzenlemeye tabi verilerine korumalar uygulayarak bu düzenlemeleri kolayca takip edebilirler.

Secure Kötü Amaçlı Dosyalardan Gelen Ağ Trafiği

Kuruluşlar, ağlarının güvende kalmasını ve hassas verilerin korunmasını sağlamak için kötü amaçlı dosya yüklemelerini tespit etmek ve önlemek için etkili güvenlik önlemlerine ihtiyaç duyarlar. İçerik denetimi çözümleri, yasal trafik içinde gizlenmiş olanlar da dahil olmak üzere kötü amaçlı dosyaların tespit edilip engellenmesinde ve yetkisiz veri sızıntısının önlenmesinde çok önemli olabilir. İçerik denetimi ağ güvenliğini önemli ölçüde artırabilir ve hassas verileri olası ihlallere karşı koruyabilir.

Güvenlik Duvarları, ADC'ler ve MFT Çözümlerinin Sınırlamaları

WAF, proxy, ADC veya MFT çözümleri gibi ağ güvenlik cihazlarının kötü amaçlı dosya yüklemelerini tespit etme ve önleme konusunda sınırlamaları vardır. Yeni ve bilinmeyen kötü amaçlı yazılımları tespit edemezler, dosyalarınızın içeriğini inceleyemezler ve dosya tabanlı saldırıları önlemede etkili olmayabilirler. Bu sınırlamaları ele almak için içerik inceleme çözümlerine ihtiyaç vardır. Bu çözümler, yasal trafik içinde gizlenmiş olanlar da dahil olmak üzere kötü amaçlı dosyaları tespit edebilir, tarayabilir ve engelleyebilir ve yetkisiz veri sızıntısını önleyebilir. İçerik denetiminin kullanılması güvenliği önemli ölçüde artırabilir ve hassas verileri koruyabilir.

Bu sınırlamaları ele almak için içerik denetimi çözümlerine ihtiyaç vardır. Bu çözümler, yasal trafik içinde gizlenmiş olanlar da dahil olmak üzere kötü amaçlı dosyaları tespit edebilir, tarayabilir ve engelleyebilir ve yetkisiz veri sızıntısını önleyebilir. İçerik denetiminin kullanılması güvenliği önemli ölçüde artırabilir ve hassas verileri koruyabilir.

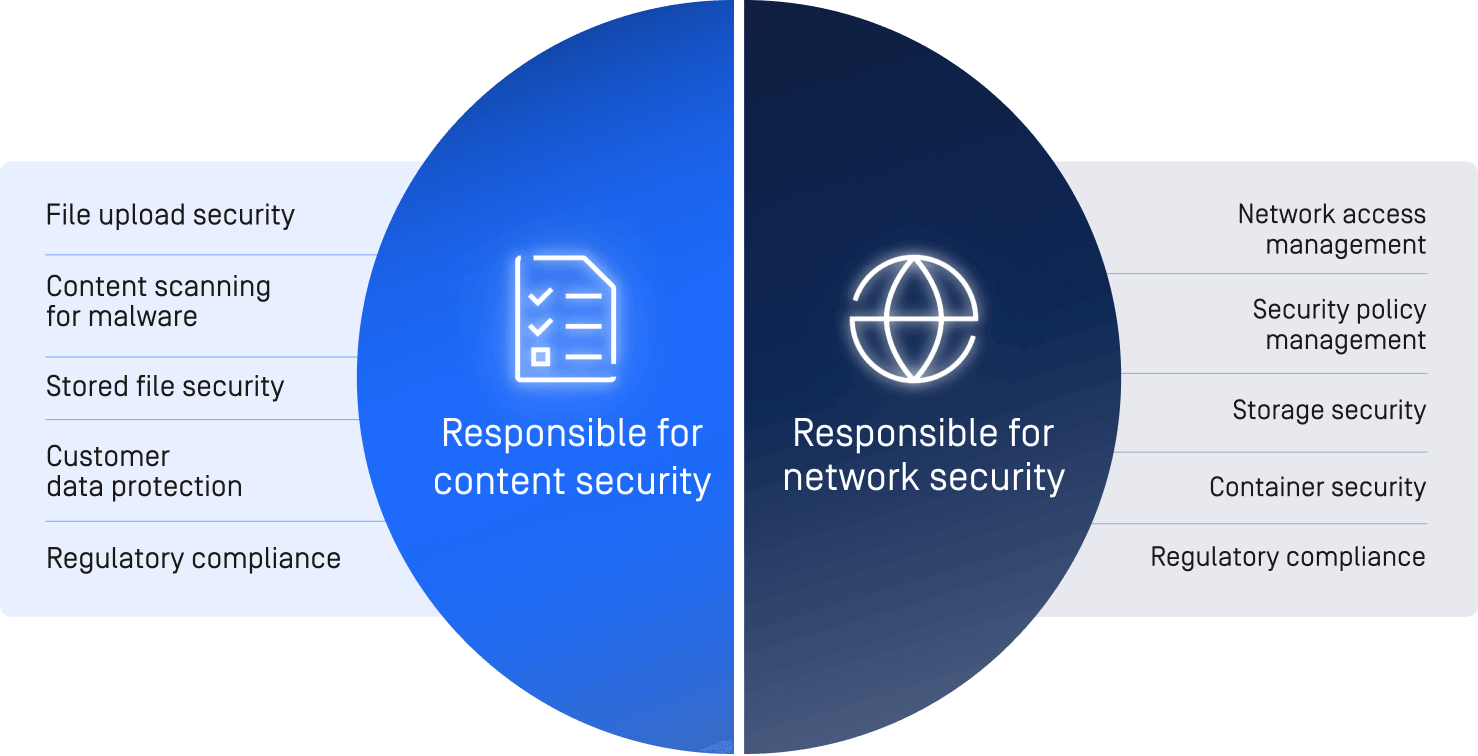

Siber Güvenlikte Ortak Sorumluluk Modeli

Genel bulut hizmetlerini kullanırken "paylaşılan sorumluluk" kavramını anlamak önemlidir. Bulut sağlayıcıları altyapılarının güvenliğini sağlamaktan sorumluyken, kuruluşlar da veri ve uygulamalarının güvenliğini sağlamaktan sorumludur. Bu sorumluluk paylaşımı bulut sağlayıcıları ve hizmetleri arasında farklılık gösterebilir.

Temel İçerik Denetimi Teknolojileri

İçerik denetim teknolojileri ağ trafiğine görünürlük sağlar. Bu görünürlük, uyumluluğun gösterilmesi, dosya tabanlı tehditlere karşı güvenliğin sağlanması ve güvenlik ve uyumluluk denetimlerinin geçilmesi için çok önemlidir.

Çoklu Antivirüs (AV) Motorları ile Antivirüs Taraması

Tek bir AV motoru kullanmak sınırlı koruma sağlar. OPSWAT araştırmasına göre, tek bir AV motoru kötü amaçlı yazılım ve virüslerin %40-%80'ini tespit edebilir. Dahası, her AV motorunun güçlü ve zayıf yönleri vardır. Çoklu tarama olarak adlandırılan birden fazla motorla tarama, tespit oranlarını artırır ve salgın tespit sürelerini azaltır. Multiscanning ağınızı yeni kötü amaçlı yazılım salgınlarına ve hedefli saldırılara karşı daha dirençli hale getirir. Ayrıca makine öğrenimi, yapay zeka ve sezgisel yöntemler gibi çoklu teknolojilerden de faydalanırsınız. Her bir motor farklı tehditlerde uzmanlaşmıştır; biri fidye yazılımlarını tespit etmede mükemmel olabilirken, diğeri truva atlarını tanımlamada yetkin olabilir.

Veri Kaybı Önleme (DLP)

Veri Kaybını Önleme (DLP), dosyalardaki kredi kartı numaraları ve sosyal güvenlik numaraları gibi hassas ve gizli verileri tanımlayarak olası veri ihlallerinin önlenmesinde ve düzenleyici standartlara uyulmasında çok önemli bir rol oynar. Optik Karakter Tanıma (OCR) teknolojisi, yalnızca görüntü içeren PDF dosyalarındaki veya gömülü görüntüler içeren PDF dosyalarındaki hassas bilgileri belirleyebilir ve redakte edebilir. DLP, hassas içeriği belirleyip redakte etmenin yanı sıra, potansiyel olarak gizli bilgiler içerebilecek meta verileri kaldırarak bir adım daha ileri gider. DLP, meta verileri tespit ederek güvenliği artırır ve gizli verilerin istemeden açığa çıkma riskini azaltır.

İçerik Silahsızlandırma ve Yeniden Yapılandırma (CDR)

İçerik denetimi teknolojisi, bir dosyayı yapısızlaştırmak, olası tehditleri ortadan kaldırmak ve güvenli bir sürümü yeniden oluşturmak için İçerik Etkisizleştirme ve Yeniden Yapılandırma (CDR) kullanarak dosyalardaki tehditleri de kaldırabilir. Bu teknoloji, sıfırıncı gün tehditleri gibi bilinmeyen tehditlerin kullanıcıya ulaşmadan önce etkisiz hale getirilmesini sağlar.

Ağ Trafiğini Geleceğe Hazırlayın: ile İçerik Denetimini Etkinleştirin ICAP

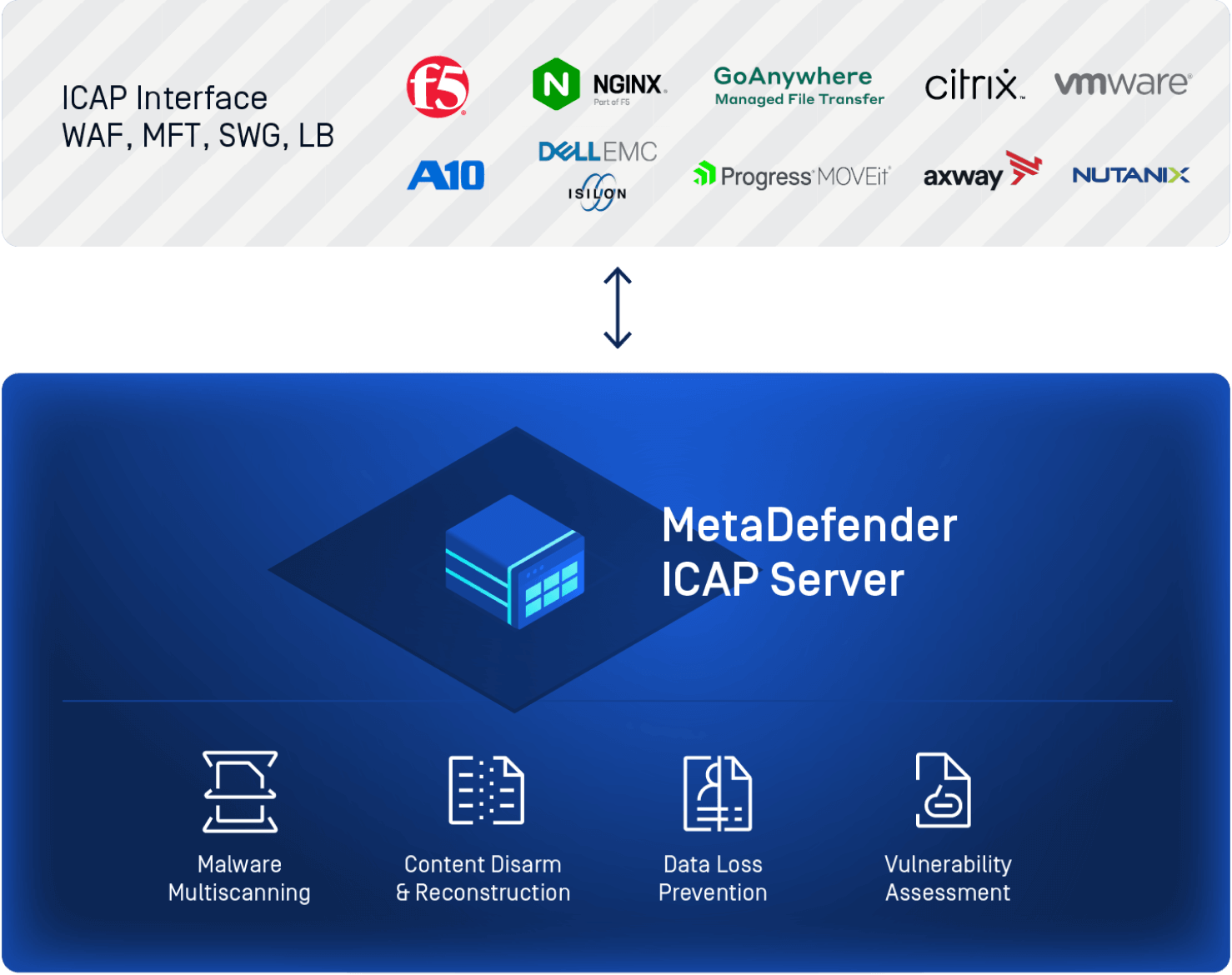

ICAP çözümleri, kötü amaçlı yazılımdan koruma taraması gibi özel hizmetler sağlamak için İnternet İçerik Uyarlama Protokolünü (ICICAP) kullanır. ICAP hafif olduğu için ekiplerin kaynakları serbest bırakmasına ve uygulamayı standartlaştırmasına olanak tanır. Trafiğinizi bir ICAP çözümü çalıştıran özel bir sunucuya yönlendirerek, sistemden geçen tüm dosyalar aynı ilke kullanılarak taranabilir.

Bu yaklaşım, ICAP hizmeti performans üzerinde minimum etkiyle dosyaları analiz eder, değerlendirir ve sterilize ederken ağ cihazının performans gibi birincil işlevine odaklanmasına olanak tanıdığından oldukça etkili bir güvenlik çözümüdür. ICAP çözümleri, ağ çevresinde geniş koruma ve kuruluş içinde ve üçüncü taraf ortaklarla ek bir güven katmanı sağlayabilir. Ağ trafiğinizi korumak için en iyi uygulamaları takip etmek önemlidir.

OPSWAT İçerik Denetimi: MetaDefender ICAP Server

OPSWAT'in içerik inceleme çözümü - MetaDefender ICAP Server daha derin içerik görünürlüğü sağlayabilir, kötü amaçlı dosyaları tespit edip engelleyebilir veçok çeşitli kullanım durumları içinyetkisiz veri sızıntısını önleyebilir.

Kuruluşunuzun ağ trafiğini geleceğe hazırlamak için güvenlik uzmanlarımızla konuşun.