Giriş

Bu blog, FortiCloud Tek Oturum Açma (SSO) etkinleştirildiğinde birden fazla Fortinet ürününü etkileyen iki kritik kimlik doğrulama atlama güvenlik açığı olan CVE-2025-59718 ve CVE-2025-59719'un teknik analizini sunmaktadır.

Her iki güvenlik açığı da SAML yanıtı işleme sırasında kriptografik imzaların hatalı bir şekilde doğrulanmasından (CWE-347) kaynaklanmaktadır. Belirli koşullar altında, özel olarak hazırlanmış bir SAML yanıtı geçerli olarak kabul edilebilir ve bu da kimliği doğrulanmamış bir saldırganın FortiCloud SSO kimlik doğrulamasını atlamasına olanak tanır.

Bu araştırmanın yapıldığı dönemde, kamuya açık teknik bilgiler sınırlıydı ve gerçek bir istismarı kanıtlayan, bağımsız olarak doğrulanabilir bir kavram kanıtı mevcut değildi. OPSWAT 515, bu güvenlik açıklarının pratikte istismar edilip edilemeyeceğini belirlemek ve bunların gerçek dünyadaki etkisini değerlendirmek amacıyla kapsamlı bir analiz gerçekleştirdi.

Güvenlik Açığının Kapsamı ve Teknik Etkisi

CVE-2025-59718 ve CVE-2025-59719, FortiCloud Tek Oturum Açma (SSO) özelliği yönetim amaçlı kimlik doğrulama için kullanıldığında FortiOS, FortiWeb, FortiProxy ve FortiSwitchManager dahil olmak üzere birçok Fortinet ürününü etkilemektedir.

Her iki güvenlik açığının temel nedeni, SAML yanıtlarının işlenmesi sırasında kriptografik imzaların hatalı bir şekilde doğrulanmasıdır (CWE-347). Sonuç olarak, belirli koşullar altında hatalı biçimlendirilmiş veya tahrif edilmiş SAML yanıtları, geçerli kimlik doğrulama verileri olarak işlenebilir.

FortiCloud SSO etkinleştirildiğinde, bu güvenlik açığı kimlik doğrulamasının tamamen atlanmasına yol açabilir. Bu güvenlik açığından başarılı bir şekilde yararlanılması durumunda, kimliği doğrulanmamış bir saldırgan, geçerli kimlik bilgilerine sahip olmadan korunan yönetim arayüzlerine erişim sağlayabilir. Kurulum yapılandırmasına ve erişim risklerine bağlı olarak, bu durum sonuçta etkilenen cihazın tamamen ele geçirilmesine yol açabilir.

FortiGuard Labs tarafından yayınlanan bildirime göre, bu güvenlik açıkları kurum içinde tespit edildi. Ayrıntılı istismar mekanizmaları ve pratik saldırı akışları, bildirimin yayınlandığı tarihte kamuoyuna açıklanmamıştı.

Kamu Yararına Kullanım İddialarının Değerlendirilmesi

Bu bilgilerin açıklanmasının ardından, çok sayıda açık kaynak deposu ve teknik blog yazısı, CVE-2025-59718 ve CVE-2025-59719 için kavram kanıtı niteliğinde istismar yöntemleri sunduğunu iddia etti. Bu güvenlik açıklarının gerçek ortamda istismar edilebilirliğini doğru bir şekilde değerlendirmek amacıyla Unit 515, kamuya açık materyalleri kontrollü bir ortamda sistematik bir incelemeye tabi tuttu ve uygulamalı olarak doğruladı.

İncelenen materyaller arasında, Fortinet cihazlarında özel olarak hazırlanmış SAML yanıtları yoluyla kimlik doğrulama atlatılabileceğini gösterdiği iddia edilen çok sayıda GitHub deposu yer alıyordu. Ancak teknik doğrulama sürecinde Unit 515, bu uygulamaların işlevsel olmadığını tespit etti .

Özellikle, analizimiz yayınlanmış PoC'lerin şunları gösterdiğini ortaya koydu:

- FortiCloud SSO kimlik doğrulamasını başarıyla atlayamıyor

- Etkilenen ürünlerdeki gerçek SAML işleme davranışını yansıtmayan varsayımlara dayanmak

- Geçerli bir kimlik doğrulamalı oturum veya yönetici erişimi sağlanamadı

Sonuç olarak, kamuya açık olan hiçbir kavram kanıtı (PoC), CVE-2025-59718 veya CVE-2025-59719 güvenlik açıklarını pratikte istismar edemedi.

515 Birimi Tarafından Yapılan Bağımsız Teknik Doğrulama

CVE-2025-59718 ve CVE-2025-59719'a atanan kritik güvenlik riski derecesi ve doğrulanmış herhangi bir kamuya açık istismar vakasının bulunmaması nedeniyle, OPSWAT 515, bu güvenlik açıklarının gerçek dünya koşullarında pratik olarak istismar edilip edilemeyeceğini belirlemek üzere bağımsız bir teknik inceleme gerçekleştirdi.

Testler, yönetimsel kimlik doğrulama amacıyla FortiCloud SSO ile yapılandırılmış, güvenlik açığı bulunan Fortinet cihazları kullanılarak kontrollü bir laboratuvar ortamında gerçekleştirildi. Araştırma, SAML yanıt işleme mantığını, imza doğrulama davranışını ve kimlik doğrulama akışı sırasında yapılan güven varsayımlarını analiz etmeye odaklandı.

Bu araştırma sayesinde 515. Birim, söz konusu güvenlik açığını güvenilir bir şekilde yeniden canlandırmayı başardı ve SAML işleme sürecinde yetersiz şifreleme doğrulamasının belirli koşullar altında kimlik doğrulama kontrollerini atlatmak için kullanılabileceğini teyit etti. Ortaya çıkan durum, bu güvenlik açıklarının teorik olmadığını ve gerekli koşullar sağlandığında tekrarlanabilir bir şekilde istismar edilebileceğini göstermektedir.

Bu doğrulama, CVE-2025-59718 ve CVE-2025-59719'un, istisnai durumlardaki uygulama kusurları değil, önemli güvenlik etkileri olan gerçek kimlik doğrulama atlama güvenlik açıkları olduğunu teyit etmektedir.

Sorumlu Araştırma Beyanı

Tüm testler, yalnızca savunma amaçlı araştırma faaliyetleri kapsamında, izole edilmiş ve üretim dışı ortamlarımızda gerçekleştirilmiştir. Hiçbir müşteri sistemi veya harici ortam bundan etkilenmemiştir.

Tavsiye

Fortinet Önleme

Aralık 2025'te Fortinet, FortiCloud Tek Oturum Açma (SSO) kimlik doğrulama atlatma güvenlik açıkları olan CVE-2025-59718 ve CVE-2025-59719'u ele alan FortiGuard FG-IR-25-647 güvenlik danışma belgesini yayınladı. İlk müdahalenin bir parçası olarak Fortinet, etkilenen ürün aileleri için güncellenmiş ürün yazılımı sürümleri sağladı ve müşterilere, etkilenen cihazları yükseltmelerini ve FortiCloud SSO ile ilgili yönetici erişim yapılandırmalarını gözden geçirmelerini tavsiye etti.

2026 yılının Ocak ayı sonlarında Fortinet, daha önce ele alınan sorunla büyük benzerlik gösteren beklenmedik yönetici oturum açma faaliyetlerini bildiren sınırlı sayıda müşteriden raporlar aldı. Önemli bir nokta olarak, etkilenen sistemlerin birçoğu o tarihte halihazırda mevcut en son ürün yazılımını çalıştırıyordu; bu durum, gözlemlenen davranışın orijinal güvenlik açıklarına yönelik eksik bir yama değil, farklı bir saldırı yolundan kaynaklandığını göstermektedir.

Daha kapsamlı bir incelemenin ardından Fortinet, FortiCloud SSO kimlik doğrulaması etkinleştirildiğinde birçok ürünü etkileyen, alternatif bir yol veya kanalın kullanıldığı bir kimlik doğrulama atlatma sorunu (CWE-288) tespit etti. Bu soruna CVE-2026-24858 numarası verilmiş ve FortiGuard FG-IR-26-060 numaralı güvenlik bülteninde ayrıntılı olarak açıklanmıştır.

Bu yeni tespit edilen riski azaltmak amacıyla Fortinet, ek ürün yazılımı güncellemeleri yayınladı ve FortiCloud hizmet düzeyinde daha sıkı denetimler uyguladı. 27 Ocak 2026 tarihinden itibaren, FortiCloud SSO kimlik doğrulaması yalnızca desteklenen ve güncel ürün yazılımı sürümlerini çalıştıran ve aktif bir FortiCloud aboneliğine sahip cihazlar için izin verilecektir. Bu gereksinimleri karşılamayan cihazların FortiCloud SSO üzerinden kimlik doğrulaması yapması engellenecek ve böylece etkilenen kimlik doğrulama yolları üzerinden istismar edilme olasılığı etkili bir şekilde önlenecektir.

Bu önlemler, hem daha önce açıklanan FortiCloud SSO atlatma koşullarını hem de daha sonra tespit edilen alternatif kimlik doğrulama yolunu ele alarak, FortiCloud SSO üzerinden yetkisiz yönetici erişimi riskini önemli ölçüde azaltmaktadır.

Firewall ve OPSWAT Diyot Çözümü

Bu tür saldırılar, kritik bir mimari riski ortaya koymaktadır: Bir güvenlik duvarı ele geçirildiğinde veya işlevsiz hale getirildiğinde, artık bir güvenlik sınırı olarak güvenilemez. Bu durum meydana geldiğinde, saldırganlar güvenilir ağ bölümlerine kalıcı erişim elde edebilir ve yalnızca güvenlik duvarı tarafından korunan her sistem tehlikeye maruz kalır.

Güvenlik duvarları ağ güvenliğinin vazgeçilmez bir bileşeni olmaya devam etse de, bunlar güven varsayımları üzerine işleyen yazılım tabanlı denetim mekanizmalarıdır. Bu varsayımlar – ister kimlik doğrulama suistimali, ister mantık hataları ya da güvenliği ihlal edilmiş yönetim kanalları yoluyla olsun – bozulduğunda, güvenlik duvarı saldırganın hareketini engellemek yerine istemeden kolaylaştırabilir. Bu aşamada, sınırın kendisi aşılmış olduğu için geleneksel güvenlik güçlendirme ve politika ayarlamaları sınırlı bir fayda sağlar.

Firewall Duvarının Ötesinde Çok Katmanlı Savunmanın Önemi

Dayanıklı güvenlik mimarileri, bir güvenlik ihlali olacağı varsayımı üzerine kuruludur. Güvenlik duvarları, kimlik hizmetleri ve diğer yazılım tabanlı denetim mekanizmaları, hepsi güvenlik açıklarına ve güven sorunlarına maruz kalabilir. Bir güvenlik duvarı ele geçirildiğinde, iç güvenlik önlemleri ne kadar sıkı olursa olsun, bu güvenlik duvarını tek uygulama noktası olarak kullanan herhangi bir sistem ciddi bir risk altına girer.

Bu riski azaltmak için kuruluşlar, güvenlik duvarının güven sınırı çöktükten sonra bile bir güvenlik ihlalini kontrol altında tutabilecek en az bir kontrol mekanizması içeren çok katmanlı bir savunma stratejisi benimsemelidir. Bunun için politika tabanlı uygulamaların ötesine geçerek fiziksel izolasyona geçmek gerekir.

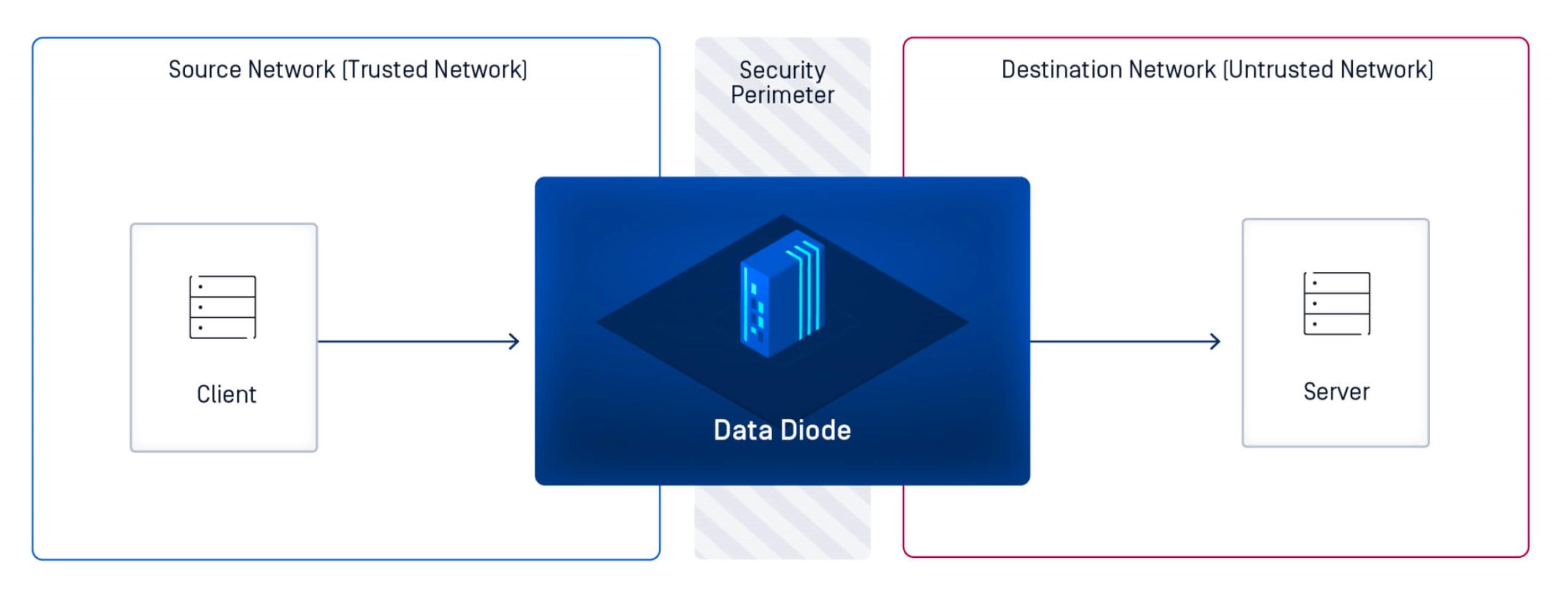

Deterministik Bir Güvenlik Kontrolü Olarak Veri Diyotları

Bir veri diyotu, fiziksel olarak tek yönlü veri akışını zorunlu kılar ve bilginin geri dönüş trafiği olmaksızın yalnızca tek bir yönde ilerlemesini sağlar. Yazılım politikalarına, oturum yönetimine ve güven varsayımlarına dayanan güvenlik duvarlarının aksine, veri diyotu donanım düzeyinde izolasyonu sağlar. Gelen veri yolu mevcut olmadığından, uzaktan erişim, komut enjeksiyonu ve ters iletişim yapısal olarak imkansız hale gelir.

Bu yaklaşım, güvenlik modelini kökten değiştirir. Veri diyotu, kötü niyetli faaliyetleri tespit etmeye veya engellemeye çalışmak yerine, saldırı yolunu tamamen ortadan kaldırır. Yukarı akıştaki denetimler ele geçirilse bile, saldırganın korunan sistemlerle etkileşime geçmesine olanak tanıyan hiçbir mekanizma bulunmaz.

MetaDefender Optical Diode: Kapsamlı Bir Veri Diyotu Çözümü

Güvenlik duvarı korumaları segmentasyonu garanti etmek için artık yeterli olmadığında, kuruluşlar politika uygulamasından veya çift yönlü güven ilişkilerinden bağımsız olarak güvenlik sınırlarını koruyabilecek bir denetim mekanizmasına ihtiyaç duyar. OPSWAT MetaDefender Optical Diode , bu ihtiyacı karşılamak üzere tasarlanmıştır ve başarısızlığın söz konusu olamayacağı ortamlar için en yüksek standartlarda ağ izolasyonu, veri bütünlüğü ve mevzuata uygunluk sağlar.

Kritik altyapı ve operasyonel teknoloji (OT) ortamlarını hedef alan modern siber tehditlere karşı koruma sağlamak üzere tasarlanan MetaDefender Optical Diode , korunan ağları riske atmadan güvenli iletişimi sürdürmek için güvenilir bir mekanizmaOptical Diode . Bu çözüm, güvenlik duvarlarının yerini almak yerine, fiziksel tek yönlü veri akışını zorunlu kılarak onları tamamlar ve geleneksel çevre kontrolleri tehlikeye girse bile kritik sistemlerin izole kalmasını sağlar.

OPSWATFEND’i satın almasıyla birlikte, MetaDefender Optical Diode artık her türlü kurulum ölçeğini ve kullanım senaryosunu desteklemektedir – uzak veya uç tesisler için kompakt çözümlerden, büyük ölçekli endüstriyel ortamlar için yüksek kapasiteli platformlara kadar. İster bir rafineri, ister bir enerji santrali, ulaşım merkezi, üretim tesisi veya savunma sistemi olsun, kuruluşlar operasyonel gereksinimlerineOptical Diode bir MetaDefender Optical Diode devreye alabilirler.

MetaDefender Optical Diode , fiziksel tek yönlü izolasyonu gelişmiş tehdit önleme teknolojisiyle birleştirerek, kritik ağların gelen risklere maruz kalmadan güvenli bir şekilde iletişim kurmasınıOptical Diode . Bu çözüm, kuruluşlara yüksek riskli ortamlarda bile güvenlikten ödün vermeden hayati öneme sahip veri alışverişinin gerçekleştirilebileceğine dair güven verir.

MetaDefender Optical Diode , bir siber güvenlik cihazından çok dahaOptical Diode ; diğer güvenlik önlemlerinin yetersiz kaldığı durumlarda bile güven sınırlarının korunması gereken ortamlarda size gönül rahatlığı sağlar.