Deneyimlerinizden ders çıkarmak istiyoruz

Eğer buna açıksanız, yaklaşımlarımızı karşılaştıralım, temel süreçlerdeki kapsamı doğrulayalım ve büyük ölçekte güvenilirliği destekleyen optimizasyon fikirlerini paylaşalım.

Veri Diyotu Aracılığıyla Günlükler, Uyarılar ve Telemetri Verilerinin Gönderilmesi

Etkili ICS/OT güvenliği, birkaç kritik alanda tutarlı denetimlerin uygulanmasına bağlıdır: cihazların nasıl bağlandığı, dosyaların ortama nasıl girdiği ve verilerin bölgeler arasında nasıl aktarıldığı. OPSWAT OT Security Değerlendirmesi, bu denetimlerin tanımlanıp tanımlanmadığını, uygulanıp uygulanmadığını ve amaçlandığı gibi çalışıp çalışmadığını doğrulamanıza yardımcı olur.

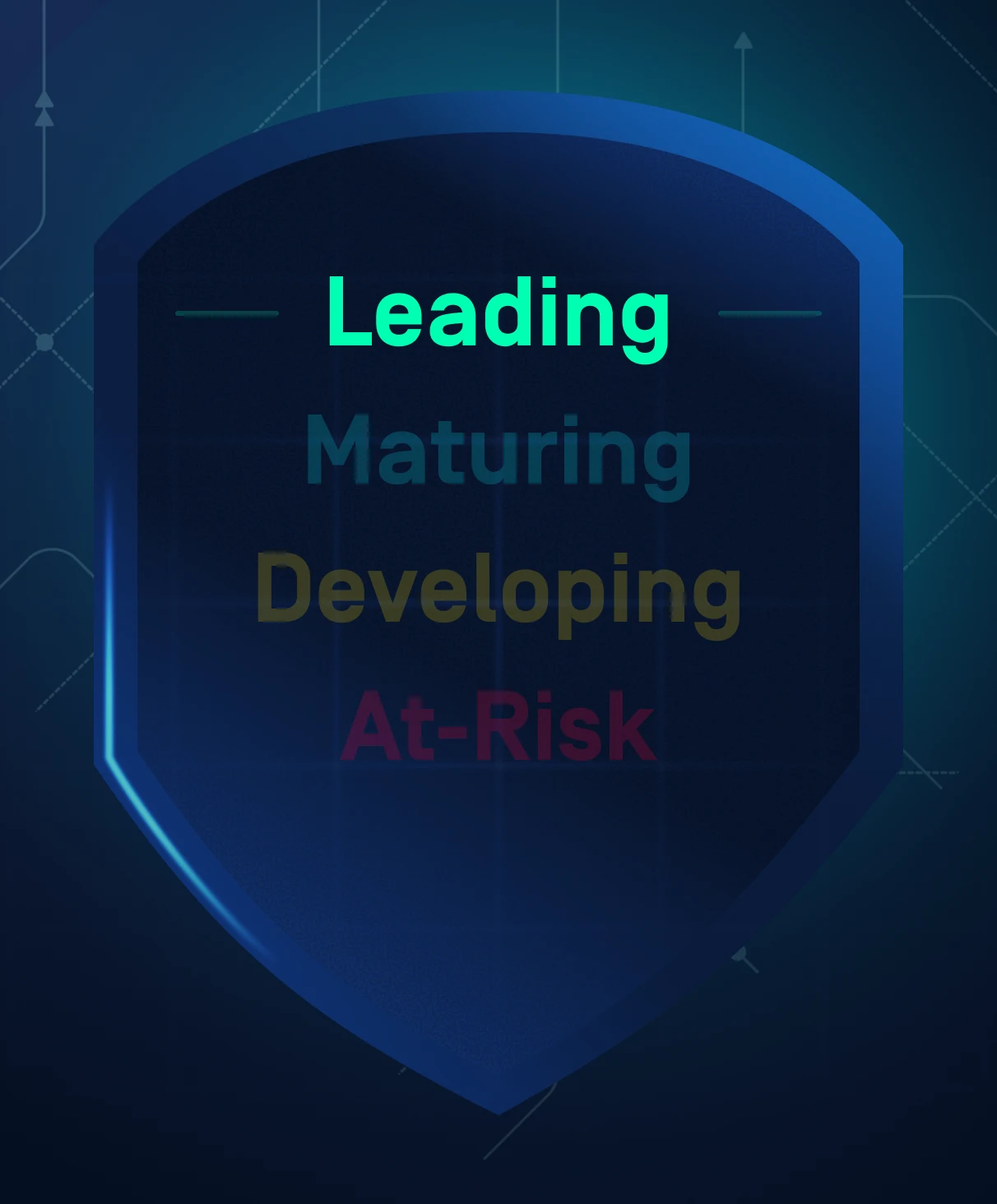

Bu değerlendirme, mevcut durumunuzun hızlı bir genel görünümünü sunar ve dört kritik alanda mevcut eksiklikleri ortaya koyar:

Güvenlik hedeflerinize ve operasyonel kısıtlamalarınıza uygun, pratik ve öncelik sırasına göre sıralanmış öneriler almak için 10 kısa soruyu yanıtlayın.

Değerlendirmeyi tamamladığınız için teşekkür ederiz. Tam özeti ve önerileri görmek için lütfen formu doldurun.

Sonuçlarınızda şunlar yer almaktadır:

Yanıtlarınız, olgun bir ICS/OT güvenlik programını yansıtıyor. En önemli süreçler boyunca doğru yerlerde doğru denetimler uyguluyorsunuz: cihazların nasıl bağlandığı, dosya ve ortamların sisteme nasıl girdiği ve verilerin bölgeler arasında nasıl aktarıldığı gibi. Tutarlı bir şekilde uygulanan bu kapsam düzeyi, dayanıklı bir programı diğerlerinden ayıran unsurdur.

Bundan sonra öncelik, büyük ölçekte işe yarayan uygulamaları sürdürmektir. İstisnaları en aza indirin, tüm tesisler ve tedarikçiler arasında uygulamaların tutarlılığını koruyun ve ortam ile tehdit ortamı değiştikçe, arkasında durabileceğiniz kanıtlarla kapsama alanını doğrulayın.

Core alınmış olsa da, özellikle taşınabilir ortamlar, tedarikçi cihazları ve OT’ye yapılan dosya aktarımları gibi en büyük günlük riskleri barındıran süreçlerde bu önlemlerin uygulanması henüz tutarlı bir şekilde gerçekleşmemektedir. “Olgunlaşma” aşamasından “Liderlik” aşamasına geçiş genellikle tutarlılık meselesidir: tüm tesisler ve ekipler arasında aynı iş akışı, aynı inceleme derinliği ve aynı sonuçlar.

İstisnaların en sık meydana geldiği alanlara öncelik verin: çıkarılabilir ortamların kullanımı, tedarikçilerden gelen ve geçici cihazların kabulü ile aktarılan dosyalara tutarlı bir şekilde tarama ve temizleme işlemlerinin uygulanması. Bu iş akışları standartlaştırılıp uygulanmaya başlandığında, olgunluk seviyesi hızla artar.

Core alınmış durumda ve programınız olgun bir seviyede çalışıyor. “Olgunlaşma” aşamasından “Liderlik” aşamasına geçiş genellikle veri akışıyla ilgilidir: bölgeler arası veri yollarını öngörülebilir, sıkı bir şekilde yönetilen ve kanıtlanabilir hale getirmek.

Tek yönlü aktarım, bölümleme veya bölgeler arası doğrulama süreçleri yalnızca kısmen uygulanırsa, zamanla savunulması zor istisnalar ortaya çıkar. Hedeflenen mimariyi uygulamaya koymaya, geçici çözümleri ortadan kaldırmaya ve operasyonel talepler değiştikçe kontrollerin etkinliğini sürdürdüğünü doğrulamaya odaklanın.

Temel güvenlik önlemleriniz mevcut, ancak bunlar henüz tüm sitelerde, ekiplerde ve iş akışlarında aynı şekilde uygulanmıyor. En büyük güvenlik riski genellikle olağan operasyonel faaliyetlerden kaynaklanıyor: bakım amacıyla bağlanan tedarikçi dizüstü bilgisayarları, zaman baskısı altında kullanılan çıkarılabilir depolama ortamları ve gayri resmi aktarım yolları aracılığıyla mühendislik ve üretim alanlarına taşınan dosyalar.

Bu aşamada, onaylanmış süreci en kolay süreç haline getirdiğinizde olgunluk en hızlı şekilde artar. Cihazların bağlanma ve dosyaların OT sistemine girme süreçlerini standartlaştırın, işin fiilen yürütüldüğü noktalarda denetim ve politika uygulamalarını devreye sokun ve kalıcı bir atlama yoluna dönüşen rutin istisnaları ortadan kaldırın.

Cihazların nasıl bağlandığını, dosyaların OT sistemine nasıl girildiğini ve bilgilerin bölgeler arasında nasıl aktarıldığını düzenleyen kritik kontroller ya eksik ya da tutarsız bir şekilde uygulanmaktadır. Bu koşullar altında, normal iş akışları en olası giriş yolu haline gelmektedir: tedarikçilere ait dizüstü bilgisayarlar, çıkarılabilir depolama ortamları, mühendislik güncellemeleri ve resmi olmayan bölgeler arası aktarımlar, kötü amaçlı içeriklerin sisteme girmesine ve OT sistemleri arasında hızla yayılmasına yol açabilir.

Risklerin en hızlı şekilde azaltılması, OT sistemlerine açılan “ön kapıyı” sıkılaştırarak ve güvenli işlemlerin tekrarlanabilir hale getirilmesiyle sağlanır. OT erişiminden önce cihaz ve dosya denetimini standartlaştırın, cihazların bağlandığı ve ortamların kullanıldığı yerlerde uç nokta politikalarını uygulayın ve bölgeler arası aktarımları, net istisna yönetimi ile onaylanmış ve kayıt altına alınan yollarla sınırlandırın. Bu adımlar, mimarinin tamamen yeniden tasarlanmasını gerektirmeden maruz kalma riskini hızla azaltır.

İstisnaları en aza indirmek için tesisler, ekipler ve üçüncü taraflar arasında denetim ve aktarım iş akışlarını standartlaştırın

Çıkarılabilir ortamlar ve satıcı erişimi dahil olmak üzere dosya ve aygıt giriş yollarının kapsamını doğrulayın

Raporlama ve düzenli incelemelerden yararlanarak kuralların uygulandığını teyit edin ve denetime hazır kanıtları muhafaza edin

Tüm gelen dosyaları ve çıkarılabilir depolama ortamlarını kapsayacak şekilde tarama ve temizleme işlemlerini genişletin; bu süreçte tutarlı bir inceleme derinliği sağlayın

Üçüncü taraf iş akışlarının denetimleri atlamaması için tedarikçi ve geçici cihaz kabul süreçlerini standartlaştırın

Raporlama ve düzenli gözden geçirmelerden yararlanarak uygulamaların etkinliğini doğrulayın ve zaman içinde istisnaları azaltın

Ayrıştırma gerekliliklerinin katı olduğu durumlarda tek yönlü aktarım kullanarak, bölgeler arası akışları denetleyin

Geçici yolları ortadan kaldırarak ve onaylanmış transfer rotalarını standartlaştırarak mimari istisnaları azaltın

İzleme ve kanıtlarla bölgeler arası faaliyetleri doğrulayın, böylece yaptırımların tutarlı bir şekilde uygulandığı gösterilebilsin

OT erişiminden önce tedarikçi cihazları ve çıkarılabilir ortamların taranması ve doğrulanması zorunludur

Gelen dosyalara ve mühendislik aktarımlarına çoklu tarama ve dosya temizleme işlemlerini uygulayın

OT uç noktalarında ve mühendislik iş istasyonlarında yönetilmeyen cihazları engelleyin ve çıkarılabilir ortamların kullanımını kısıtlayın

Standart iş akışından sapma durumunda onay, kayıt tutma, izlenebilirlik ve süre sınırlaması özelliklerini kullanın

İş akışları tutarlı hale getirildikten sonra, özel aktarım denetimleri ile bölgeler arası uygulamayı güçlendirin

Operasyonel Teknoloji (OT) ortamında kullanılmadan önce tedarikçi cihazları, çıkarılabilir ortamlar ve teslim edilen dosyalar için tek bir prosedür uygulayın

Aktarımlara yalnızca onaylanmış yollardan izin verin; risk ve kritiklik gerektirdiğinde tek yönlü aktarım kullanın

Yönetilmeyen cihazları engelleyin ve OT uç noktaları ile mühendislik iş istasyonlarında çıkarılabilir ortam politikasını uygulayın

Herhangi bir sapma durumunda onay, kayıt tutma, izlenebilirlik, telafi edici kontroller ve süre sınırlı geçerlilik şartı aranmalıdır

Önerilen Çözümler

MetaDefender Kiosk

MetaDefender Drive

MetaDefender Endpoint

MetaDefender Optical Diode (Fend)