MetaDefender Yığını

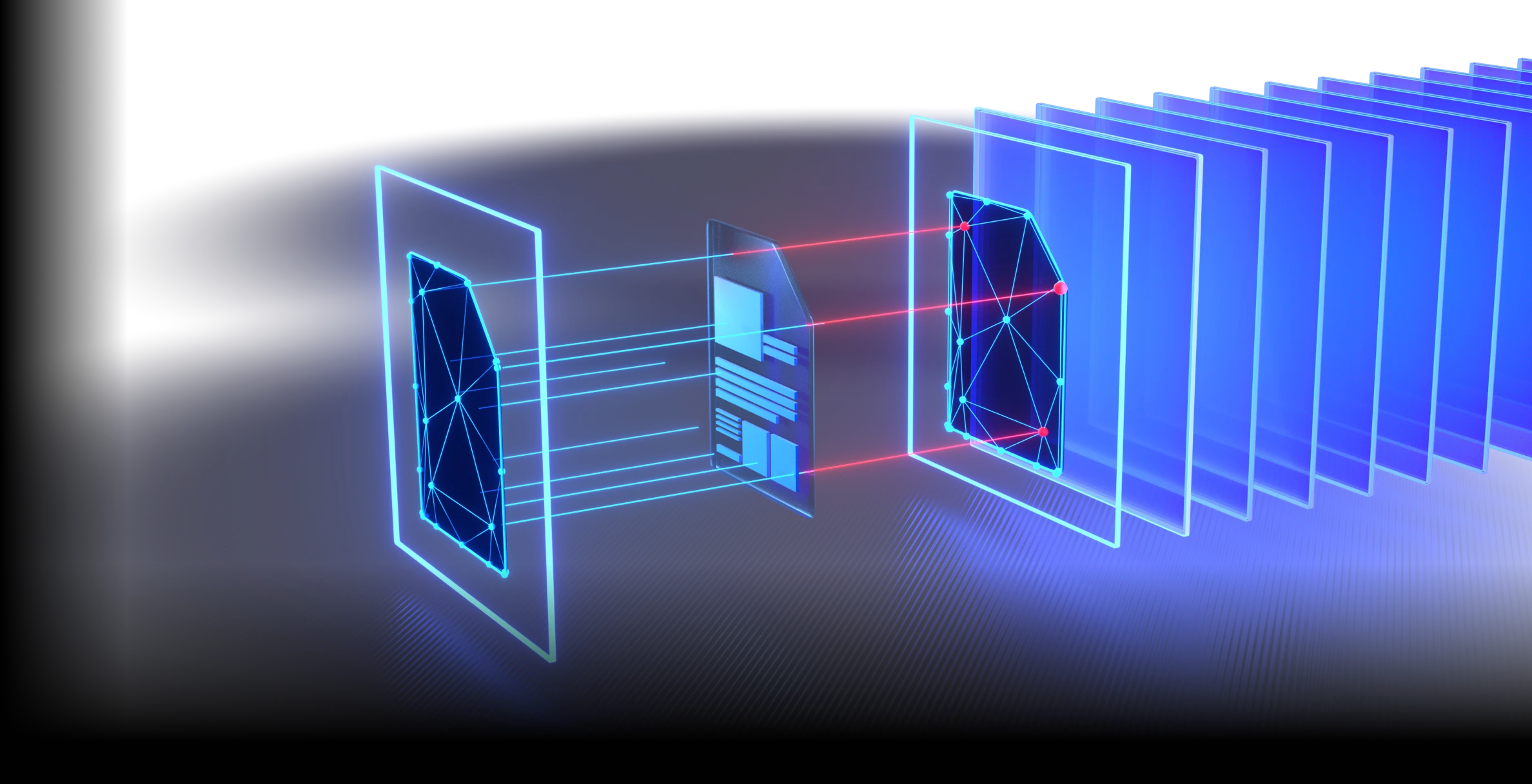

M MetaDefender Yığını, MetaDefender tamamını, birbiriyle uyumlu bir şekilde çalışmak üzere tasarlanmış yapay zeka destekli teknolojilerle desteklemektedir. İster e-posta, bulut, depolama, harici ortamlar, yönetilen dosya aktarımı ister herhangi bir veri kanalı olsun, bu

teknolojileri, tüm kullanım senaryolarınızda gelişen tehditlere gerçek zamanlı olarak uyum sağlayan çok katmanlı bir savunma sistemi oluşturur.

- Evrensel Platform Vakfı

- Kanallar Arası Koruma

- Sürekli Threat Intelligence

OPSWAT İlk Yapay Zeka Tabanlı Tahmin Motoru

Yürütme Gerektirmeyen Sıfırıncı Gün Saldırılarının Tespiti için

100 Koruma

SE Labs Deep CDR™ Teknoloji Testi tarafından doğrulanmıştır

Hepsi Bir Arada

Yapay zeka destekli özelliklere sahip teknoloji yığını

>99.2%

Kötü Amaçlı Yazılım Tespiti

#1 Numaralı Pazar Lideri

Multiscanning Deep CDR™ Teknolojisi

20 kat daha hızlı

Yapay zeka destekli sıfırıncı gün saldırı tespiti

Teknoloji Keşifçisi

Yetenek, teknoloji ve özelliklere göre filtrele.

Kapsamlı Tehdit Önleme,

i Tespiti ve Uyumluluk

OPSWAT , Deep CDR™ Teknolojisi, Metascan™ Multiscanning, yapay zeka destekli tehdit tahmini ve Adaptive Sandbox OPSWAT , tehditlerin eyleme geçmeden önceSandbox , tespit edilmesini,

ve etkisiz hale getirilmesiniSandbox .

Tahmin için tasarlanmış,

Hız için geliştirilmiş

- Derinlemesine dosya yapısı analizi

- Sıfırıncı gün tehditleri üzerinde eğitilmiş makine öğrenimi modeli

Daha Fazla Motor Bir Motordan Daha İyidir

- Kötü amaçlı yazılımların neredeyse %100'ünü tespit eder

- 30'dan fazla lider AV motoru ile aynı anda tarama yapar

Başkalarının Gözden Kaçırdığı Tehditleri Durdurun

- 200'den fazla dosya formatını destekler

- Çok seviyeli iç içe arşivleri özyinelemeli olarak sterilize eder

- Güvenli ve kullanılabilir dosyaları yeniden oluşturma

Güvenlik Açısından Kritik İş Akışları için Gerçek Dosya Türü Algılama

- Yapay Zeka Geliştirilmiş

- Sahte dosya türlerini milisaniyeler içinde tespit eder

- Performans kaybı olmadan satır içi uygulama

Hassas Veri Kaybını Önleme

- Yapılandırılmamış metinleri önceden tanımlanmış kategorilere yerleştirmek ve sınıflandırmak için yapay zeka destekli modellerden yararlanma

- 125'ten fazla dosya türünde PII, PHI, PCI gibi tespit edilen hassas bilgileri otomatik olarak sansürleyin

- Görüntülerde Optik Karakter Tanıma (OCR) desteği

Gelişmiş Emülasyon Tabanlı Sandboxing ile Kaçamak Kötü Amaçlı Yazılımları Tespit Edin

- Dosyaları yüksek hızda analiz edin

- Kaçınma önleyici sandbox motoru IOC'leri ayıklar

- Sıfırıncı gün tehditlerini belirleme

- API veya yerel entegrasyon yoluyla derin kötü amaçlı yazılım sınıflandırmasını etkinleştirin

Gerçek Zamanlı Threat Intelligence ile Tespiti Geliştirin

- 50B+ eserde küresel IOC'leri, IP'leri, URL'leri ve dosya itibarını ilişkilendirin

- Ortaya çıkan tehditleri daha hızlı durdurun

- Aşağı akış analizini zenginleştirin

Software Supply ChainSecure Altına Alın

- Açık kaynaklı yazılım (OSS), 3. taraf bileşenleri ve bağımlılıklarla ilgili riskleri yönetme

- Kod tabanı şeffaflığını, güvenliğini ve uyumluluğunu sağlayın

Uygulama Zafiyetlerini Yüklenmeden Önce Tespit Edin

- Kurulumdan önce yazılımı bilinen güvenlik açıklarına karşı kontrol etme

- Cihazlar çalışır durumda değilken bilinen güvenlik açıklarına karşı sistemleri tarayın

- Çalışan uygulamaları ve kütüphanelerini güvenlik açıklarına karşı hızlıca inceleyin

Bir Dosyanın Coğrafi Kaynağının Anında Tespit Edilmesini Sağlayın

- PE, MSI ve SFX (kendi kendine ayıklanan arşivler) dahil olmak üzere yüklenen dosyaların coğrafi kaynağını tespit etme

- Kısıtlı konumları ve satıcıları belirlemek için dijital parmak izlerini ve meta verileri otomatik olarak analiz etme

Derinlemesine iç içe geçmiş arşiv dosyalarını özyinelemeli olarak ayıklayın ve analiz edin

- Yapılandırılabilir derinliğe kadar özyinelemeli çıkarma

- Tüm motorlarda tek geçişli çıkarma

- Arşiv bombalarının tespiti ve kontrol altına alınması

- Şifrelenmiş ve parola korumalı arşiv desteği

Araştırma Merkezi

Çeşitli siber güvenlik stratejilerinin etkinliğini daha iyi anlamak için, "Zero-day Detection" canlı görünümümüz de dahil olmak üzere ayrıntılı analizleri ve içgörüleri keşfedin.