Gelişmiş siber tehditler, imza tabanlı algılama ve itibar beslemelerinin uyum sağlayabileceğinden daha hızlı bir şekilde değişerek geleneksel güvenlik araçlarını atlatabilir. Saldırganlar, kötü amaçlı yazılım varyantlarını düzenli olarak değiştirir, kötü niyetli göstergeleri değiştirir ve kötü niyetli davranışları görünüşte meşru dosyaların içine gizler.

Bu tehditleri tespit edebilmek için güvenlik ekiplerinin, itibar göstergeleri, davranışsal izler ve kötü amaçlı yazılım varyantları arasındaki ilişkiler gibi çeşitli göstergeleri birbiriyle ilişkilendiren istihbarata ihtiyacı vardır.

MetaDefender temelini oluşturanThreat Intelligence , itibar verilerini, sanal ortamda oluşturulan IOC'leri (saldırı göstergeleri) ve makine öğrenimi tabanlı tehdit benzerlik aramasını birbiriyle ilişkilendirerek bu sorunu çözmektedir. Bu, güvenlik ekiplerinin sıfırıncı gün tehditlerini ortaya çıkarmasına ve bilinen kötü amaçlı kalıplar ile faaliyetler arasındaki bağlantıları tespit etmesine yardımcı olmaktadır.

MetaDefender for Core aracılığıyla devreye alındığında, bu istihbarat doğrudan şirket içi ve izole ortamlarda çalışır. Kuruluşlar, emülasyon tabanlı dinamik analiz kullanarak şüpheli dosyaları inceleyebilir ve sonuçları ilişkili tehdit istihbaratıyla zenginleştirerek, tespit edilmesi zor ve daha önce görülmemiş tehditleri belirlemeye yardımcı olabilir.

Neden Yalnızca İtibar Temelli Threat Intelligence Yetersiz Threat Intelligence ?

Geleneksel tehdit istihbarat platformları, dosya hash değerleri, IP adresleri, etki alanları ve URL’ler gibi itibar göstergelerine dayanır. Bu göstergeler bilinen tehditlerin tespit edilmesine yardımcı olabilir, ancak saldırganlar kötü amaçlı yazılımları değiştirdiğinde veya etki alanları ya da IP adresleri gibi kötü amaçlı göstergeleri değiştirdiğinde sınırlı bir bağlam sunar.

İtibar Temelli Threat Intelligence Sınırları

| İtibar Temelli İstihbaratın Sınırları | Güvenlik Ekipleri Üzerindeki Etkisi |

|---|---|

| Hash tabanlı göstergeler kolayca değiştirilebilir | Göstergeler değiştiğinde, zararlı dosyalar itibar tabanlı algılama sistemini atlatabilir |

| Göstergeler davranışsal bağlamdan yoksundur | Analistler, bir dosyanın çalıştırma sırasında nasıl davrandığını göremezler |

| Göstergeler tek başına görünür | İlgili kötü niyetli faaliyet olup olmadığının tespit edilmesi zor |

| İstihbarat kaynakları dağınık | Analistler, tehditleri araştırmak için farklı araçlar arasında geçiş yapmalıdır |

Threat Intelligence , çeşitli istihbarat türlerini birbiriyle ilişkilendirerek bu sınırlamayı ortadan kaldırır. Motor, yalnızca statik göstergelere dayanmak yerine, itibar verilerini dinamik analizlerden elde edilen davranışsal bulgularla ve ilgili örnekler arasında yapılan tehdit benzerlik aramalarıyla birleştirir.

Bu yaklaşım, güvenlik ekiplerinin tekil göstergelerin ötesine geçerek, bunları bilinen kötü amaçlı kalıplarla ilişkilendirerek daha önce görülmemiş kötü amaçlı yazılım varyantlarını tespit eden kalıpları saptamalarını sağlar.

Threat Intelligence Göstergeleri Nasıl İlişkilendirir?

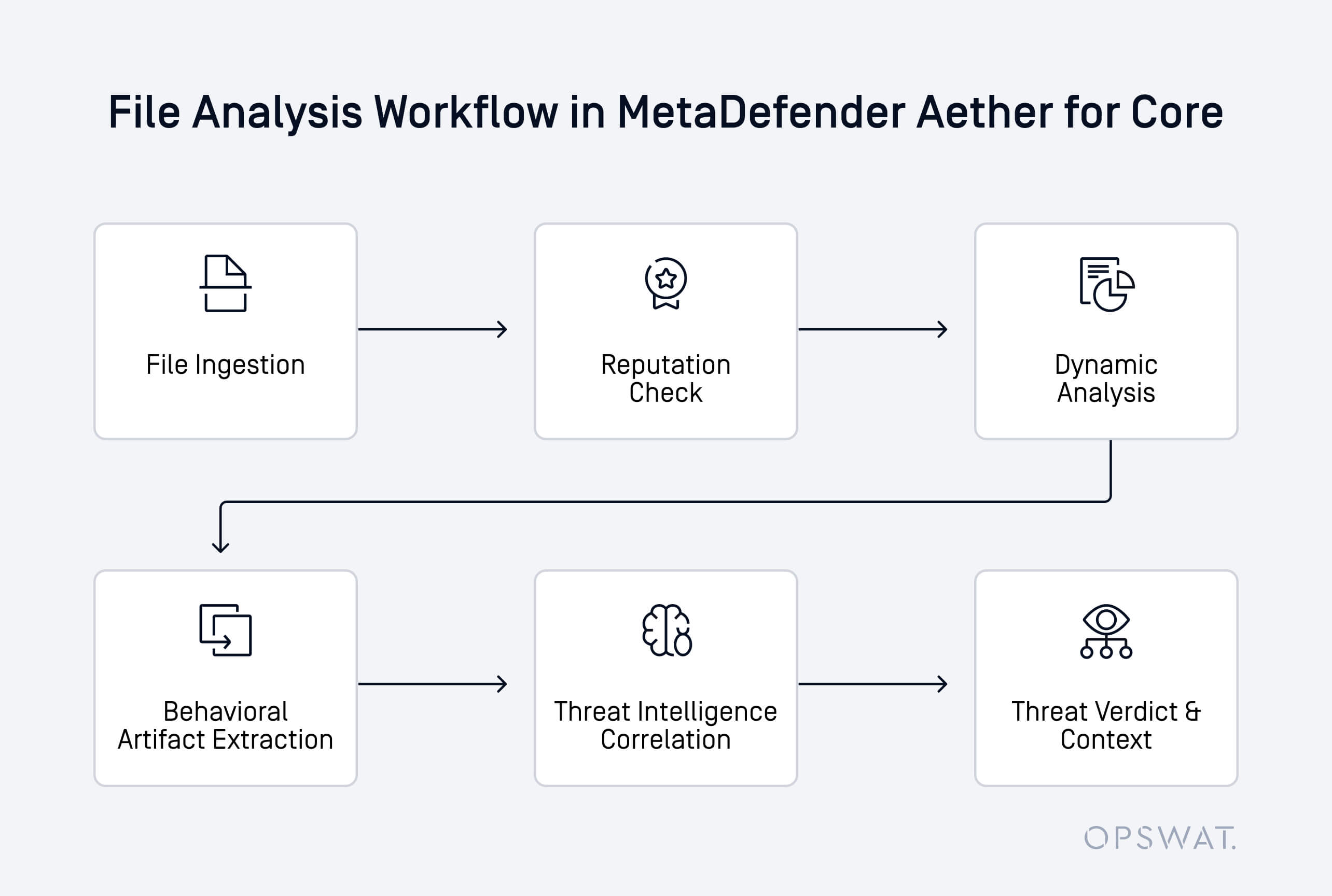

Sistem, hem statik göstergeleri hem de davranışsal izleri analiz ederek, kötü amaçlı dosyalar, ilgili göstergeler ve bilinen kötü amaçlı faaliyetler arasındaki ilişkileri ortaya çıkarabilir. Threat Intelligence , ortama giren dosyaları analiz eden dört katmanlı bir sıfırıncı gün tespit sürecinin bir parçası olarak çalışır. Her katman, genel değerlendirme sonucunu güçlendiren farklı bir istihbarat türü sağlar.

1. Tehdit İtibarı

İlk aşamada, dosyalar ve ilgili IOC’ler küresel tehdit istihbaratı göstergeleriyle karşılaştırılarak değerlendirilir. Dosyalar, URL’ler, etki alanları ve IP adresleri, daha önce tespit edilmiş tehditleri hızla belirlemek amacıyla bilinen kötü amaçlı göstergelerle karşılaştırılır.

2. Dinamik Analiz

Dosyalar yalnızca itibar denetimleriyle sınıflandırılamadığında, emülasyon tabanlı bir dinamik analiz ortamında çalıştırılır. Bu aşamada, dosyanın çalıştırma sırasında nasıl davrandığını ortaya çıkaran, bırakılan dosyalar, kayıt defteri değişiklikleri, yürütme zincirleri ve ağ geri çağrıları gibi davranışsal kanıtlar elde edilir.

3. Tehdit Puanlaması

Dinamik analizden elde edilen davranışsal veriler, şüpheli faaliyetleri değerlendirmek üzere itibar göstergeleriyle ilişkilendirilir.

4. Tehdit Benzerliği Arama

Son aşamada, örnekler arasındaki yapısal ve davranışsal benzerlikleri tespit etmek için makine öğrenimi tabanlı tehdit benzerlik araması uygulanır. Bu sayede motor, daha önce görülmemiş dosyaları bilinen kötü amaçlı kalıplarla ilişkilendirerek tanımlayabilir.

Bu istihbarat işlevleri bir araya geldiğinde, tek başına ele alınan göstergeleri birbiriyle ilişkili tehdit istihbaratına dönüştürür. Güvenlik ekipleri, dosyaların nasıl davrandığı, bilinen saldırılarla nasıl bir bağlantısı olduğu ve mevcut bir tehdidin yeni bir varyantını oluşturup oluşturmadıkları konusunda daha kapsamlı bir görünürlük elde eder.

MetaDefender Core için Threat Intelligence

MetaDefender for Core aracılığıyla devreye alındığında, Threat Intelligence doğrudan şirket içi güvenlik ortamlarında çalışır. Bu, kuruluşların şüpheli dosyaları harici hizmetlere veri göndermeden analiz etmelerine olanak tanır; bu da düzenlemelere tabi veya izole ortamlar için hayati önem taşır.

Motor, MetaDefender emülasyon tabanlı dinamik analiz özellikleriyle birlikte çalışır. Ortama giren dosyalar, sistemin dosya davranışını gözlemlediği ve IOC’leri çıkardığı kontrollü bir analiz ortamında çalıştırılır.

Bu davranışsal bulgular daha sonra Threat Intelligence tarafından birbirleriyle ilişkilendirilir. İtibar göstergeleri, bilinen kötü amaçlı göstergeler hakkında bağlam bilgisi sağlarken, sanal ortamda oluşturulan göstergeler dosyanın çalıştırma sırasında nasıl davrandığını ortaya koyar. Tehdit benzerlik araması, dosyaların davranışsal ve yapısal özelliklerini daha önce analiz edilmiş örneklerle karşılaştırır.

Threat Intelligence Tarafından Kullanılan İstihbarat Sinyalleri

| İstihbarat Sinyali | Kaynak | Ne Ortaya Çıkarıyor |

|---|---|---|

| İtibar göstergeleri | Tehdit itibar motoru | Bilinen kötü amaçlı göstergeler |

| Davranışsal bulgular | Dinamik analiz | Dosyanın çalıştırma sırasında nasıl davrandığı |

| Yapısal özellikler | Dosya denetimi | Şüpheli dosya yapısı veya sıkıştırma |

| Tehdit benzerliği araması | Dosya Makine öğrenimi benzerlik analizi | İncelenen dosyalar arasındaki yapısal ve davranışsal benzerlikler |

Motor, MetaDefender Core aynı ortamda çalıştığı için, kuruluşlar bu analizi mevcut dosya işleme süreçlerine doğrudan entegre edebilir. E-posta ağ geçitleri, dosya aktarım platformları, depolama taramaları veya diğer denetim noktaları aracılığıyla gönderilen şüpheli dosyalar, iç sistemlere ulaşmadan önce analiz edilebilir ve tehdit istihbaratıyla karşılaştırılabilir.

Bu mimari, davranış analizi ve tehdit istihbaratını doğrudan MetaDefender Core entegre eder. Sonuç olarak, kuruluşlar hassas veriler üzerinde tam kontrolü elinde tutarken, tespit edilmesi zor tehditleri de tespit edebilir.

Güvenlik Sorunları ve Threat Intelligence Bunları Nasıl Çözdüğü

Güvenlik ekipleri, tehditleri tespit etmek, kötü amaçlı yazılımların davranışlarını analiz etmek ve ilgili saldırıları araştırmak için genellikle ayrı araçlara başvurur. Bu parçalanma, soruşturmaları yavaşlatır ve bir saldırının farklı aşamalarındaki göstergeler arasında bağlantı kurmayı zorlaştırır.

Threat Intelligence , itibar göstergelerini, davranışsal verileri ve ilgili örnekleri tek bir istihbarat akışında birbiriyle ilişkilendirerek bu zorlukların üstesinden gelir.

İtibar Verilerinden Elde Edilen Sınırlı Bağlam

Saldırganlar kötü amaçlı yazılım varyantlarını değiştirdiğinde, itibar göstergeleri tek başına gerçek tehdidi ortaya çıkarmayabilir. Threat Intelligence , dinamik analiz sırasında elde edilen davranışsal verileri itibar göstergeleri ve tehdit benzerlik aramasıyla ilişkilendirerek, şüpheli dosyaları değerlendirmek ve daha önce görülmemiş kötü amaçlı yazılım varyantlarını tespit etmek için daha kapsamlı bir bağlam sunar.

Araştırma Siloları

Çoğu ortamda, sanal alan analizi, itibar sorgulamaları ve tehdit benzerlik aramaları ayrı araçlar üzerinden gerçekleştirilir. Analistler, şüpheli bir dosyanın daha geniş çaplı bir saldırının parçası olup olmadığını belirlemek için sistemler arasında geçiş yapmak zorundadır.

Threat Intelligence , bu IOC’leri otomatik olarak birbiriyle ilişkilendirerek analistlerin tek bir soruşturma süreci içinde davranışsal izleri, ilgili göstergeleri ve analiz edilmiş dosyaları görüntülemelerine olanak tanır. Bu, soruşturma süresini kısaltır ve analistlerin bir dosyanın bilinen kötü amaçlı faaliyetlerle ilişkili olup olmadığını veya yeni bir tehdit oluşturup oluşturmadığını belirlemelerine yardımcı olur.

Kısıtlı veya Hava Boşluklu Ortamlarda Görünürlük

Kritik altyapı işleten birçok kuruluş, bulut tabanlı tehdit analizine güvenemez. MetaDefender for Core , Threat Intelligence şirket içi ortamlarda doğrudan çalışmasını Core , şüpheli dosyaların harici bağlantı gerektirmeden analiz edilmesini mümkün kılar.

Güvenlik İhlallerinin Yüksek Doğruluklu Göstergeleri

Dinamik analiz, bırakılan dosyalar, ağ geri aramaları, kayıt defteri değişiklikleri ve yürütme zincirleri gibi davranışsal kanıtlar üretir. Bu kanıtlar, itibar göstergeleri ve tehdit benzerlik aramasıyla birleştirildiğinde, daha hızlı soruşturma ve müdahaleyi destekleyen yüksek güvenilirlikli IOC’ler sağlar.

Threat Intelligence ’nun MetaDefender Core İçindeki Yeri

Birçok kuruluşta, şüpheli dosyalar e-posta ekleri, dosya aktarımları, yüklemeler ve çıkarılabilir depolama aygıtları gibi çeşitli kanallardan sisteme girer. Güvenlik ekipleri, normal iş akışlarını kesintiye uğratmadan veya hassas verileri harici sistemlere maruz bırakmadan bu dosyaları analiz etmenin bir yoluna ihtiyaç duyar.

MetaDefender for Core aracılığıyla devreye alındığında, Threat Intelligence MetaDefender Core içindeki dosya inceleme sürecinin bir parçası haline gelir. Şüpheli dosyalar, mevcut güvenlik kontrollerinden geçerken analiz edilebilir; bu sayede kuruluşlar, dosyalar iç sistemlere ulaşmadan önce tehditleri tespit edebilir.

MetaDefender Core içinde, analiz süreci genellikle yapılandırılmış bir sıraya göre ilerler:

- Bir dosya, e-posta, yükleme veya dosya aktarımı gibi bir içerik aktarım kanalı aracılığıyla ortama girer

- Statik inceleme ve itibar kontrolleri, dosyanın bilinen tehditlerle eşleşip eşleşmediğini değerlendirir

- Şüpheli veya bilinmeyen dosyalar, emülasyon tabanlı bir dinamik analiz ortamında çalıştırılır

- Düşen dosyalar, kayıt defteri değişiklikleri, yürütme zincirleri ve ağ geri çağırmaları gibi davranışsal izler çıkarılır

- Threat Intelligence , bu kanıtları itibar verileriyle ve tehdit benzerlik aramasıyla ilişkilendirir

- Sistem, analistlerin riski anlamasına yardımcı olan bağlamsal zeka ile nihai bir karar verir

Motor, MetaDefender Core tam içinde çalıştığı için, kuruluşlar bu istihbaratı birden fazla denetim noktasında kullanabilirler. E-posta ağ geçitleri, dosya aktarım sistemleri, depolama platformları ve diğer içerik iş akışları üzerinden gelen dosyaların tümü, aynı ilişkisel analizden yararlanabilir.

Bu entegrasyon, güvenlik ekiplerinin davranış odaklı tehdit istihbaratını doğrudan operasyonel iş akışları içinde kullanmalarını sağlayarak, ortam genelinde tutarlı bir denetim süreci sürdürürken şüpheli dosyaları daha erken tespit etmelerine yardımcı olur.

Davranış Odaklı Threat Intelligence Neden Sıfırıncı Gün Saldırılarının Tespiti İçin Hayati Önem Threat Intelligence ?

Kötü amaçlı yazılımlar nadiren tek bir sabit göstergeye dayanır. Bu nedenle, güvenlik ekipleri tek başına ele alınan göstergelerden ziyade, davranışlara ve saldırılar arasındaki ilişkiler üzerine odaklanan istihbarata ihtiyaç duyar.

Davranış odaklı tehdit istihbaratı, kötü amaçlı dosyaların nasıl davrandığını ortaya koyan çok sayıda göstergeyi birbiriyle ilişkilendirerek bu sorunu çözmektedir. Threat Intelligence , yalnızca itibar verilerine güvenmek yerine, dosyaların şüpheli olup olmadığını değerlendirmek için yürütme davranışlarını, ilgili IOC’leri ve analiz edilen dosyalar arasındaki benzerlikleri analiz eder.

Bu yaklaşım, aşağıdaki yollarla algılamayı iyileştirir:

- Davranışsal izleri analiz ederek daha önce hiç görülmemiş tehditleri tespit etmek

- Benzer yürütme kalıplarına sahip kötü amaçlı yazılım varyantları arasındaki ilişkilerin ortaya çıkarılması

- Şüpheli dosyaları ilgili kötü amaçlı faaliyetlerle ve bunlara ait IOC’lerle ilişkilendirme

- Analistlerin bir dosyanın amacını anlamalarına yardımcı olan bağlamsal bilgiler sunmak

MetaDefender for Core içinde bu özellikler, emülasyon tabanlı dinamik analizle birlikte çalışır. Sanal ortam gizli davranışları ortaya çıkarırken, Threat Intelligence elde edilen bulguları itibar göstergeleriyle ve daha önce analiz edilmiş örneklerle karşılaştırır.

Kuruluşlar, bu davranışsal ipuçlarını bir araya getirerek, aksi takdirde imza tabanlı algılama veya itibar beslemelerinden kaçabilecek sıfırıncı gün kötü amaçlı yazılımlarını tespit edebilir. Bu sayede güvenlik ekipleri, daha önce görülmemiş tehditleri daha erken tespit edebilir ve saldırılar ortamda yayılmadan önce müdahale edebilir.

Davranış Odaklı Threat Intelligence ile Bilinmeyen Tehditleri Daha Hızlı Tespit Edin

MetaDefender for Core aracılığıyla devreye alındığında, Threat Intelligence doğrudan kuruluşun ortamında çalışır. Güvenlik ekipleri, emülasyon tabanlı dinamik analiz kullanarak şüpheli dosyaları inceleyebilir ve sonuçları tehdit istihbaratıyla ilişkilendirerek daha önce tespit edilmemiş dosyaları ve bunlarla bağlantılı kötü amaçlı faaliyetleri ortaya çıkarabilir.

Tehdit istihbaratı korelasyonunu doğrudan MetaDefender Core entegre ederek, kuruluşlar dosyaları denetim sürecinin daha erken aşamalarında analiz edebilir ve tehditler iç sistemlere ulaşmadan önce şüpheli faaliyetler hakkında daha kapsamlı bir görünürlük elde edebilir.

Davranış odaklı tehdit istihbaratı ile sıfırıncı gün saldırılarını tespit etme stratejinizi güçlendirin. Threat Intelligence MetaDefender Core tespit yeteneklerini nasıl geliştirebileceğini öğrenmek için uzmanlarımızla görüşün.