APT'ler (Gelişmiş Kalıcı Tehditler), tipik siber saldırılardan farklı bir şekilde işler. Geniş kapsamlı kampanyalar yerine, hassas hedefleme, özenle hazırlanmış tuzaklar ve günlük iş akışlarına karışacak şekilde tasarlanmış kötü amaçlı yazılımlara dayanırlar. Saldırganlar sıklıkla belgeleri birer silah olarak kullanır, yükleri meşru araçların içine gizler ve geleneksel imza tabanlı savunmaları atlatmak için özel olarak saldırılar tasarlar.

Bu tehditlerin hâlâ nasıl ortaya çıkarılabileceğini göstermek amacıyla, Orta Doğu, İran, Pakistan ve Güney Asya’daki hükümet, savunma, finans ve imalat sektörlerini hedef alan beş gerçek APT örneğini inceledik. Her bir vakada MetaDefender , tehdit itibarı, uyarlanabilir sanal ortam, tehdit puanlaması ve makine öğrenimi tabanlı benzerlik aramasını bir araya getiren entegre sıfırıncı gün tespit sistemini kullanarak saldırıları tespit etti ve analiz etti.

Hedefli APT'ler Neden Önemlidir?

Hedef odaklı APT kampanyaları, geniş çapta yayılmak yerine belirli kuruluşlara sızmak üzere tasarlanmıştır. Bu siber saldırılar genellikle, çalınan istihbaratın veya operasyonel aksaklıkların stratejik değer taşıyabileceği devlet kurumları, kritik altyapı, finans kuruluşları ve endüstriyel sektörlere odaklanır.

Sıradan kötü amaçlı yazılımların aksine, APT saldırıları geleneksel savunma sistemlerini atlatmak üzere özenle tasarlanmıştır. Saldırganlar genellikle hedefli oltalama belgelerine, aşamalı yük dağıtımına ve imza tabanlı tespit veya otomatik analiz sistemlerini atlatmak üzere tasarlanmış tekniklere başvururlar.

Bu artan karmaşıklık, kuruluşların davranışsal inceleme ve sıfırıncı gün saldırılarının tespitine öncelik vermelerinin nedenlerinden biridir. Güvenlik ekipleri, gizli kalmak üzere kasıtlı olarak tasarlanmış tehditleri ortaya çıkarmak için, dosyaların statik inceleme sırasında nasıl göründüklerine değil, yürütme sırasında nasıl davrandıklarına dair giderek daha fazla görünürlük elde etmeye ihtiyaç duymaktadır.

Gerçek Hayattan Beş APT Örneği

Saldırı #1: Devlet Kurumlarını Hedef Alan Spear-Phishing Kampanyası

Bağlam

OilRig olarak da bilinen APT34, on yılı aşkın süredir faaliyet gösteren ve İran devletiyle bağlantılı olduğu düşünülen bir tehdit grubudur. Grup, Orta Doğu’daki hükümet, enerji ve finans kuruluşlarına yönelik hedefli siber casusluk kampanyalarıyla tanınmaktadır ve ilk erişimi sağlamak için genellikle özenle hazırlanmış spear-phishing e-postalarına başvurmaktadır.

Tehdit istihbaratı raporları, APT34'ün özel kötü amaçlı yazılımları yaymak ve kurbanların ortamlarına uzun vadeli erişim sağlamak için sıklıkla kötü amaçlı belgeler kullandığını göstermektedir. Bu kampanyalar, alıcıya rutin bir faaliyet gibi görünürken, arka planda gözetleme ve veri toplama araçlarını sessizce devreye sokacak şekilde tasarlanmıştır.

Saldırıya Genel Bakış

Bu olayda saldırganlar, devlet kurumlarını ve denizcilik kuruluşlarını hedef alan bir spear-phishing e-postası aracılığıyla kötü amaçlı bir Microsoft Word belgesi dağıttı. Dosyanın başlığı Arapça yazılmıştı ve deniz kuvvetleri gemilerinin hazırlık durumunu konu alıyordu; bu da dosyanın, bölgedeki askeri veya diplomatik alıcılar için ilgi çekici görünecek şekilde hazırlandığını gösteriyordu.

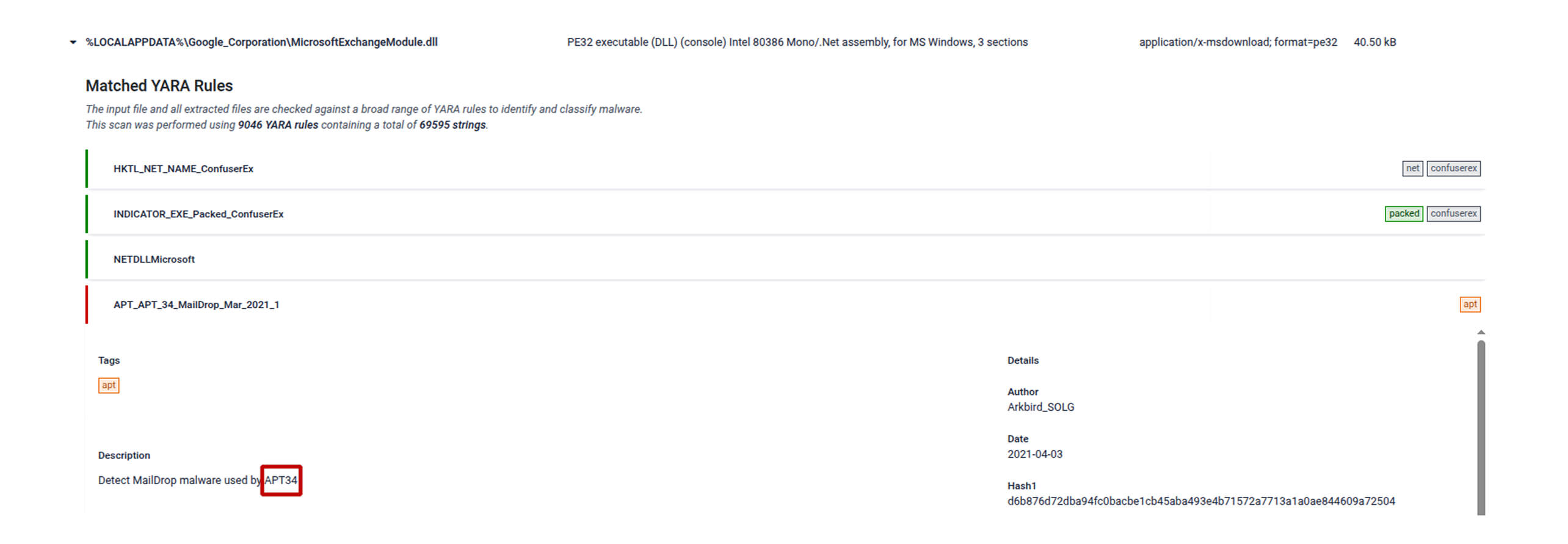

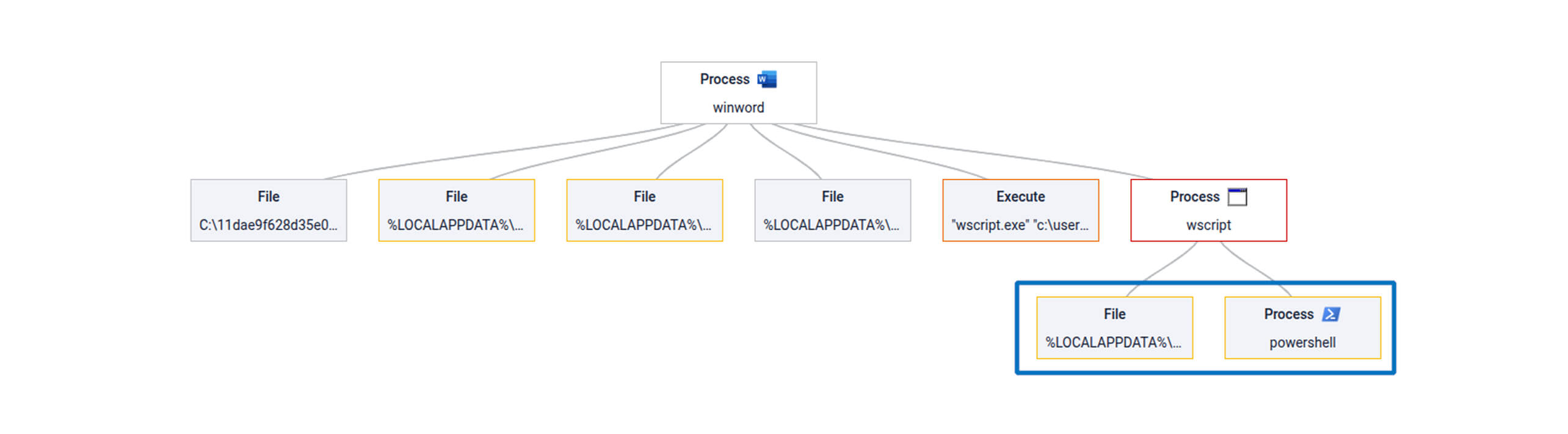

Belge açıldığında, kullanıcıdan makroları etkinleştirmesi istendi. Makrolar etkinleştirildikten sonra, makro Google ile ilgili meşru bir klasör gibi görünen bir dizin oluşturdu ve sisteme ek dosyalar bıraktı. Ardından makro, PowerShell ve .NET yansıma özelliğini kullanarak Karkoff kötü amaçlı yazılım ailesine ait iki DLL yükünü yükleyen küçük bir VBA komut dosyası çalıştırdı.

Sektör Uyarısı

Bu saldırı, hassas ortamlara sızmak için belge tabanlı hedefli oltalama saldırılarının hâlâ yaygın olarak kullanıldığını ortaya koymaktadır. Devlet kurumları, diplomatik kuruluşlar ve denizcilik kuruluşları, sahip oldukları bilgilerin stratejik istihbarat değeri taşıması nedeniyle hâlâ sıkça hedef alınmaktadır.

Bu sektörlerdeki güvenlik ekipleri, belge kaynaklı tehditleri birincil saldırı vektörü olarak değerlendirmelidir. E-posta yoluyla gönderilen tek bir kötü amaçlı dosya bile, daha geniş çaplı bir casusluk kampanyasının giriş noktası haline gelebilir.

Bu saldırı hakkında daha fazla bilgi edinmek ve analizin tamamını incelemek için OPSWAT raporunu ziyaret edin.

Saldırı #2: Korumalı Makroları Kullanan Spear-Phishing Kampanyası

Bağlam

APT-C-35, yaygın olarak Donot olarak bilinen, devlet kurumları ve stratejik kuruluşlara yönelik hedefli spear-phishing kampanyalarıyla tanınan, uzun süredir faaliyet gösteren bir tehdit grubudur. Güvenlik araştırmacıları, grubun büyük ölçekli saldırılar düzenlemek yerine, belirli kurbanlara sızmak için belge tabanlı tuzaklar ve özel kötü amaçlı yazılım çerçeveleri kullandığını gözlemlemiştir.

Son haberler, grubun casusluk ve veri toplama faaliyetlerini destekleyen Jaca çerçevesine yönelik iyileştirmeler de dahil olmak üzere, araç setini sürekli olarak geliştirdiğini ortaya koyuyor. Bu kampanyalar, grubun otomatik analizlerden kaçınmak ve hedef ortamlarda erişimini sürdürmek için teknikleri nasıl uyarladığını gösteriyor.

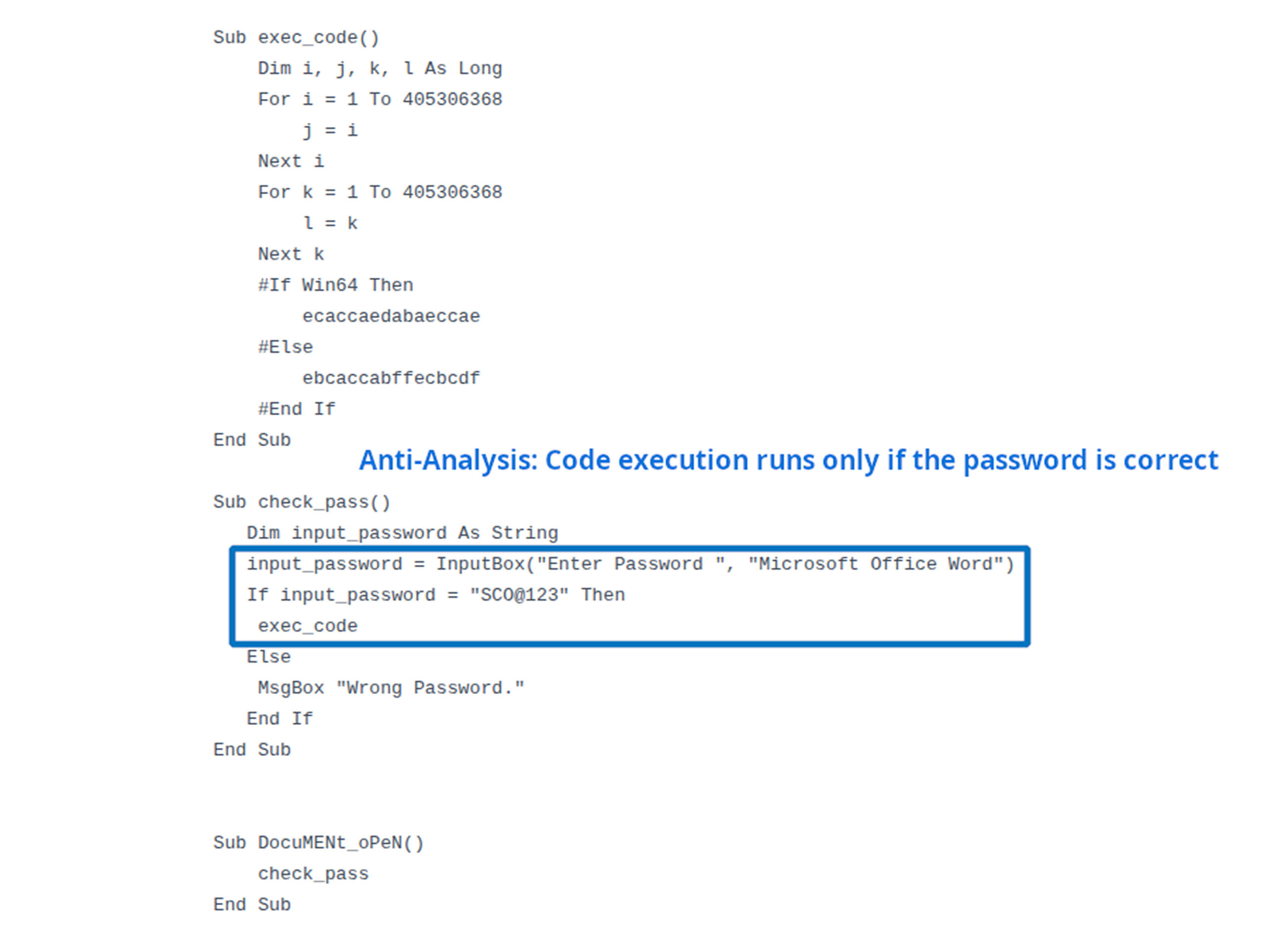

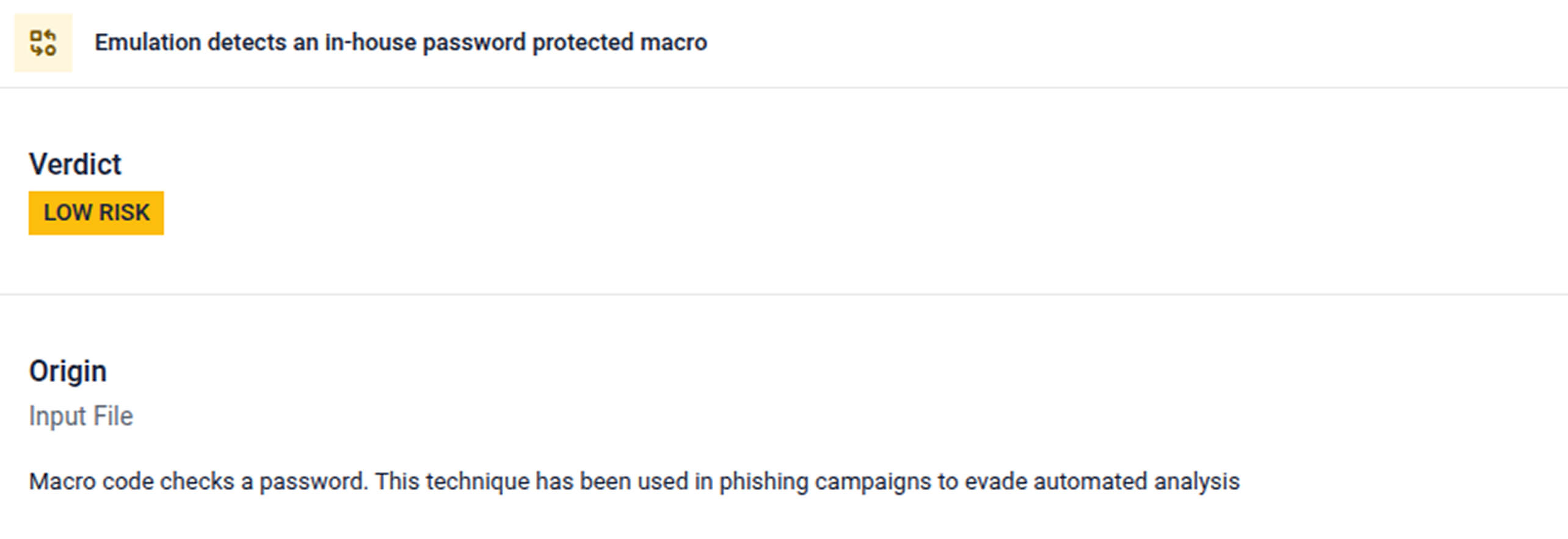

Saldırıya Genel Bakış

Bu örnekte, saldırganlar Güney Asya’daki imalat ve kamu sektörleriyle bağlantılı kuruluşları hedef alan bir spear-phishing e-postası aracılığıyla kötü amaçlı bir Microsoft Office belgesi gönderdi. Belge, şifre korumalı bir makro içeriyordu; kurbanı makronun çalıştırılmasını etkinleştirmeye teşvik etmek amacıyla doğru şifre de e-postada yer alıyordu.

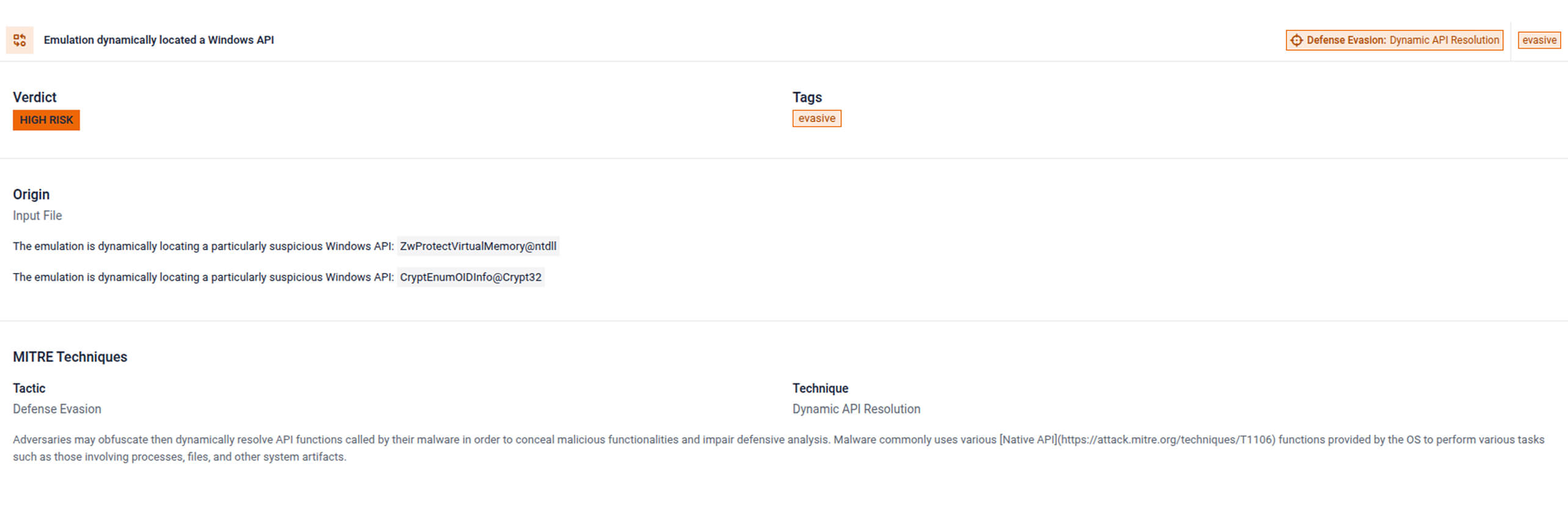

Doğru şifre girildiğinde, makro, otomatik analizlerden kaçmak üzere tasarlanmış gizli kötü amaçlı kodları çalıştırdı. Kod, analiz kaynaklarını tüketmek amacıyla anlamsız döngüler ve dinamik olarak oluşturulan kabuk kodu içeriyordu; nihayetinde yükü Windows CryptEnumOIDInfo API mekanizması aracılığıyla çalıştırarak saldırının geleneksel tespit tekniklerini atlatmasını sağladı.

Sektör Uyarısı

Bu saldırı, son derece hedef odaklı kampanyaların otomatik savunma sistemlerini atlatmak için genellikle küçük teknik hilelere başvurduğunu göstermektedir. Saldırganlar, çalışanların rutin olarak belge ve teknik dosya alışverişinde bulunduğunu düşündükleri için, imalat şirketleri, devlet kurumları ve bölgesel tedarik zincirlerine bağlı endüstriyel sektörler sıklıkla hedef alınmaktadır.

Bu sektörlerdeki güvenlik ekipleri, şifre korumalı belgelere ve makro özellikli dosyalara özellikle dikkat etmelidir. E-posta yoluyla gönderilen, görünüşte meşru dosyalar bile, geleneksel denetim araçlarını atlatmak üzere tasarlanmış gelişmiş saldırı tekniklerini barındırabilir.

Bu saldırı hakkında daha fazla bilgi edinmek ve analizin tamamını incelemek için OPSWAT raporunu ziyaret edin.

Saldırı #3: Kritik Altyapıyı Hedef Alan Kimlik Bilgilerini Çalan Belge

Bağlam

Siber casusluk kampanyaları genellikle devlet kurumları ve kritik altyapı ortamlarıyla bağlantılı kuruluşları hedef almaktadır. İran bağlantılı tehdit faaliyetleri, hassas ağlardan kimlik bilgilerini, iç belgeleri ve istihbaratı toplamak amacıyla tasarlanmış hedefli saldırılara defalarca odaklanmıştır.

Tehdit istihbaratı raporları, bu kampanyaların genellikle ilk adım olarak kimlik bilgilerinin çalınmasına öncelik verdiğini de ortaya koymaktadır. Çalınan kimlik bilgileri, saldırganların erişimlerini fark edilmeden genişletmelerine ve zaman içinde hedef ortamlarda kalıcı varlıklarını sürdürmelerine olanak tanır.

Saldırıya Genel Bakış

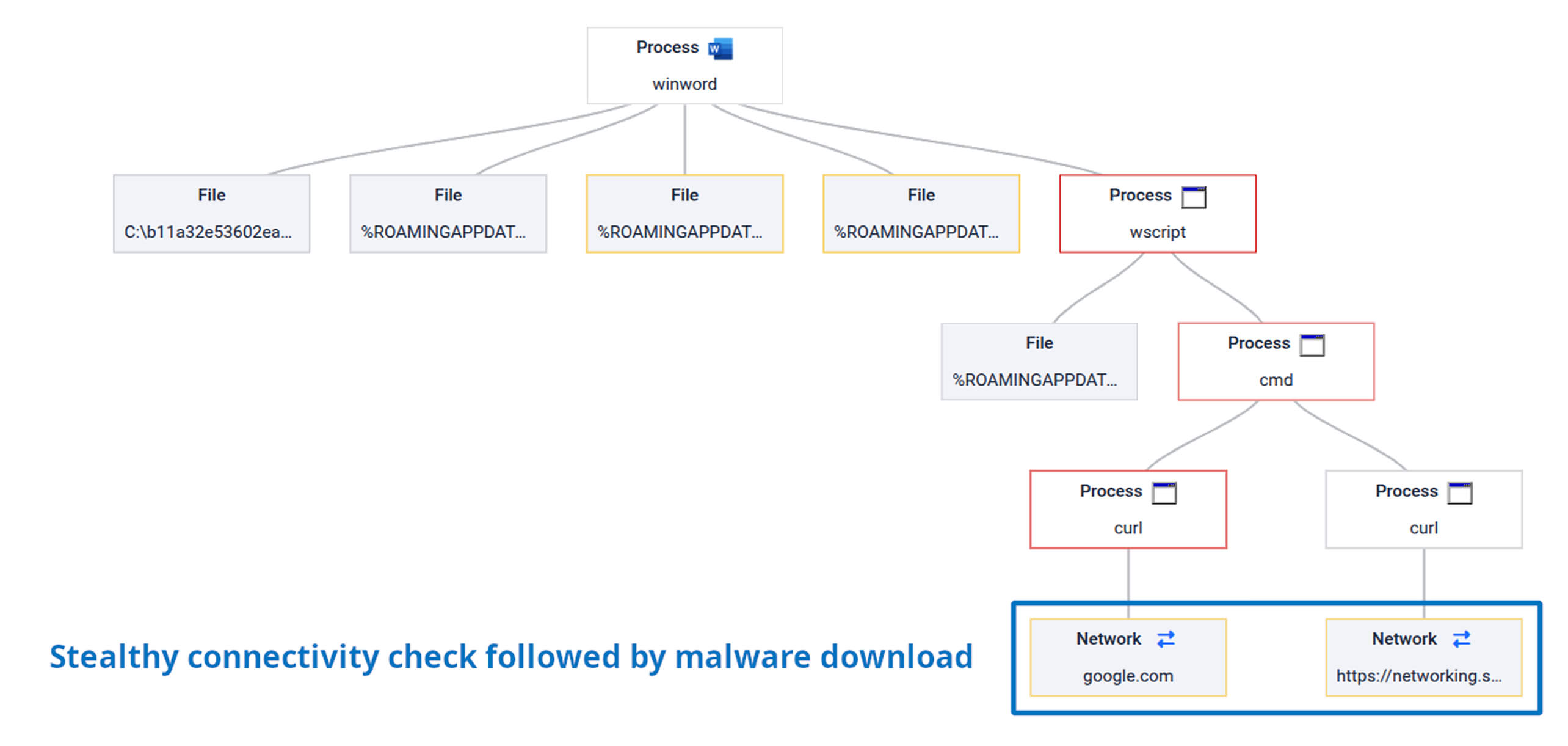

Bu örnekte, saldırganlar İran'daki kuruluşları hedef almak üzere tasarlanmış, Farsça içerik barındıran kötü amaçlı bir Office belgesi gönderdi. Belge, kimlik bilgileri ve kurum içi belgeler gibi hassas bilgileri toplamak ve aynı zamanda virüs bulaşmış sistemden ekran görüntüleri almak üzere oluşturulmuştu.

Kalıcılığını sağladıktan sonra, kötü amaçlı yazılım faaliyetlerine devam etmeden önce google.com gibi güvenilir bir etki alanına karşı gizli bir bağlantı kontrolü gerçekleştirdi. Bu adım, daha ileri iletişim veya olası veri sızdırma işlemlerini başlatmadan önce sistemde istikrarlı bir internet bağlantısı olduğunu garanti altına aldı.

Sektör Uyarısı

Bu örnek, kimlik bilgilerini çalma amaçlı tehditlerin kritik altyapı ortamlarına yönelik hedefli saldırılarda ne kadar sık kullanıldığını göstermektedir. Bu sektörler genellikle kontrollü ağlarda faaliyet gösterir ve saldırganlar veri toplamaya başlamadan önce bağlantı durumunu doğrulamak zorundadır.

Kritik sistemlerden sorumlu kuruluşlar, şüpheli belge hareketlerini ve yeni açılan dosyaların tetiklediği beklenmedik ağ kontrollerini yakından izlemelidir. Bu erken uyarı işaretleri, daha büyük çaplı bir siber saldırı kampanyasının başlangıcını işaret edebilir.

Bu saldırı hakkında daha fazla bilgi edinmek ve analizin tamamını incelemek için OPSWAT raporunu ziyaret edin.

Saldırı #4: MuddyWater’ın “Siber Güvenlik Yönergeleri” başlıklı hedefli oltalama belgesi

Bağlam

MuddyWater, İran’ın siber casusluk faaliyetleriyle bağlantılı olduğu yaygın olarak bildirilen bir tehdit grubudur. Araştırmacılar, grubun Orta Doğu’daki diplomatik, telekomünikasyon, finans ve devlet kurumlarını hedef alarak, hedefli oltalama e-postaları ve zararlı belgeler kullandığını belgelemiştir.

Son haberlere göre, söz konusu grup, siber güvenlik kılavuzu kılığına girmiş makro özellikli Word belgeleri içeren oltalama e-postaları yoluyla RustyWater adıyla bilinen Rust tabanlı bir kötü amaçlı yazılım dağıtıyor. Kampanya, Orta Doğu’daki kuruluşları hedef alıyor ve makroların çalıştırılmasını sağlamak için ikna edici tuzaklara dayanıyor.

Saldırıya Genel Bakış

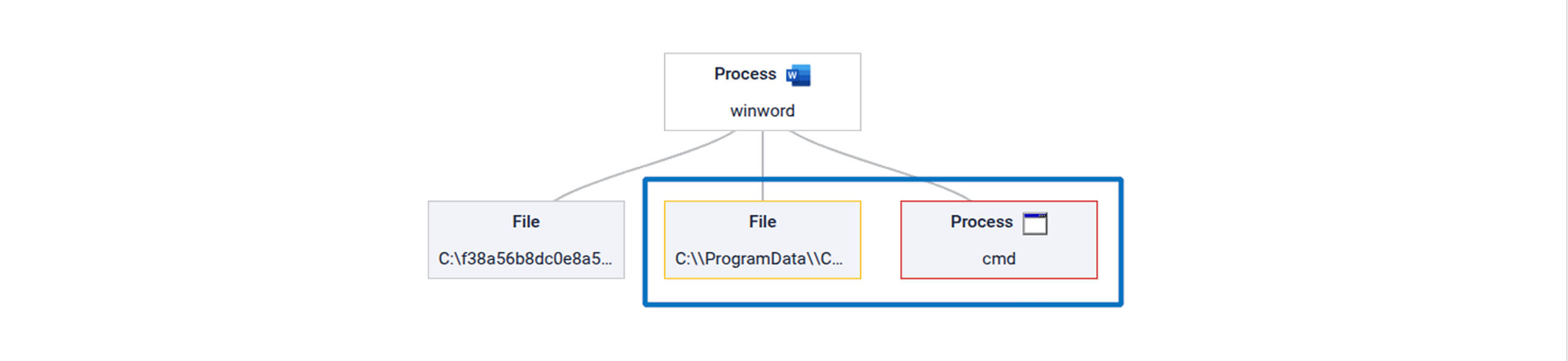

Bu örnekte, saldırganlar bölgesel mobile ait meşru bir hesaptan “Siber Güvenlik Yönergeleri” başlıklı bir hedefli oltalama e-postası gönderdi. E-posta, sıradan bir politika veya güvenlik bildirisi gibi görünmek üzere tasarlanmış kötü amaçlı bir Word belgesini içeriyordu.

Makrolar etkinleştirildikten sonra, belge dosyanın içine gömülü olan onaltılık kodlu yükü çıkardı ve bunu bir Windows yürütülebilir dosyası olarak yeniden oluşturdu. Kötü amaçlı yazılım diske yazıldı ve makronun analizini zorlaştırmak amacıyla yürütme sırasında anahtar dizeleri yeniden oluşturan gizlenmiş bir mantık kullanılarak çalıştırıldı.

Bırakılan yürütülebilir dosya, komuta ve kontrol iletişimi kurmadan önce hata ayıklama önleme özellikleri, şifrelenmiş çalışma dizeleri ve yüklü güvenlik araçlarını kontrol eden bir Rust tabanlı implant yükledi.

Sektör Uyarısı

Bu saldırı, hedefli kimlik avı kampanyalarının, alıcıların ekleri açma olasılığını artırmak için genellikle gerçekçi politika veya güvenlikle ilgili konulara dayandığını göstermektedir. Diplomatik kuruluşlar, telekomünikasyon sağlayıcıları ve finans kurumları, bu kampanyaların sıkça hedef aldığı kurumlar olmaya devam etmektedir.

Bu sektörlerdeki güvenlik ekipleri, özellikle beklenmedik e-postalar yoluyla gönderilen makro özellikli belgelere karşı dikkatli davranmalıdır. Sıradan siber güvenlik kılavuzları içeriyor gibi görünen dosyalar bile, uzun vadeli izinsiz erişim sağlamak üzere tasarlanmış kötü amaçlı yazılımları gizleyebilir.

Bu saldırı hakkında daha fazla bilgi edinmek ve analizin tamamını incelemek için OPSWAT raporunu ziyaret edin.

Saldırı #5: Havacılık ve Ulaşım Sektörünü Hedef Alan CraftyCamel Çok Dilli Kötü Amaçlı Yazılım

Bağlam

Saldırganlar hassas operasyonel ortamlara erişmenin yollarını aradıkça, havacılık ve ulaştırma kuruluşlarına yönelik son derece hedefli saldırılar artmıştır. Bu sektörler genellikle karmaşık sistemleri ve tedarik zincirlerini yönetmektedir; bu da onları casusluk ve uzun vadeli sızma saldırıları için cazip hedefler haline getirmektedir.

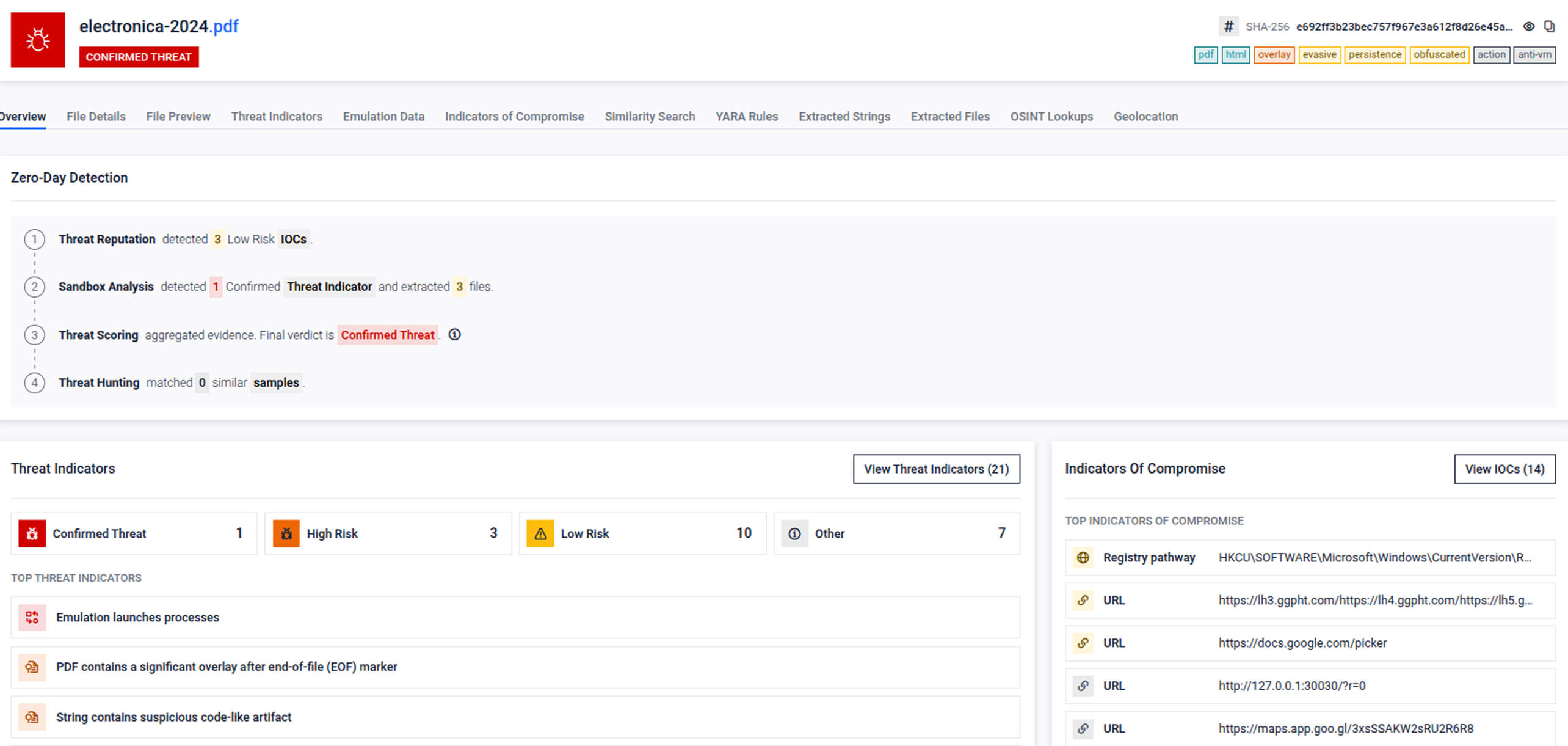

Son haberlerde, aynı anda birden fazla dosya formatında çalışabilen çok dilli dosyalar kullanan ve CraftyCamel olarak bilinen bir kampanya ele alınmaktadır. Bu dosyalar, havacılık ve operasyonel teknoloji ortamlarını hedef alırken geleneksel denetim araçlarını atlatmak üzere tasarlanmıştır.

Saldırıya Genel Bakış

Bu örnekte saldırganlar, güvenilirliği artırmak amacıyla ele geçirilmiş meşru bir şirketten gönderilmiş gibi görünen, özenle hazırlanmış bir kimlik avı e-postası gönderdi. Mesajda, meşru belgeler gibi görünen ancak gizli kodları çalıştırmak üzere tasarlanmış dosyaların bulunduğu bir ZIP arşivi yer alıyordu.

Arşiv içinde saldırganlar, aslında bir Windows kısayolu (LNK) olan sahte bir Excel belgesi ile ek PDF/HTA ve PDF/ZIP kombinasyonlarını içeren çok dilli dosyalar kullandılar. Bu dosyalar, mshta.exe gibi güvenilir Windows yardımcı programlarını kötüye kullanarak gizli komut dosyalarını çalıştırdı ve sonunda bir resim kılığına girmiş nihai kötü amaçlı yazılım yükünü yükledi.

Sektör Uyarısı

Bu saldırı, modern sızma kampanyalarının geleneksel tespit araçlarından kaçınmak için giderek daha fazla karmaşık dosya yapılarına dayandığını göstermektedir. Havacılık, uydu, telekomünikasyon ve ulaştırma kuruluşları, teknik belgeler ve operasyonel dosyaları düzenli olarak paylaştıkları için özellikle risk altındadır.

Bu sektörlerdeki güvenlik ekipleri, zararsız belgeler gibi görünen dosyaların içinde birden fazla gömülü format veya gizli çalıştırma yolu barındırabileceğinin farkında olmalıdır. Bu tehditleri tespit etmek, karmaşık dosya yapılarının içinde gizlenmiş kötü niyetli davranışları ortaya çıkarabilecek derinlemesine bir inceleme gerektirir.

Bu saldırı hakkında daha fazla bilgi edinmek ve analizin tamamını incelemek için OPSWAT raporunu ziyaret edin.

MetaDefender Beşini de Nasıl Tespit Etti?

Bu örnekler ortak bir eğilimi ortaya koymaktadır: Saldırganlar, geleneksel denetimlerden kaçmak üzere özenle hazırlanmış dosyalara güvenmektedir. Makro özellikli belgeler, korumalı komut dosyaları ve çok dilli dosyalar, imza tabanlı taramaları ve temel statik analizleri atlatmak üzere tasarlanmıştır.

MetaDefender , birbirini tamamlayan çok sayıda katman kullanarak her dosyayı analiz eden birleşik bir sıfırıncı gün algılama süreciyle bu sorunu çözmektedir. Sistem, tek bir algılama tekniğine güvenmek yerine, itibar, davranış ve benzerlik sinyallerini değerlendirerek güvenlik ekiplerine tek bir güvenilir sonuç sunar.

Bu süreç, birbiriyle uyumlu çalışan dört katmandan oluşur:

- Milyarlarca göstergeyi içeren küresel istihbarat verilerine dayalı tehdit itibar kontrolleri

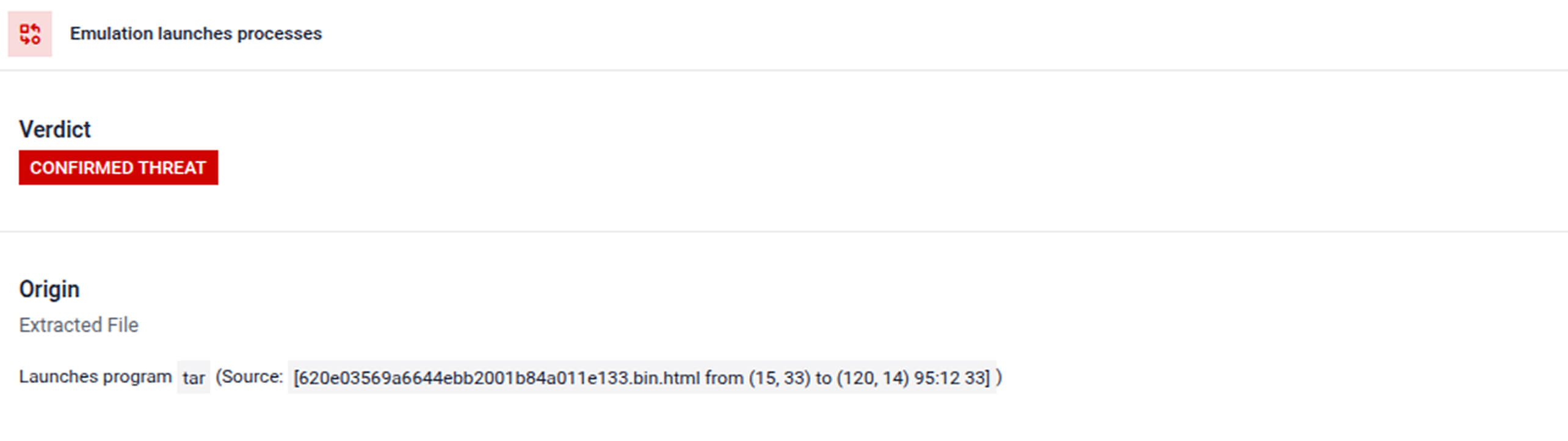

- Yürütme sırasında kötü niyetli faaliyetleri ortaya çıkarmak için CPU ve işletim sistemi davranışını taklit eden komut düzeyinde uyarlanabilir sanal alan

- Davranışsal göstergeleri, itibar verilerini ve analiz sonuçlarını tek bir risk değerlendirmesinde bir araya getiren tehdit puanlaması

- Tehdit Avcılığı , ilgili kötü amaçlı yazılım varyantlarını ve kampanya kalıplarını tespit eden makine öğrenimi tabanlı benzerlik aramasını kullanır

Bu katmanlar bir araya geldiğinde, gizli makro çalıştırma, aşamalı yük iletimi ve analiz önleme teknikleri gibi aldatıcı davranışları ortaya çıkarır. Sonuç olarak, her dosya için tek ve eyleme geçirilebilir bir değerlendirme elde edilir; bu da güvenlik ekiplerinin hedefli saldırıları hızla tespit etmelerine olanak tanırken, soruşturma sürecindeki gereksiz yükü azaltır.

Bu Davaların Kanıtladığı Şey

Bu beş örnek, modern APT saldırılarının geleneksel güvenlik kontrollerini atlatmak üzere nasıl tasarlandığını göstermektedir. Her bir kampanya, görünüşte sıradan dosyaların içine kötü niyetli davranışları gizlemek için hedefli oltalama belgeleri, korumalı makrolar, çok aşamalı yük dağıtımı veya çok dilli dosyalar gibi tekniklere dayanıyordu.

Bu örnekler bir arada değerlendirildiğinde, MetaDefender çok farklı saldırı senaryolarında bölgeye özgü tehditleri, sektör odaklı saldırı kalıplarını ve tespit edilmeye çalışılan kötü amaçlı yazılımları tutarlı bir şekilde tespit edebildiğini göstermektedir:

1. Hedefli saldırılar, büyük ölçüde dosya tabanlı sızma tekniklerine dayanır.

Spear-phishing belgeleri, gizlenmiş ekler ve karmaşık dosya yapıları, hassas ortamlara girmenin yaygın yolları olmaya devam ediyor.

2. Saldırganlar, otomatik analizlerden kaçınmak için giderek daha fazla kötü amaçlı yazılım tasarlıyor.

Korunan makrolar, aşamalı yük iletimi ve analiz önleme kontrolleri gibi teknikler, geleneksel inceleme araçlarını atlatmayı amaçlamaktadır.

3. Algılama, farklı saldırı teknikleri arasında tutarlı olmalıdır.

Kampanyalarda birden fazla dosya biçimi ve dağıtım stratejisi kullanıldığında, güvenlik ekipleri tek bir tespit yöntemine güvenemez.

4. Gizli tehditleri tespit etmek için davranışsal inceleme büyük önem taşır.

Bir dosyanın çalıştırma sırasında nasıl davrandığını gözlemlemek, yalnızca statik incelemeyle tespit edilemeyen kötü niyetli faaliyetleri ortaya çıkarabilir.

MetaDefender , itibar verilerini, davranış analizini, tehdit puanlamasını ve benzerlik tespitini birbiriyle ilişkilendirerek, saldırganlar araçlarını, yüklerini veya dağıtım yöntemlerini gizlese bile tutarlı ve tekrarlanabilir bir tespit sağlar. En önemlisi, bu örnekler, geleneksel savunma sistemlerini atlatmak üzere tasarlanmış hedefli kampanyaların, amaçlarına ulaşmadan önce yine de tespit edilebileceğini göstermektedir.

Bu, Düzenlemelere Tabi ve Yüksek Riskli Ortamlar İçin Neden Önemlidir?

Hedefli APT saldırıları nadiren rastgele kurbanları hedef alır. Bu saldırılar, çalınan bilgiler, operasyonel aksaklıklar veya uzun vadeli erişim imkânının stratejik bir avantaj sağlayabileceği kuruluşlara odaklanır.

Devlet kurumları, savunma kuruluşları, finans kurumları ve üreticiler ortak bir sorunla karşı karşıyadır: geleneksel denetimleri atlatmak üzere tasarlanmış, dosya tabanlı hedefli tehditler. Bu ortamlar, güvenli belge alışverişine, yazılım güncellemelerine ve operasyonel sürekliliğe bağlıdır; bu da tek bir kötü amaçlı dosyanın, ciddi sonuçlar doğurabilecek bir güvenlik ihlali noktası haline gelmesine neden olmaktadır.

MetaDefender , düzenlemelere tabi ve yüksek riskli ortamlar için tasarlanmış birleşik sıfırıncı gün algılama özelliği sunarak bu gereksinimleri karşılar. Algılama süreci, bağlamsal istihbarat, adli tıp düzeyinde görünürlük, uyumluluk odaklı raporlama ve her dosya için tek bir güvenilir karar sağlar. Bu, kuruluşların NERC CIP, NIS2, IEC 62443, SWIFT CSP ve CMMC gibi çerçevelere uyumluluğu korurken proaktif tehdit avcılığını desteklemelerine yardımcı olur.

Bu sektörlerde faaliyet gösteren kuruluşlar, gelişmiş saldırıların artık daha da karmaşık hale gelmeyeceğini varsaymamalıdır. Ancak davranış tabanlı denetim ile istihbarat odaklı analizi bir araya getirerek, güvenlik ekipleri kritik sistemleri tehlikeye atmadan önce hedefli tehditleri ortaya çıkarabilir.

MetaDefender tarafından tespit edilen gerçek APT örneklerini inceleyin.

MetaDefender ve birleşik sıfırıncı gün saldırı algılama özelliği hakkında daha fazla bilgi edinin.