Avrupa Birliği, CRA (Siber Dayanıklılık Yasası) olarak da bilinen (AB) 2024/2847 sayılı Tüzüğün kabul edilmesiyle siber güvenlik duruşunu önemli ölçüde güçlendirmiştir. Dijital unsurlar içeren ürünler (PDE’ler) için ilk yatay siber güvenlik düzenlemesi olan CRA, AB pazarına sunulan hem donanım hem de yazılım için yasal olarak bağlayıcı güvenlik gereklilikleri belirlemektedir.

2024 yılında yürürlüğe giren yönetmelik, güvenli yazılım geliştirme ve üçüncü taraf bileşenlere ilişkin durum tespiti süreçlerinden güvenlik açığı yönetimi ve olay raporlamasına kadar, ürün yaşam döngüsünün tamamı boyunca zorunlu siber güvenlik yükümlülüklerini resmen getirmiştir.

Eylül 2026'dan itibaren, üreticilerin aktif olarak istismar edilen güvenlik açıklarını ve ciddi güvenlik olaylarını bildirmeleri zorunlu hale gelecektir. Aralık 2027 itibarıyla, belgeleme, yaşam döngüsü güvenlik kontrolleri ve Software Bill of Materials (SBOM) de dahil olmak üzere tam uyum zorunlu hale gelecektir.

CIO'lar, CISO'lar, ürün güvenliği liderleri ve uyum ekipleri için CRA, operasyonel, mali ve yasal sonuçlar doğurmaktadır. Kuruluşlar, tasarım aşamasından itibaren güvenli uygulamaları sergileyebilmek, sürekli güvenlik açığı izlemeyi hayata geçirmek, denetime hazır SBOM belgelerini tutmak ve hem özel hem de açık kaynaklı bileşenler genelinde tedarik zinciri şeffaflığını sağlamak için hazırlıklı olmalıdır.

Bu makale, CRA uyumluluğuna yönelik pratik bir yol haritası sunmakta olup; yazılım tedarik zinciri yükümlülüklerini, SBOM gerekliliklerini, yaşam döngüsü sorumluluklarını ve kuruluşların düzenlemenin yürürlüğe girmesine hazırlanmak için şu anda atması gereken stratejik adımları kapsamaktadır.

Siber Dayanıklılık Yasası Gerekliliklerine Genel Bakış

Siber Dayanıklılık Yasası Nedir ve Neden Yürürlüğe Girmiştir?

CRA, dijital bileşenlere sahip ürünler için AB çapında ilk yatay siber güvenlik çerçevesini oluşturmaktadır.

Yönetmelik şu amaçları güdüyor:

- Bağlantılı ürünlerdeki sistemik güvenlik açıklarını azaltmak

- Yazılım tedarik zincirlerinde şeffaflığı artırmak

- Yazılım yaşam döngüsü boyunca güvenlik açığı yönetimini sağlayın

- Sorumluluğu üreticilere devretmek

Kimler uymak zorundadır?

- Software

- Yazılım entegre eden Hardware

- İthalatçılar ve distribütörler

- Üçüncü taraf veya açık kaynaklı bileşenleri entegre eden geliştiriciler

- Kritik veya önemli dijital ürünlerin tedarikçileri

CRA Kapsamında Software Supply Chain

Bileşenlere İlişkin Durum Tespiti

Üreticiler, bilinen güvenlik açıklarını değerlendirmek ve güvenlik güncellemelerini takip etmek dahil olmak üzere, üçüncü taraf bileşenler konusunda gerekli özeni göstermelidir.

Uçtan Uca Güvenlik Açığı Sorumluluğu

Üreticiler, kaynağı ne olursa olsun tüm entegre bileşenlerdeki güvenlik açıklarından sorumlu olmaya devam eder.

Secure ve Secure

Ürünler, güvenli varsayılan ayarlarla teslim edilmeli ve başlangıçtan itibaren siber güvenlik unsurları dahil edilerek tasarlanmalıdır.

Güvenlik Açığı İzleme ve Raporlama

Eylül 2026'dan itibaren aktif olarak istismar edilen güvenlik açıkları ve ciddi olaylar bildirilmelidir.

Teknik Belgeler ve Saklama

SBOM'lar (Software MalzemeSoftware ) dahil olmak üzere güvenlik belgeleri, ürünün piyasaya sürülmesinden sonra 10 yıl süreyle saklanmalıdır.

CRA Kapsamında SBOM Gereklilikleri

CRA, üreticilerden dijital unsurlar içeren ürünlerde kullanılan yazılım bileşenlerini, genellikle ürünün teknik belgelerinin bir parçası olarak tutulan SBOM’lar aracılığıyla belgelemelerini zorunlu kılmaktadır. Yönetmelik belirli SBOM alanlarını zorunlu kılmasa da, endüstri standardı SBOM’lar genellikle bileşen tanımlayıcıları, sürüm bilgileri, tedarikçi veya menşe ayrıntıları, bağımlılık ilişkileri ve kriptografik hash’ler gibi bütünlük verilerini içerir.

SBOM şu özelliklere sahip olmalıdır:

- Makine tarafından okunabilir

- Teknik belgelerin bir parçası olarak tutulur

- Gerekçeli bir talep üzerine AB makamlarına sunulur

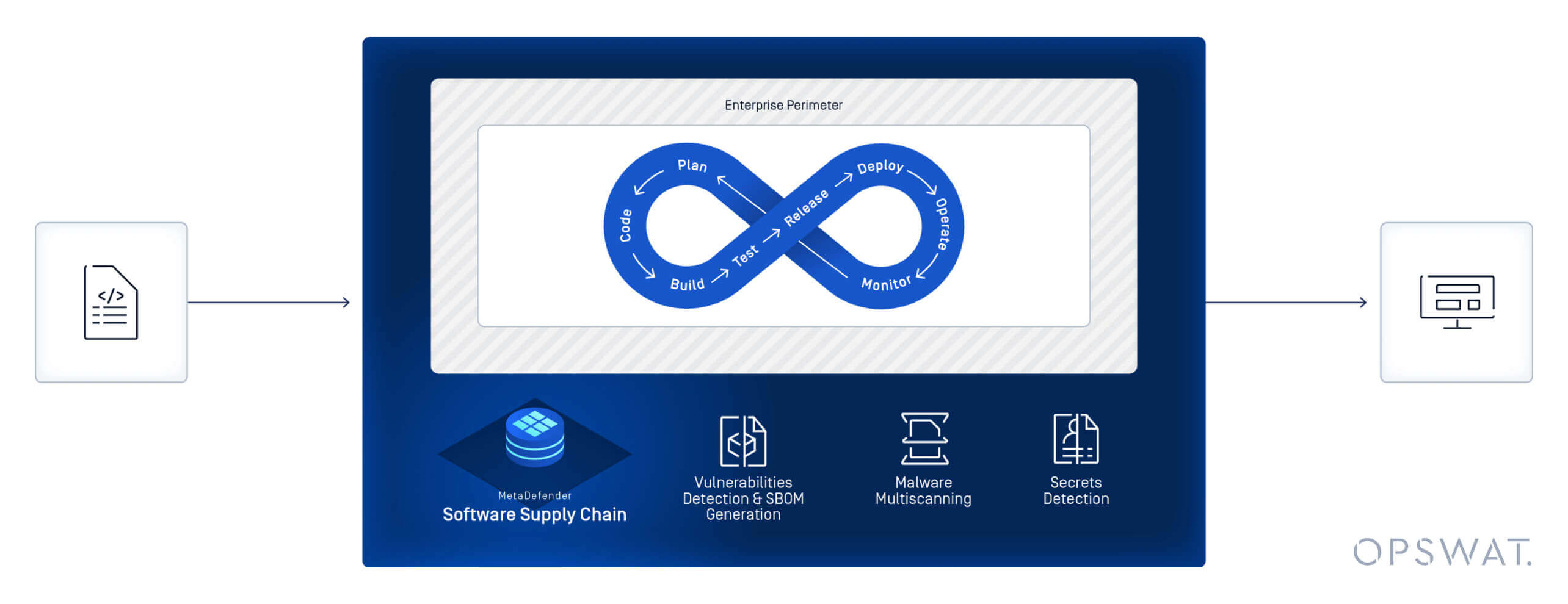

OPSWAT , CRA Software Supply Chain Nasıl OPSWAT ?

1. Software Şeffaflığı

- Bileşen adı, sürümü ve tedarikçi bilgileri

- Doğrudan ve geçişli bağımlılık eşlemesi

- Benzersiz tanımlayıcılar ve kriptografik doğrulama

- Merkezi SBOM yönetimi

2. Şeffaflık ve Risk Tespiti

- Halka açık veritabanlarına Vulnerability detection

- Yazılım paketleri içindeki kötü amaçlı yazılım taraması

- Yayınlanmadan önce gömülü risklerin tespit edilmesi

- Yeni CVE'ler için sürekli izleme

3. Dokümantasyon ve Denetim Hazırlığı

- Makine tarafından okunabilir SBOM oluşturma (CycloneDX, SPDX)

- Dışa aktarılabilir raporlar

- Secure ve kontrollü paylaşım

Software CRA Yükümlülükleriyle Uyumlaştırılması

| Bileşen Türü | Örnek | Gerekli Görünürlük | Sorumluluk |

|---|---|---|---|

| Ana Uygulama | Kurumsal SaaS platformu | Tam ürün düzeyinde SBOM | Üretici |

| Core | OpenSSL | Üst düzey ve güvenlik açığı takibi | Üretici |

| Ara Yazılım/Çalışma Zamanı | Web sunucusu veya kapsayıcı çalışma ortamı | Bağımlılık doğrulama | Üretici + Satıcı |

| Üçüncü Taraf Kütüphaneleri | Yazılım Geliştirme Kiteleri (SDK), Uygulama Programlama Arayüzleri (API) | Geçişli SBOM dahil etme | Üretici |

CRA Uyumluluğu İçin Pratik Bir Yol Haritası

1. Hazırlık Değerlendirmesi Yapın

Değerlendirin:

- Mevcut yazılım envanter uygulamaları

- Mevcut SBOM oluşturma

- Güvenlik açığı izleme olgunluğu

- Belge saklama süreçleri

2. İç Yönetişim Yapısını Oluşturmak

Aşağıdakiler için net roller belirleyin:

- Geliştiriciler

- DevOps ekipleri

- Güvenlik ekipleri

- Hukuk/uyum

- Tedarik

3. SBOM Oluşturmayı Otomatikleştirin

Araçlar şunları yapmalıdır:

- Her sürüm ve güncelleme için SBOM oluşturun

- CI/CD boru hatlarıyla entegre edin

- CycloneDX ve SPDX formatlarında çıktı

- Gerekli asgari veri alanlarını doğrula

4. SBOM'u Yazılım Geliştirme Yaşam Döngüsünün (SDLC) Her Aşamasına Entegre Etmek

SBOM olgunluğu aşamalar halinde gelişir:

- Tasarım SBOM'u (planlanan bileşenler)

- SBOM'u oluştur (derlenmiş bileşenler)

- Analiz Edilen SBOM (derleme sonrası inceleme)

- Dağıtılmış SBOM (üretim ortamı)

- Çalışma Süresi SBOM'u (aktif izleme)

5. Sürekli Uyumluluk ve İzlemeyi Sağlamak

- Güvenlik açığı veritabanlarını sürekli olarak izleyin

- Bileşenler değiştiğinde SBOM'ları güncelle

- Güvenlik açığı bildirim iş akışlarını oluşturun

- Yetkili makamların talepleri için gerekli belgeleri hazırlayın

CRA Kapsamında Kabul Edilen SBOM Biçimleri

CycloneDX

Güvenlik odaklı, güvenlik açığı yönetimi için optimize edilmiş.

SPDX

Lisans odaklı olup, uyumluluk belgeleri için yaygın olarak kullanılmaktadır.

CRA'ya Uygun Uyum Çözümleri Nasıl Değerlendirilir?

Tedarikçi veya araç seçerken şunlara dikkat edin:

- Kabul edilen formatlarda SBOM oluşturma

- DevOps ve konteyner kayıt defterleriyle entegrasyon

- Sürekli güvenlik açığı izleme

- Kötü amaçlı yazılım tarama özellikleri

- Denetime hazır raporlama

- Secure depolama ve paylaşımı

Satıcılara sorun:

- SBOM'lar ne sıklıkla güncellenir?

- Geçişli bağımlılıkları nasıl ele alıyorsunuz?

- Güvenlik açıkları istihbaratı nasıl entegre edilir?

- Yasal raporlama iş akışlarını nasıl destekliyorsunuz?

CRA Uygulamasının Sorunsuz Gerçekleştirilmesi İçin En İyi Uygulamalar

- SBOM oluşturma sürecini erken aşamada entegre edin (“shift left”)

- Bağımlılık eşlemesini otomatikleştir

- Tedarikçilerden SBOM verilerinin sağlanmasını zorunlu kılmak

- Ekiplere CRA sorumlulukları konusunda eğitim verin

Kaçınılması Gereken Yaygın Hatalar

| Hata | Risk | Hafifletme |

|---|---|---|

| SBOM'u statik olarak ele almak | Eski güvenlik açığı | Sürekli güncellemeleri otomatikleştirin |

| Geçişli bağımlılıkları göz ardı etme | Gizli tedarik zinciri riski | Yinelemeli bağımlılık eşlemesi kullan |

| Manuel SBOM süreçleri | Tutarsızlık ve denetim başarısızlığı | Otomatik araçlar uygulayın |

Sektöre Özgü Hususlar

- SBOM oluşturma sürecini erken aşamada entegre edin (“shift left”)

- Bağımlılık eşlemesini otomatikleştir

- Tedarikçilerden SBOM verilerinin sağlanmasını zorunlu kılmak

- Ekiplere CRA sorumlulukları konusunda eğitim verin

Kritik ve Önemli Ürünler

İşletim sistemleri, hipervizörler, güvenlik duvarları ve temel altyapı bileşenleri, daha sıkı bir denetime tabi tutulmaktadır.

Finansal Hizmetler

Kuruluşlar, CRA uyumluluğunu daha geniş kapsamlı AB siber güvenlik çerçeveleriyle (örneğin, DORA) uyumlu hale getirmelidir.

Industrial IoT

Gömülü yazılımlar, belgelerin uzun vadeli saklanmasını ve güvenlik açıklarının izlenmesini sağlamalıdır.

OPSWAT SBOM

OPSWAT , ekiplere şu olanakları sunar:

- Doğru yazılım bileşeni envanterleri

- Kaynak kodu ve kapsayıcılar için SBOM oluşturma

- Güvenlik açığı korelasyonu

- Lisans görünürlüğü

Software ve Ürünleri için SBOM

Geliştirme sürecini yavaşlatmadan açık kaynak risklerini belirleyin, önceliklendirin ve giderin.

Container Görüntüleri için SBOM

Her konteyner katmanında SBOM'lar oluşturun ve dağıtımdan önce güvenlik açıklarını tespit edin.

MetaDefender Software Supply Chain™

Belgeleme sınırlarının ötesine geçin ve tedarik zincirindeki gelişmiş tehditleri ele alın.

MetaDefender Software Chain™, 30'dan fazla antivirüs motoruyla çoklu tarama, sabit kodlanmış gizli verilerin tespiti, derinlemesine konteyner katmanı analizi, güvenlik açığı tespiti ve depolar ile CI/CD boru hatlarına yönelik yerel entegrasyonları bir araya getirerek sıfır güven denetimini yazılım geliştirme yaşam döngüsüne (SDLC) entegre eder. Bu sayede kötü amaçlı yazılımları, açığa çıkan kimlik bilgilerini ve bağımlılık risklerini önlerken, AB Siber Dayanıklılık Yasası gibi çerçevelere uyumu da destekler.

SSS

CRA ne zaman geçerlidir?

Raporlama yükümlülükleri Eylül 2026'da başlar. Tam uygulama Aralık 2027'de başlar.

SBOM'ların kamuya açık olması zorunlu mu?

Hayır. Makul bir talep üzerine yetkililere sunulmalıdır.

Açık kaynaklı bileşenler de sayılır mı?

Evet. Tüm entegre bileşenler üreticinin sorumluluğu altındadır.

Uyulmaması durumunda ne gibi yaptırımlar uygulanır?

En fazla 15 milyon avro veya küresel yıllık cirosunun %2,5'i.

Otomasyon gerekli mi?

Her ne kadar açıkça zorunlu tutulmasa da, otomasyon yaşam döngüsü izleme gerekliliklerini karşılamak için vazgeçilmezdir.

Sırada ne var? CRA yaptırımlarına hazırlık

CRA, yazılım tedarik zinciri güvenliğini AB pazarında faaliyet göstermenin bir koşulu haline getirerek, yaşam döngüsü boyunca hesap verebilirlik, sürekli güvenlik açığı izleme ve yapılandırılmış SBOM belgeleri talep etmektedir. Geliştirme ve güvenlik süreçlerini şimdiden bu gerekliliklere uyumlu hale getirmeye başlayan kuruluşlar, genel dayanıklılıklarını güçlendirirken mevzuata ilişkin risklerini de azaltabilirler.

OPSWAT , SBOM otomasyonu, güvenlik açığı istihbaratı, çoklu tarama ve sıfır güven denetimini doğrudan geliştirme iş akışlarına entegre ederek CRA gerekliliklerinin uygulamaya geçirilmesine OPSWAT ; böylece üreticilerin denetime hazırlık durumlarını korurken yazılım tedarik zincirlerini güçlendirmelerine destek olur.

OPSWAT kuruluşunuzun CRA gerekliliklerini uygulamaya koymasına ve yazılım tedarik zinciri güvenliğinizi güçlendirmesine nasıl yardımcı OPSWAT öğrenin.