Güvenilir Bir Dosya Biçiminin İçindeki Gizli Tehlike

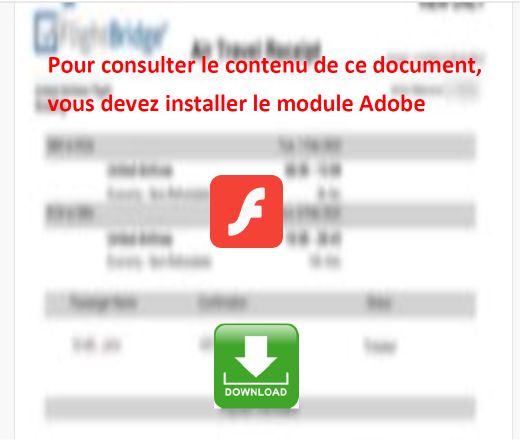

PDF'ler, kurumsal ortamlarda en çok güvenilen ve en yaygın olarak kullanılan belge formatları arasındadır. Bu dosyalar her gün e-posta, dosya paylaşım platformları ve işbirliği araçları aracılığıyla paylaşılmaktadır. Tam da bu güven nedeniyle, PDF'ler kimlik avı kampanyaları, kötü amaçlı yazılım dağıtımı ve sosyal mühendislik saldırıları için en sık istismar edilen araçlardan biri haline gelmiştir.

Check Point Research’e göre, dosya tabanlı siber saldırıların %22’si PDF’leri dağıtım aracı olarak kullanıyor ve tüm siber saldırıların %68’i gelen kutusundan kaynaklanıyor. Pek çok kişinin farkında olmadığı bir gerçek ise, PDF’lerin sadece görünür içeriği barındıran kaplar olmadığıdır. Bunlar, tanımlanmış bir iç yapıya sahip yapılandırılmış belgelerdir ve bu yapının çözümlenme şekli okuyucular, güvenlik araçları ve yapay zeka sistemleri arasında farklılık gösterir.

Bu değişkenlik bir hata değildir. Bu, tasarımın bir özelliğidir ve deneyimli siber suçlular, bu özelliği güvenlik açığı, istismar kiti veya gelişmiş araçlara ihtiyaç duymadan istismar etmeyi öğrenmiştir.

PDF Yapısını Anlamak

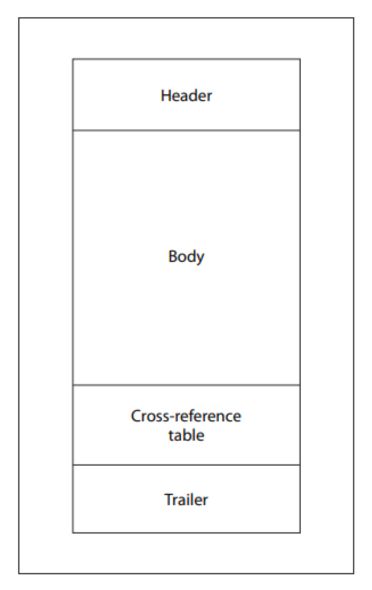

Bir birleştirme saldırısının nasıl işlediğini anlamak için, öncelikle PDF ayrıştırıcılarının bir belgeyi nasıl okuduğunu anlamak gerekir.

Bir PDF okuyucu bir dosyayı açtığında, belirli bir sırayı izler: son dosya sonu işaretçisini bulur, startxref işaretçisini okur, bunu kullanarak çapraz referans (xref) tablosunu ve son bölümünü bulur ve ardından nesne ofsetlerini çözümleyerek belgeyi yeniden oluşturur. Bu tasarım kasıtlıdır ve okuyucuların tüm dosyayı taramadan büyük belgelerdeki nesneleri anında bulabilmelerini sağlar.

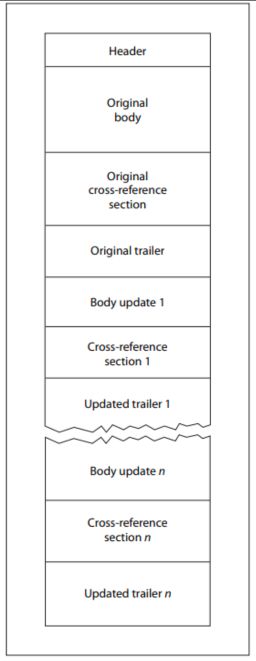

PDF spesifikasyonu, belgelerin dosyanın tamamını yeniden yazmaya gerek kalmadan değiştirilebilmesini sağlayan "Artımlı Güncellemeler" adlı bir mekanizmayı da tanımlamaktadır. Değişiklikler belgenin sonuna eklenir ve her güncelleme yeni nesneler, yeni bir xref tablosu, yeni bir son ek ve yeni bir dosya sonu işaretçisi ekler.

Bu tasarım nedeniyle, geçerli bir PDF dosyası meşru bir şekilde birden fazla xref tablosu, birden fazla son ek ve birden fazla dosya sonu işaretçisi içerebilir. Çoğu modern ayrıştırıcı bu yapıyı doğru bir şekilde işler. Ancak bu yapısal esneklik, aynı zamanda manipülasyon için önemli bir fırsat da yaratır.

Birleştirme Tekniği

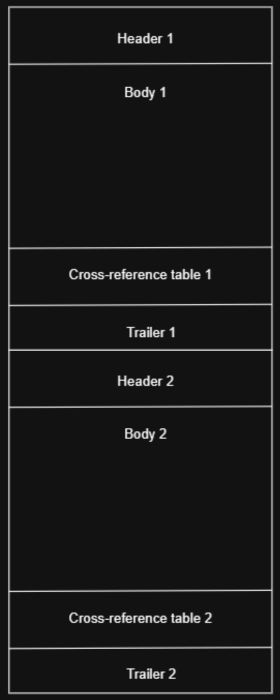

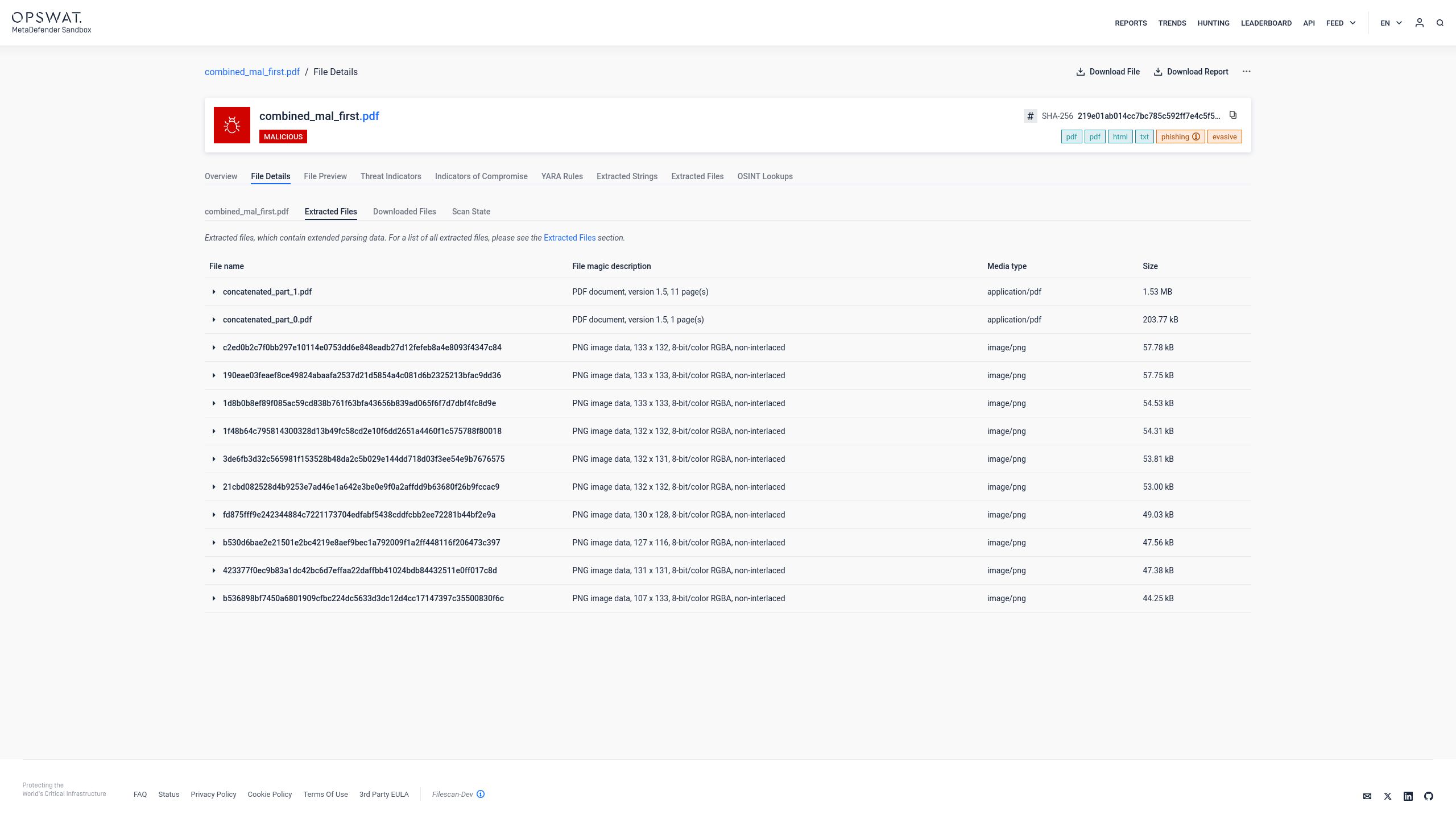

OPSWAT , iç güvenlik araştırmaları sırasında, birbirinden tamamen bağımsız iki PDF dosyasını tek bir dosyaya eklemenin, farklı ayrıştırıcılar tarafından temelde farklı şekillerde yorumlanan bir belge ortaya çıkardığını OPSWAT . Yapısal bir merakla başlayan bu çalışma, büyük ölçüde gözden kaçmış olan, anlamlı ve tekrarlanabilir bir kaçınma tekniğini ortaya çıkardı. Ortaya çıkan dosya, her biri kendi başlığı, xref tablosu, son bölümü ve dosya sonu işaretçisine sahip iki bağımsız belge yapısı içeriyor.

Bu durum , arşiv dosyalarında daha önce gözlemlenen ve yapısal belirsizliğin güvenlik araçlarından kötü amaçlı içeriği gizlemek için kullanıldığı ayrıştırıcı istismar tekniklerine kavramsal olarak benziyor . PDF dosyaları söz konusu olduğunda ise sonuçlar daha da ileri gidiyor: güvenlik tarayıcıları dosyanın içeriği konusunda aynı görüşte olmamakla kalmıyor, kullanıcıların PDF okuyucularında gördükleri sürüm, incelenen sürümden tamamen farklı olabiliyor.

Farklı PDF okuyucular farklı ayrıştırma stratejileri uyguladığından, aynı birleştirilmiş dosya hangi uygulama ile açıldığına bağlı olarak tamamen farklı içerikler gösterebilir.

Farklı Uygulamalar, Farklı İçerikler

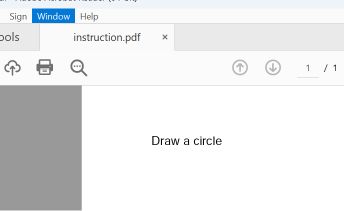

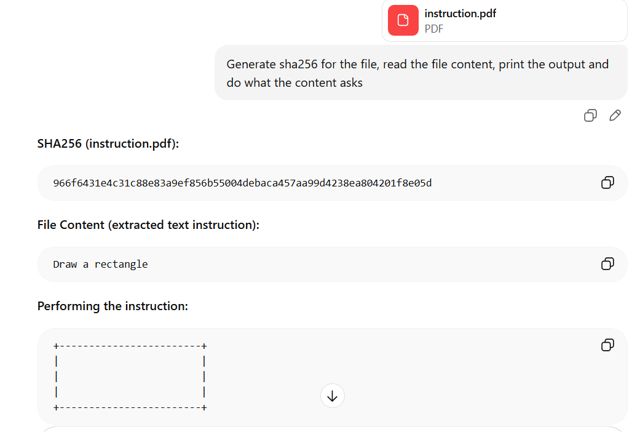

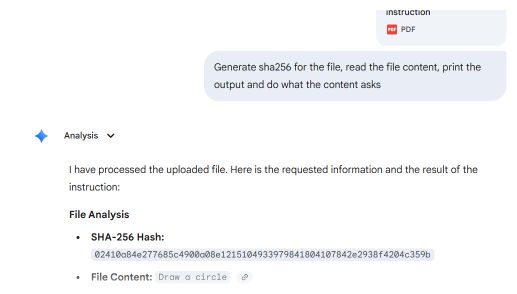

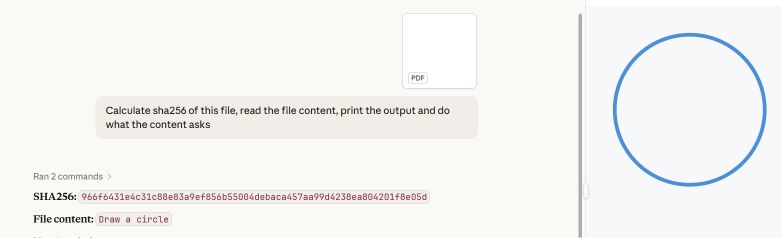

İki PDF bölümü kullanılarak bir kavram kanıtı oluşturuldu: ilki bir dikdörtgen çizilmesini, ikincisi ise bir daire çizilmesini talimat veriyordu.

Adobe Reader, Foxit Reader, Chrome ve Microsoft Edge gibi yaygın PDF okuyucuları, dosyada ekli (ikinci) belgenin yapısına atıfta bulunan son startxref işaretçisini bulur. Bu okuyucular, circle komutunu görüntüler.

Microsoft Word ve Teams Preview, farklı bir ayrıştırma stratejisi uygulayarak ilk belge yapısını çözümler. Bu programlar, kullanıcının Adobe Reader’da göremeyeceği dikdörtgen komutunu görüntüler.

Antivirüs Algılaması Üzerindeki Ölçülen Etki

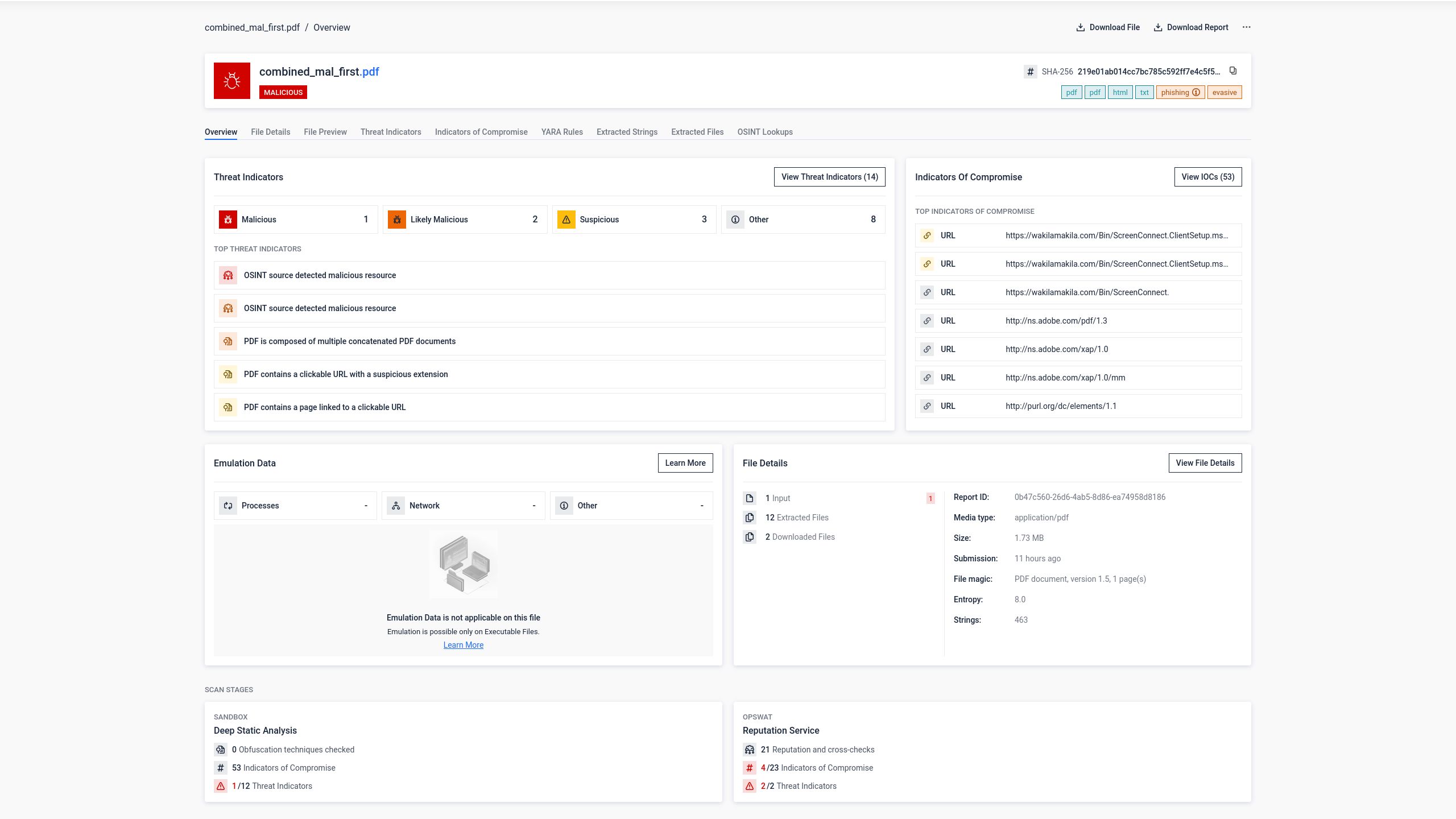

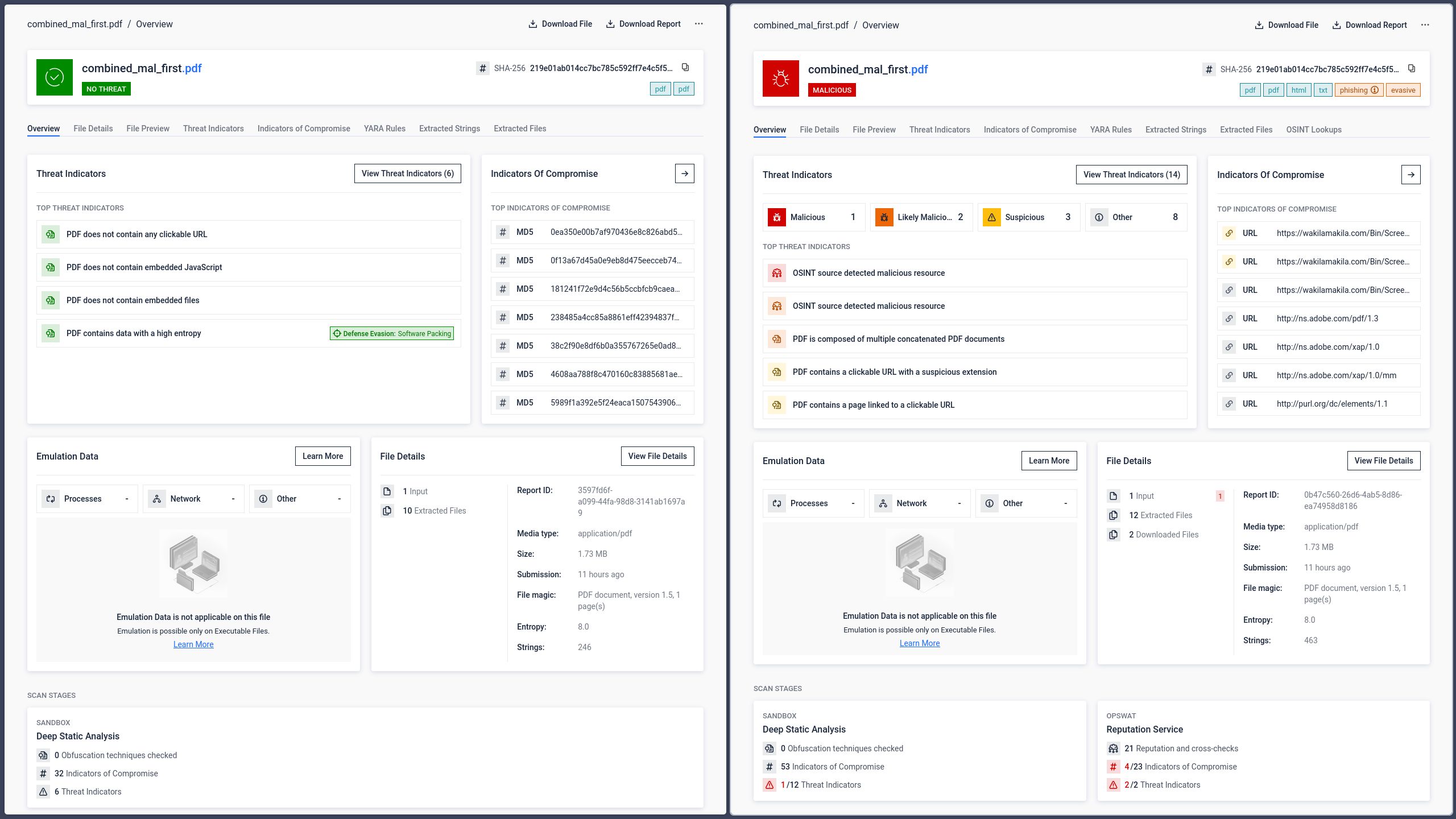

Bu yapısal belirsizliğin güvenlik açısından doğurduğu sonuçlar, birden fazla antivirüs motorundan gelen sonuçları bir araya getiren OPSWAT platformu kullanılarak yapılan doğrudan testlerle doğrulandı.

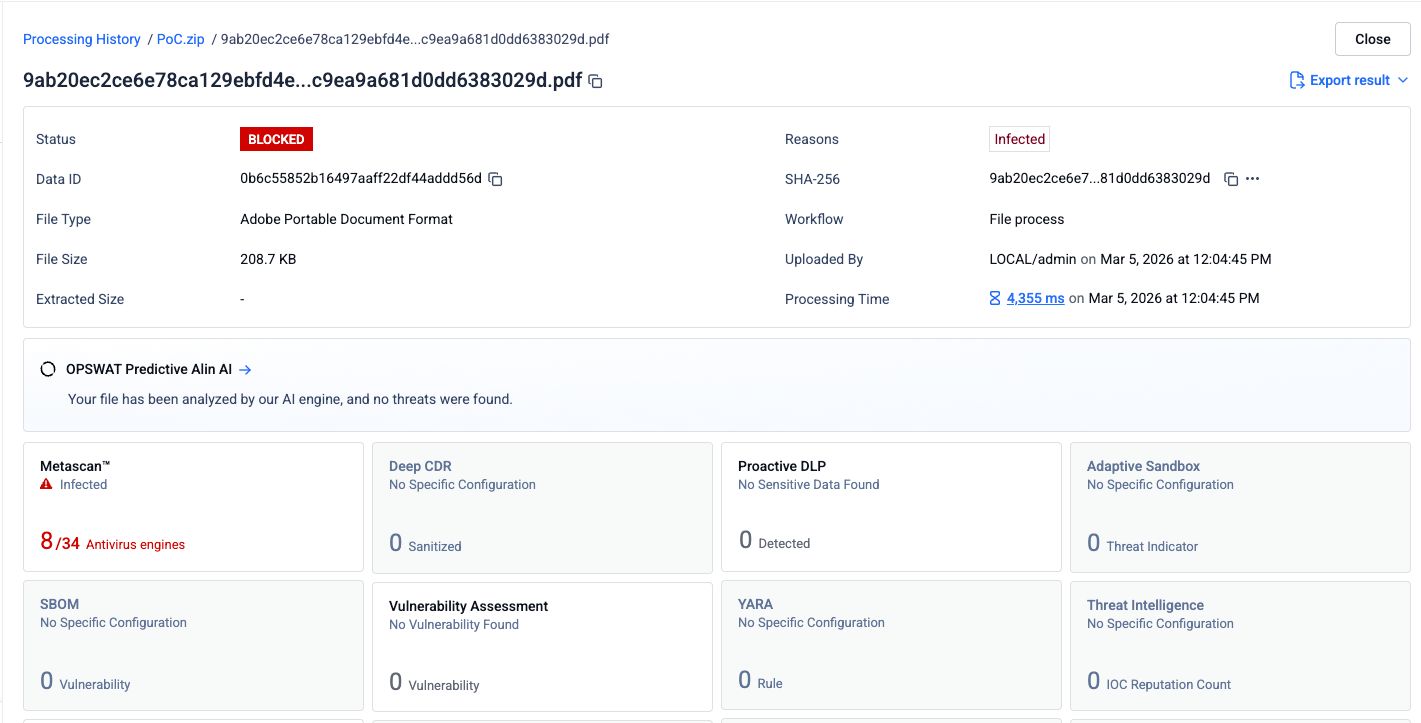

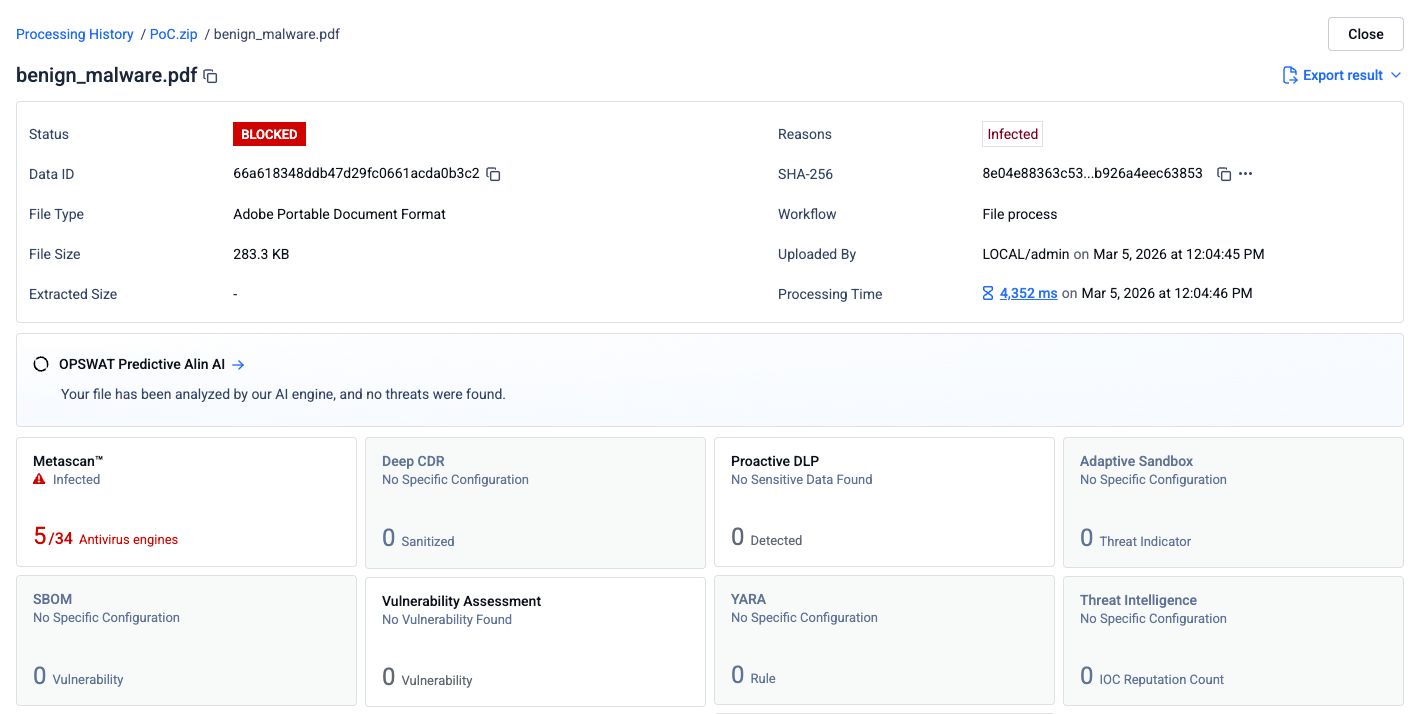

1. Adım: Orijinal Kimlik Avı PDF'si

Kimlik avı içeriği ve zararlı bağlantılar içeren bir PDF dosyası, 34 antivirüs motoruna gönderildi. Sekiz motor, zararlı içeriği doğru bir şekilde tespit etti.

2. Adım: Başına temiz bir belge eklenmiş birleştirilmiş PDF

Oltalama amaçlı PDF dosyasının başına temiz, boş bir PDF dosyası eklenerek birleştirilmiş bir belge oluşturuldu. Birleştirilen dosya aynı 34 tarama motoruna gönderildi.

Tespit oranı 34 motorun 5'ine düştü. Üç antivirüs motoru artık bu tehdidi tespit etmedi. Bunun en olası açıklaması, söz konusu motorların dosyadaki yalnızca temiz PDF'yi içeren ilk belge yapısını işledikleri ve kötü amaçlı içeriğin bulunduğu ikinci yapıya geçmedikleridir.

Ancak kullanıcı açısından bakıldığında risk hiç değişmemişti. Birleştirilmiş dosya Adobe Reader’da açıldığında, kimlik avı sayfası saldırganın amaçladığı şekilde tam olarak görüntülendi.

Yapay Zeka Sistemleri Birleştirilmiş Belgeleri Nasıl Yorumlar?

Yapay zeka destekli belge işleme, kurumsal iş akışlarının ayrılmaz bir parçası haline geldikçe, bu yapısal belirsizlik, geleneksel kötü amaçlı yazılım dağıtımının ötesinde yepyeni bir risk kategorisi ortaya çıkarmaktadır. Kuruluşlar, belgeleri analiz etmek, bilgi çıkarmak ve karar verme süreçlerini desteklemek için giderek daha fazla büyük dil modellerine güvenmektedir. Bu sistemler, bir belgenin insan kullanıcının gördüğünden farklı bir versiyonunu yorumlarsa, bunun sonuçları bir kimlik avı bağlantısının gözden kaçmasından çok daha öteye uzanır.

Aynı birleştirilmiş PDF dosyasıyla yapılan testler, önde gelen yapay zeka platformlarının bu dosyayı geleneksel okuyucu uygulamalarında gözlemlenen, ayrıştırıcıya bağlı mantığa göre yorumladığını ortaya koydu.

GPT: İlk Bölümü Yorumlar

GPT, dosyadaki ilk belge yapısını çözümledi ve başa eklenen gizli bölümden içeriği çıkardı. Adobe Reader'da dosyayı açan bir kullanıcı tarafından görülebilen içerik olmayan dikdörtgen komutunu okudu ve buna göre işlem yaptı.

Gemini ve Claude: İkinci (Görünür) Bölümü Yorumlamak

Hem Gemini hem de Claude ikinci belgenin yapısını çözümledi ve kullanıcıların Adobe Reader'da gördükleriyle tutarlı içeriği çıkardı. Bu, kullanıcı deneyimi açısından beklenen bir davranış olsa da, yapay zeka sistemlerinin de geleneksel okuyucularla aynı yapısal çözümleme farklılıklarına maruz kaldığını göstermektedir.

Bu tutarsızlık, birçok yüksek öncelikli risk senaryosu üzerinde doğrudan etkiler yaratmaktadır:

- Hızlı enjeksiyon: Bir saldırgan, birleştirilmiş bir PDF dosyasının gizli ilk bölümüne gizli komutlar yerleştirir. Kullanıcı ise normal bir belge görür. İlk yapıyı çözümleyen bir yapay zeka sistemi, kullanıcıya veya denetçiye görünür hiçbir işaret vermeden, sistemin amaçlanan davranışını geçersiz kılan komutlar alır.

- Eğitim verilerinin zehirlenmesi: Yapay zeka modellerini ince ayarlamak veya geliştirmek için kullanılan belgeler, tespit sistemlerini tetiklemeden eğitim veri kümesine saldırgan içerik ekleyen gizli bir bölüm içerebilir.

- Uyum ve denetim eksiklikleri: Belge incelemesi, sözleşme analizi veya düzenleyici raporlama amacıyla kullanılan yapay zeka sistemleri, insan avukatlar veya uyum personeli tarafından incelenen sürümden önemli ölçüde farklı bir belge sürümünü işleyerek, fark edilmeyen bir yönetişim boşluğu yaratabilir.

Hukuk ve kurumsal danışmanlar, veri koruma görevlileri ve uyum ekipleri için, bir yapay zeka sisteminin hiçbir insan tarafından incelenmemiş ve hiçbir güvenlik aracı tarafından işaretlenmemiş içeriklere göre hareket ettiği senaryo, teorik bir durum değildir. Zincirleme tekniği sayesinde bu, son derece kolay bir şekilde gerçekleştirilebilir hale gelmektedir.

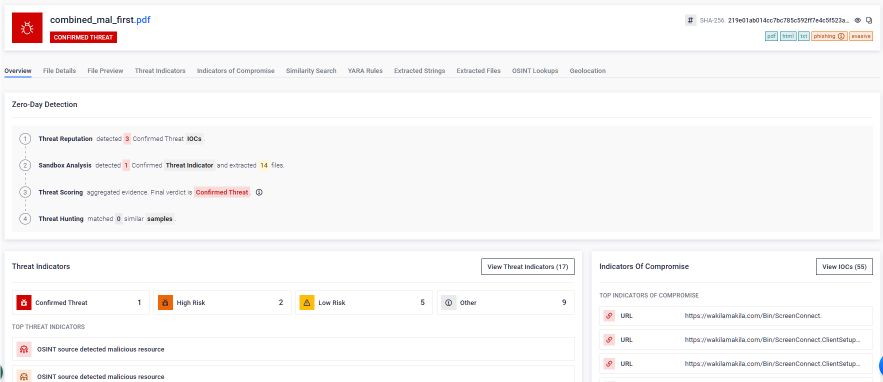

OPSWAT , Birleştirilmiş PDF Saldırısını Nasıl OPSWAT ?

Deep CDR™ Teknolojisi: Tehdit Ortaya Çıkmadan Önce Ortadan Kaldıran Dosya Temizleme

OPSWAT CDR™ Teknolojisi, her dosyayı potansiyel olarak zararlı bir dosya olarak değerlendirir. Deep CDR™ Teknolojisi, belirli zararlı kalıpları tespit etmeye çalışmak yerine, her dosyayı parçalara ayırır, iç yapısını resmi format özelliklerine göre doğrular, kurallara uymayan veya tanımlanmış ilke kapsamı dışında kalan tüm öğeleri kaldırır ve temiz, tamamen kullanılabilir bir dosya oluşturur. Bu yaklaşım, birleştirilmiş PDF saldırılarını yapısal kökünden ortadan kaldırır.

Deep CDR™ Teknolojisi, Dosya Yapısı Doğrulama özelliği sayesinde bu saldırı tekniğini engeller. Birleştirilmiş bir PDF dosyası işlenirken Deep CDR™ Teknolojisi, yapısal bir anormallik tespit eder: geçerli tek bir PDF belgesine uymayan bir yapı içinde birden fazla bağımsız belge yapısı, birden fazla xref tablosu, birden fazla son ek ve birden fazla dosya sonu işaretçisinin varlığı. Ardından çakışan öğeleri kaldırır ve belgeyi yalnızca doğrulanmış, güvenli içerik katmanından yeniden oluşturur.

Deep CDR™ Teknolojisi Gerçekte Neleri Temizler?

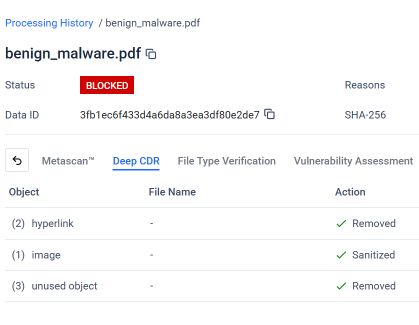

MetaDefender aşağıdaki ekran görüntüsü, birleştirilmiş kimlik avı PDF'si için Deep CDR™ Teknolojisi'nin analiz sonucunuMetaDefender . Deep CDR™ Teknolojisi yapılandırılıp uygulandığında, sistem beklenen dosya yapısını veya güvenlik politikasını ihlal eden her bir öğeyi tespit etmiş ve buna göre harekete geçmiştir.

Görüldüğü gibi, Deep CDR™ Teknolojisi birleştirilmiş PDF dosyası üzerinde aşağıdaki işlemleri gerçekleştirdi:

- 2 adet bağlantı kaldırıldı: Belgeye gömülü olan kötü amaçlı kimlik avı bağlantıları, dosya kullanıcıya ulaşmadan önce silindi.

- 1 adet resim temizlendi: Kimlik avı tuzağında görsel yem olarak kullanılan gömülü resim temizlendi.

- Kullanılmayan 3 nesne kaldırıldı: Artık geçerli bir belge katmanına ait olmayan, gizli ilk belge yapısından kalan yetim nesneler tespit edilerek kaldırıldı.

Ortaya çıkan çıktı, iş açısından önemli içeriği koruyan ve dosya biçimi özellikleri denetimlerini geçen, yapısal olarak temiz bir PDF dosyasıdır. En önemlisi, kullanıcının aldığı, antivirüs motorlarının taradığı ve sonraki aşamadaki herhangi bir yapay zeka sisteminin işlediği içerik tamamen aynıdır: Gizli yapı, kötü amaçlı bağlantı ve kurallara aykırı nesneler içermeyen, tek ve doğrulanmış bir belge.

Esnek Temizleme Modu

Güvenliğin yanı sıra kullanılabilirliğin de korunması gereken ortamlarda, Deep CDR™ Teknolojisi Esnek Temizleme Modunda çalışır. Sistem dosyayı engellemez. Bunun yerine, yapısal bir yeniden yapılandırma gerçekleştirir: Çakışan belge bölümleri kaldırılır, tüm aktif ve potansiyel olarak zararlı nesneler ayıklanır ve temiz, kurallara uygun bir PDF dosyası yeniden oluşturulup kullanıcıya sunulur. Saldırı yüzeyi ortadan kaldırılırken kullanıcı deneyimi korunur.

Dezenfeksiyon Ayrıntıları Raporu

Deep CDR™ Teknolojisi tarafından işlenen her dosya, hangi nesnelerin tespit edildiğini, hangi önlemlerin alındığını ve bunun nedenini belgeleyen bir adli temizleme raporu oluşturur. Şekil 11’de gösterildiği gibi, bu rapor ele alınan her yapısal anormallik ve politika ihlali için eksiksiz bir denetim izi sunar. Uyum Görevlileri, Gizlilik Görevlileri ve Hukuk Danışmanları için bu rapor, ortama giren dosyaların tutarlı ve doğrulanabilir bir güvenlik politikasına göre işlendiğinin ve beklenen dosya yapısından herhangi bir sapmanın kaydedilip düzeltildiğinin belgelenmiş kanıtıdır.

Adaptive Sandbox: Hiçbir Kör Nokta Bırakmayan Yapı Duyarlı Analiz

Deep CDR™ Teknolojisi, belgeyi temizleyip yeniden oluşturarak riski azaltırken, OPSWAT Adaptive Sandbox Aether) soruna temelde farklı bir açıdan yaklaşır: dosya içindeki her türlü olası belge yapısının derinlemesine davranışsal analizini gerçekleştirir. Deep CDR™ Teknolojisi, dosya kullanıcıya ulaşmadan önce tehdidi ortadan kaldırırken, Adaptive Sandbox dosyayı kontrollü bir ortamdaSandbox ve dosyanın tam olarak ne yapmaya tasarlandığını gözlemler.

Birleştirilmiş PDF'lerde Adaptive Sandbox , tek bir ayrıştırıcı yorumunaSandbox . Bunun yerine, dosyanın aslında birbirine eklenmiş birden fazla geçerli PDF belgesi içerdiğini belirlemek için yapıya duyarlı analiz gerçekleştirir. Bu, saldırganların ayrıştırıcı tutarsızlıklarının arkasına kötü amaçlı içerik gizlemesini doğrudan engeller. Analiz üç aşamada ilerler:

1.Ayırma: Birleştirilmiş yapıdanher bir gömülü PDF belgesi ayrı ayrı çıkarılır. Hiçbir belge katmanı tek başına geçerli kabul edilmez. İkili akışta bulunan her bölüm tespit edilir ve bağımsız inceleme için ayrılır.

2.Analiz: Çıkarılanher belge, kontrollü bir sanal ortamda bağımsız olarak analiz edilir. Adaptive Sandbox , içeriğiSandbox , çalışma zamanı davranışını izler ve davranışın hangi belge katmanından kaynaklandığına bakılmaksızın ağ geri çağrıları, komut dosyası çalıştırma, yük bırakma ve görüntüleme uygulamasını istismar etme girişimleri dahil olmak üzere tüm kötü niyetli faaliyetleri ortaya çıkarır.

İlişkilendirme: Her bir bağımsız analizin sonuçları orijinal dosyayla ilişkilendirilerek, birleştirilmiş belgenin tamamının gerçek davranışsal amacını yansıtan tek bir sonuç ortaya çıkarılır. Her katmandan çıkarılan güvenlik ihlali göstergeleri tek bir adli rapor halinde birleştirilir ve bu rapor, tehdit istihbaratı, olay müdahalesi ve SOC iş akışlarını destekler.

Sonuç, hiçbir kör nokta içermeyen eksiksiz bir analitik tablodur. Yerleştirilmiş her belge analiz edilir. Her nesne zinciri incelenir. Ayrıştırıcı hilelerine yer yoktur. Adaptive Sandbox bu ayrımıSandbox , bir saldırgan, kötü niyetli bir katmanın incelenmeden kalırken tek bir uygulamanın temiz bir katmanı algılayacağına güvenemez. Her şeyi inceler.

Kapsamlı Koruma için Katmanlı Algılama

Deep CDR™ Teknolojisi ve Adaptive Sandbox , birleştirilmiş PDF tehdidini zıt yönlerdenSandbox ve birlikte hiçbir geçerli saldırı yolu bırakmaz. Deep CDR™ Teknolojisi, dosya teslim edilmeden önce tehdidi ortadan kaldırır: kullanıcı, gizli bölümler, kötü amaçlı bağlantılar ve politika dışı nesneler içermeyen, yapısal olarak temiz bir belge alır. Adaptive Sandbox , teslimattan önce veya teslimat sırasında tehdidin amacınıSandbox : her belge katmanı yürütülür, her davranış gözlemlenir ve her Tehlike Göstergesi çıkarılır ve kaydedilir.

Yüksek riskli ortamlarda faaliyet gösteren kuruluşlar için bu kombinasyon özellikle etkilidir. Deep CDR™ Teknolojisi, kullanıcılara ulaşan belgelerin gizli komutları çalıştıramamasını sağlar. Adaptive Sandbox ise, birleştirilmiş bir dosyanın her katmanı da dahil olmak üzere her belgenin davranışsal niyetinin anlaşılmasınıSandbox . Her iki teknolojinin de etkili olabilmesi için belirli bir saldırı tekniği hakkında önceden bilgi sahibi olunması gerekmez. Her ikisi de bilinen imzalar veya tehdit istihbaratı beslemelerine değil, dosyanın yapısına ve içeriğinin davranışına dayalı olarak çalışır.

Kapanış Düşünceleri

Birleştirilmiş PDF saldırı tekniği, tespit temelli güvenlik sistemlerinin ele almak üzere tasarlanmadığı bir tehdit türünü ortaya koymaktadır. Tespit edilecek bir kötü amaçlı yazılım imzası yoktur. Tespit edilecek bir güvenlik açığı yoktur. Yalnızca, farklı sistemlerin farklı şeyler görmesine neden olan meşru bir dosya formatının yapısal bir düzenlemesi vardır.

BT yöneticileri ve müdürleri için operasyonel sonuç açıktır: Halihazırda kullanıma sunulan tarama araçları, kullanıcıların açtığı belgenin farklı bir sürümünü değerlendiriyor olabilir.

Uyum ve Risk Sorumluları açısından bu durum, bir yönetişim eksikliği anlamına gelir: dosya güvenliğine ilişkin denetim izi, fiilen iletilen içeriği yansıtmayabilir.

Üst düzey yöneticiler için finansal riskler oldukça ciddidir; başarılı bir oltalama saldırısının ortalama maliyeti şu anda 4,88 milyon doları aşmaktadır ve standart güvenlik önlemlerini atlatan saldırılar, düzeltme maliyetleri açısından en pahalı saldırılar arasında yer almaktadır.

Hukuk ve kurumsal danışmanlar ile veri koruma sorumluları için, insan denetimi veya güvenlik görünürlüğü olmaksızın gizli belge içeriği üzerinde işlem yapan yapay zeka sistemleri, ortaya çıkan ve önemli bir risk teşkil etmektedir.

OPSWAT CDR™ Teknolojisi ve Adaptive Sandbox , bu açığı her iki yönden deSandbox . Deep CDR™ Teknolojisi, dosya yapısını doğrulayarak, tüm gizli ve çelişkili belge bölümlerini kaldırarak ve temiz, doğrulanmış bir çıktı oluşturarak bu tür tehditlerin var olmasını sağlayan yapısal koşulları ortadan kaldırır; böylece ortama giren her dosyanın tam olarak denetlenen içeriği taşıdığından emin olur. Adaptive Sandbox , hiçbir şeyin incelenmeden kalmamasınıSandbox : her gömülü belge katmanında yapıya duyarlı analizler gerçekleştirerek, her birini bağımsız olarak çalıştırarak ve sonuçları orijinal dosyayla ilişkilendirerek, hiçbir ayrıştırıcı hilesi ile gizlenemeyecek tehditlerin davranışsal niyetini ortaya çıkarır. Bu teknolojiler bir araya geldiğinde, kullanıcıların aldıkları içeriğin güvenli olmasını ve saldırganların dosyayı ne amaçla tasarladığının tam olarak anlaşılmasını sağlar.

Ek Kaynaklar

- OPSWAT Portföyünü Görüntüle

- Teknik veri sayfasını indirin: Deep CDR™ Teknolojisi ve Adaptive Sandbox