Çoğu güvenlik ekibi arşivleri yanlış bir şekilde tarıyor

Çoğu güvenlik ekibine gelen ZIP dosyalarını nasıl işlediklerini sorarsanız, hep aynı cevabı alırsınız: “Tarama yapıyoruz.” Bununla kastettikleri şey, kötü amaçlı yazılımdan koruma veya EDR çözümlerinin arşivin başlığını okuduğu, içeriği çıkardığı ve bilinen tehditlere karşı tarama yaptığıdır. Sorun şu ki, çoğu tarama motoru arşivin kendisi hakkında bildirdiklerine güvenmektedir. Saldırganlar ise yıllardır bu varsayımı nasıl istismar edeceklerini çok iyi bilmektedir.

2026 yılının başlarında araştırmacılar, Zombie ZIP ( CERT/CC uyarı numarası VU#976247 ve CVE-2026-0866 olarak kaydedilmiştir) adlı bir tekniğin ayrıntılarını yayınlayarak, kasıtlı olarak hatalı biçimlendirilmiş bir ZIP arşivinin kötü amaçlı yazılım önleme motorlarının %98’ini nasıl atlatabileceğini ortaya koydu. Bu kaçış yöntemi, sıfır gün istismarları veya devlet destekli araçlar gerektirmez. Yalnızca bir hex editörü ve çoğu güvenlik aracının arşiv meta verilerini ne kadar gevşek bir şekilde ayrıştırdığını anlamak yeterlidir.

Zombie ZIP Nedir?

Zombie ZIP, ZIP arşiv formatındaki yapısal bir tutarsızlığı istismar eden bir kaçınma tekniğidir. Belirli bir uygulama veya işletim sistemindeki bir güvenlik açığına dayanmak yerine, ZIP spesifikasyonunu kötüye kullanarak arşivin beyan edilen yapısı ile gerçek içeriği arasında bir uyuşmazlık yaratır ve böylece farklı platformlardaki tarayıcıları atlatmasını sağlar.

Standart bir ZIP arşivi, depolanan verilerin nasıl kodlandığını belirtmek için "Sıkıştırma Yöntemi" adlı bir başlık alanı kullanır. Method=0 değeri, verilerin sıkıştırılmamış olarak depolandığını belirtirken, Method=8 değeri DEFLATE sıkıştırmasını gösterir. Bir Zombie ZIP, yük DEFLATE sıkıştırılmış haldekalmasına rağmen bu alanı kasıtlı olarak Method=0 olarak ayarlar. CRC-32 sağlama toplamı, arşivde fiilen depolanan sıkıştırılmış baytlara göre değil, sıkıştırılmamış verilere göre hesaplanır.

Sonuç olarak, beyan edilen yapısı ile gerçek içeriği birbiriyle uyuşmayan bir arşiv ortaya çıkmaktadır. Çoğu güvenlik aracında bu uyuşmazlığı doğrulayacak bir mekanizma bulunmamaktadır.

Zombie ZIP Kaçış Haresetini Nasıl Gerçekleştiriyor?

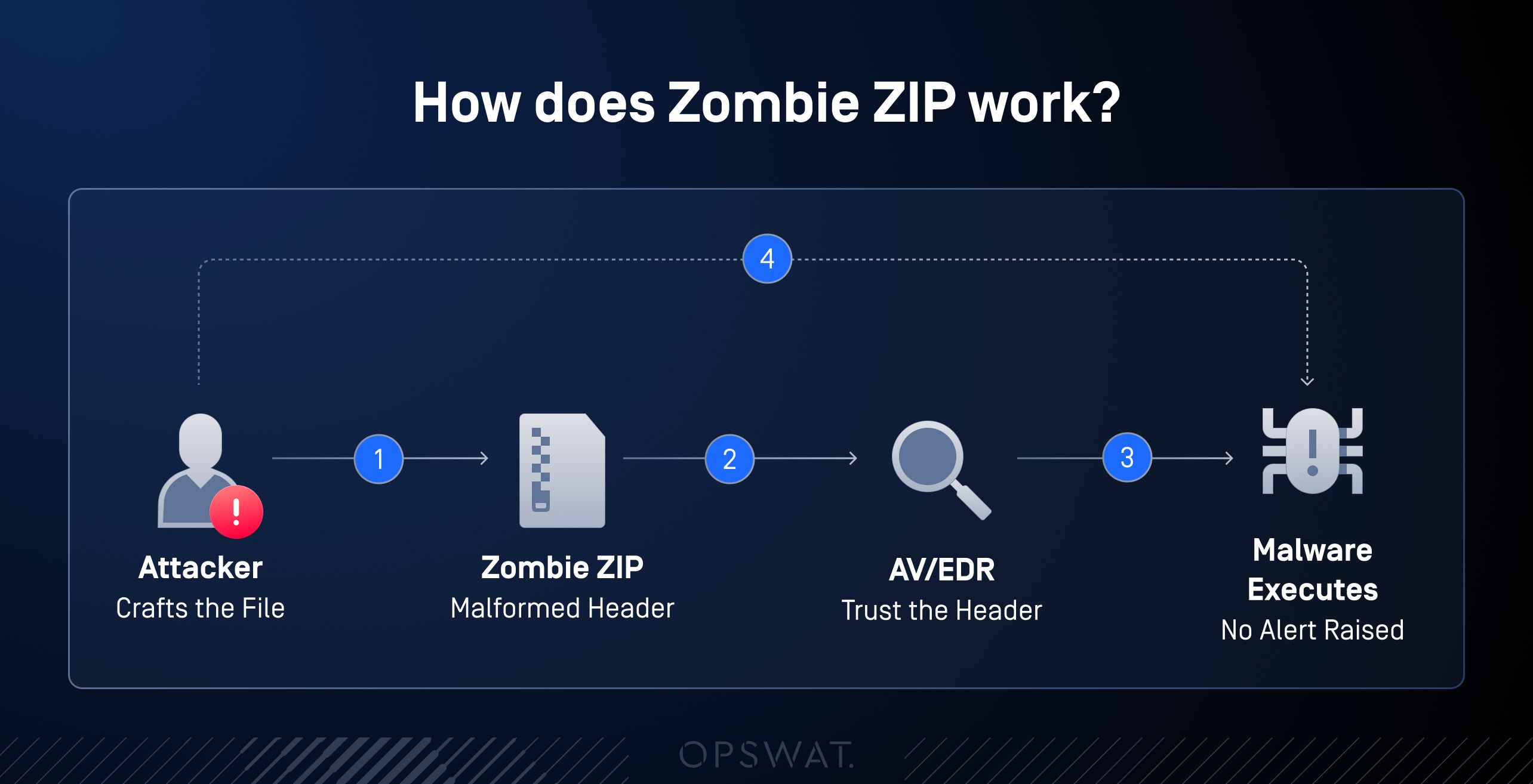

Bir güvenlik tarayıcısı bir Zombie ZIP dosyasıyla karşılaştığında, başlıktan belirtilen sıkıştırma yöntemini okur, yükü sıkıştırılmamış ham baytlar olarak değerlendirir ve bu baytları bilinen kötü amaçlı imza kalıpları açısından tarar. Yük aslında DEFLATE ile sıkıştırılmış olduğundan, tarayıcı hiçbir imza kalıbıyla eşleşmeyen yüksek entropili sıkıştırılmış verileri okur. Dosyaya "temiz" kararı verir ve dosyayı geçiştirir.

Hedef sistemdeki saldırganın yükleyicisi farklı şekilde çalışır. Bildirilen yöntem alanını göz ardı eder, veri akışını zorla DEFLATE olarak açar ve yükü tam olarak kurtarır.

- Saldırgan, ZIP başlığını Method=0 (STORED) olarak ayarlarken, asıl yük DEFLATE sıkıştırma biçiminde kalır. CRC-32 sağlama toplamı da kasıtlı olarak uyumsuz hale getirilmiştir.

- AV veya EDR tarayıcısı Method=0 değerini okur, yükü ham baytlar olarak değerlendirir, yalnızca sıkıştırılmış gürültüyle karşılaşır, hiçbir imzayla eşleşme bulamaz ve temiz bir sonuç verir.

- Saldırgan tarafından kontrol edilen özel bir yükleyici, belirtilen yöntemi göz ardı eder, DEFLATE akışını zorla açar ve yürütülmek üzere yükün tamamını geri kazanır.

- Yük, uç noktada (fidye yazılımı, RAT veya kimlik bilgisi toplayıcı) etkinleşirken, tüm çevre güvenlik tarayıcıları bu dosyayı temiz olarak raporladı. Herhangi bir uyarı verilmedi.

Çoğu tarama motoru, arşiv meta verilerine koşulsuz olarak güvenir. Bu motorlar, dosyanın gerçekte ne içerdiğine değil, dosyanın kendisi hakkında bildirdiği bilgilere göre işlem yapar. Bu varsayım, ZIP formatının çok ötesine uzanır ve saldırganların çeşitli arşiv formatlarında istismar ettiği bir zafiyettir.

Belirtilen Biçim, Gerçek Biçimle Eşleşmiyor

Zombie ZIP, "format karışıklığı" olarak bilinen daha geniş bir saldırı türünün bir örneğidir. Saldırganlar genellikle:

- Zararsız uzantılara sahip yürütülebilir dosyaların adını değiştirin (.exe'yi .pdf'ye, .js'yi .txt'ye)

- İki farklı formatta aynı anda geçerli olan çok dilli dosyaları gömün

- Birçok tarayıcının tamamen atladığı, az bilinen veya eski arşiv formatlarını (RAR4, ACE, ARJ, standart olmayan başlıklara sahip 7z) kullanın

- Taramacın yineleme sınırlarını aşmak için arşivlerin içine arşivler yerleştirir

- Arşivi taranamaz hale getirecek kadar meta veriyi bozarak, birçok aracın dosyayı engellemek yerine sessizce geçip gitmesine neden olur

Bu tekniklerin her biri aynı temel zayıflığı kullanır: dosyanın gerçek yapısını derinlemesine doğrulamak yerine, dosyanın kendi beyanına güvenmek.

Geçtiğinde Ne Olur?

CERT/CC VU#976247, arşiv tarama katmanında halihazırda aktif fidye yazılımı ve RAT kampanyalarında istismar edilen yapısal bir güvenlik açığı olduğunu resmen teyit etmektedir.

Çevre denetiminden geçen bir "Zombie ZIP" dosyası, herhangi bir uyarı tetiklemeden bir fidye yazılımı yükleyicisi, uzaktan erişim aracı veya kimlik bilgisi toplayıcıyı bir uç noktaya iletebilir. Müşteri belgelerini işleyen finansal hizmetler, sigorta formlarını alan sağlık sistemleri ve yüklenicilerin başvurularını işleyen devlet kurumları gibi dosyaların sürekli olarak güven sınırlarını aştığı sektörlerde, bu tür tehditlere maruz kalma durumu süreklidir ve geleneksel tarama yöntemleriyle tespit edilemez.

Zombie ZIP Dosyalarını Nasıl Tespit Eder ve Önleyebilirsiniz?

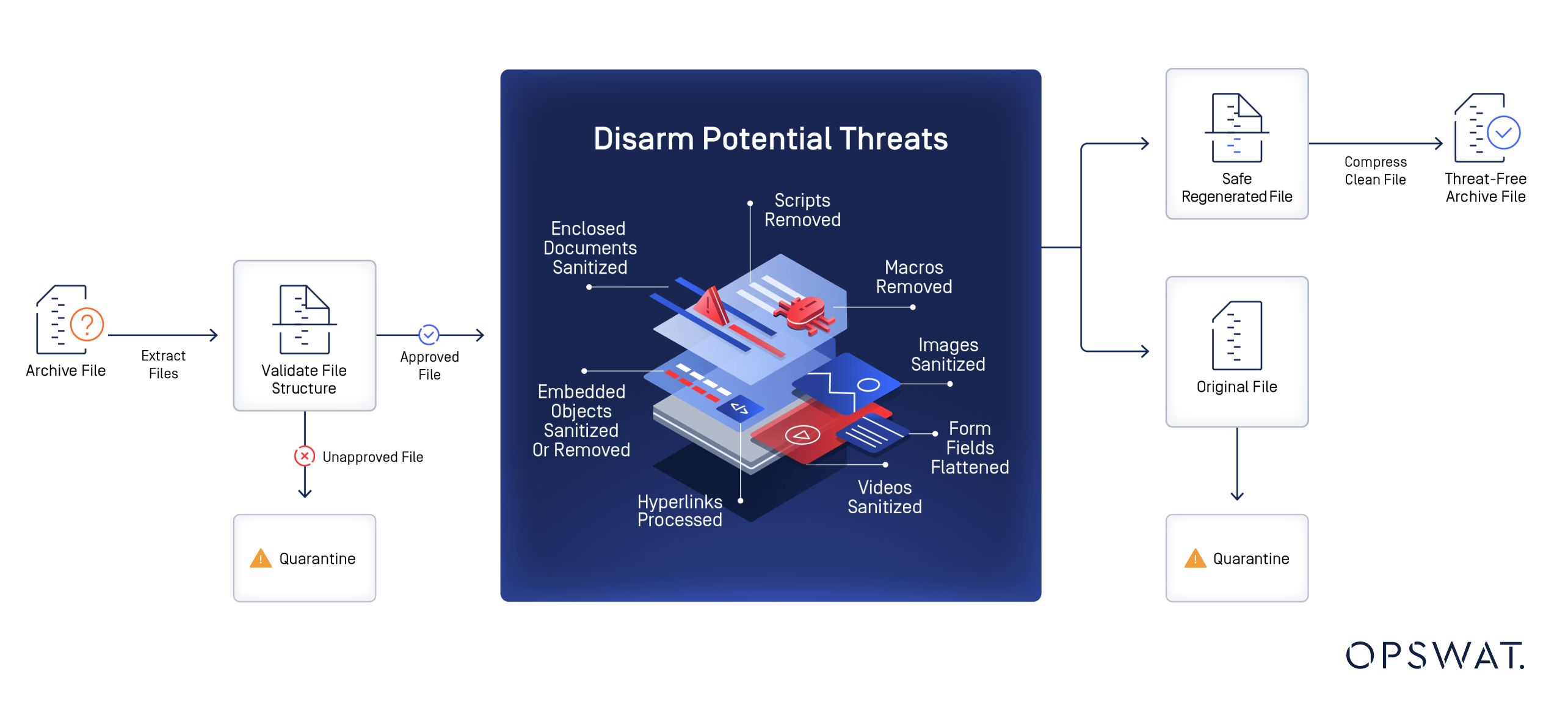

Hatalı biçimlendirilmiş bir arşivin tespit edilmesi yararlıdır, ancak tespit tek başına yeterli değildir. En etkili çözüm, temizleme sürecinin bir parçası olarak arşivin yeniden oluşturulmasıdır.

Platform, arşivi aldığı haliyle kabul etmek yerine, içeriğini kontrollü bir ortama aktarıyor, çıkarılan her dosyayı inceliyor ve doğrulanmış içeriklerden temiz bir arşiv oluşturuyor. Çıktı, doğru ve biçimsel olarak uygun meta verilerle sıfırdan oluşturuluyor.

Bu yaklaşım, Zombie ZIP saldırı vektörünü ortadan kaldırır. Başlık, temizleme motoru tarafından oluşturulduğu için tarayıcıyı yanıltacak hatalı biçimlendirilmiş bir başlık bulunmaz. Orijinal arşivin Method=0 olarak tanımlanmış olması ya da DEFLATE sıkıştırması kullanması önemsizdir; çünkü yeniden oluşturma işlemi için öncelikle başarılı bir açma işlemi gereklidir. Yük, standartlara uygun bir açma programı tarafından açılamazsa engellenir, geçirilmez.

OPSWAT MetaDefender Core™ ile Katmanlı Koruma

Zombie ZIP ve dosya biçimi karışıklığı saldırılarını önlemek için tek bir denetim yöntemi yeterli değildir. MetaDefender Core , sırasıyla üç teknolojiyiCore : Dosya Türü Algılama, Arşiv Çıkarma ve Deep CDR™ Teknolojisi. Her biri tehdidin farklı bir boyutunu ele alır ve birlikte, imza tabanlı taramanın kapatamadığı yapısal boşlukları doldurur.

Dosya Türü Algılama, ilk doğrulama aşamasıdır. Bildirilen dosya uzantısına veya başlığına güvenmek yerine, sihirli bayt analizi, biçime duyarlı ayrıştırma ve sahte veya uyumsuz türleri tespit etmek üzere eğitilmiş bir yapay zeka modeli kullanarak dosyanın gerçek bayt yapısını analiz eder. Bir Zombie ZIP dosyasında, bildirilen Method=0 değeri, sıkıştırılmış yükün yüksek entropili içeriği ile yapısal olarak tutarsızdır ve bu uyumsuzluk bu aşamada tespit edilebilir.

Arşiv Çıkarma işlemi, bildirilen meta verilere dayanmak yerine gerçek veri akışını işler. Ya dosya bazında tarama için içeriği başarıyla çıkarır ya da CRC uyuşmazlığı nedeniyle arşivi çıkarılamaz olarak işaretler. Yapılandırılabilir bir kural, çıkarma hatalarının sessiz geçiş yerine engellemeyle sonuçlanıp sonuçlanmayacağını belirler.

Deep CDR™ Teknolojisi, çıkarılan her dosyayı temizler ve doğrulanmış çıktıdan arşivi yeniden oluşturur. Makrolar, gömülü komut dosyaları ve istismar kodları dahil olmak üzere potansiyel olarak zararlı aktif içerikleri ortadan kaldırırken, belgenin kullanılabilirliğini korur. Teslim edilen arşiv tamamen temizleme motoru tarafından oluşturulur; bu nedenle orijinal dosyadan devralınan hatalı yapı kalmaz.

Önemli Çıkarımlar

- Tarama yapmadan önce dosya türünü doğrulayın. Zombie ZIP, bildirilen dosya türünün gerçek dosya türüyle aynı olduğu varsayımını istismar eder. Dosya Türü Algılama özelliği, herhangi bir imza taraması gerçekleştirilmeden önce yapısal uyuşmazlıkları tespit eder.

- Karar vermeden önce dosyayı açın. İçeriğini açmadan bir arşivi taramak, yükü değil, sadece kapsayıcıyı taramak anlamına gelir. Arşivi açmak, dosya bazında inceleme yapılabilmesi için içinde gerçekte ne olduğunu ortaya çıkarır.

- Sadece denetlemeyin, yeniden oluşturun. Deep CDR™ Teknolojisi her dosyayı temizler ve arşivi sıfırdan yeniden oluşturur. Orijinal arşivin meta verilerinin hiçbiri aktarılmadığından, çıktı dosyasında hatalı yapıya rastlanmaz.

- Açma işleminin başarısızlığını bir engelleme durumu olarak değerlendirin. Standartlara uygun bir açma programı tarafından açılamayan bir Zombie ZIP dosyası, bozuk bir dosya olarak sessizce geçiştirilmemeli, engellenmeli ve işaretlenmelidir.

- Sadece imzalarınızı değil, platformunuzu da yapılandırın. Zombie ZIP, tasarım gereği imza tabanlı taramaları atlatır. Bunun çözümü, dosyaların ortama girdiği her noktada dosya açma, tür doğrulama ve temizleme işlemlerini zorunlu kılan bir iş akışı yapılandırmasıdır.

Ek Kaynaklar

- Deep CDR™Teknolojisi ,

- Arşiv Açma ,

- Dosya Türü Algılama